不知道从什么时候开始,仙儿对分类一直很迷恋。看到一些莫衷一是的分类就会很抓狂,这可能是一种病吧。最近又犯病了,居然对网络安全产品的分类动了心思。用了两个晚上时间梳理了一下,总算是有个勉强可接受的结果。在此感谢启明星辰叶蓬关于分类的意见,和你的讨论让我受益匪浅。

第一部分 概述

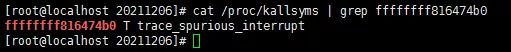

我们先来看看IDC沿用多年的分类。

这张图还是非常有参考价值的,将安全分为了产品和服务,产品又分为了软件和硬件。IDC的市场研究也是基于这个框架来做的。这些年,网络安全产业高速发展,这张图的分类显得有点过时了。当前网络安全细分领域非常多,产品特性也存在交集,且产品形态也会随着技术发展和应用场景动态演变,因此对网络安全产品分类还是挺有挑战的工作。本文关注网络安全产品分类,暂不考虑服务。我们先来看一下全景图。

首先将网络安全产品分为“端点安全”、“网络安全”、“应用安全”、“数据安全”、“身份与访问管理”和“安全管理”六个一级分类。每个一级分类下面还定义若干个二级分类,二级分类从属于一级分类。近些年“云大物移”对网络安全产品形态、特性和应用场景产生一定影响,仙儿认为未来多年这种影响会更加持续和深入。据此定义了“云”、“大数据”、“物联网”和“移动”四个一级场景。每个场景下均有若干个二级场景,二级场景从属于一级场景。

第二部分 分类介绍

我们先来看看一级分类。

“端点安全”包括三个二级分类,分别为“恶意软件防护”、“终端安全管理”和“其他”。每个二级分类下面包含若干个三级分类,三级分类从属于二级分类,下同。这部分三级分类需要说明的就是终端检测与响应(Endpoint detection and response),这个在国外市场比较火,大有代替防病毒产品的趋势。目前在国内看到此类方案较少,当然也可能是我的认知有限。

端点安全包括三个二级分类,分别为“恶意软件防护”、“终端安全管理”和“其他”。每个二级分类下面包含若干个三级分类,三级分类从属于二级分类,下同。“网络安全”包括四个二级分类,分别为“安全网关”、“入侵检测与防御”、“网络监控与审计”和“其他”。这是个大类别,这部分所占市场份额也是最大的。这部分的三级分类需要说明的有三点:1.VPN暂被归类到安全网关中是因为类防火墙产品几乎都具备VPN功能。虽然独立VPN产品也发展出一些专有特性,如认证与权限管理,应用虚拟化等。2.高级威胁检测(APT)产品主要针对“0 day”漏洞利用问题,虽然结合了行为分析、威胁情报和沙箱等特性,本质上还是检测入侵行为,因此被归类到入侵检测与防御类别中。3.在国内上网行为管理也是一个大类别,被归类到行为管理与审计中是因为申请销售许可证一般是按照网络通讯审计标准进行检测。

“应用安全”包括三个二级分类,分别为“WEB安全”、“数据库安全”和“邮件安全”。这部分比较清晰,三级分类大家看图即可,就不一一赘述了。

“数据安全”包括三个二级分类,分别为“数据治理”、“文件管理与加密”和“数据备份与恢复”。大数据时代,对于国家、企业和个人来说数据都是核心资产,数据安全尤为重要。数据治理主要包括:数据发现、数据分级和数据控制,DLP类产品能够解决数据控制部分的问题。仙儿认为数据安全的难点在于数据价值评估,安全防护级别应与数据价值匹配。哪位对数据价值评估有研究,我要拜师学艺。

“身份与访问管理”包括两个二级分类,分别为“认证与权限管理”和“高级认证”。这部分是安全的重要组成部分,基本上围绕三个问题展开。“你是谁?”是认证问题,“你能干什么?”是权限问题,“你干了什么?”是审计问题。

“安全管理”包括三个二级分类,分别为“安全运营和事件响应”、“脆弱性评估与管理”和“治理、风险与合规”。先来说说日志审计LA、安全信息和事件管理SIEM和安全运营中心SOC的区别。LA的数据源是log,主要过程是收集与处理、分析和展示。SIEM的数据源除了log,应该还有flow、dpi、full packet、registry、process等,数据量更大,在收集与处理和分析能力要求更强,展示内容也比LA更丰富完整。SOC就是在SIEM基础上增加工作流,当然最新特性还有安全自动化与协同(Security automation and orchestration)。国内的此类产品数据收集维度较为单一(主要是log),数据处理和分析能力、安全自动化及协同还有进一步提升空间。再来说说漏洞扫描和补丁管理。前段时间的wannacry就是一个N day漏洞利用,只要及时打了补丁就不会出事。对于一般用户来说,及时进行安全更新,安全风险就会大大降低。如果值得用一个0 day漏洞来攻击你,你就要考虑更高等级得安全防护措施了。

第三部分 其他场景

先来看一下“云”。

“云”场景包括两个二级场景,分别为“云安全”和“安全云”。不是我玩文字游戏,这两个确实有区别。先来说说云安全。无论是私有云还是公有云,云安全指的都是IaaS的问题。一般来说数据中心上云后,原来盒子形态的网络安全产品无法部署,云安全产品应运而生。可以理解为原来应用到数据中心的安全产品软件化,在适配云平台基础上解决了一些云上的安全问题,如:主机安全、租户隔离、东西流量、应用防护等。再来说说安全云,这个可以理解为SaaS服务。原来你购买一台抗DDoS设备部署在本地(On-premise),保护服务器免受拒绝服务攻击。SaaS服务提供商那里购买一个账号,将流量牵引到服务提供商那里,由他们负责检测并清洗流量,让合法流量能够访问你的服务器。目前常见的安全云服务有云抗D、云WAF、云身份认证IDaaS、网站云监控和扫描等。

“物联网”场景包括两个二级场景,分别为“工控安全”和“智能设备”。应用到工业控制领域的安全产品对硬件有一定要求,宽温、宽湿和宽压等。软件能够对工控系统(Scada、DCS、PLC)进行安全防护。智能设备普及,我们面临的安全问题也会逐渐增多,这是未来安全的大市场。

最后一个场景“移动”。我们现在几乎离不开手机,移动安全也是一个大问题。对于移动设备来说,个人隐私保护由为重要。很多app请求访问位置、通讯录、信息、通话记录、照片等隐私数据,一旦允许后app访问了哪些数据?有无收集个人隐私行为?用户并不知情。对于移动应用来说,客户端App的安全问题主要是篡改问题,如果安装了经篡改的App等同于在手机上装了木马。服务端的安全问题与应用安全类似,更确切点说是Web安全,因为客户端与服务端通信大量使用HTTP/HTTPS协议。

以上分类还有诸多不尽如人意之处,还望各位不吝批评指正。谢谢!