1.引言

目前,随着学生自主学习意识的不断提高,课堂上的知识已经满足不了他们,需要借助网络化来开阔眼界,增长见识;其次也需要为紧张的学习生活缓解压力,放松心情;最后也为同学们提供了一个面向世界的交流平台,相互学习,共同进步。所以就需要一套标准的机房收费系统来维护并管理学生们上机,为学生们的学习营造一个良好的环境。而且该系统软件简单、高效、易懂。

1.1编写目的

1.1.1目的

可行性分析报告是为“机房收费系统”开发的可能性、可行性、必要性提供依据。为开发人员进行系统总体规划设计及具体实施开发工程提供必要的参考资料,在系统开发完成后期,为系统的测试、验收提供帮助,其编写过程由提高班的学生共同完成。

1.1.2预期的读者

软件开发人员、管理人员、维护人员

1.2项目背景

1.2.1开发软件名称:机房收费系统

1.2.2项目任务提出者:学校领导

1.2.3项目开发者:廊坊师范学院“机房收费系统”开发小组

1.2.5项目与其他软件:系统关系

本项目采用C/S结构原理,客户端的程序是建立在以XP系统以上以VB为开发软件的应用程序,服务器端采用window7为操作系统,是采用SQL为开发软件的数据库服务程序。

1.3定义

该机房收费系统以VB为开发工具,以SQL为查询语言基于对学生上下机消费情况以及学生信息维护提供一个方便快捷的管理工具,为学生以及机房的维护设计的一个高效率的管理系统。

1.4参考资料

刘冰编著,《软件工程》机械工业出版社2007

2可行性研究的前提

2.1要求

2.1.1主要功能

a.学生管理:管理员为每个学生建立上机账号,并为学生发放上机卡(上机卡可提供卡号,读者姓名,专业,年级,照片,唯一标识条形码)

b.一般用户管理:此操作员可以通过操作本系统查看学生的相关信息(上机记录,余额情况、修改密码)

c.操作员管理:此操作员可以实现全方面管理学生操作(注册账户,强制下机,操作员工作记录等)

d.管理员管理:作为最高用户,可以实现对学生与操作员双向的管理,尤其是管理操作员的值班情况,收费情况,并且有结账权限。

e.帮助操作:为学生和老师的操作提供疑难解答的平台。

2.1.2主要性能

a.可以方便快捷地完成有关学生的各项操作,录入数据合法性校验程序高,查询速度快,保证信息的正确性和及时更新。

b.安全管理:系统能够在断电、死机、系统崩溃等意外事故发生后保证数据不受损失,信息安全性要高。

c.能够适应应用变化的要求,具有灵活的可扩充性。

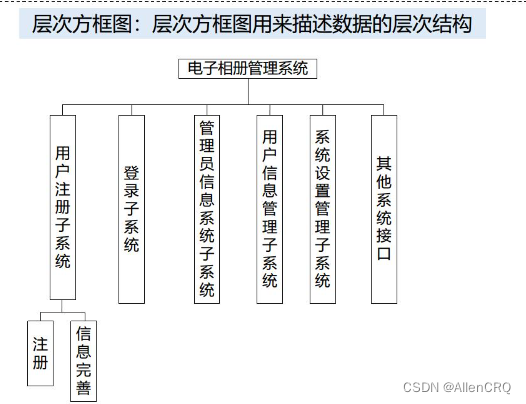

2.1.3处理流程和数据流程

2.2目标

(1)提高教师管理机房的效率,减轻工作强度

(2)方便学生上机

(3)实现高速度地、准确地管理学生信息

2.3条件、假定和限制

对本项目开发中给出的条件、假定和所受到的限制如下:

a.运行环境:windowXP以上的操作系统并兼容SQL、VB等软件

b.硬件环境:机房台式机,打印机,扫描仪等

c.经费来源:廊坊师范学院

d.开发软件:VB SQLSERVER OFFICE等

e.可利用的信息和资源:学生信息管理系统

f.系统投入使用的最晚时间:2013/11/25

2.4可行性研究方法

采用访谈法的形式与机房不同职责的老师进行了沟通,并通过调查问卷的方式对学生的上机要求情况进行了分析,借助以往学生信息管理系统的经验,对现行开发系统进行了分析和总结。

决定可行性的主要因素

a. 技术可行性

该软件的开发需要在windows xp或者window7操作系统进行,利用VB和SQL开发,在计算机上只需要安装一般的处理软件和一些支持软件,不需要大型的系统软件和应用软件来支持。在人员配置上,有较强的编程能力,具有开发大型软件能力。综上,开发该收费软件具有技术可行性。

b.系统经济可行性

该系统为机房老师提供了方便快捷的管理方法,节约了成本,提高了工作效率;同时也为学生上机学习营造了一个良好的学习环境。c.系统运行可行性:保证系统运行可靠。

d.法律可行性:该系统的开发所使用工具和技术不违反法律

e.扩展可行性:所开发系统寿命在5年以上,将根据未来需求进行扩展

f.运行可行性:该系统开发充分考虑值班老师方便的要求,尽量做到操作简单,直观,易于掌握。

3对现有系统的分析

3.1处理流程和数据流程

暂无

3.2工作负荷

写出在现有系统中个值班教师承担的工作量

3.3费用开支

列出围绕现有系统所进行的开支,比如人力,资源,材料,空间等开支金额

3.4人员

指明运行现有系统的教师和维护人员

3.5设备

列出为了运行现有系统所使用的设备

3.6局限性

列出现有系统的不足之处或者需要有改进、增添的功能

4.所建议的系统

4.1对所建议的系统的说明

本系统是采用C/S结构的模式设计的机房收费系统,与大多数网吧的模式相类似,提供了一个简单、易懂、易操作的界面,从而方便教师管理学生上机情况。

4.2处理流程和数据流程

4.3改进之处

所建议的系统与现有的系统比较包括如下几方面改进之处:界面清晰简单,易于操作;等级明显,易于管理机房;

4.4影响

在建立所建议系统时,预期会带来的影响包括以下几个方面

4.4.1对设备的影响

由于本系统开发时,需要一定的软件和技术,所以设备需要符合的要求

4.4.2对软件的影响

软件环境需要符合本报告的的要求

4.4.3对用户单位机构的影响

为了运行所建议的系统,需要值班教师熟悉windows操作系统的一些基本知识。

4.4.4对系统运行过程中的影响

本系统提供帮助,按照系统的提示进行操作,如果失效后,数据库恢复到最新更新的备份状态.

4.4.5对开发的影响

开发过程中,需要不断的与机房管理人员沟通,不断的完善改进系统。

4.4.6对地点和设施的影响

学校的机房即可,机器需要是XP系统以上。

4.4.7对经费开支的影响

需要支付值班老师一些报酬

4.5局限性

4.6技术方面的可行性

本系统是基于C/S结构的机房收费系统,采用面向对象的技术、数据库技术来管理学生上机信息以及账户金额汇总信息,现有技术成熟,可以实现功能目标,考虑到开发期限,可以在规定时间内完成开发。

5.可供选择的其他系统方案

6.投资及效益分析

6.1支出

6.1.1基本建设投资

a.硬件设备:学校机房台式机、打印机

b.软件:windows2000 server、VB

c.场地:学校机房

d.注册卡:学生饭卡

6.1.2其他一次性支出

系统设计和开发费用

6.1.3非一次性支出

系统维护费用、值班教师费用

水电费 场地费 电脑非修费用 软件的维护费用

6.2收益

管理方式自动化,减少了人力,节省了成本;学生上机消费人数将会增多,收益将会增加

6.2.1一次性收益

学生购买注册卡和直接充值的钱

6.2.2非一次性收益

减少了人力,节约了教师成本

6.2.3不可定量的收益

上机的学生将会越来越多,收益将会增加

6.3收益/投资比

5/3

6.4投资回收周期

投资回收周期为:三个月

6.5敏感性分析

暂无

7.社会因素方面的可行性

7.1法律方面的可行性

所建议的系统和开发都使用的软件都使用正版软件,不会侵犯他人和相干的国家政策

7.2操作方面的可行性

只需要一个管理员和相关的操作员即可,系统简单易操作,需要相关的计算机方面的知识即可;账目信息核对有保障

8.结论

所建议的机房收费系统功能完善,能够满足机房管理的需要,在为学校节省开支的同时,也为学生提供了一个好的学习环境。经过以上分析,所以系统的研制和开发可以立即开始进行.