策略实验

- 一,规划分析和拓扑图的搭建

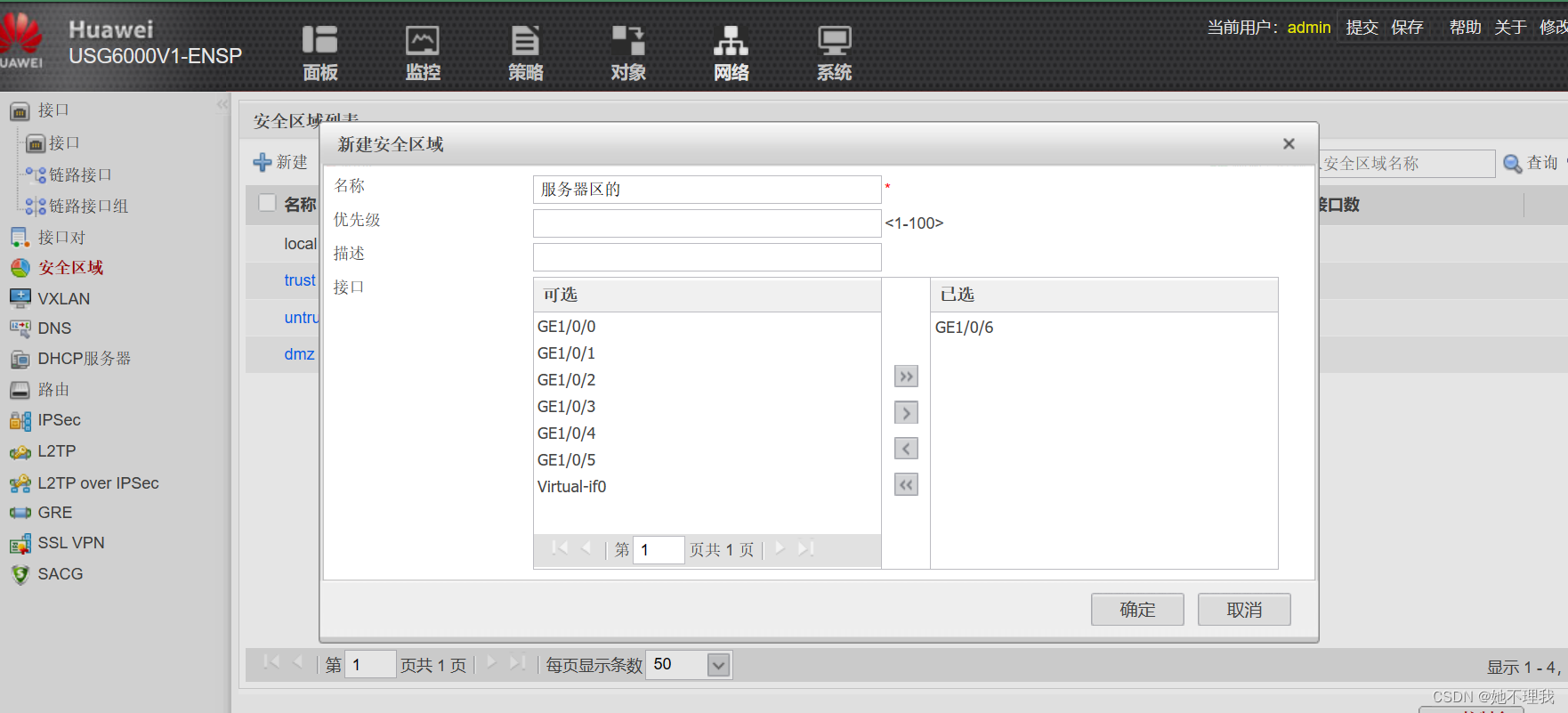

- 二,配置思路

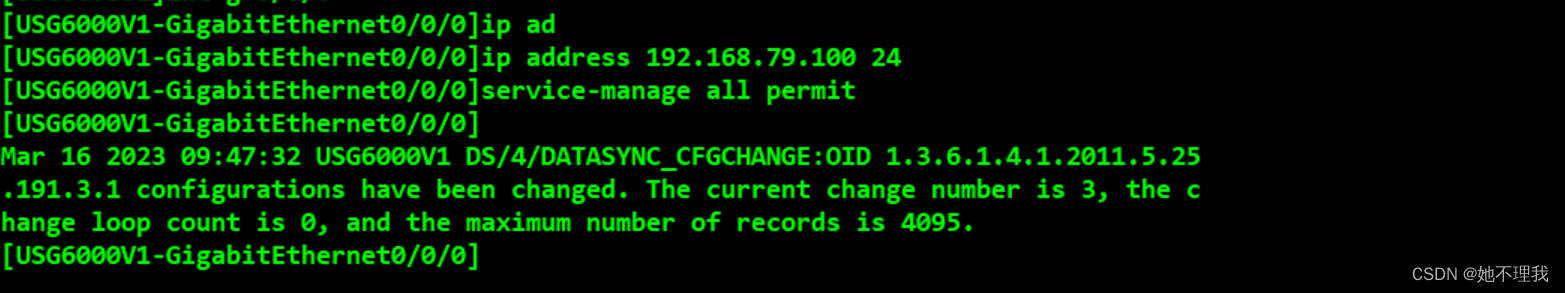

- 1,先配置FW000口的IP

- 2,使用IP进入防火墙图形化界面,并且可以创建安全区域

- 3,配置FW100口,其它同理

- 4,配置AR1

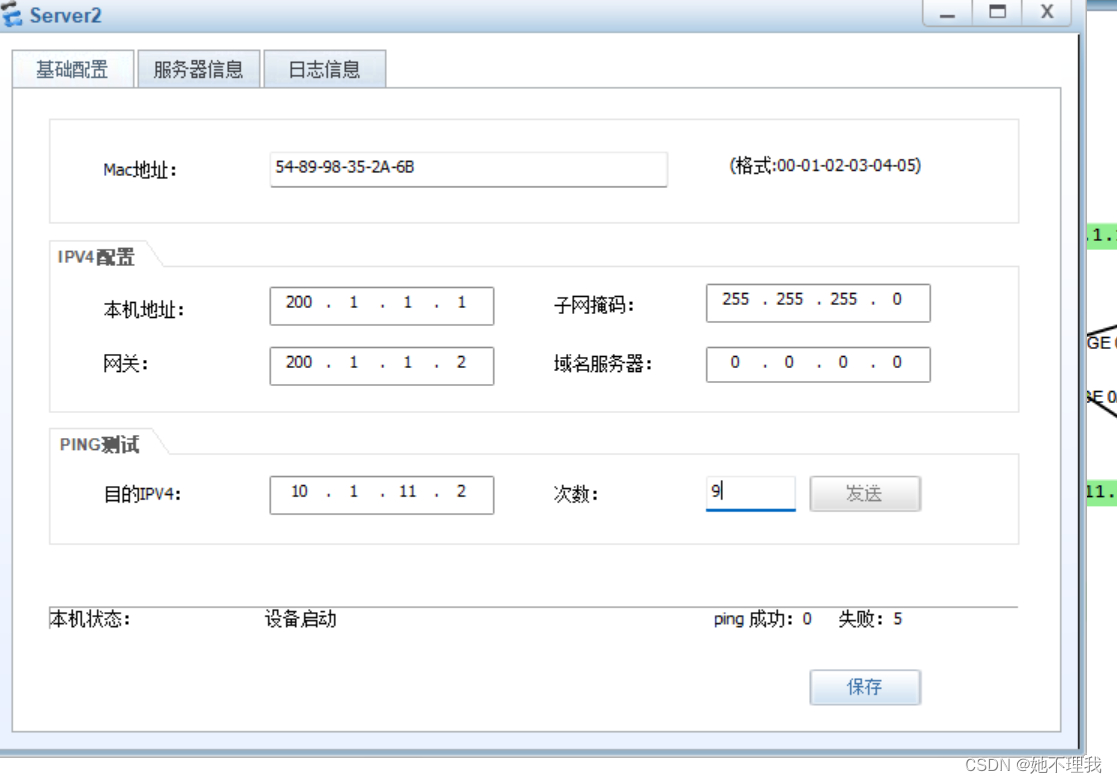

- 5,配置SERVER2

- 6.添加静态路由器

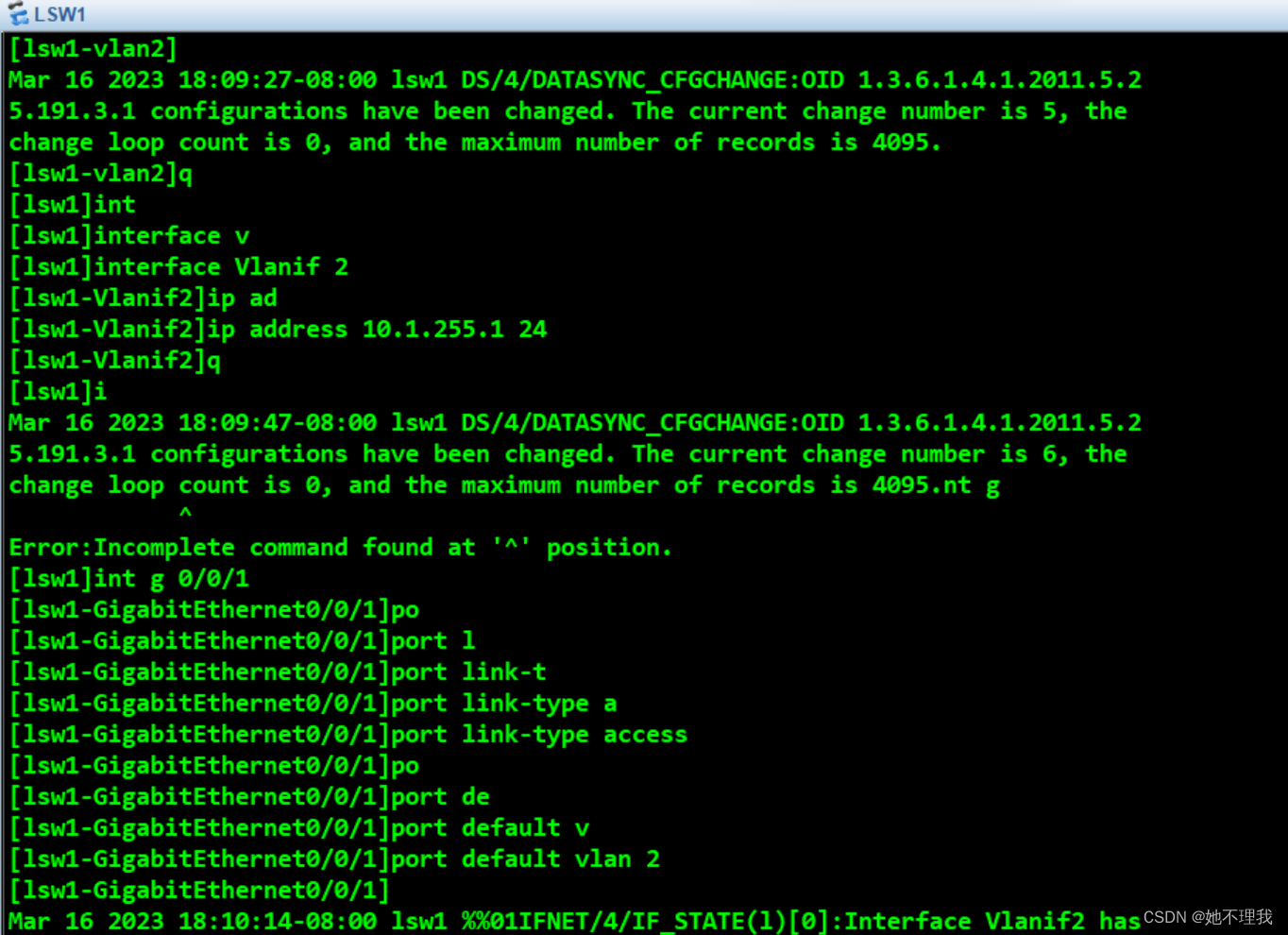

- 7,LSW1创建VLAN配置IP

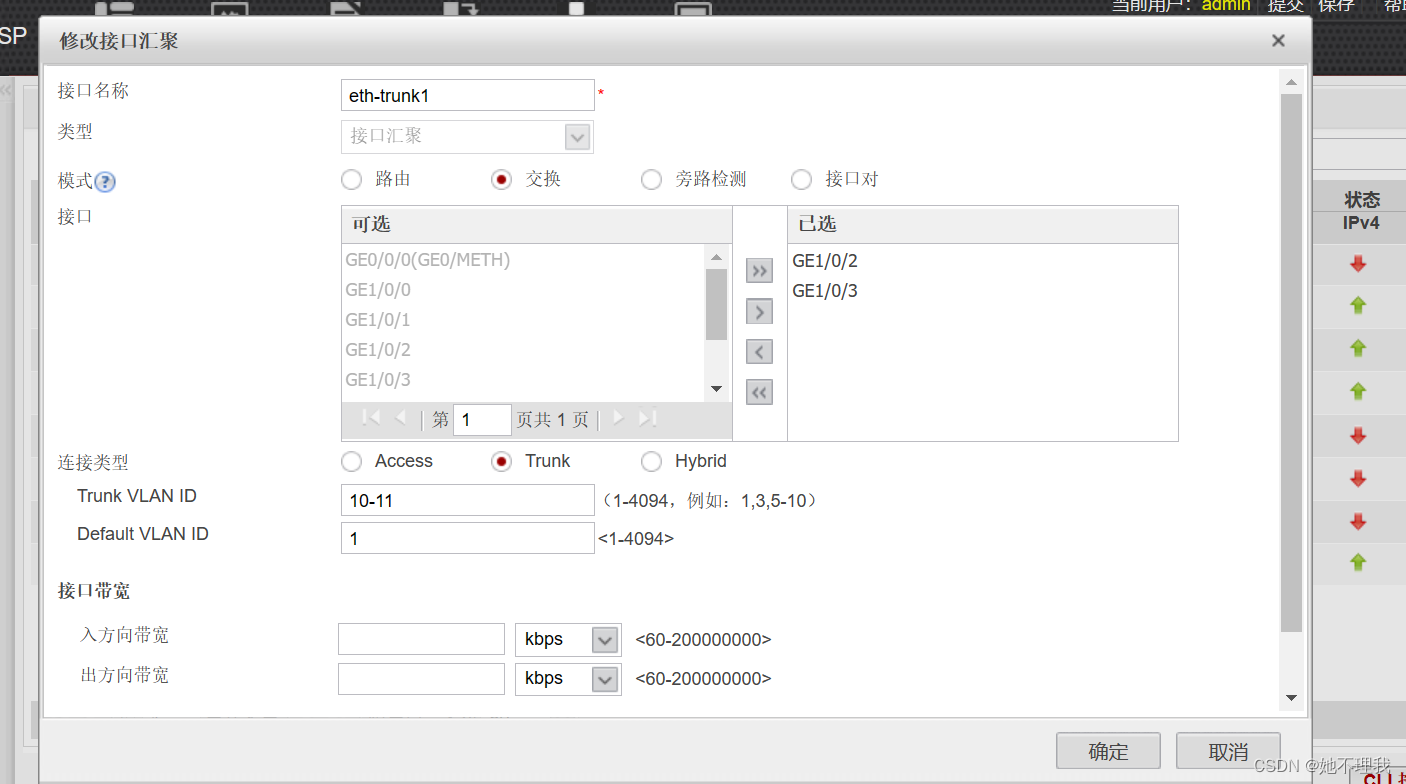

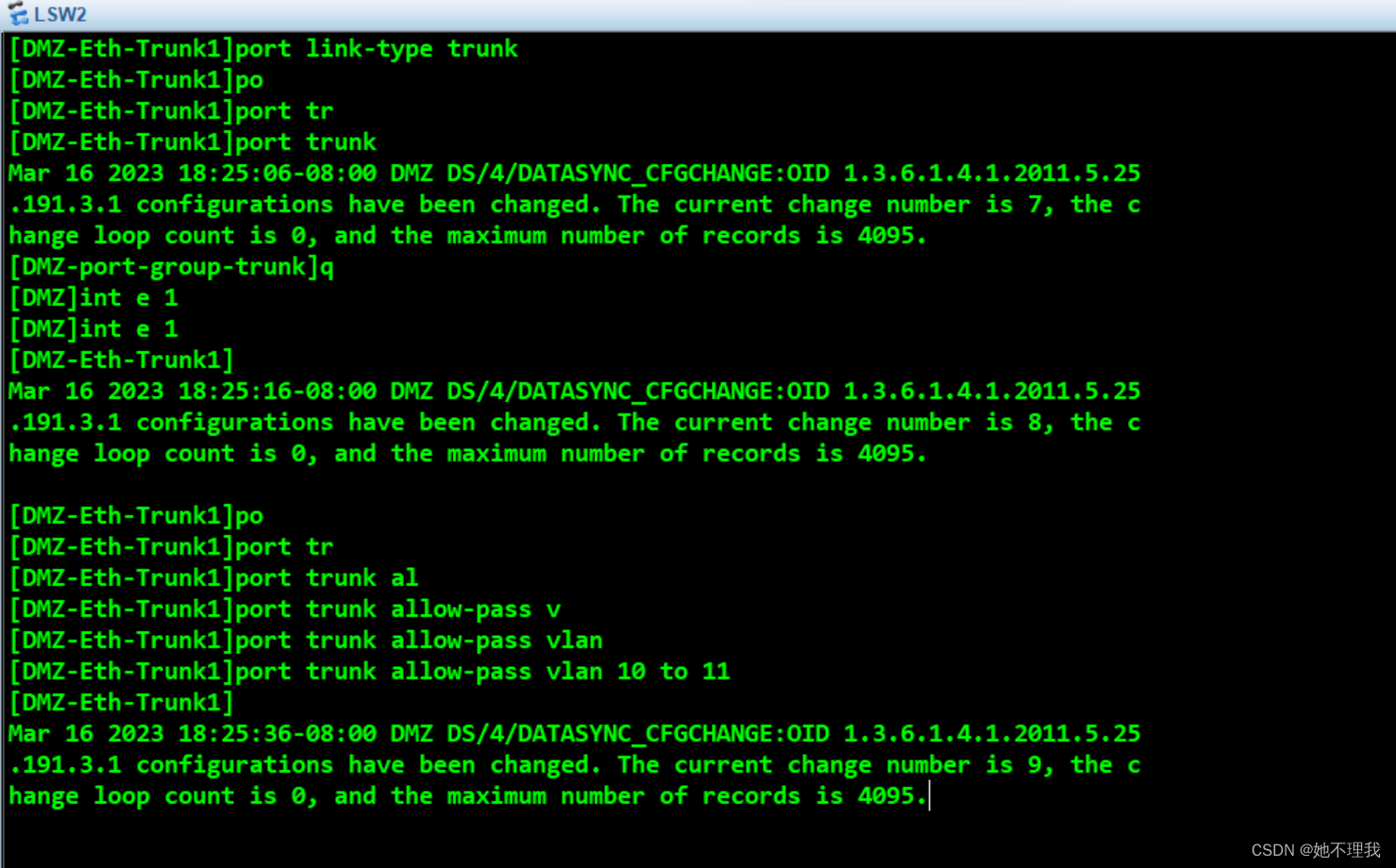

- 8,链路聚合

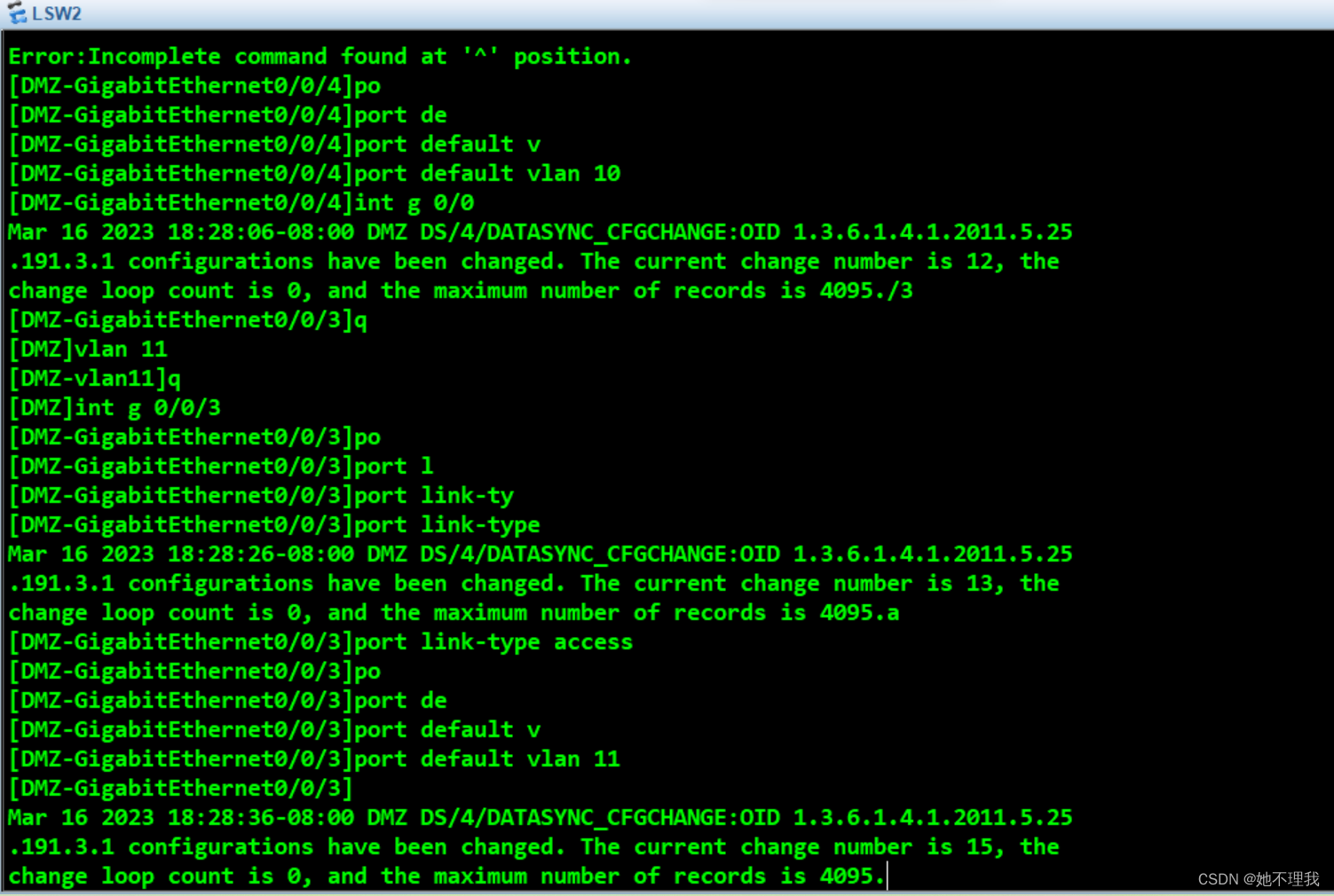

- 9,配置SERVER1-3

- 三,配置防火墙策略

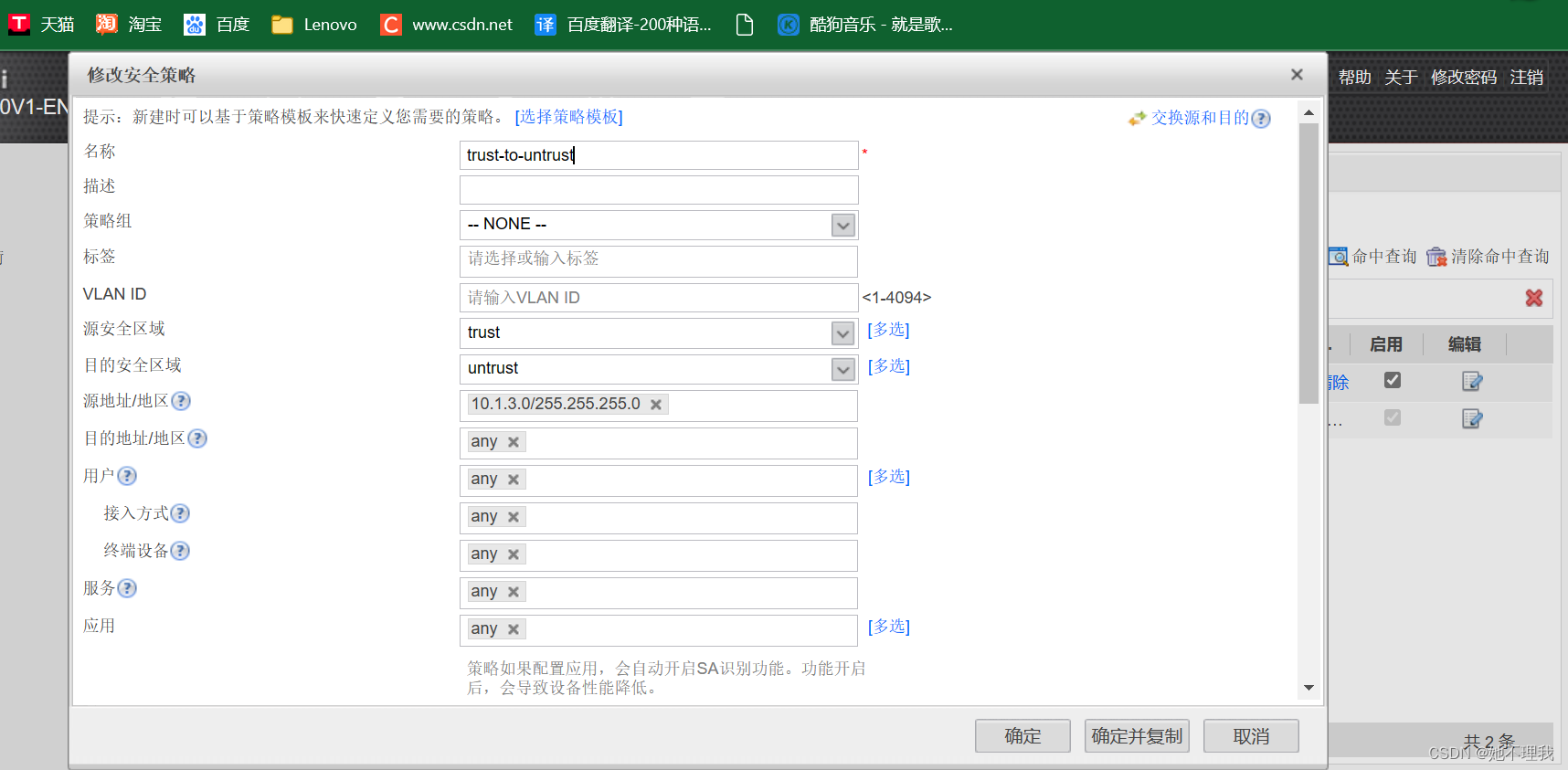

- 1,trust-untrust修改策略

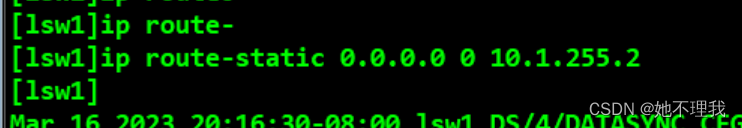

- 2,在ISP-AR和LSW1配置缺省路由

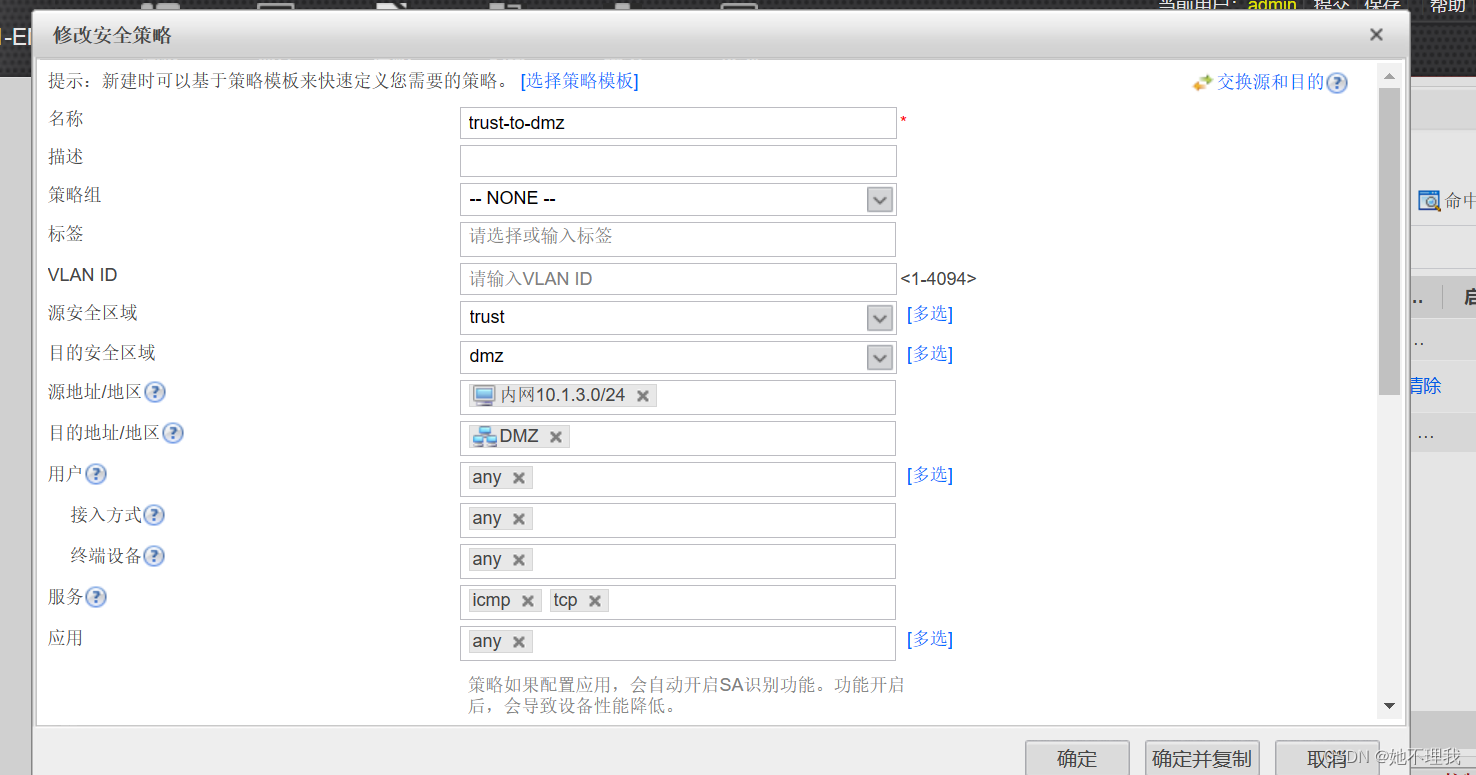

- 3,trust-dmz(在DMZ创建地址组)

- 4,untrust-dmz(创建地址组)

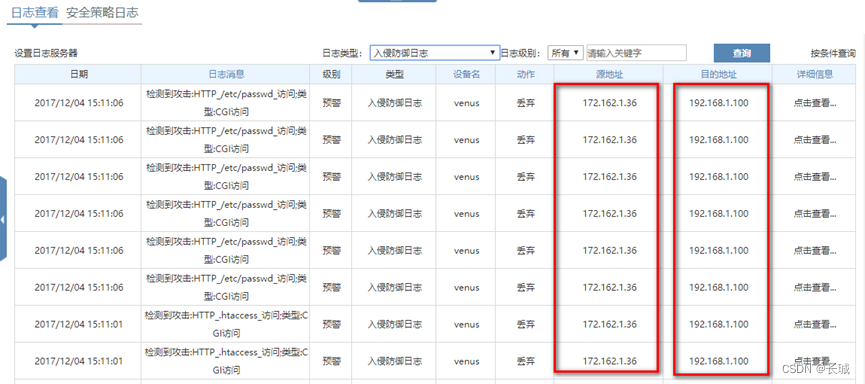

- 5,命中结果显示

- 6,测试10.1.11.1失败,原因没有对其进行做策略

- 7,包括untrust也不可以访问trust除非放行可以放过

一,规划分析和拓扑图的搭建

二,配置思路

1,先配置FW000口的IP

2,使用IP进入防火墙图形化界面,并且可以创建安全区域

3,配置FW100口,其它同理

4,配置AR1

5,配置SERVER2

6.添加静态路由器

7,LSW1创建VLAN配置IP

8,链路聚合

9,配置SERVER1-3

三,配置防火墙策略

1,trust-untrust修改策略

2,在ISP-AR和LSW1配置缺省路由

3,trust-dmz(在DMZ创建地址组)

4,untrust-dmz(创建地址组)

5,命中结果显示

6,测试10.1.11.1失败,原因没有对其进行做策略