随机数有三种生成方式:

1、通过Math.random()方法

2、通过System.currentTimeMillis()方法获取毫秒数

3、通过Random类

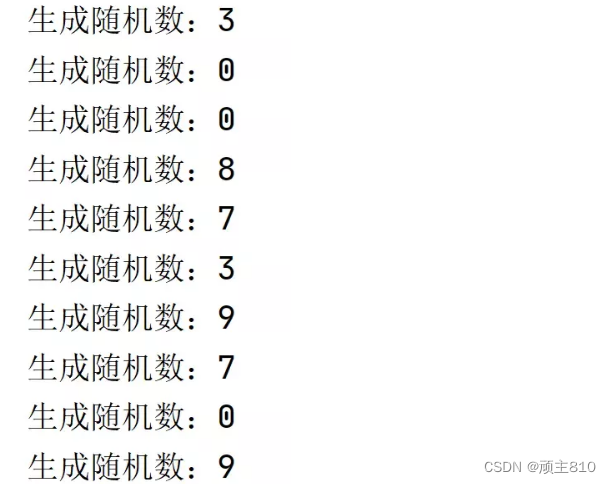

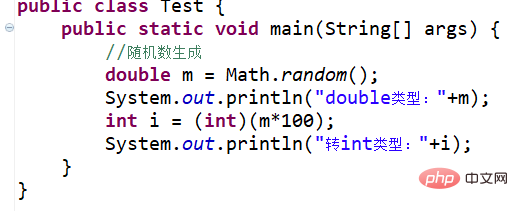

第一种:常用方法Math.random()方法,是获取0-1之间的double类型的小数,在通过int类型墙砖即可 示例:

通过Math.random方法直接生成0-1之间的16位小数,在通过强转int 直接通过m * 10/100得到想要的几位数。

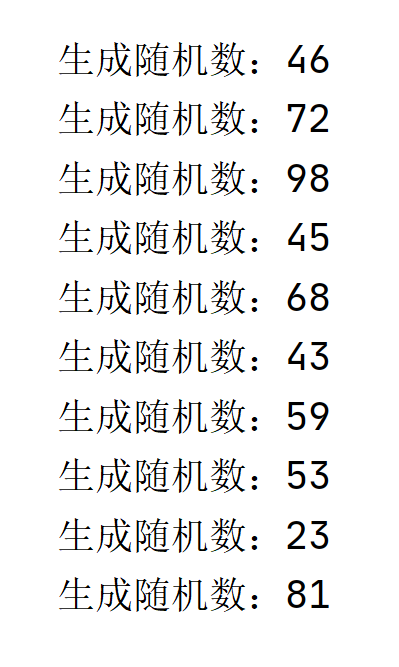

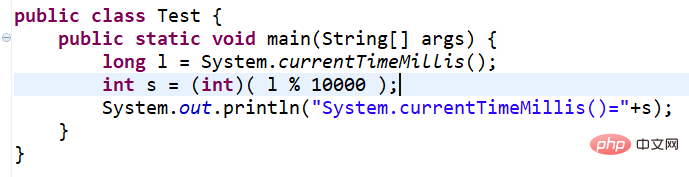

第二种:System.currentTimeMillis()计算方式实际上是时间函数,也可以当随机数使用,返回一个long类型的以毫秒为单位的当前时间。示例:

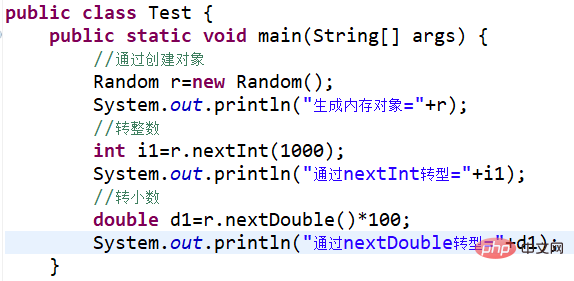

第三种:使用Random类获取有两个构造器 我们只用最常用的一个方式演示,因为Random类功能强大,我们只操作随机数这一块,示例:

通过Random 创建对象获取内存对象,在转型得到相应的随机数。该类的方法和第一种的原理一样,Math.random在源码中调用的就是Random类中的方法。

相关视频教程分享:java视频教程