@三维激光雷达点云处理分类TOC

目录

- 激光雷达点云的研究

- 激光雷达数据的处理方法分类

- 体素

- 转化为图像

- 直接对点云操作

- 三种方式的优劣

激光雷达点云的研究

目前,学术界和业界对于激光雷达点云的处理方式的研究变的非常热门。我认为原因有二:

- 来自学术界的推力:对于图片中的许多问题有了突破性的进展,例如图片分类、语义分割和目标检测等问题。这些突破性进展使得计算机对2D世界的理解有了质的飞跃,那么如果将问题变难,计算机是否能够对3D世界中的相对应的问题有很好的的解决办法呢?获取3D信息的传感器典型的有双目相机、RGBD相机和激光雷达,而其中激光雷达的获取的数据精度最高,那么使用激光雷达点云数据处理上述3D问题就是很好的突破口。

- 来自产业界的拉力:人工智能的研究火爆,产业界也纷纷尝试将人工智能落地,自动驾驶产业则是既有市场又有突破的可能性,吸引了一大批商业巨头和创业公司。在自动驾驶的任务中,保证行车安全是第一任务,那么高精度的感知则成为了重中之重的模块,而激光雷达以其精度高、不易受光照影响等特点成为了自动驾驶车辆上不可缺少的传感器之一。所以,对激光雷达点云的处理的方法则需要着突破性的进展。

激光雷达数据的处理方法分类

激光雷达数据的处理方法的的根源是深度学习在计算机视觉的发展。这里,我们按照网络输入的格式进行分类。

体素

体素Voxel,英文可能是来源于像素Pixel,将体素理解为3维的像素也是可以的。先来说说像素,给定一张固定大小的图片,将图片均匀的分为很多小格子,每个小格子就叫像素。那么对于给定的三维空间,将空间均匀分成很多3维小格子,每个小格子叫体素。不同点在于,相机的工作原理,在图像形成的同时就决定了图像是由像素组成的,而且相机的感光三通道决定了每个像素的特征就是RGB。而体素并不是数据固有的格式,激光雷达返回的数据是点云格式,需要预先确定体素的大小,人工对点云区域进行分割,将点云格式转为体素格式。而在转化的过程中,有的体素可能包含多一些激光点,有些体素包含少一些激光点,那么如果将一个体素内的激光点信息编码得到体素的特征也是一个研究内容。

那么为什么要讲点云转为体素呢?这种想法我认为很大程度上是来自于图像,在CNN未取得突破性进展之前,体素也并没有被十分重视,在CNN取得突破性进展之后,使用2D卷积操作提取特征显得非常有效。那相对应的,如果使用3D卷积提取点云的特征是否也同样有效呢?这样就推进了体素表达和3D卷积的研究。

Pytorch支持了3D卷积,使用nn.Conv3D即可,3D卷积离不开体素表示。体素表示的处理方法也就是3D卷积。

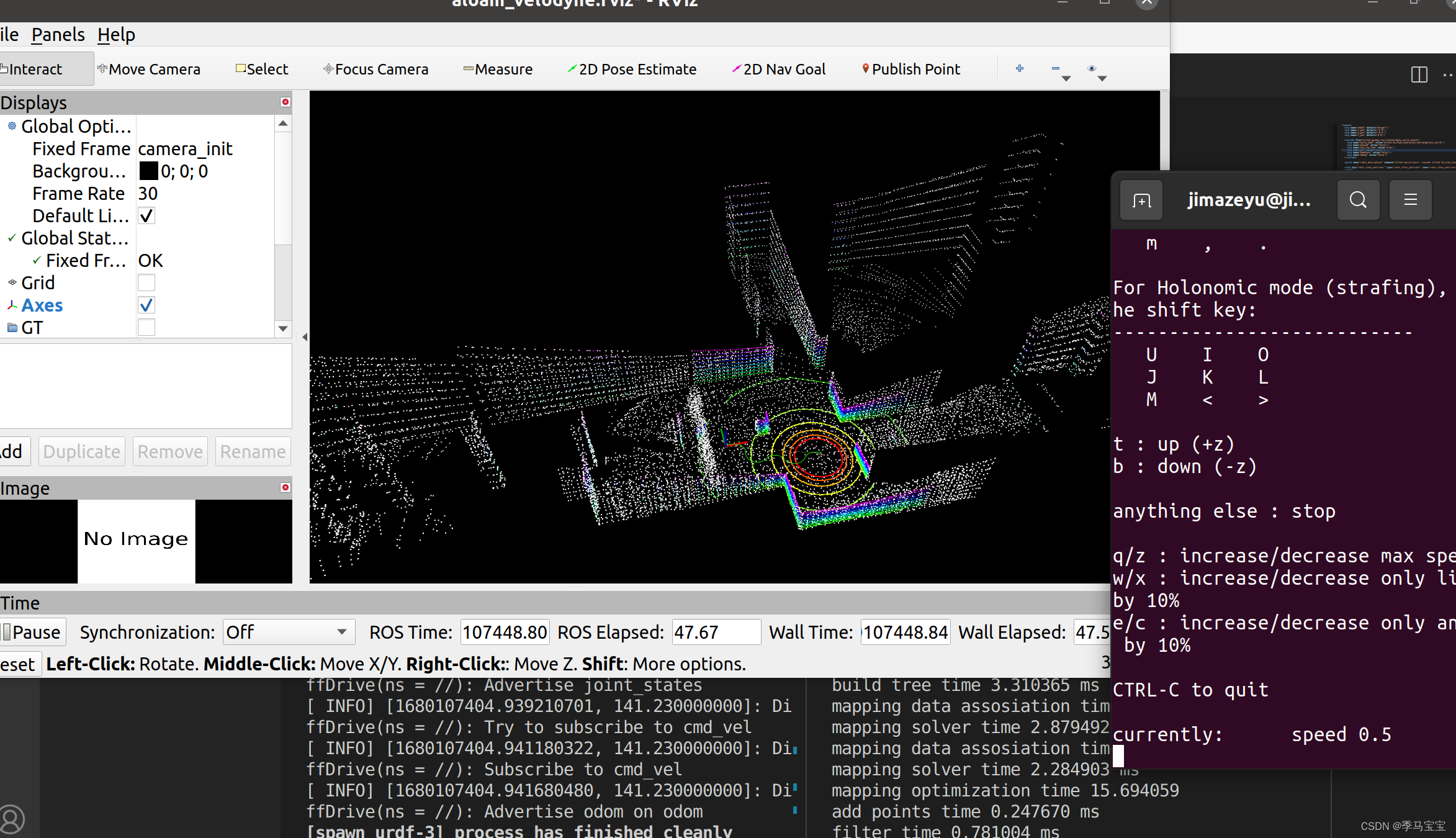

转化为图像

本人是做自动驾驶相关的激光雷达数据处理的,但将激光雷达转化为图像处理的方式也其他领域和问题上也很常见。我就拿自动驾驶场景举例,自动驾驶车辆搭载的激光雷达是通过360度旋转扫描周围环境的,例如64线激光雷达,是指64个激光雷达纵向排列,俯仰角不同,然后通过旋转,达到对360度环境的采样。那么这种工作方式,很容易让人想到,扫出来的点如果转为柱坐标,就是可以根据俯仰角、转角和距离一一确定的点,而且点和点之间有固定关系,展开就是一张深度图像,被称为Range View。由于考虑自动驾驶环境中的物体都是在路面上,在俯视图中一般是彼此无遮挡的,经过体素化,将每一层的体素都认为是一张图像的一个channel,就可以将雷达点云转为俯视图,Bird Eye View。

将雷达点云转为图像之后,那么各种问题的处理就变得非常容易,只需要使用在处理图像的成熟的网络即可。比较典型的网络有MVnet。

直接对点云操作

直接对点云操作,就直接看论文PointNet和PointNet++就可以了。

另外一种思路就是,将点云表达为graph的形式,使用graph convolution进行处理。具体我也不是很了解。

三种方式的优劣

体素是从CNN直接扩展而来的,非常暴力,理解简单。但对于自动驾驶场景而言,体素化之后,有很多体素中没有雷达点,通常的做法是将其特征置0,0参与卷积之后的结果还是0,相当于没有贡献。但这种体素稀疏的性质,使得大量的卷积是无用计算。另一个问题是,体素是三维的,卷积模板也是三维的,那么计算起来就比二维的慢,而且卷积核移动的方向也是三维的,随着空间的大小的增大,体素的数量是以立方的数量增长,使得体素这种表达方式,不仅使得计算缓慢,而且大量计算是无用的。当然,稀疏卷积spare convolution的研究可以部分解决这个问题。

转化为图像的操作,理解简单,工具现成。但转为图像势必要牺牲一些数据,结果好坏一部分取决于如何将通过点云数据构造图像的特征。

直接对点云操作,由于点云的无序性,使得对点云直接操作的研究要从头进行。PointNet系列和graph convolution的研究给了直接使用点云计算的可能性,但我觉得这仍然是个待研究的问题。

</div>

欢迎使用Markdown编辑器

你好! 这是你第一次使用 Markdown编辑器 所展示的欢迎页。如果你想学习如何使用Markdown编辑器, 可以仔细阅读这篇文章,了解一下Markdown的基本语法知识。

新的改变

我们对Markdown编辑器进行了一些功能拓展与语法支持,除了标准的Markdown编辑器功能,我们增加了如下几点新功能,帮助你用它写博客:

- 全新的界面设计 ,将会带来全新的写作体验;

- 在创作中心设置你喜爱的代码高亮样式,Markdown 将代码片显示选择的高亮样式 进行展示;

- 增加了 图片拖拽 功能,你可以将本地的图片直接拖拽到编辑区域直接展示;

- 全新的 KaTeX数学公式 语法;

- 增加了支持甘特图的mermaid语法1 功能;

- 增加了 多屏幕编辑 Markdown文章功能;

- 增加了 焦点写作模式、预览模式、简洁写作模式、左右区域同步滚轮设置 等功能,功能按钮位于编辑区域与预览区域中间;

- 增加了 检查列表 功能。

功能快捷键

撤销:Ctrl/Command + Z

重做:Ctrl/Command + Y

加粗:Ctrl/Command + B

斜体:Ctrl/Command + I

标题:Ctrl/Command + Shift + H

无序列表:Ctrl/Command + Shift + U

有序列表:Ctrl/Command + Shift + O

检查列表:Ctrl/Command + Shift + C

插入代码:Ctrl/Command + Shift + K

插入链接:Ctrl/Command + Shift + L

插入图片:Ctrl/Command + Shift + G

查找:Ctrl/Command + F

替换:Ctrl/Command + G

合理的创建标题,有助于目录的生成

直接输入1次#,并按下space后,将生成1级标题。

输入2次#,并按下space后,将生成2级标题。

以此类推,我们支持6级标题。有助于使用TOC语法后生成一个完美的目录。

如何改变文本的样式

强调文本 强调文本

加粗文本 加粗文本

标记文本

删除文本

引用文本

H2O is是液体。

210 运算结果是 1024.

插入链接与图片

链接: link.

图片:

带尺寸的图片:

居中的图片:

居中并且带尺寸的图片:

当然,我们为了让用户更加便捷,我们增加了图片拖拽功能。

如何插入一段漂亮的代码片

去博客设置页面,选择一款你喜欢的代码片高亮样式,下面展示同样高亮的 代码片.

// An highlighted block

var foo = 'bar';

生成一个适合你的列表

- 项目

- 项目

- 项目

- 项目

- 项目1

- 项目2

- 项目3

- 计划任务

- 完成任务

创建一个表格

一个简单的表格是这么创建的:

| 项目 | Value |

|---|---|

| 电脑 | $1600 |

| 手机 | $12 |

| 导管 | $1 |

设定内容居中、居左、居右

使用:---------:居中

使用:----------居左

使用----------:居右

| 第一列 | 第二列 | 第三列 |

|---|---|---|

| 第一列文本居中 | 第二列文本居右 | 第三列文本居左 |

SmartyPants

SmartyPants将ASCII标点字符转换为“智能”印刷标点HTML实体。例如:

| TYPE | ASCII | HTML |

|---|---|---|

| Single backticks | 'Isn't this fun?' | ‘Isn’t this fun?’ |

| Quotes | "Isn't this fun?" | “Isn’t this fun?” |

| Dashes | -- is en-dash, --- is em-dash | – is en-dash, — is em-dash |

创建一个自定义列表

- Markdown

- Text-to- HTML conversion tool Authors

- John

- Luke

如何创建一个注脚

一个具有注脚的文本。2

注释也是必不可少的

Markdown将文本转换为 HTML。

KaTeX数学公式

您可以使用渲染LaTeX数学表达式 KaTeX:

Gamma公式展示 Γ ( n ) = ( n − 1 ) ! ∀ n ∈ N \Gamma(n) = (n-1)!\quad\forall n\in\mathbb N Γ(n)=(n−1)!∀n∈N 是通过欧拉积分

Γ ( z ) = ∫ 0 ∞ t z − 1 e − t d t . \Gamma(z) = \int_0^\infty t^{z-1}e^{-t}dt\,. Γ(z)=∫0∞tz−1e−tdt.

你可以找到更多关于的信息 LaTeX 数学表达式here.

新的甘特图功能,丰富你的文章

- 关于 甘特图 语法,参考 这儿,

UML 图表

可以使用UML图表进行渲染。 Mermaid. 例如下面产生的一个序列图:

这将产生一个流程图。:

- 关于 Mermaid 语法,参考 这儿,

FLowchart流程图

我们依旧会支持flowchart的流程图:

- 关于 Flowchart流程图 语法,参考 这儿.

导出与导入

导出

如果你想尝试使用此编辑器, 你可以在此篇文章任意编辑。当你完成了一篇文章的写作, 在上方工具栏找到 文章导出 ,生成一个.md文件或者.html文件进行本地保存。

导入

如果你想加载一篇你写过的.md文件,在上方工具栏可以选择导入功能进行对应扩展名的文件导入,

继续你的创作。

mermaid语法说明 ↩︎

注脚的解释 ↩︎

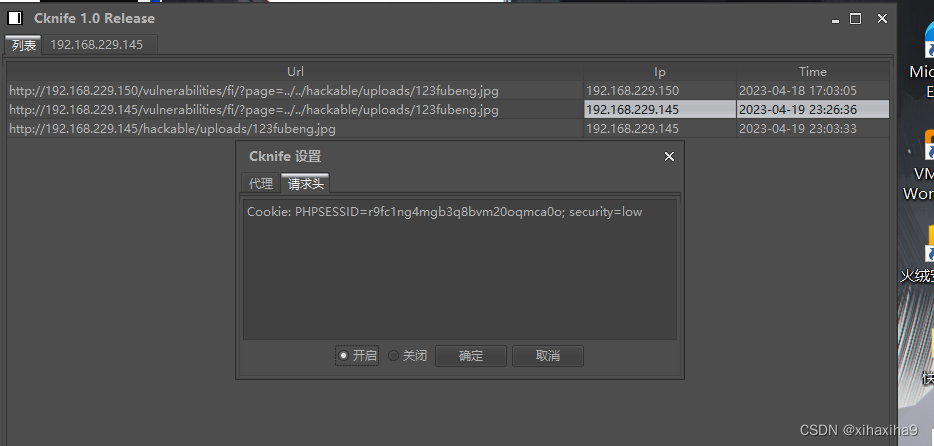

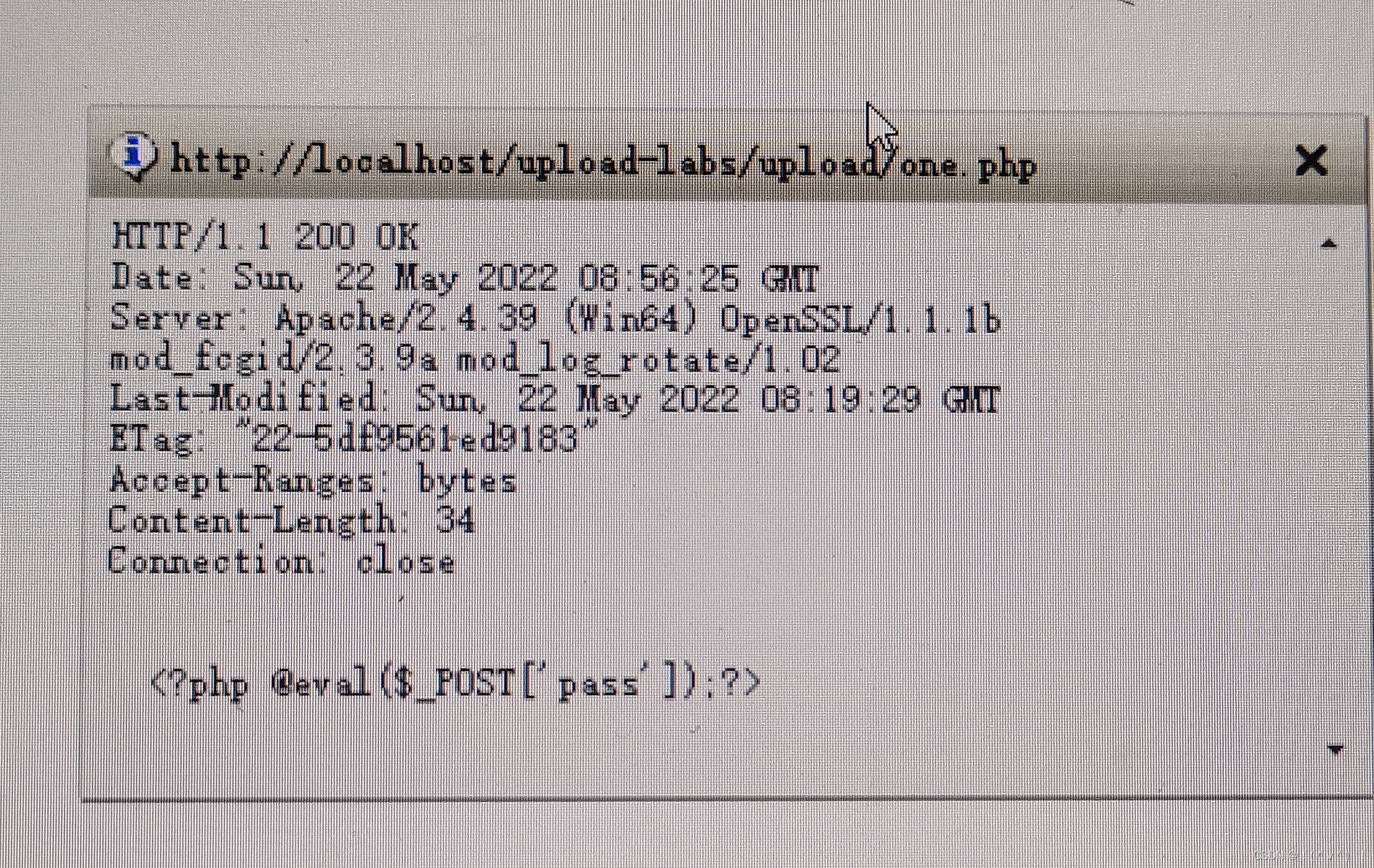

![[对抗训练]“中国菜刀”安装,20180222](https://images2018.cnblogs.com/blog/1409315/201805/1409315-20180527003102485-1143800464.png)