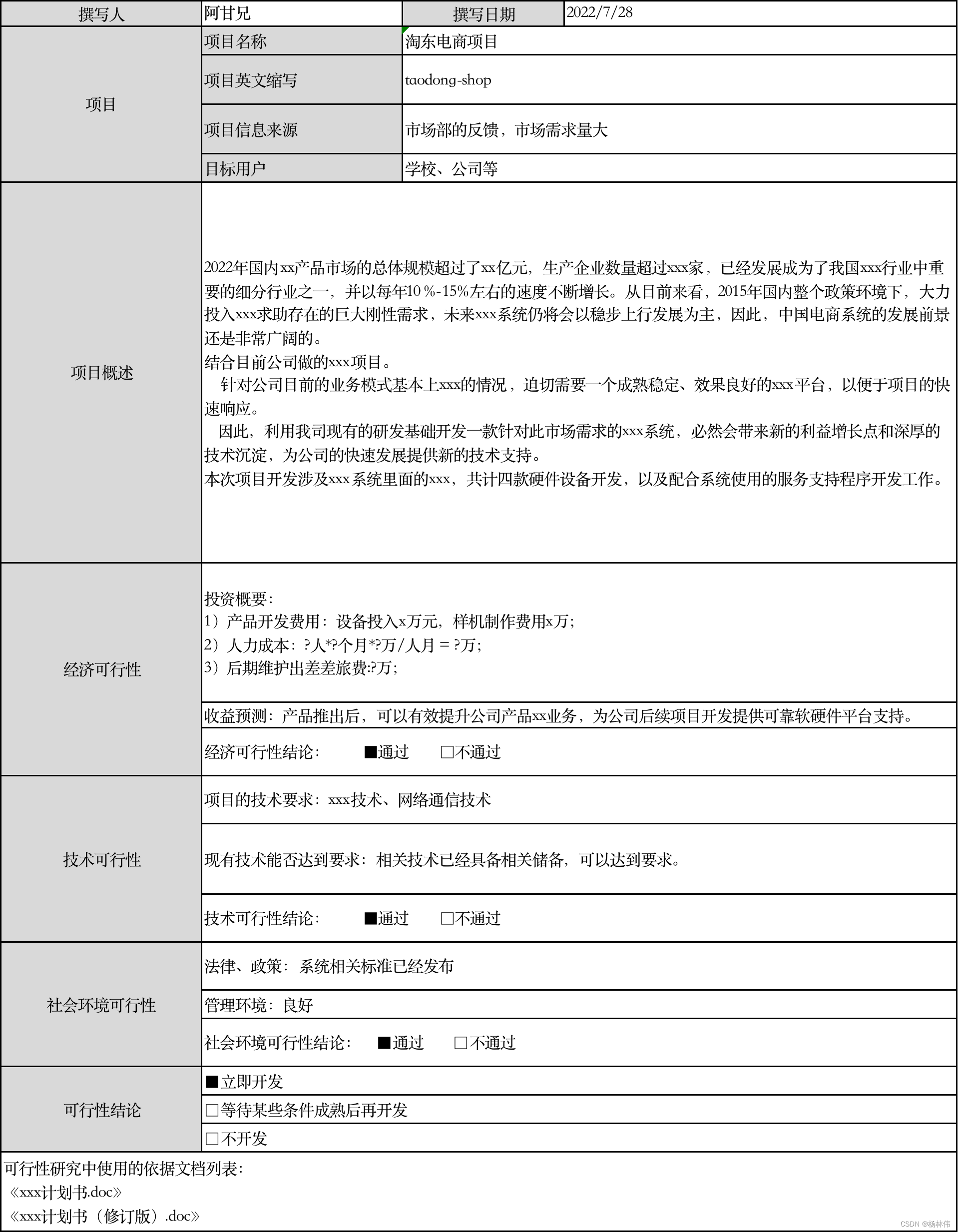

表格版

可行性研究报告的表格版如下:

文档版

参考了:https://blog.csdn.net/topz_share/article/details/117381322 ,如有侵权,请联系本人删除!

什么是可行性研究报告?

可行性分析报告:说明该软件开发项目的实现在技术上、经济上和社会因素上的可行性,评述为了合理地达到开发目标可供选择的各种可能实施方案,说明并论证所选定实施方案的理由。

可行性研究报告的文档框架

主要的文档框架如下:

|–1 引言

|----1.1 编写目的:阐明编写可行性研究报告的目的,提出读者对象。

|----1.2 项目背景:应包括

● 所建议开发软件的名称

● 项目的任务提出者、开发者、用户及实现软件的单位

● 项目与其他软件或其他系统的关系。

|----1.3 定义:列出文档中用到的专门术语的定义和缩写词的原文。

|----1.4 参考资料:列出有关资料的作者、标题、编号、发表日期、出版单位或资料来源,可包括

● 项目经核准的计划任务书、合同或上级机关的批文

● 与项目有关的已发表的资料

● 文档中所引用的资料,所采用的软件标准或规范

|–2 可行性研究的前提

|----2.1 要求:列出并说明建议开发软件的的基本要求,如

● 功能

● 性能

● 输入/输出

● 基本的数据流程和处理流程

● 安全与保密要求

● 与软件相关的其他系统

● 完成日期

|----2.2 目标:可包括

● 人力与设备费用的节省

● 处理速度的提高

● 控制精度或生产力的提高

● 管理信息服务的改进

● 决策系统的改进

● 人员工作效率的提高

|----2.3 条件、假定和限制:可包括

● 建议开发软件运行的最短寿命

● 进行显然方案选择比较的期限

● 经费来源和使用限制

● 法律和政策方面的限制

● 硬件、软件、运行环境和开发环境的条件和限制

● 可利用的信息和资源

● 建议开发软件投入使用的最迟时间

|----2.4 可行性研究方法

|----2.5 决定可行性的主要因素

|–3 对现有系统的分析

|----3.1 处理流程和数据流程

|----3.2 工作负荷

|----3.3 费用支出:如人力、设备、空间、支持性服务、材料等项开支

|----3.4 人员:列出所需人员的专业技术类别和数量

|----3.5 设备

|----3.6 局限性:说明现有系统存在的问题以及为什么需要开发新的系统

|–4 所建议技术可行性分析

|----4.1 对系统的简要描述

|----4.2 与现有系统比较的优越性

|----4.3 处理流程和数据流程

|----4.4 采用建议系统可能带来的影响

● 对设备的影响

● 对现有软件的影响

● 对用户的影响

● 对系统运行的影响

● 对开发环境的影响

● 对经费支出的影响

|----4.5 技术可行性评价:包括

● 在限制条件下,功能目的是否达到

● 利用现有技术,功能目的是否达到

● 对开发人员数量和质量的要求,并说明能否满足

● 在规定的期限内,开发能否完成

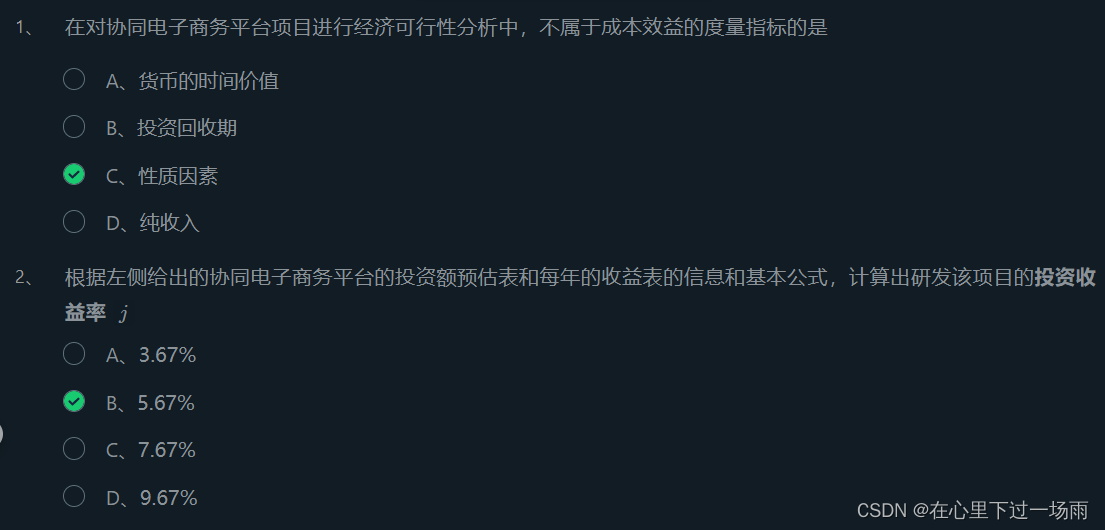

|–5 所建议系统经济可行性分析

|----5.1 支出

|----5.2 效益

|----5.3 收益/投资比

|----5.4 投资回收周期

|----5.5 敏感性分析:指一些关键性因素,如:

● 系统生存周期长短

● 系统工作负荷量

● 处理速度要求

● 设备和软件配置变化对支出和效益的影响等的分析

|–6 社会因素可行性分析

|----6.1 法律因素:如

● 合同责任

● 侵犯专利权

● 侵犯版权

|----6.2 用户使用可行性:如

● 用户单位的行政管理

● 工作制度

● 人员素质等能否满足要求

|–7 其他可供选择的方案

逐个阐明其它可供选择的方案,并重点说明未被推荐的理由。

|–8 结论意见

● 可着手组织开发

● 需等待若干条件具备后才能开发

● 需对开发目标进行某些修改

● 不能进行或不必进行

● 其它