目录

1.浮点数数据表示:

2. 存贮器的模m交叉存取

3.I/O系统是采用通道方式还是外围处理机方式

4.数据总线宽度

5.字符行运算指令

6. 阵列运算部件

7.通道是采用结合型还是独立型

8.访问方式保护

9.程序性中断

10.串行、重叠还是流水控制方式

11.堆栈指令

12.存贮器的最小编址单位

13.Cache存贮器

首先什么是透明性的概念:客观存在的事物或属性,从某个角度看去却看不到,称这些事物和属性对他是透明的。透明了就可以简化这部分的设计,然而因为透明而无法控制和干预,就会带来不利。因此,透明性的取舍要正确选择。

题目:对于计算机系统结构,下面哪些是透明的?哪些不是透明的?

存贮器的模m交叉存取;浮点数数据表示;I/O系统是采用通道方式还是外围处理机方式;数据总线宽度;字符行运算指令;阵列运算部件;通道是采用结合型还是独立型;访问方式保护;程序性中断;串行、重叠还是流水控制方式;堆栈指令;存贮器的最小编址单位;Cache存贮器。

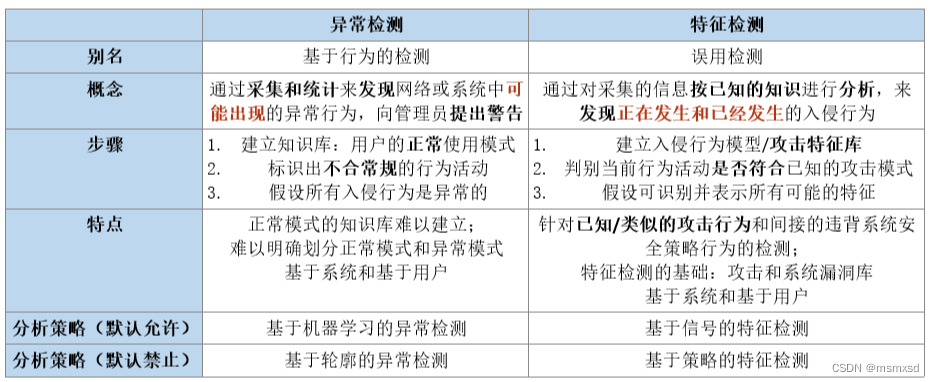

对计算机系统结构透明的有:存贮器的模m交叉存取;数据总线宽度;阵列运算部件;通道是采用结合型还是独立型;串行、重叠还是流水控制方式;Cache存贮器。

对计算机系统结构不透明的有:浮点数数据表示;I/O系统采用通道方式还是外围处理机方式;字符行运算指令;访问方式保护;程序性中断;堆栈指令;存贮器最小编址单位。

核心记住一句话就行,所有问题都可以解决!

机器/汇编指令系统,数据表示、是否采用通道方式输入/输出的确定属于系统结构研究的范畴;采用顺序、重叠、流水还是其他方式解释,数据通路宽度确定,通道采用结合性型还是独立型,均属于计算机组成研究的范围;计算机组成的物理实现、包括处理机、主存等部件的物理结构,器件的集成度和速度、模块、插件、底板的划分与连接,专用器件的设,微组装技术、信号传输、电源、冷却装置等装配机制等均属于计算机实现的研究范围。

1.浮点数数据表示:

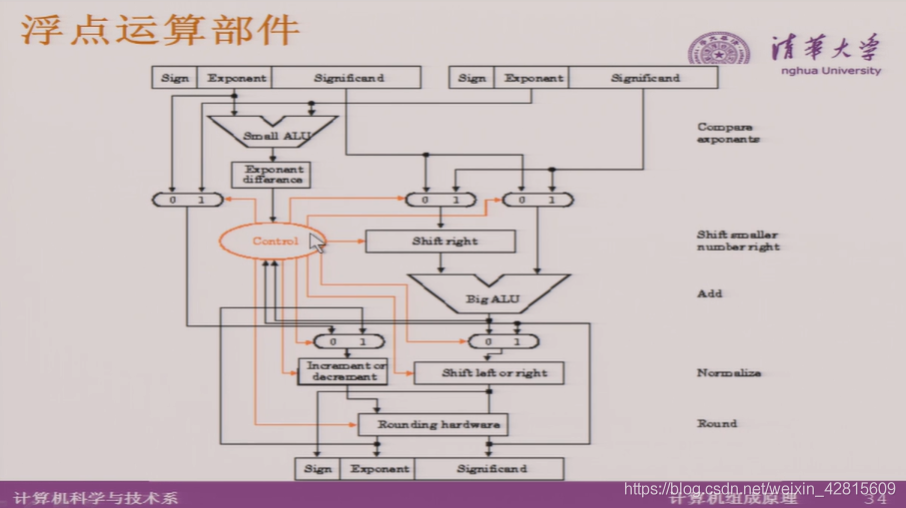

浮点数可以理解为二进制的科学计数法,其中尾数和阶需要记录在计算机内。数据想要符合计算机记录规范,需要进行“规格化”处理,然后记录在计算机里。

float规格float共计32位,4字节由最高到最低位分别是第31、30、29、……、0位,则:31位是符号位,1表示该数为负,0表示为正。30-23位,一共8位是指数位。22-0位,一共23位是尾数位。3、转换例子按照IEEE浮点数表示法,将float型浮点数123456.0f转换为二进制(注:这里的f表示浮点数,为十进制数,不是表示16十六进制)。处理不带小数的浮点数时,直接将整数部转化为二进制表示:11110001001000000也可以这样表示:11110001001000000.0然后将小数点向左移,一直移到离最高位只有1位:1.11100010010000000共左移了16位,所以原数就等于:1.11100010010000000*(2^16)。 可知尾数为1。

如下是一种浮点运算部件:

由刚刚那句话数据表示是属于计算机系统结构范围,对于计算机系统结构是不透明的。

2. 存贮器的模m交叉存取

由刚刚那句话可知是属于计算机组成的范围,所以对于计算机系统结构是透明的。

3.I/O系统是采用通道方式还是外围处理机方式

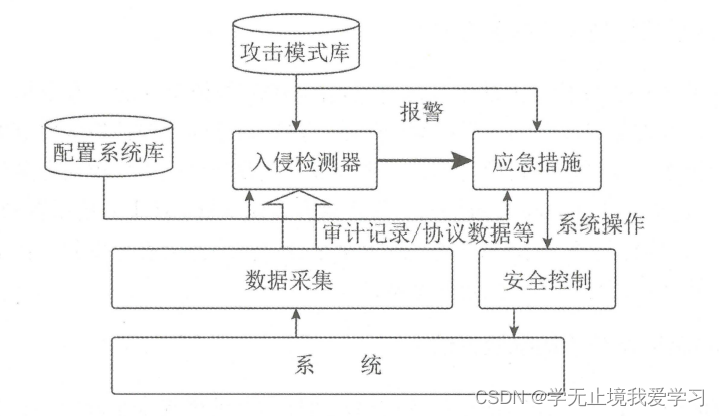

I/O 系统的控制方式

为了有效地实现物理 I/O 操作,必须通过硬件和软件技术,对 CPU 和 I/O 设备的职能进行合理的分工,以调节系统性能和硬件成本之间的矛盾。按照 I/O 控制器功能的强弱以及和 CPU 之间联系方式的不同,可以把 I/O 设备的控制方式分为五类:

程序控制

中断方式

DMA 方式

CH(通道)方式

PPU 方式

下边我们分五个小专题来对这五种方式来进行讲解。

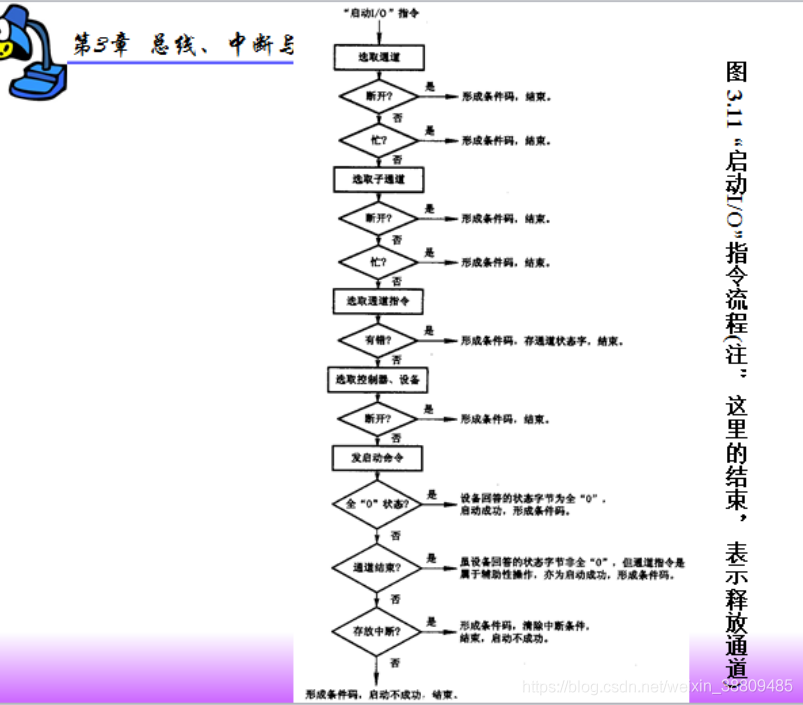

通道(CH)方式:通道,独立于 CPU 的专门负责输入输出控制的处理机,它控制设备与内存直接进行数据交换。有自己的通道指令,这些指令由 CPU 启动,并在操作结束时向 CPU 发出中断信号。通道控制方式,实现了 CPU、通道和 I/O 设备三者的并行操作,从而更加有效地提高整个系统的资源利用率。例如,当 CPU 要完成一组相关的读(或写)操作时,只需要向 I/O 通道发出一条 I/O 指令,指出其所要执行的通道程序的首址和要访问的 I/O 设备,通道接收到该指令后,通过执行通道程序便可完成 CPU 指定的 I/O 任务。可见,通道只是在 I/O 操作的起始和结束时向 CPU 发出 I/O 中断申请,相对于之前的控制方式进一步减少了 CPU 的干预程度。

但是通道方式也有自己的不足,它虽然有自己的指令系统,但是通道指令功能简单,使用面窄,与 CPU 共用一个主存,还不是独立的 I/O 处理机。

外围处理机方式(PPU)用一个功能较弱的计算机管理 I/O,彻底解放 CPU,硬件结构最复杂。这个方式下,IO 操作几乎全部由外围处理机来完成,此时外围处理机类似一个小型 PC。

由刚刚那句话知道I/O系统是采用通道方式还是外围处理机方式是属于是否采用通道方式输入/输出的确定,所以对于计算机系统结构是不透明的。

4.数据总线宽度

总线(Bus)是指计算机组件间规范化的交换数据(data)的方式,即以一种通用的方式为各组件提供数据传送和控制逻辑。从另一个角度来看,如果说主板(Mother Board)是一座城市,那么总线就像是城市里的公共汽车(bus),能按照固定行车路线,传输来回不停运作的比特(bit)。这些线路在同一时间内都仅能负责传输一个比特。因此,必须同时采用多条线路才能发送更多数据,而总线可同时传输的数据数就称为宽度(width),以比特为单位,总线宽度愈大,传输性能就愈佳。总线的带宽(即单位时间内可以传输的总数据数)为:总线带宽 = 频率×宽度(Bytes/sec)。

总线宽度一般指CPU中运算器与存储器之间进行互连的内部总线二进制位数,影响吞吐量;数据总线负责计算机中数据在各组成部分之间的传送,数据总线宽度是指在芯片内部数据传送的宽度,而数据总线宽度则决定了CPU与二级缓存、内存以及输入/输出设备之间一次数据传输的信息量。

由刚刚那句话知道数据总线宽度是属于计算机组成研究范围,所以对于计算机系统结构是不透明的。

5.字符行运算指令

在计算机和电信技术中,一个字符是一个单位的字形、类字形单位或符号的基本信息。字符指令是指用于处理字符或字符串的指令。字符指令对于非数值数据的处理非常重要,随着计算机应用领域的不断拓宽,字符指令应用的领域越来越多,例如信息管理、办公自动化等。计算机指令就是指挥机器工作的指示和命令,程序就是一系列按一定顺序排列的指令,执行程序的过程就是计算机的工作过程。字符指令是指用于处理字符或字符串的指令。在处理非数值数据过程中,需要设置各类字符串指令,这类指令包括字符串传送、字符串转换、字符串比较、字符串查找、字符串匹配、字符串抽取和替换等指令 。

由刚刚那句话知道字符行运算指令是属于计算机系统结构范围,所以对于计算机系统结构是不透明的。

6. 阵列运算部件

阵列是实现CCD 或CMOS 传感器拍摄彩色图像的主要技术之一。它是一个4×4阵列,由8个绿色、4个蓝色和4个红色像素组成,在将灰度图形转换为彩色图片时会以2×2矩阵进行9次运算,最后生成一幅彩色图形。该阵列于1976年注册专利。

阵列模拟人眼对色彩的敏感程度,采用1红2绿1蓝的排列方式将灰度信息转换成彩色信息。采用这种技术的传感器实际每个像素仅有一种颜色信息,需要利用反马赛克算法进行插值计算,最终获得一张图像。

由刚刚那句话知道 阵列运算部件是属于计算机组成研究范围,所以对于计算机系统结构是透明的。

7.通道是采用结合型还是独立型

由刚刚那句话知道 通道是采用结合型还是独立型是属于计算机组成研究范围,所以对于计算机系统结构是透明的。

8.访问方式保护

参考:访问方式保护-计算机组成原理(白中英)课件_-互联网文档类资源-CSDN下载

由刚刚那句话知道访问方式保护是属于计算机系统结构范围,所以对于计算机系统结构是不透明的。

9.程序性中断

软中断的一种典型应用就是所谓的"下半部"(bottom half),它的得名来自于将硬件中断处理分离成"上半部"和"下半部"两个阶段的机制:上半部在屏蔽中断的上下文中运行,用于完成关键性的处理动作;而下半部则相对来说并不是非常紧急的,通常还是比较耗时的,因此由系统自行安排运行时机,不在中断服务上下文中执行。bottom half的应用也是激励内核发展出的软中断机制的原因。

由刚刚那句话知道程序性中断是属于计算机系统结构范围,所以对于计算机系统结构是不透明的。

10.串行、重叠还是流水控制方式

由刚刚那句话知道 串行、重叠还是流水控制方式是属于计算机组成研究范围,所以对于计算机系统结构是透明的。

11.堆栈指令

堆栈指令是FX系列中新增的基本指令,用于多重输出电路,为编程带来便利、在FX系列PLC中有11个存储单元,它们专门用来存储程序运算的中间结果,被称为栈存储器。

堆栈是计算机中一种先进后出的数据结构,由栈区和栈顶指针组成。

堆栈有两种操作,压栈(进栈)和弹栈(出栈),他们均只能在栈顶进行。

由刚刚那句话知道堆栈指令是属于计算机系统结构范围,所以对于计算机系统结构是不透明的。

12.存贮器的最小编址单位

由刚刚那句话知道存贮器的最小编址单位是属于计算机系统结构范围,所以对于计算机系统结构是不透明的。

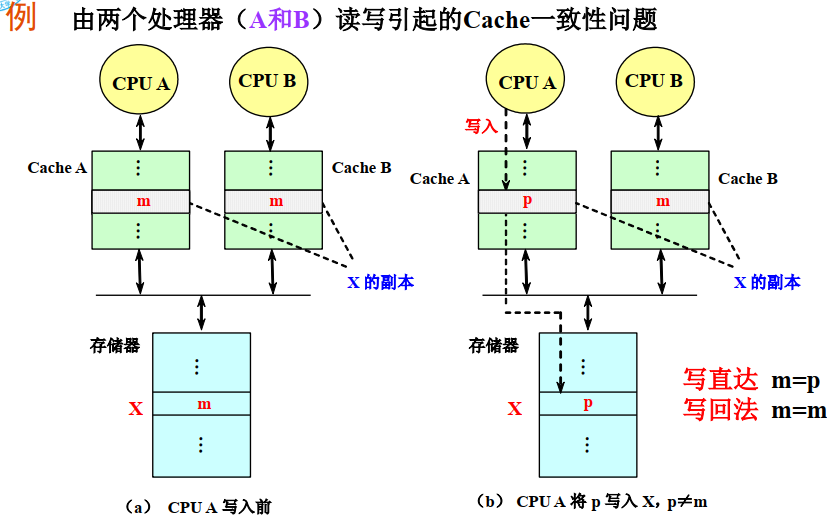

13.Cache存贮器

Cache存储器,电脑中为高速缓冲存储器,是位于CPU和主存储器DRAM(Dynamic Random Access Memory)之间,规模较小,但速度很高的存储器,通常由SRAM(Static Random Access Memory 静态存储器)组成。它是位于CPU与内存间的一种容量较小但速度很高的存储器。CPU的速度远高于内存,当CPU直接从内存中存取数据时要等待一定时间周期,而Cache则可以保存CPU刚用过或循环使用的一部分数据,如果CPU需要再次使用该部分数据时可从Cache中直接调用,这样就避免了重复存取数据,减少了CPU的等待时间,因而提高了系统的效率。Cache又分为L1Cache(一级缓存)和L2Cache(二级缓存),L1Cache主要是集成在CPU内部,而L2Cache集成在主板上或是CPU上。

由刚刚那句话知道Cache存贮器是属于计算机组成研究范围,所以对于计算机系统结构是透明的。