相关文章

什么是域名劫持?遇到域名劫持要怎么处理

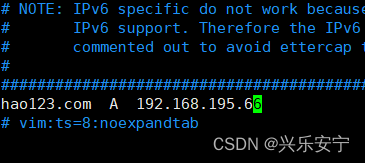

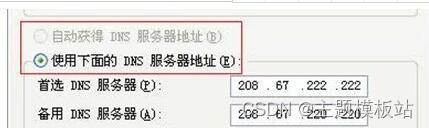

互联网的应用在我们生活、工作中的应用日益加深,在众多设备的加入下,网络环境也也变得更加复杂。因此,我们在运营网站的过程中,常常出现网站无法打开、或者打开后跳转至其他页面的情况,这就是我们常说的域名劫持。

网…

网站域名被劫持、网站dns被劫持 域名跳转到别的网站的解决方法

网站域名被劫持,网站dns被劫持,域名跳转到别的网站怎么解决? 网站域名被劫持,网站dns被劫持,域名跳转到别的网站怎么解决? 出现网站域名跳转到其他网站,这一现象很可能是域名被劫持。 【网站域名…

【教程分享】大数据视频教程

总预览 下载地址 地址:https://pan.baidu.com/s/1ighogyDQDbMN7Wpe5-VSYg 提取码:rv7h

U盘WPE安装原版Win7系统教程

转载链接:https://jingyan.baidu.com/article/e8cdb32b00472537052bad0b.html 制作U盘pe

1.连接一个空U盘 2.打开pe制作工具,选择安装方式为“U盘” 3.选择好“待写入U盘”,然后点击“立即安装进U盘”,其它默认即可 PS࿱…

WPE详细教程四 滤镜制作(3)

为了大家能深入了解滤镜的制作,这里再给大家举些例子,供大家参考学习 当FILTER在启动状态时 ,ON的按钮会呈现红色。当您启动FILTER时,您随时可以关闭这个视窗。FILTER将会保留在原来的状态,直到您再按一次 on / off 钮…

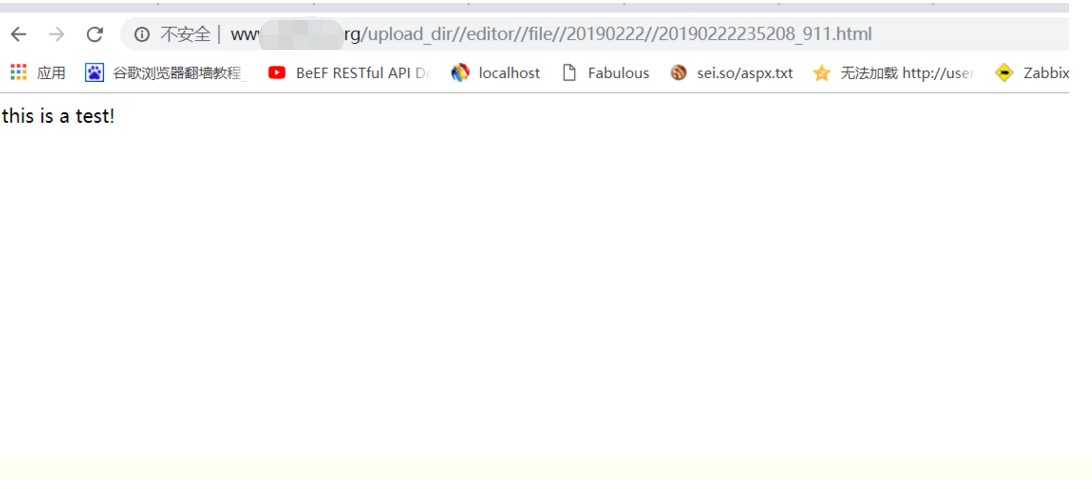

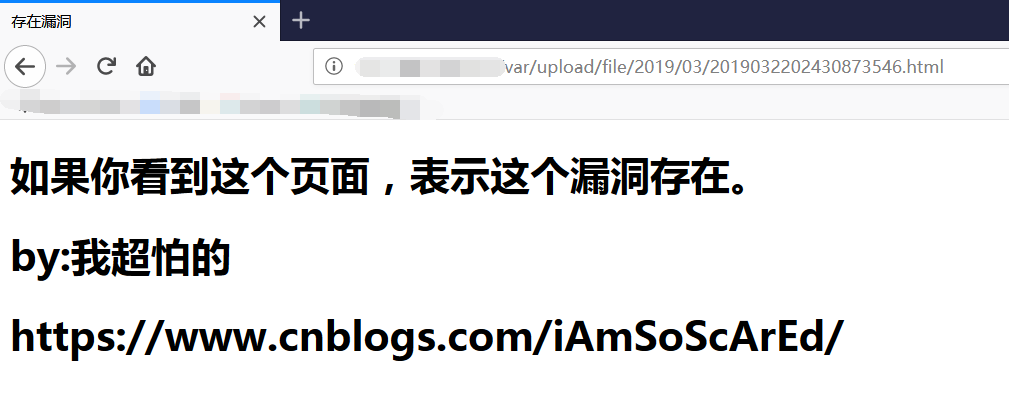

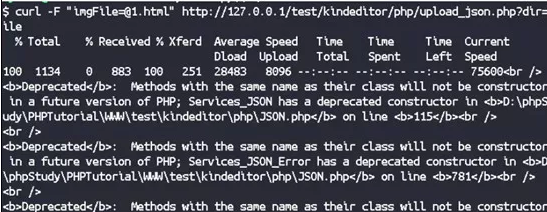

kindeditor=4.1.5上传漏洞复现

0x00 漏洞描述 漏洞存在于kindeditor编辑器里,你能上传.txt和.html文件,支持php/asp/jsp/asp.net,漏洞存在于小于等于kindeditor4.1.5编辑器中 这里html里面可以嵌套暗链接地址以及嵌套xss。Kindeditor上的uploadbutton.html用于文件上传功能页面&#x…

【vulhub】ThinkPHP5-rce 5.0.22/5.1.29 远程代码执行漏洞复现getshell

漏洞复现(5-rce)

poc:

/index.php?sindex/\think\app/invokefunction&functionphpinfo&vars[0]100payload11111:

代码执行

格式:

index.php?sindex/think\app/invokefunction&functioncall_user_func_array&am…

java 富文本 xss_KindEditor开源富文本编辑框架XSS漏洞

原标题:KindEditor开源富文本编辑框架XSS漏洞 *原创作者:卫士通 安全服务事业部 天龙,叶龙,本文属FreeBuf原创奖励计划,未经许可禁止转载 001 前言 KindEditor 是一套开源的在线HTML编辑器,主要用于让用户在…

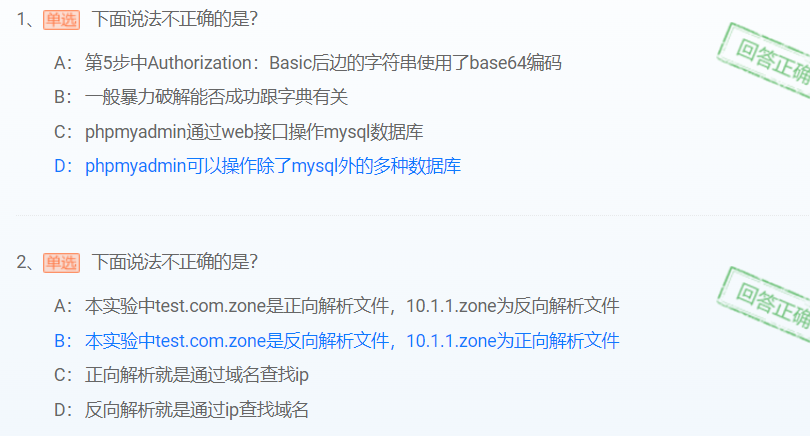

CTFshow——信息收集11-20

Web11

解题方法:

发现本题没有可配置环境,题目提示域名其实也可以隐藏信息,比如ctfshow.com就隐藏了一条信息

我们在网络搜索一个域名服务对ctfshow.com进行查询

查看更多,在TXT记录中发现了flag Web12

解题方法:…

kindeditor=4.1.5文件上传漏洞复现

0x00:背景 KindEditor是一套开源的HTML可视化编辑器,主要用于让用户在网站上获得所见即所得编辑效果,兼容IE、Firefox、Chrome、Safari、Opera等主流浏览器。 0x01:漏洞描述 漏洞存在于小于等于kindeditor4.1.5 编辑器里,你能上传…

KindEditor编辑器上传修改拿shell漏洞

法客论坛《team.f4ck.net》 90sec论坛《www.90sec.org》 疯子博客《http://Madman.in》 作者:relywind 影响版本: KindEditor 3.5.2~4.1 漏洞利用: 打开编辑器,将一句话改名为1.jpg 上传图片, 打开文件管理,…

kindeditor在服务器上上传图片显示叉叉,什么原因?,kindeditor=4.1.5 文件上传漏洞利用...

kindeditor<4.1.5 文件上传漏洞 - Kindeditor <4.1.5 file upload vulnerability and use 漏洞存影响版本:小于等于4.1.5的kindeditor 编辑器 漏洞影响:上传任意. txt 和. html 文件 漏洞存在动态脚本语言: php/asp/jsp/asp.net 漏洞存…

[应用漏洞]KindEditor<=4.1.5 文件上传漏洞利用

一、KindEditor

KindEditor 是一套开源的在线HTML编辑器,主要用于让用户在网站上获得所见即所得编辑效果

二、漏洞介绍

影响版本:KindEditor 3.5.2~4.1

简介:Kindeditor能够上传doc,docx,xls,xlsx,ppt,htm,html,txt,zip,rar,gz,bz2,wps,p…

网站漏洞修补 Kindeditor上传漏洞

2019独角兽企业重金招聘Python工程师标准>>> 很多建站公司都在使用Kindeditor开源的图片上传系统,该上传系统是可视化的,采用的开发语言支持asp、aspx、php、jsp,几乎支持了所有的网站可以使用他们的上传系统,对浏览器的兼容以及手…