为了大家能深入了解滤镜的制作,这里再给大家举些例子,供大家参考学习

当FILTER在启动状态时 ,ON的按钮会呈现红色。

当您启动FILTER时,您随时可以关闭这个视窗。FILTER将会保留在原来的状态,直到您再按一次 on / off 钮。

只有FILTER启用钮在OFF的状态下,才可以勾选Filter前的方框来编辑修改。

当您想编辑某个Filter,只要双击该Filter的名字即可。

范例:

当您在 Street Fighter Online ﹝快打旋风线上版 o_O!?﹞游戏中,您使用了两次火球而且击中了对方,这时您会撷取到以下的封包:

SEND-> 0000 08 14 21 06 01 04 ......

SEND-> 0000 02 09 87 00 67 FF A4 AA 11 22 00 00 00 00 ....G.........

SEND-> 0000 03 84 11 09 11 09 ......

SEND-> 0000 0A 09 C1 10 00 00 FF 52 44 .......

SEND-> 0000 0A 09 C1 10 00 00 66 52 44 .......

您的第一个火球让对方减了16滴﹝16 = 10h﹞的生命值,

而您观察到第4跟第5个封包的位置4有10h的值出现,应该就是这里了。

您观察10h前的0A 09 C1在两个封包中都没改变,可见得这3个数值是发出火球的关键。

因此您将0A 09 C1 10填在搜寻列﹝SEARCH﹞,然后在修改列﹝MODIFY﹞的位置4填上FF。如此一来,

当您再度发出火球时,FF会取代之前的10,也就是攻击力为255的火球了!

Advanced Mode:

范例:

当您在一个游戏中,您不想要用真实姓名,您想用修改过的假名传送给对方。

在您使用TRACE后,您会发现有些封包里面有您的名字出现。

假设您的名字是Shadow,换算成16进位则是﹝53 68 61 64 6F 77﹞;而您打算用moon﹝6D 6F 6F 6E 20 20﹞来取代他。

1) SEND-> 0000 08 14 21 06 01 04 ......

2) SEND-> 0000 01 06 99 53 68 61 64 6F 77 00 01 05 ...Shadow...

3) SEND-> 0000 03 84 11 09 11 09 ......

4) SEND-> 0000 0A 09 C1 10 00 53 68 61 64 6F 77 00 11 .....Shadow.

5) SEND-> 0000 0A 09 C1 10 00 00 66 52 44 .......

但是您仔细看,您的名字在每个封包中并不是出现在相同的位置上

- 在第2个封包里,名字是出现在第4个位置上

- 在第4个封包里,名字是出现在第6个位置上

在这种情况下,您就需要使用ADVANCED MODE

- 您在搜寻列﹝SEARCH﹞填上:53 68 61 64 6F 77 ﹝请务必从位置1开始填﹞

- 您想要从原来名字Shadow的第一个字母开始置换新名字,因此您要选择从数值被发现的位置开始替代连续数值﹝from the position of the chain found﹞。

- 现在,在修改列﹝MODIFY﹞000的位置填上:6D 6F 6F 6E 20 20 ﹝此为相对应位置,也就是从原来搜寻栏的+001位置开始递换﹞

- 如果您想从封包的第一个位置就修改数值,请选择﹝from the beginning of the packet﹞

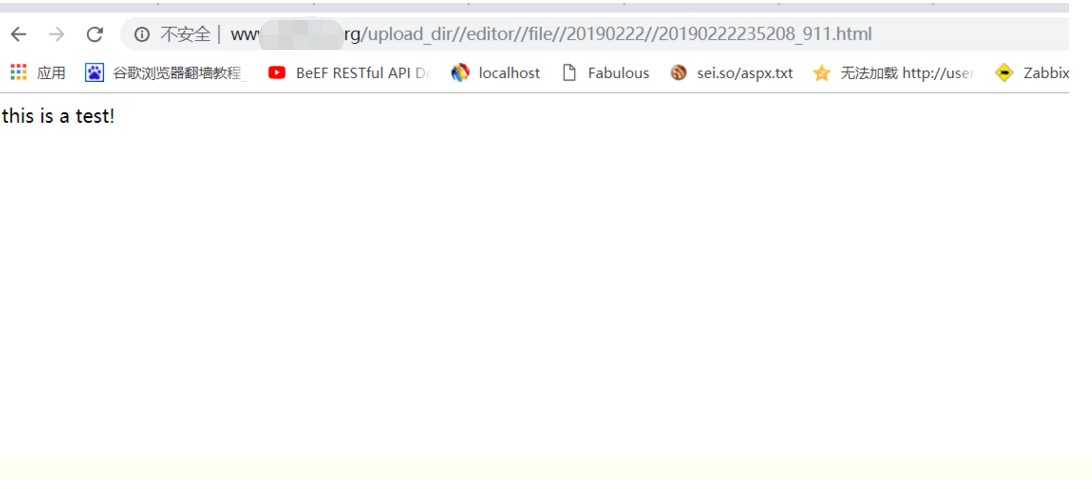

![[渗透]kindeditor4.1.5文件上传漏洞](https://img-blog.csdnimg.cn/20190304175017173.png)