对于喜欢使用linux操作系统的盆友们来说,backtrack5将会是你们不错的选择,它完美支持Live CD和Live USB启动方式,可以让用户直接从移动介质启动该系统。有了BT5,您就不用担心网络无法进行访问,因为它可是拥有无线射频技术的硬件系统检测能力的哦!backtrack5,最简单,最使用。

backtrack5功能:

它修改WEP,WPA/WPA2加密方式的无线网络也不在话下,当然前提是需要有足够强大的密码字典文件。

BackTrack是一套专业的计算机安全检测的Linux操作系统,简称BT。目前最新与最好用版本是BT5 R3。

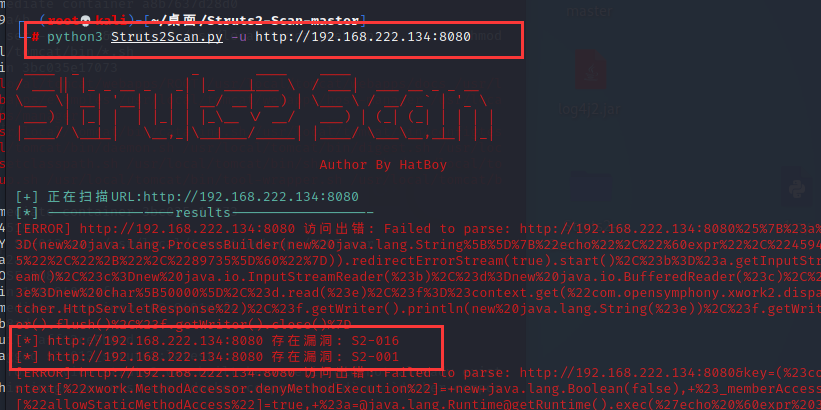

如果你仅仅用来修改WIFI,那么就大材小用了,集成了众多安全工具的BT不仅仅在修改WIFI上功能强悍,还有如弱点扫描工具Nessus,渗透平台MSF,Sniff工具Wireshark , ettercap,VOIP检测工具。

还有Snort等IDS(入侵检测系统)工具。

密码方面,在以往版本工具的基础上又加入了基于GPU的修改工具oclhashcat,分别为oclhashcat+(ATI),oclhashcat+(Nvidia)修改速度理论上可以达到传统CPU修改的百倍。

在BT5里单独列出的众多RFID工具充分展示了BT对于基于无线射频技术的硬件系统检测能力。

Apache和MySQL都被集成到了系统中,方便使用者搭建LAMP环境进行测试,Injection,XSS等工具自然要有!