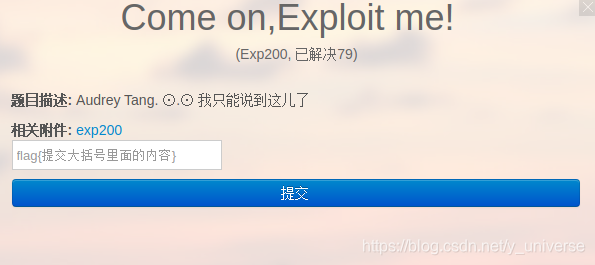

合天网安实验室CTF-Exp200-Come on,Exploit me!

题目描述

Audrey Tang. ⊙.⊙ 我只能说到这儿了

相关附件

exp200

题目链接

参考解题步骤

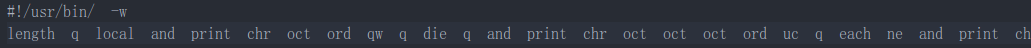

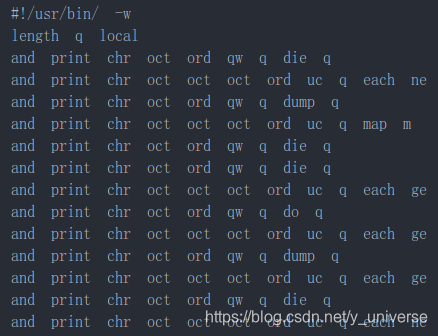

1、下载附件先用VSCode打开看看

换个行看看

通过and换行有68行

2、根据题目描述猜测

如果没有接触过perl语言看到这些文本应该会觉得一头雾水,但大体可以看出是用来打印一些东西的。使用搜索引擎搜索题目描述中的Audrey Tang,可以发现其与Perl、ppencode的紧密联系。ppencode是把Perl代码转换成只有英文字母的字符串。

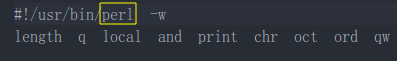

3、于是我们可以得知文本内容是使用ppencode混淆过的perl代码

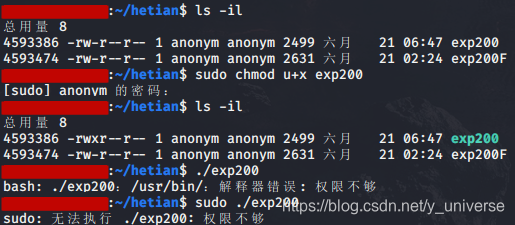

尝试运行一下

检查源码发现问题,应在#!/usr/bin/后面添加perl

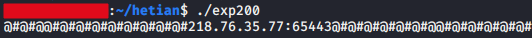

再次执行

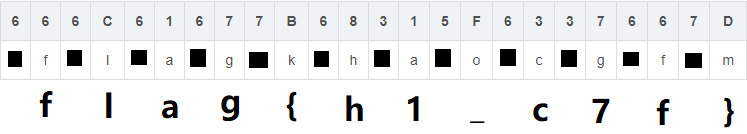

可以看到输出为

@#@#@@#@#@#@#@#@#@#@#@#218.76.35.77:65443@#@#@#@#@#@#@@#@#@#@#@#@#

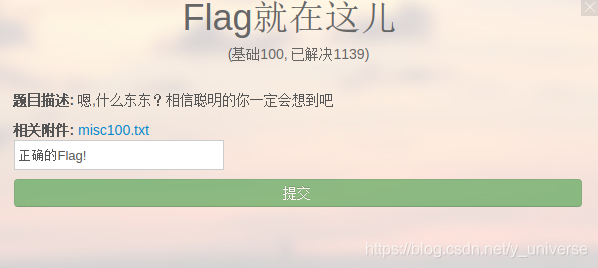

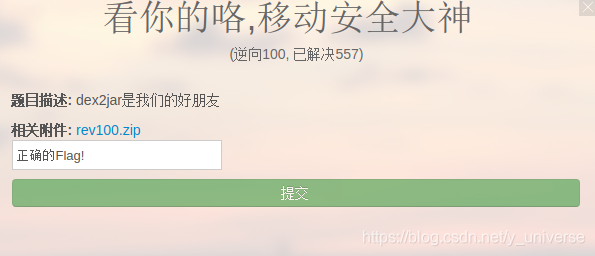

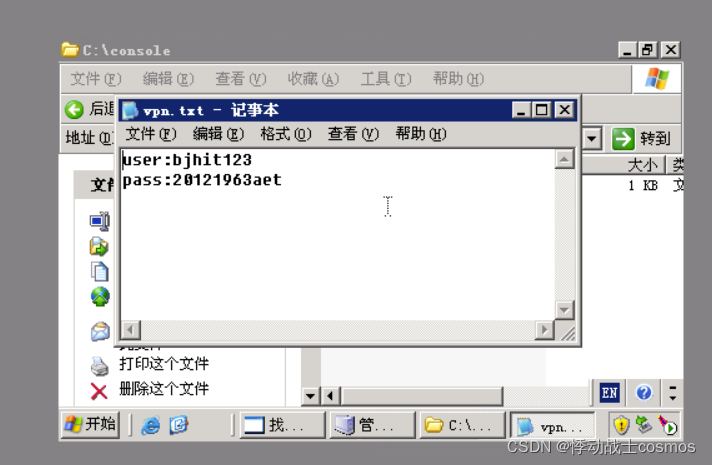

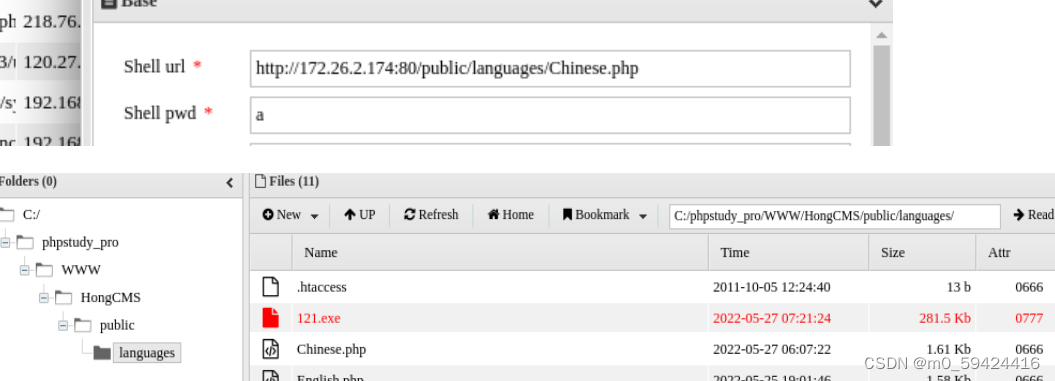

4、尝试访问218.76.35.77:65443:

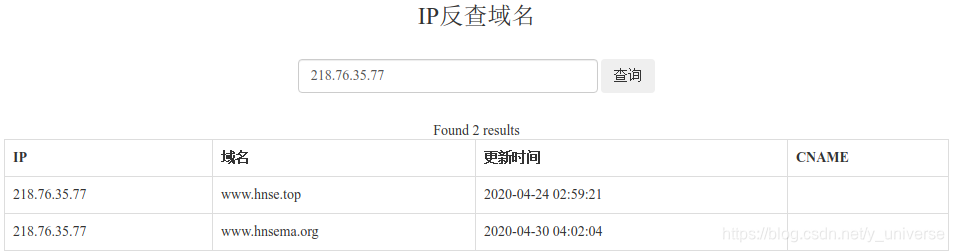

反查了下域名

好像在网站可以再次访问前只能搁置了。。。