2020 年软件设计师考试上午真题答案解析

1、在程序执行过程中,高速缓存(Cache) 与主存间的地址映射由(D )。

A、操作系统进行管理

B、存储管理软件进行管理

C、程序员自行安排

D、硬件自动完成

解:CACHE与主存地址映射由硬件完成

2、计算机中提供指令地址的程序计数器 PC 在(A )中。

A、控制器

B、运算器

C、存储器

D、I/O 设备

解:PC是控制器中的子部件

3、以下关于两个浮点数相加运算的叙述中,正确的是(B )。

A、首先进行对阶,阶码大的向阶码小的对齐

B、首先进行对阶,阶码小的向阶码大的对齐

C、不需要对阶,直接将尾数相加

D、不需要对阶,直接将阶码相加

解:浮点数预算的过程:对阶 -> 尾数运算 -> 规格化,其中对阶的过程:小数向大数看齐,尾数右移。

4、某计算机系统的 CPU 主频为 2.8GHz。某应用程序包括 3 类指令,各类指令

的 CPI(执行每条指令所需要的时钟周期数)及指令比例如’下表所示。执行该应

用程序时的平均 CPI 为(C );运算速度用 MIPS 表示,约为(B )。

问题(1)

A、25

B、3

C、3.5

D、4

问题(2)

A、700

B、800

C、930

D、1100

解:1)平均cpi即对列出的cpi求平均数:4*35%+2*45%+6*20%=3.5

- 求MIPS,即每秒执行的百万条指数令,根据第一问,每条指令需要的时钟周期为4,每个时钟周期为主频的倒数,即1/2.8G秒,则每条指令需要时间3.5/2.8G秒。每秒执行指令数为1/(3.5/2.8G)=2.8G/3.5=0.8G=800M。(1M=106,1G=109)

5、中断向量提供(D )

A、函数调用结束后的返回地址

B、I/O 设备的接 C ]地址

C、主程序的入口地址

D、中断服务程序入口地址

解:中断向量是指中断服务程序的入口地址,它存放着一条跳转到中断服务程序入口地址的跳转指令

6、以下关于认证和加密的叙述中,错误的是(C )。

A、加密用以确保数据的保密性

B、认证用以确保报文发送者和接收者的真实性

C、认证和加密都可以阻止对手进行被动攻击

D、身份认证的目的在于识别用户的合法性,阻止非法用户访问系统

解:认证一般有账户名/口令认证、使用摘要算法认证和基于PKI的认证。

认证只能阻止主动攻击,不能阻止被动攻击

7、访问控制是对信息系统资源进行保护的重要措施,适当的访问控制能够阻止

未经区的用户有家业者无意地获取资源。计算机系统中,访问控制的任务不包括

(A )。

A、审计

B、授权

C、确定存取权限

D、实施存取权限

解:安全审计对主体访问和适用客体的情况进行记录和审查,以保证安全规则被正确执行,并帮助分析安全事故产生的原因。与访问控制无关

8、路由协议称为内部网关协议,自治系统之间的协议称为外部网关协议,以下

属于外部网关协议的是(C )。

A、RIP

B、0SPF

C、BGP

D、UDP

解:RIP:路由信息协议是一种内部网关协议(IGP),是一种动态路由选择协议,用于自治系统内的路由信息的传递。

OSPF:开放式最短路径优先是一个内部网关协议,用于在单一自治系统内决策路由。是对链路状态路由协议的一种实现,隶属内部网关协议,故运作于自治系统内容。

BGP:边界网关协议是运行于TCP 上的一种自治系统的路由协议。BGP是唯一一个用来处理像因特网大小的网络协议,也是唯一能妥善处理好不相关路由域间的多路连接的协议。

UDP:传输层协议

9、所有资源只能由授权方或以授权的方式进行修改,即信息未经授权不能进行

改变的特性是指信息的(A )。

A、完整性

B、可用性

C、保密性

D、不可抵赖性

解:完整性,数据的完整性是指数据在传输过程中不能被非法篡改,本题涉及到修改的只有完整性;

保密性,数据的机密性是指数据在传输过程中不能被非授权者偷看;

可用性,指的是发送者和接受者双方的通信方式正常;

不可抵赖性,数据的真实性是指信息的发送者身份的确认或系统中有关主体的身份确认,这样可以保证信息的可信度;

10、在 Windows 操作系统下,要获取某个网络开放端口所对应的应用程序信息,

可以使用命令(C )。

A、ipconfig

B、traceroute

C、netstat

D、nslookup

解:ipconfig:显示TCP/IP网络配置值,如IP地址,MAC地址,网关地址等;

traceroute:(window:tracert命令)用于确定IP数据包访问目标所采取的路径,若网络不通,能定位到具体哪个节点不通;

netstat:用于显示网络连接、路由表和网络接口信息;

nslookup:查询DNS记录

11、甲、 乙两个申请人分别就相同内容的计算机软件发明创造,向国务院专利

行政部门门提出专利申请,甲先于乙一日提出,则(A )。

A、甲获得该项专利中请权

B、乙获得该项专利申

C、甲和乙都获得该项专利中请权

D、甲和乙都不能获得该项专利申请权

解:谁先申请则属于谁

12、小王是某高校的非全 8 制在读研究生,目前在甲公司实习,负责了该公司

某软件项目的开发工作并撰写相关的软件文档。以下叙述中,正确的是(B )。

A、该软件文档属于职务作品,但小王享有该软件著作权的全部权利

B、该软件文档属于职务作品,甲公司享有该软件著作权的全部权利

C、该软件文档不属于职务作品,小王享有该软件著作权的全部权利

D、该软件文档不属于职务作品,甲公司和小王共同享有该著作权的全部权利

13、按照我国著作权法的权利保护期,以下权利中,(B )受到永久保护。

A、发表权

B、修改权

C、复制权

D、发行权

解:著作权中的修改权、署名权、保护作品完整权都是永久保护的

14、结构化分析方法中,数据流图中的元素在(D )中进行定义。

A、加工逻辑

B、实体联系图

C、流程图

D、数据字典

解:数据字典会对数据流图中的元素进行定义说明

15、良好的启发式设计原则上不包括(B )。

A、提高模块独立性

B、模块规模越小越好

C、模块作用域在其控制域之内

D、降低模块接口复杂性

解:

16、如下所示的软件项目活动图中,顶点表示项目里程碑,连接顶点的边表示包

含的活动,边上的权重表示活动的持续时间(天), 则完成该项目的最短时间为

(D )天。在该活动图中,共有(B )条关键路径。

问题(1)

A、17

B、19

C、20

D、22

问题(2)

A、1

B、2

C、3

D、4

解:

17、软件项目成本估算模型 COCOM01I 中,体系结构阶段模型基于(B )进行

估算。

A、应用程序点数量

B、功能点数量

C、复用或生成的代码行数

D、源代码的行数

解:

18、某表达式的语法树如下图所示,其后缀式(逆波兰式)是(C )。

A、abcd-+*

B、ab-c+d*

C、abc-d*+

D、ab-cd+*

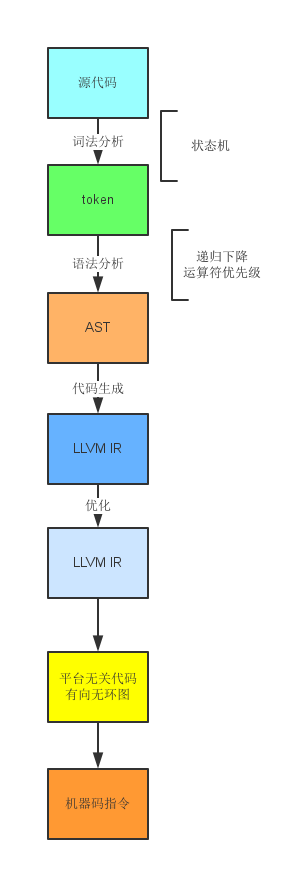

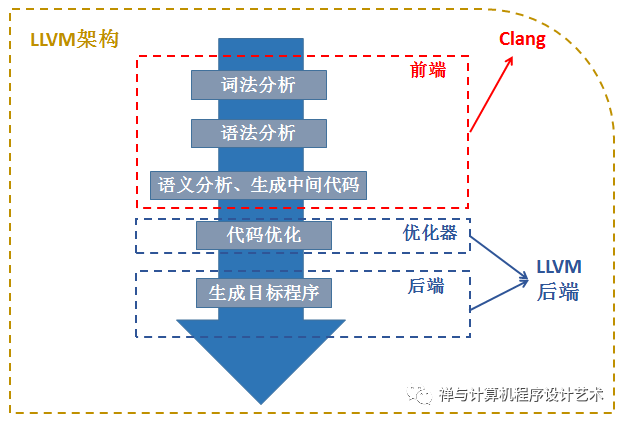

19、用 C/C++语言为某个应用编写的程序,经过(A )后形成可执行程序。

A、预处理、编译、汇编、链接

B、编译、预处理、汇编、链接

C、汇编、预处理、链接、编译

D、链接、预处理、编译、汇编

解:

虾米生活 - 淘客工具。支持淘宝、京东、拼多多商品,一键自动定位商品优惠返例。返的佣金比一淘、xx日记、米折、51返利等各大返例平台多出50%以上。返例佣金都是现金到账,不是集分宝到账。以及返利周期短,收货后即可提现,满1元即可申请,安全快速到帐。

安卓手机应用地址:https://android.myapp.com/myapp/detail.htm?apkName=com.wexiami.xmsh&info=B6F0D3558FDF2740E5E137E00CBBA24B

苹果iOS商店地址:AppStore搜索“虾米生活”

20、在程序的执行过程中,系统用(C )实现嵌套调用(递归调用)函数的正确返

回。

A、队列

B、优先队列

C、栈

D、散列表

解:

21、假设系统中有三个进程 P1、P2 和 P3,两种资源 R1、R2。如果进程资源图

如图①和图②所示,那么(C )。

A、图①和图②都可化简

B、图①和图②都不可化简

C、图①可化简,图②不可化简

D、图①不可化简,图②可化简

解:

22、假设计算机系统的页面大小为 4K,进程 P 的页面变换表如下表所示。若 P

要动问的逻辑地址为十六进制 3C20H,那么该逻辑地址经过地址变换后,其物

理地址应为(D )。

A、2048H

B、3C20H

C、5C20H

D、6C20H

23、某文件系统采用索引节点管理,其磁盘索引块和磁盘数据块大小均为 1KB

字节且每个文件索引节点有 8 个地址项 iaddr[0]~iaddr[7],每个地址项大小为 4 字节,其中 iaddr[0]~iaddr[4]采用直接地址索引,iaddr[5]和 iaddr[6]采用一级间接地址索引,iaddr[7] 采用二级间接地址索引。若用户要访问文件 userA中逻辑块号为 4 和 5 的信息,则系统应分别采用(B ),该文件系统可表示的单个文件最大长度是(D )KB。

A、直接地址访问和直接地址访问

B、直接地址访问和一级间接地址访问

C、一级问接地址访问和一级间接地址访问

D、一级间接地址访问和二级间接地址访问

A、517

B、1029

C、65797

D、66053

解:

24、假设系统有 n (n≥5) 个进程共享资源 R,且资源 R 的可用数为 5。若采用 PV 操作,则相应的信号量 S 的取值范围应为(D )。

A、-1~n-1

B、-5~5

C、-(n-1)~1

D、-(n-5)~5

解:

25、在支持多线程的操作系统中,假设进程 P 创建了线程 TI、T2 和 T3,那么以下叙述中错误的是(B )。

A、线程 T1、 T2 和 T3 可以共享程 P 的代码

B、线程 T1、T2 可以共享 P 进程中 T3 的栈指针

C、线程 T1、T2 和 T3 可以共享进程 P 打开的文件

D、线程 T1、T2 和 T3 可以共享进程 P 的全局变量

解:

26、喷泉模型是一种因合于面向(A )开发方法的软件过程模型。该过程模型的

设点不包括(D )。

A、对象

B、数据

C、数据流

D、事件

A、以用户需求为动力

B、支持软件重用

C、具有迭代性

D、开发活动之间存在明显的界限

解:

27、若某模块内所有处理元素都在同一个数据结构上操作,则该模块的内聚类型

为(C )。

- 逻辑

B、过程

C、通信

D、功能

解:

28、软件质量属性中,(B )是指软件每分钟可以处理多少个请求。

A、响应时间

B、吞吐量

C、负载

D、容量

解:

29、提高程序执行效率的方法一般不包括(D )。

A、设计更好的算法

B、采用不同的数据结构

C、采用不同的程序设计语言

D、改写代码使其更紧凑

30、软件可靠性是指系统在给定的时间间隔内、在给定条件下无失效运行的概率。

若 MTTF 和 MTTR 分别表示平均无故障时间和平均修复时间,则公式( A)可用

于计算软件可靠性。

A、MTTF/(1+MTTF)

B、1/(1+MTTF)

C、MTTR/(1+MTTR)

D、1/(1+MTTR)

解:

31、用白盒测试技术对下面流程图进行测试,设计的测试用例如下表所示。至少

采用测试用例(A )才可以实现语句覆盖;至少采用测试用例(D )才可以实现

路径覆盖。

A、①

B、②

C、③

D、④

A、①

B、①②

C、③④

D、①②)③④

解:

32、面向对象程序设计语言 C++、 JAVA 中, 关键字(D )可以用于区分同名

的对象属性和局部变量名。

A、private

B、protected

C、public

D、this

33、采用面向对象方法进行系统开发时,以下与新型冠状病毒有关的对象中,存

在“一般-特殊’关系的是(D )。

A、确诊病人和治愈病人

B、确诊病人和疑似病人

C、医生和病人

D、发热病人和确诊病人

解:

34、进行面向对象系统设计时,针对包中的所有类对于同-类性质的变化;一个

变化若对一个包产生影响,则将对该包中的所有类产生影响,而对于其他的包不

造成任何影响。这属于(D )设计原则。

A、共同重用

B、开放-封闭

C、接口分离

D、共同封闭

解:

35、多态有不同的形式,(C )的多态是指同一个名字在不同上下文中所代表的

含义不同。

A、参数

B、包含

C、过载

D、强制

36、某类图如图所示,下列选项错误的是( D )。

A、一个A1的对象可能与一个A2的对象关联

B、一个A的非直接对象可能与一个A1的对象关联

C、类B1的对象可能通过A2与C1的对象关联

D、有可能A的直接对象与B1的对象关联

37、UML图中,对象图展现了(C ),(D )所示对象图与下图所示类图不一

致。

A、一组对象、接口、协作和它们之间的关系

B、一组用例、参与者以及它们之间的关系

C、某一时刻一组对象以及它们之间的关系

D、以时间顺序组织的对象之间的交互活动

解:

38、某快餐厅主要制作并出售儿童套餐,一般包括主餐(各类比萨)、饮料和玩具,

其餐品种类可能不同,但制作过程相同。前台服务员(Waiter) 调度厨师制作套

餐。欲开发一软件,实现该制作过程,设计如下所示类图。该设计采用(A )模

式将一个复杂对象的构建与它的表示分离,使得同样的构建过程可以创建不同的

表示。其中,(C )构造一个使用 Builder 接口的对象。该模式属于(A )模式,该模式适用于(D )的情况。

A、生成器(Builder)

B、抽象工厂(Abstract Factory)

C、原型(Prototype)

D、工厂方法(Factory Method)

A、PizzaBuilder

B、SpicyPizaBuilder

C、Waiter

D、Pizza

A、创建型对象

B、结构型对象

C、行为型对象

D、结构型类

A、当一个系统应该独立于它的产品创建、构成和表示时

B、当一个类希望由它的子类来指定它所创建的对象的时候

C、当要强调一系列相关的产品对象的设计以便进行联合使用时

D、当构造过程必须允许被构造的对象有不同的表示时

解:

39、函数 foo()、hoo0 定义如下,调用函数 hoo()时,第-个参数采用传值(call by value)方式,第二个参数采用传引用(call by reference)方式。设有函数调(函数foo(5),那么"print(x)”执行后输出的值为(A )。

A、24

B、25

C、30

D、36

解:

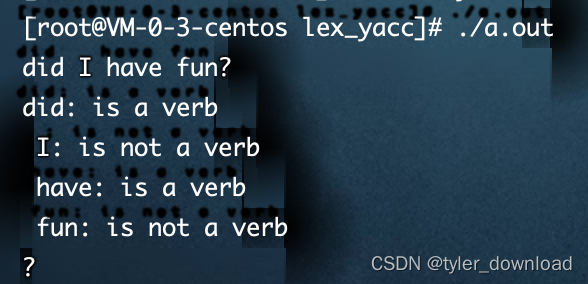

40、程序设计语言的大多数语法现象可以用 CFG (上下文无关文法)表示。下面

的 CFG 产生式集用于描述简单算术表达式,其中+、-、*表示加、减、乘运算,

id 表示单个字母表示的变量,那么符合该文法的表达式为(A )。

P:E→E+T|E-T|T

T→T*F|F

F→F|id

A、a+-b-c

B、a*(b+c)

C、a*-b+2

D、-a/b+c

解:

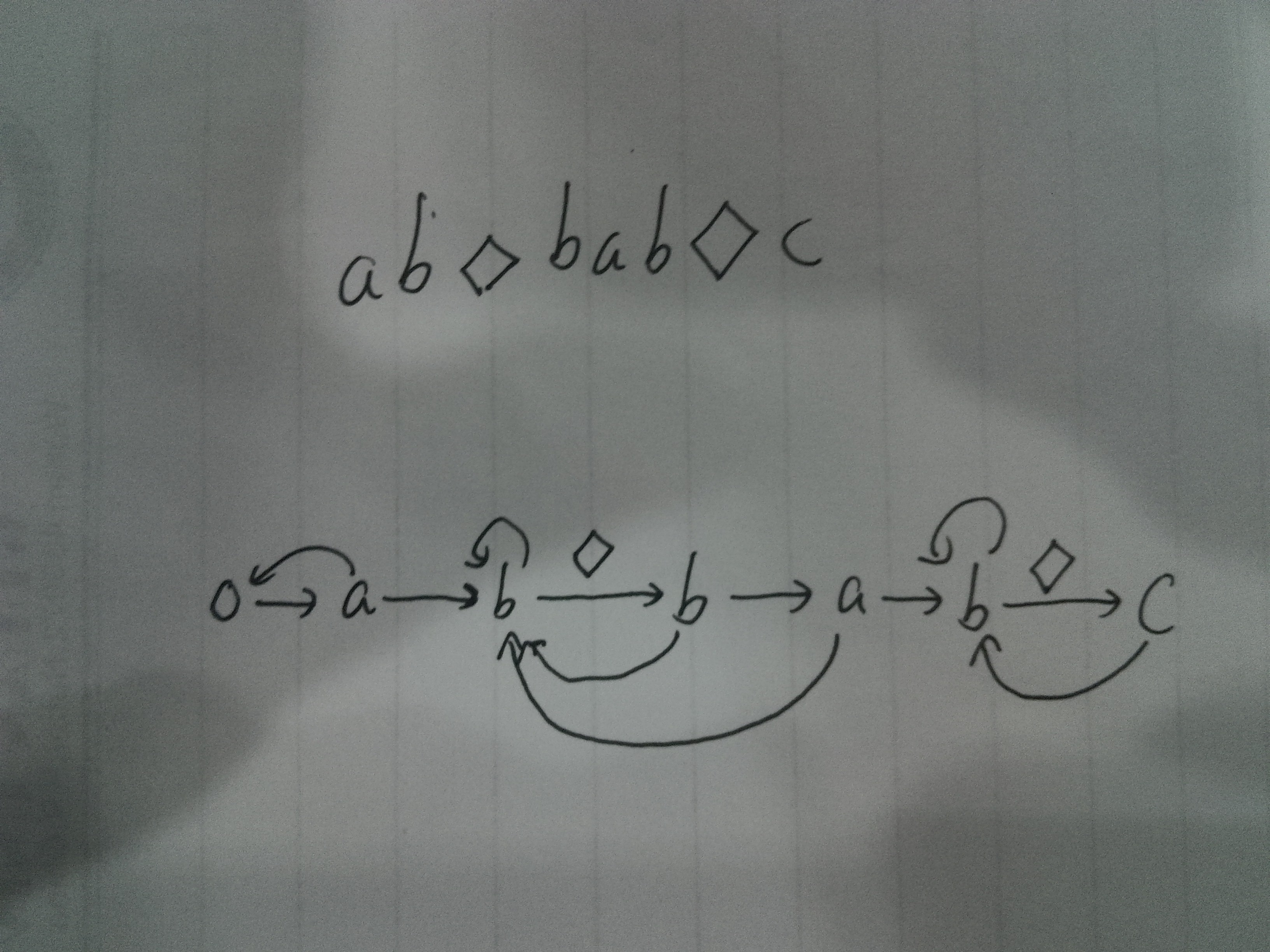

41、某有限自动机的状态转换图如下图所示,该自动机可识别(B )。

A、1001

B、1100

C、1010

D、0101

解:

42、某高校信息系统设计的分 E-R 图中,人力部门定义的职工实体具有属性:

职工号、姓名、性别和出生日期;教学部门定义的教师实体具有属性:教师号、

姓名和职称。这种情况属于(C ),在合并 E-R 图时,(B )解决这一冲突。

A、属性冲突

B、命名冲突

C、结构冲突

D、实体冲突

A、职工和教师实体保持各自属性不变

B、职工实体中加入职称属性,删除教师实体

C、教师也是学校的职工,故直接将教师实体删除

D、将教师实体所有属性并入职工实体,删除教师实体

解:

43、假设关系 R<U, F>, U={A,B,C,D,E}, F= {A→BC,AC→D,B→D},那么在关系 R 中(C )。

A、不存在传递依赖,候选关键字 A

B、不存在传递依赖,候选关键字 AC

C、存在传递依赖 A→D,候选关键字 A

D、存在传递依赖 B→D,候选关键字 C

解:

44、关系 R、S 如下表所示, 的结果集为( B),R、S 的左外联接、右外联接和完全外联接的元组个数分别为(D )。

A、{ (2,1,4),(3,4,4)}

B、{ (2,1,4,8),(3,4,4,4)}

C、{ (C,1.4.2,1.8).(3.4.4.3,4,4)}

D、{ (1,2,3,1,9,1),(2,1,4,2,1,8),(3,4,4,3,4,4).(4,6,7.4,8,3)}

A、2,2,4

B、2,2,6

C、4,4,4

D、4,4,6

解:

45、某企业信息系统采用分布式数据库系统。”当某一场地故障时, 系统可以

使用其他场地上的副本而不至于使整个系统瘫痪"称为分布式数据库的(C )。

A、共享性

B、自治性

C、可用性

D、分布性

解:

46、以下关于 Huffman (哈夫曼)树的叙述中,错误的是(D )。

A、权值越大的叶子离根结点越近

B、Huffman (哈夫曼)树中不存在只有一个子树的结点

C、Huffman (哈夫曼)树中的结点总数一定为奇数

D、权值相同的结点到树根的路径长度一定相同

解:

47、通过元素在存储空间中的相对位置来表示数据元素之间的逻辑关系,是(A )

的特点。

A、顺序存储

B、链表存储

C、索引存储

D、哈希存储

解:

48、在线性表 L 中进行二分查找,要求 L(C )。

A、顺序存储,元素随机排列

B、双向链表存储,元素随机排列

C、顺序存储,元素有序排列

D、双向链表存储,元素有序排列

解:

49、某有向图如下所示,从顶点 v1 出发对其进行深度优先遍历,可能能得到的

遍历序列是(D ); 从顶点 v1 出发对其进行广度优先痢历,可能得到的遍历序列是(B )。

①v1 v2v3 v4 v5

②v1 v3 v4v5v2

③v1 v3v2v4 v5

④v1 v2v4v5 v3

A、①②③

B、①③④

C、①②④

D、②③④

A、①②

B、①③

C、②③

D、③④

解:

50、对数组 A=(2,8,7,1,3,5,6,4)用快速排序算法的划分方法进行一趟划分后得到的数组 A 为(C )(非递减排序, 以最后一个元素为基准元素)。进行一趟划分的计算时间为(C )。

A、(1,2,8,7,3,5,6,4)

B、(1,2,3,4,8,7,5,6)

C、(2,3,1,4,7,5,6,8)

D、(2,1,3,4,8,7,5,6)

A、0(1)

B、0(Ign)

C、0(n)

D、0(nlgn)

解:

51、某简单无向连通图 G 的顶点数为 n,则图 G 最少和最多分别有(B )条边。

A、n,n2/2

B、n-I,n*(n-1)/2

C、n,n*(n-1)/2

D、n-1,n2/2

52、根据渐进分析,表达式序列:n4, lgn, 2n, 1000n, n2/3, n!从低到高排序为(D )。

A、Ign,1000n, n2/3, n4, n!, 2n

B、n2/3,1000n, lgn, n4, n!, 2n

C、lgn,1000n, n2/3, 2n, n4, n!

D、Ign, n2/3, 1000n, n4, 2n, n!

解:

53、采用DHCP动态分配IP地址,如果某主机开机后没有得到DHCP服务器的响应。则该主机获取的IP地址属于网络(D )。

A、202.117.0.0/24 B、192.168.1.0/24

C、172.16.0.0/16 D、169.254.0.0/16

54、在浏览器的地址栏中输入xxxyftp.abc.can.cn,在该URL中(A )是要访问的主机名。

A、xxxftp B、abc C、can D、cn

55、当修改邮件时,客户与POP3服务器之间通过(B )建立连接,所使用的端口是(D )。

A、 HTTP B、TCP C、UDP D、HTTPS

A、52 B、25 C、1100 D、110

56、因特网中的域名系统(Domain Name System)是一个分层的域名,在根域下面是顶级域,以下顶级域中,(D )属于国家顶级域。

A、NET B、EDU C、COM D、UK

解:为了使用方便,在访问Internet上的主机时,通常使用主机域名而不是主机的IP地址。域名系统采用层次结构,按地理或机构域进行分层,每一层都有一个子域名。子域名之间用点号“.”分隔。顶级域名的划分采用两种方式:组织模式和地理模式。在组织模式中,com代表商业组织,edu代表教育机构,gov代表政府部门,mil代表军事部门,net代表主要网络支持中心,org代表非营利性组织机构,int代表国际组织;而地理模式则指明了该域名源自的国家或地区,如cn代表中国,hk代表中国香港。

57、Regardless of how well designed, constructed, and tested a system or

application may be, errors or bugs will inevitably occur. Once a system has been(B ),it enters operations and support.Systems support is the ongoing technical support for user, as well as themaintenance required to fix any errors, omissions,or new requirements that may arise. Before an information system can be(A ), it must be in operation. System operation is the day-to-day, week-to-week, month-to-month, and year-t-year(C )of an information system's business processes and application programs. Unlike systems analysis, design, and implementation, systems support cannot sensibly be(A )into actual phases that a support project must perform. Rather, systems support consists of four ongoing activities that are program maintenance, system recovery, technical support, and system enhancement.Each activity is a type of support project that is(A )by a particular problem,event, or opportunity encountered with the implemented system.

A、designed

B、implemented

C、investigated

D、analyzed

A、supported

B、tested

C、implemented

D、constructed

A、construction

B、maintenance

C、execution

D、implementation

A、broke

B、formed

C、composed

D、decomposed

A、triggered

B、leaded

C、caused

D、produced

PS:答案仅供学习参考,若有错误请联系或留言提醒,学习与分享同在!