在之前的文章当中,我已经向大家介绍了关于ARP的欺骗原理。再进一步,将其中的原理运用到实战中去,又会有什么效果呢?ARP又可以给我们带来哪些具体的作用呢?毕竟实践要来支撑,我们之前学过的ARP欺骗原理。

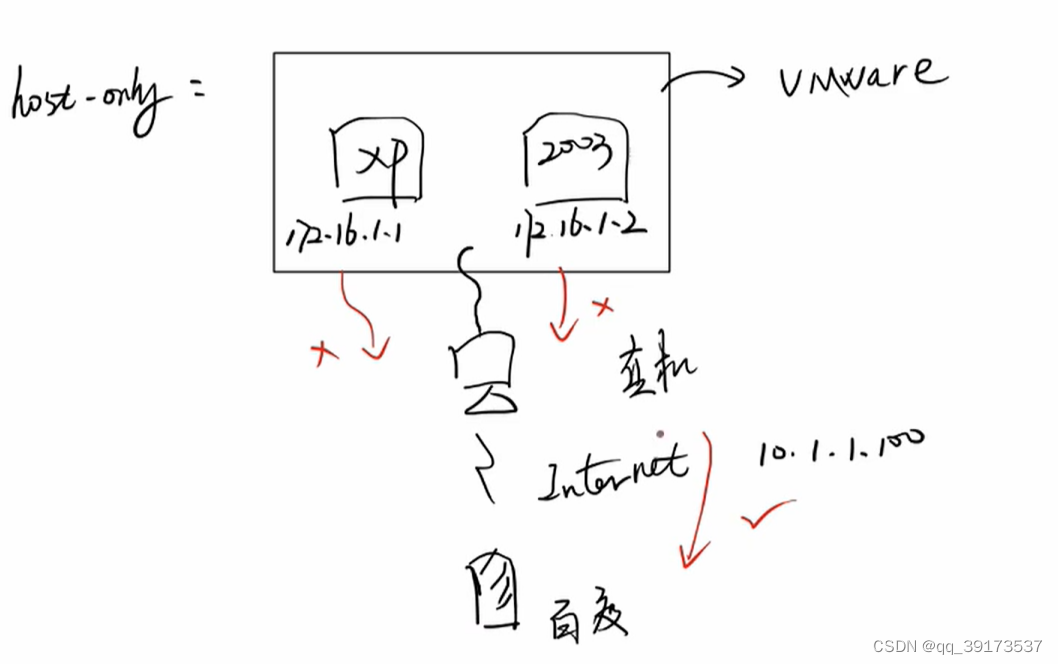

我们默认黑客主机与受害者计算机已经在同一网段内(相同局域网下),比如说两台计算机已经连接到同一 Wi-Fi 信号内。只有这样才能保证在接下来的ip地址扫描与断网攻击有效。

1.1 nmap:批量扫描同局域网内的其他主机

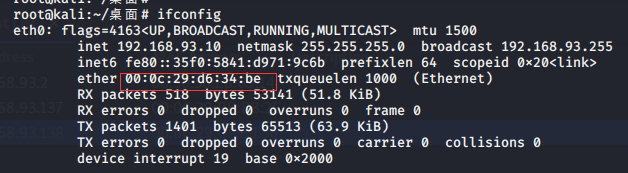

首先使用目录:ifconfig,来查看黑客计算机在当前局域网下的ip地址。

从上面的显示结果我们会发现:黑客主机(我的攻击计算机)在目前局域网下的ip地址:192.168.0.106,并且此局域网下的网段:192.168.0.* (*代表从0到255任意的数字)。

从上面的显示结果我们会发现:黑客主机(我的攻击计算机)在目前局域网下的ip地址:192.168.0.106,并且此局域网下的网段:192.168.0.* (*代表从0到255任意的数字)。

继续输入命令: nmap -sP 192.168.0.* (注意大小写),扫描出当前局域网下 其他所有的计算机的ip地址(包括网关)。

1.2 查看arpspoof参数

-i:interface 表示指定用攻击机的哪个网络接口,可通过ifconfig命令查看。

-t:target 表示指定arp攻击的目标,如果不指定,目标将会是该局域网内的所有机器,也可以指定多个目标,

如:arpspoof -i etho -t 192.168.0.101 -t 192.168.0.104

-r: host 表示拦截和哪个host之间的通信,一般都是网关。

1.3 arp断网攻击

在被攻击计算机的终端,首先输入命令: ping www.baidu.com ,确定此计算机可以连接网络。以便与接下来的arp断网攻击的前后情况,进行区分。

受攻击的计算机是当前主机的ip地址,其他虚拟机的黑客计算机都安装在里面,这样就形成了一台计算机在逻辑上,构成了多台计算机的作用。

确定受攻击计算机可以上网之后,在黑客计算机终端输入命令: arpspoof -i eth0 -t 192.168.0.104 -r 192.168.0.1,根据受攻击计算机的ip地址,对其进行断网攻击。

在黑客计算机终端输入断网攻击命令之后,查看受攻击的主机是否可以ping通www.baidu.com 。如果 输入命令之后,需要等待很长一段时间还是没有反应的话,就证明了被攻击计算机已经断网成功!

1.4 视频案例

ARP断网攻击同一局域网的计算机

视频连接:https://www.bilibili.com/video/BV1WK411u7R7

1.5 断网攻击原理分析

在此之前我们已经了解到,arp欺骗的原理。而在此案例中,我们分析总结得知:受攻击计算机要想连接到局域网之外的网络,就必需要此局域网下的网关ip地址,通过网关ip地址得到对应的mac地址,根据mac地址通过网关,获得与局域网外界计算机建立连接,最终达到上网的目的。

不防大家,大胆试想一下,如果我们将arp缓存表中网关ip地址所对应的mac地址,修改为黑客计算的mac地址。并且,黑客计算机收到受控计算机的请求之后,没有继续将请求发送给网络,也没有将收到的信息转发给受控计算机。这样,就到达了对受控计算机断网的目的。

而以上案例的arp断网攻击,就是这一种方法。

从受控计算机的arp缓存表的ip地址与mac地址的表格先后对比,arp缓存表可以得知,受控计算机在受到arp攻击之后,网关的mac地址已经修改为黑客计算机的mac地址。

当我们的计算机受到arp攻击之后,在计算机终端输入命令:arp -d(windows计算机),删除所有ARP记录。其实如果想彻底清空ARP列表,需要您禁止所有网络连接,否者网络数据交互过程中仍然会产生新的ARP列表。

arp -ad :linux下清除arp缓存表。

arp -s 手工输入一条ARP项目,格式为“ARP+空格±a+IP地址+MAC地址”。

另外,我们在进行arp断网攻击的时候,不需要通过ping命令 刷新arp缓存表,也不需要关闭受控计算机的防火墙。这是我在arp断网攻击中,得到的。如果存在错误,欢迎大家留言指正。