- 作者| 姜钰

- 来源| 翼安研习社

- 发布时间|2022-01-06

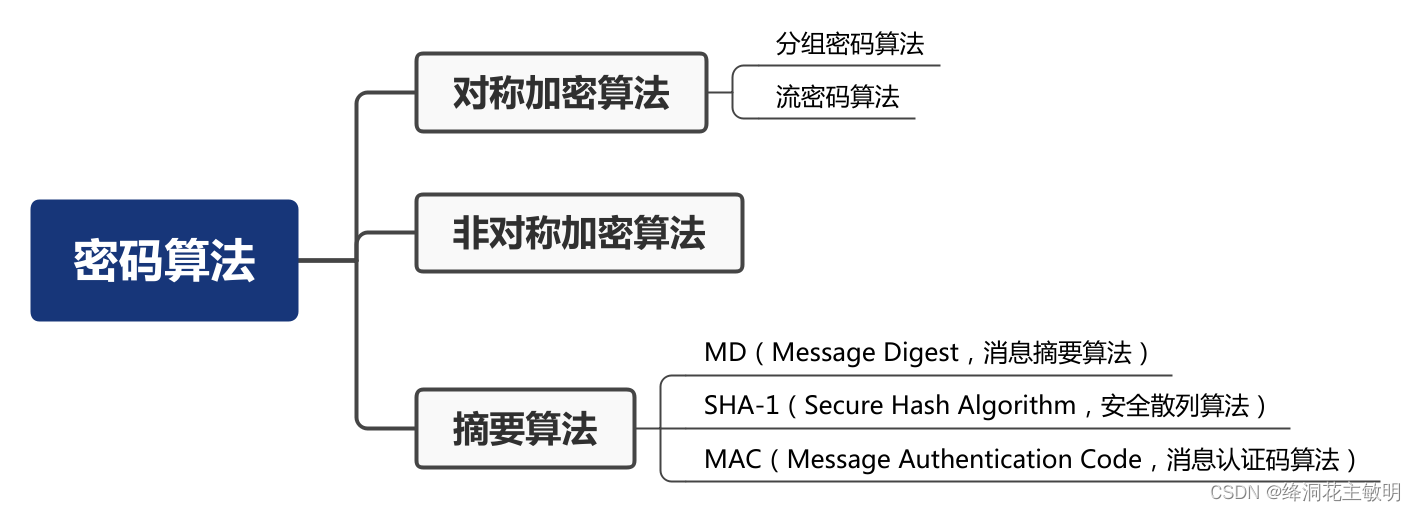

1. 密码算法的分类

1.1 对称密码算法

加密和解密使用相同密钥的加密算法。

该算法又分为分组密码算法(块加密算法)和流密码算法(序列密码算法)。

常见的分组密码算法包括AES、SM1(国密)、SM4(国密)、DES、3DES、IDEA、RC2 等。

常见的流密码算法包括RC4、ZUC(国密)等。

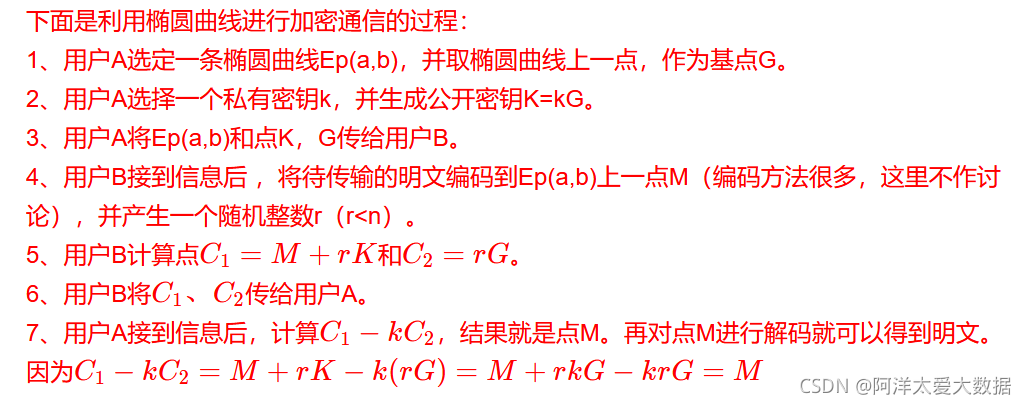

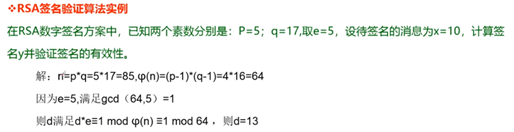

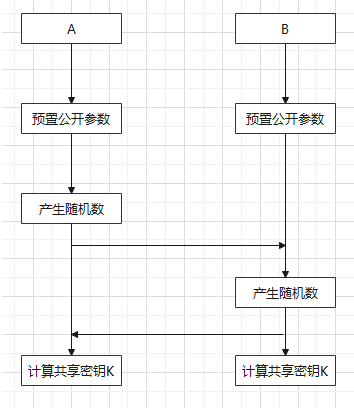

1.2 公钥密码算法

加密和解密使用不同密钥的加密算法。

常见的非对称加密算法:SM2(国密)、RSA、ECC、Diffie-Hellman、El Gamal、DSA等。

1.3 密码杂凑算法

把任意长度的输入消息数据转化为固定长度的输出数据的一种密码算法,通常用来做数据完整性的判定。

常见的摘要算法:SM3(国密)、MD5、SHA-1等。适用于商用密码应用中的数字签名和验证,消息认证码的生成与验证以及随机数的生成,SM3 生成长度为 256 比特的杂凑值。

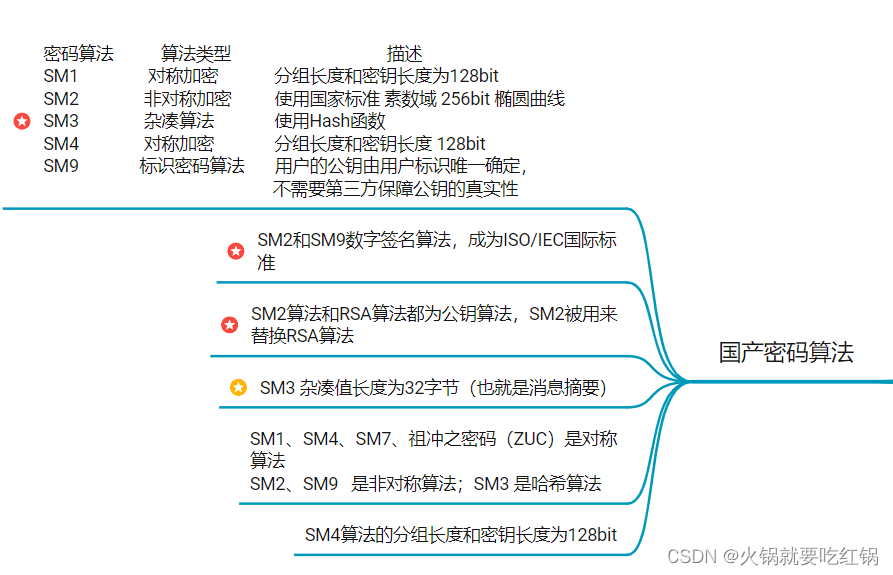

1.4 国密算法

-

SM1算法为对称加密算法,加密强度与AES相当,加密强度为128位,采用硬件实现,算法不公开。

-

SM2算法为公钥算法,其加密强度为256位,对标RSA、ECC算法,算法标准已公开。

-

SM3算法为国产哈希算法,杂凑值长度为32字节,和SM2算法同期公布,参见《国家密码管理局公告(第 22 号)》,对标MD5、SHA-256等哈希算法,算法标准已公开。

-

SM4算法为对称加密算法,可使用软件实现,加密强度为128位,对标AES,3DES等算法,算法标准已公开。

-

SM7算法针对非接触式IC卡、票务、支付卡类应用,算法不公开。

-

SM9算法对标国际IBC算法,是基于标识的非对称密码算法体系,该算法于2016年正式发布,在应用的成熟度方面还在不断完善,目前在电子邮件领域有一些实际应用。

-

ZUC算法是我国第一个走向国际的国密算法,对标国际的RC4算法,属于对称密码算法中的序列密码算法,目前主要是承担LTE网络中语音流加密的功能。

2. 商用密码体系架构

2.1 密码资源层

包括算法,算法软件、算法芯片等。

密码算法最常用的是对称密码算法、公钥密码算法和杂凑算法。

2.2 密码支撑层

密码支撑层提供密码资源调用,包括安全芯片类、密码模块类、密码整机类等各类密码产品,比如可信密码模块、智能IC卡、密码卡、服务器密码机。

2.3 密码服务层

密码服务层提供密码应用接口,包括对称密码服务、公钥密码服务及其他密码服务等,为上层应用提供数据的保密性保护、身份鉴别、数据完整性保护、抗抵赖等功能。

2.4 密码应用层

密码应用层调用密码服务层提供的接口,实现数据加密/解密、数字签名/验签等功能,为信息系统提供密码服务。

典型应用如安全电子邮件系统、电子印章系统、安全公文传输、桌面安全防护、权限管理系统、可信时间戳系统等。

2.5 密码管理

密码管理基础设施作为一个相对独立的组件,为上述四层提供运维管理、信任管理、设备管理、密钥管理等功能。

根据标准《信息系统密码应用基本要求》,信息系统中的密钥在其生命周期内涉及到生成、存储、 导入和导出、分发、使用、备份和恢复、归档、销毁等环节。

特别提醒:此条信息来自于互联网,目的在于传递更多信息,并不代表本主体赞同其观点。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,并请自行核实相关内容。本站不承担此类作品侵权行为的直接责任及连带责任。如若本主体有任何内容侵犯您的权益,请及时联系我们,本站将会在24小时内处理完毕。