目录

- 1 简介

- 2 常用命令

- 2.1 net view

- 2.2 net user

- 2.3 net use

- 2.4 net start

- 2.5 net stop

- 2.6 net share

1 简介

net 命令是一种基于网络的命令,该命令包含了管理网络环境、服务、用户、登录等大部分重要的管理功能。

2 常用命令

2.1 net view

作用:显示域列表,计算机列表或指定计算机的共享资源列表。

命令格式:net view [\computername|/domain[:domainname]]

z 不带参数的 net view:显示当前域的计算机列表。

z \computername:指定要查看其共享资源的计算机名称,如下图所示。

z /domain[:domainname]:指定要查看其可用计算机的域。

2.2 net user

作用:添加或更改用户账号或显示用户账号信息。该命令也可以写为 net users。

命令格式:net user[username[password | ][options]][/domain]。

username{password|}|add[options][/domain]

username[/delete][/domain]

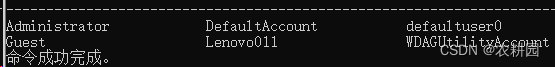

z 不带参数的 net user:查看计算机上的用户账号列表,如下左图所示。

z username:添加、删除、更改或查看用户账号名。

z password:为用户账号分配或更改密码。密码必须满足 net accounts 命令的/minpwlen

选项的密码最小长度,最多可以有 127 个字符。

z :提示输入密码。当用户在密码提示符下输入密码时,密码显示为一串。

z /add 和/delete:是添加和删除用户账户

/domain:在计算机主域的主域控制器中执行操作。

options:描述 Windows 操作系统下的命令行。

2.3 net use

作用:连接计算机或断开计算机与共享资源的连接,或显示计算机的连接信息。

命令格式:net use [devicename | *][\com-puternamesharename[volume]][password | *]

[/user: [domainame]username][/delete]|[/persis-tent:{yes | no}]

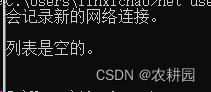

不带参数的 net use:列出网络连接。

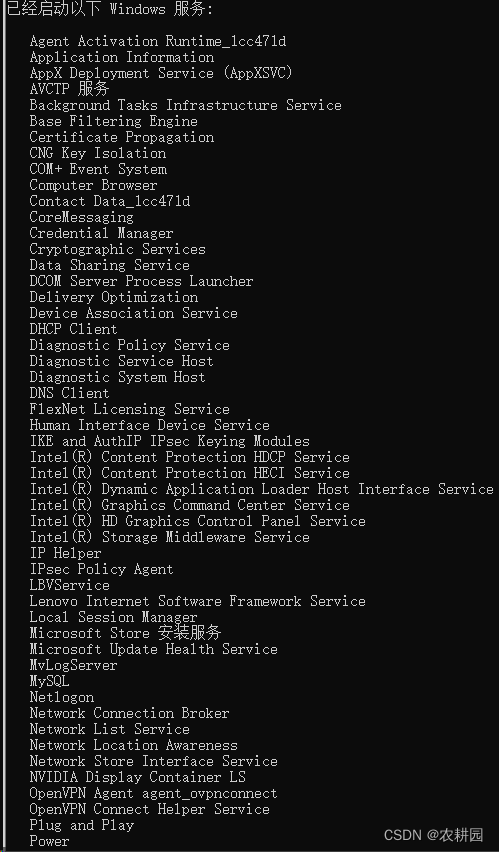

2.4 net start

作用:启动服务或显示已启动服务的列表。

命令格式:net start server

不带参数的 net start:显示已打开服务。当需要启动一个服务时,只需在后边加上服务名称就可以了。

2.5 net stop

作用:停止 Windows 网络服务。与 net start 命令相反,net stop 命令用于停止 Windows网络服务

命令格式:net stop server

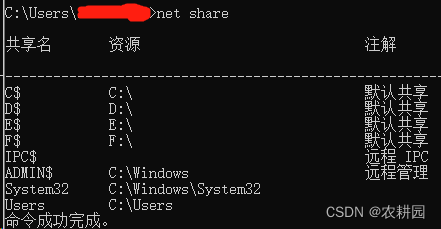

2.6 net share

作用:创建、删除或显示共享资源。

命令格式:net share sharename=drive:path[/users:number | /unlimited][/remark:“text”]

不带参数的 net share:显示本地计算机上所有共享资源的信息。

sharename:共享资源的网络名称。

drive:path:指定共享目录的绝对路径。

/user:number:设置可以同时访问共享资源的最大用户数。

/unlimited:不限制同时访问共享资源的用户数。

/remark:“text”:添加关于资源的注释,注释文字用引号引住。