本人18年2月京东撸到斐讯K2,一直没时间进行刷机,将就用到现在,版本号为V22.6.507.43。通过网上逛各大论坛终于成功刷机,现分享一波经验,其实非常简单,几步就可搞定(^6^我们不生产水,我们只是大自然的搬运工^6^)

第一步:降级

首先将路由器LNA口与电脑相连,四个LNA口随便哪个都可以,WAN口连不连外网都OK。连好之后在浏览器地址栏输入192.168.2.1进入斐讯后台,选择手动升级。然后选择我们工具包中的V22.6.506.28这个版本的固件,等系统提示升级完成后再次登入后台确认版本号是否为V22.6.506.28,确认完毕完成降级。(工具包链接:K2刷华硕固件 或https://github.com/EdwardLee0/Tools-for-K2.git)

第二步:开启Telnet服务通道

点击我们工具包中的Telnet激活工具,解压后要看下使用说明,确认后运行软件,点击打开Telnet,激活成功后会有提示,如未激活成功,请勿进行以下步骤。

第三步:刷入breed

开这个工具之前确认你的路由器进行过快速配置,也就是可上网状态。之后输入登录密码(路由登陆密码),其它如图点开始刷机,注意看刷机状态提示,有问题根据状态提示调整,操作完成也就正式刷入了breed 。

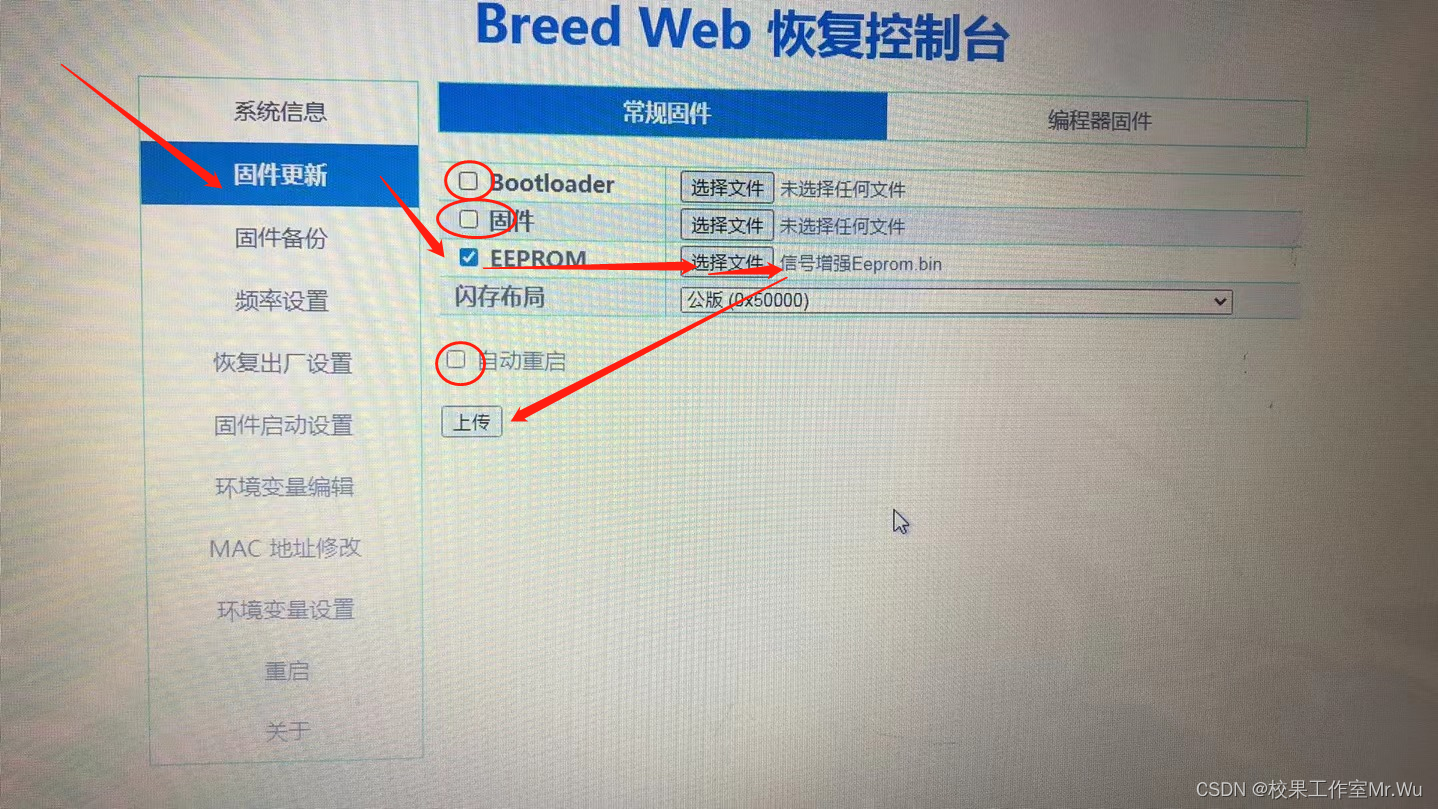

第四步:刷华硕固件

首先进入breed控制台,进入方法:路由器断电,按住复位键,插入电源,6秒后松开复位键,电脑浏览器输入192.168.1.1即可。之后在固件升级的地方上传工具包中的华硕固件就可以完成刷机。(当然你也可以刷入其他固件^6^)

简单四步就可以完成~Good luck guys!