一.实现内存扩充的技术:

(1)覆盖技术:

在程序运行中,在不同时刻把同一个存储区分配给不同程序段和数据段,实现存储区共享。适用于连续存储(单一连续区分配,分区)

如图BDG共享一个存储区(三个进程不同时发生),CEFH同理

(2)交换技术(对换技术):

1.定义:

将内存中某进程的的程序和数据(全部或部分)写入外存的交换区,从而腾出内存空间给其他进程使用。

2.相关涉及知识:

磁盘交换区的管理:

磁盘空间划分为两个部分:文件区和交换区

二者的区别:

(1)存储方式不同:文件区信息已文件形式存放,多采用离散存储;交换区信息按字符流形式存放,多用连续存储。

(2)访问速度不同:文件区是间接地址访问(有目录,形成多级),访问时间较慢,而交换区是直接访问,速度较快。

(3)存储时间不同:文件区适合长久存储,交换区适合存放短期数据。

3.方式:对换作业 , 对换进程。

(3)虚拟存储技术(对换页面/段面)

1.相关背景:

程序的局部性原理:在一个较短的时间内,程序执行中对内存地址的访问往往局限于一个较小的空间上。

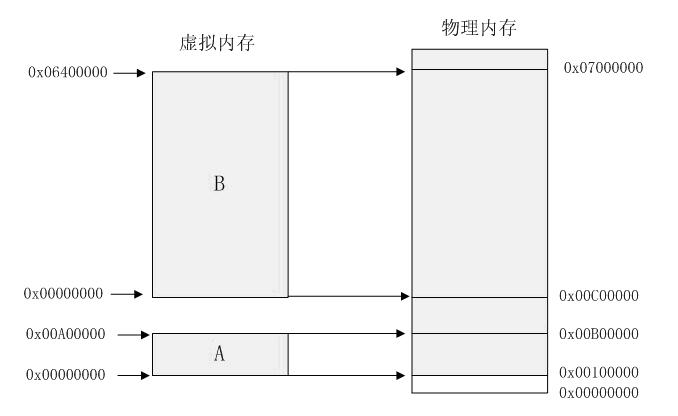

按照这一原理,一个进程运行时,可不必将进程全部装载到进程中,只需把当前运行的部分程序和数据放到内存中,随着进程运行的不断推进,其余部分可随时装入,实现小内存运次那个大程序的效果。

2.虚拟存储的主要特点:

(1)离散性 (装入虚拟存储的进程以离散形式存放)

(2)多次性(任意进程或其中的一部分可以分多次装载到进程中)

(3)对换性(根据需要进程可以换进换出)

(4)虚拟性(虚拟出一个较大的逻辑空间)

3.虚拟存储的实现:

一.请求分页存储管理:

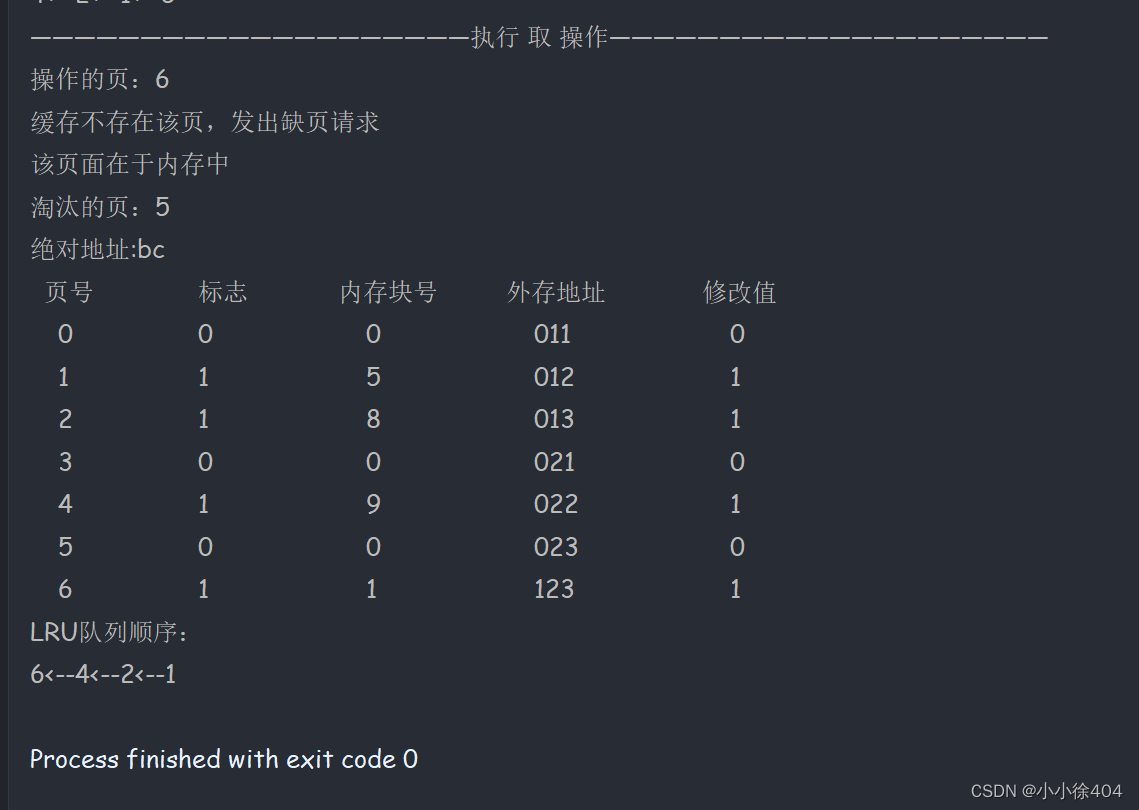

#1.数据结构:

位示图

页表

(结构) : 页号 状态(存在位) 帧号 外存位置 访问标识 修改位

若状态位(存在位)为0,说明缺页,则记录该缺页在外存中的位置,访问情况及修改情况。

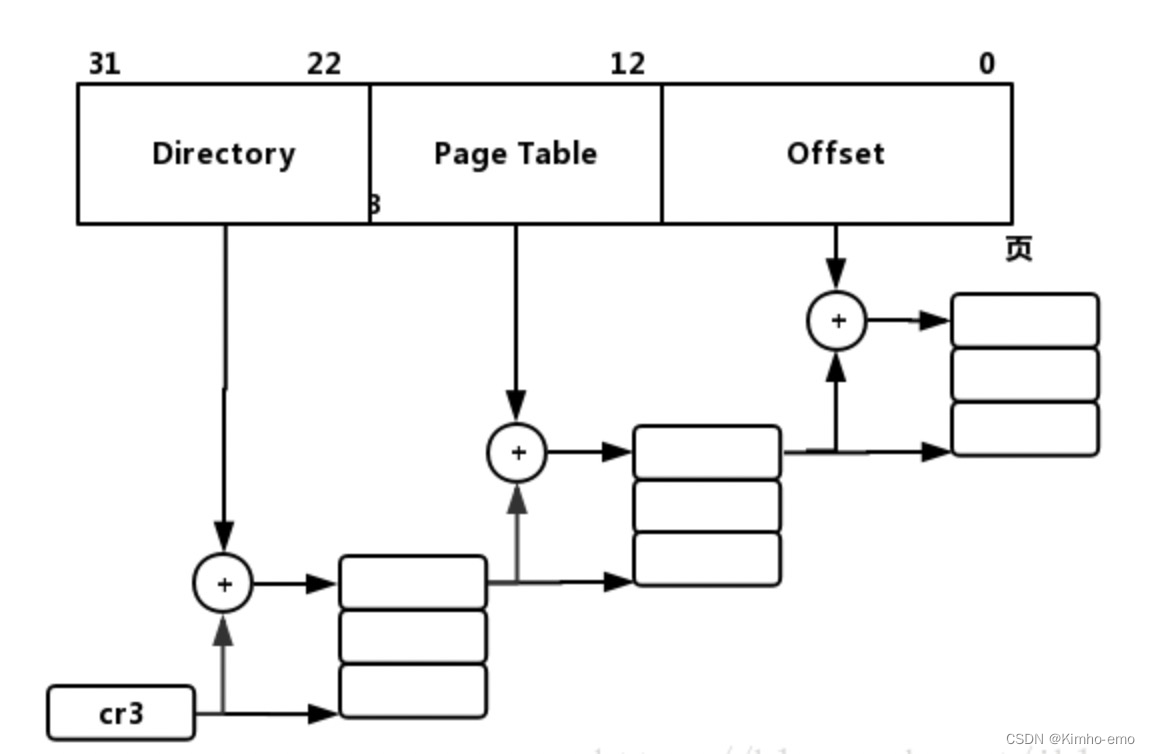

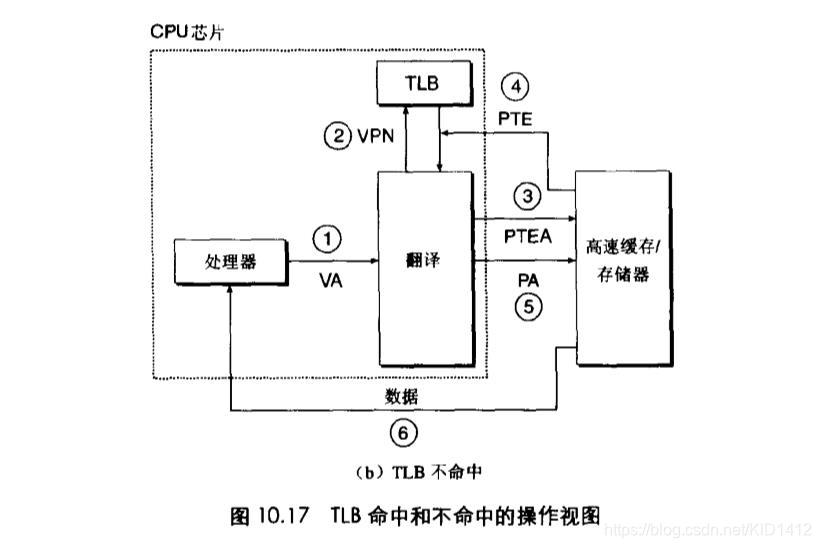

#2.地址重定位过程:

(1)不发生缺页时:

当调度一个进程时,系统将其页表首址装入CPU中的页表控制寄存器。运行中用相对地址的高端部分作为页号去检索页表,看该页是否已在内存。若已在内存就按普通分页机制的方式直接生成物理地址,并将访问标志和修改标志设置好。

(2)发生缺页时:

若该页不在内存中,则发生缺页中断,通过中断处理机制将缺页调入到内存中。

中断处理过程:

(1) 保留进程上下文。

(2) 判断内存是否有空闲帧?若有,则获取一个帧号No,转(4)。

(3) 腾出一个空闲帧,即:

(3)-1调用置换算法,选择一个淘汰页PTj。

(3)-2 PTj (S)0;

(3)-3 No PTj (F);。

(3)-4 若该页曾修改过,则:

(3)-4-1 请求外存交换区上一个空闲块B。

(3)-4-2 PTj (D)B。

(3)-4-3 启动I/O管理程序,将该页写到外存上。

(4)按页表中提供的缺页外存位置,启动I/O,将缺页装入空闲帧中。

(5)修改页表的状态字段。PTi(F)No;PTi(S)1。

(6)结束。

涉及到缺页调入,则要考虑到缺页调入策略:

页面置换算法

主要有6种:

(1)最佳置换算法(OPT):(理想状态下)

思想:每次选择在给出的页号序列中最城市间不再使用的页面置换出去。

(2)先进先出算法:

将最先进来的页调换出去,可以用栈,用栈底保存最开始的值,每次置换都换底。

(3)最近最久未使用算法(LRU):

将最近最久未使用的页面置换出去,若用栈,则在(2)方法的基础上还要每次都要更新栈顶,相关的栈底也会改变

(4)最近最经常不使用(LFU)

(5)Clock(钟表)算法(近似LRU算法(NRU))

该算法中将被置换的候选帧集合构成一个环状缓冲区,并设一个循环移动指针。初始时,该指针指向缓冲区的头部。当某页被选择置换后,指针将顺序指向缓冲区的下一个帧。环状缓冲区中的每个候选帧关联一个“访问位”,记作A,当某帧的A=0时,说明该帧最近未被访问。显然,一个刚刚调入页面的帧,以及刚刚访问过的帧,其A=1。

(6)改进的clock算法:

为每个帧增设一个关联的“修改位”

A=0且M=0:该帧中所存的页面最近没有访问,也没有修改。

l A=1且M=0:该帧中所存的页面最近访问过,但没有修改。

l A=0且M=1:该帧中所存的页面最近没有访问,但修改了。

l A=1且M=1:该帧中所存的页面最近访问过,也修改过。

页面调入策略:(1)从文件区调入

(2)从交换区调入

(3)从内存中的磁盘交换区调入

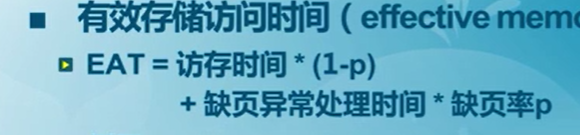

系统的有效访存时间T的估算

T=(1-p)´ma + p ´(la+ ma)

= ma- p´ma + p´la + p´ma

= ma +p ´ la.

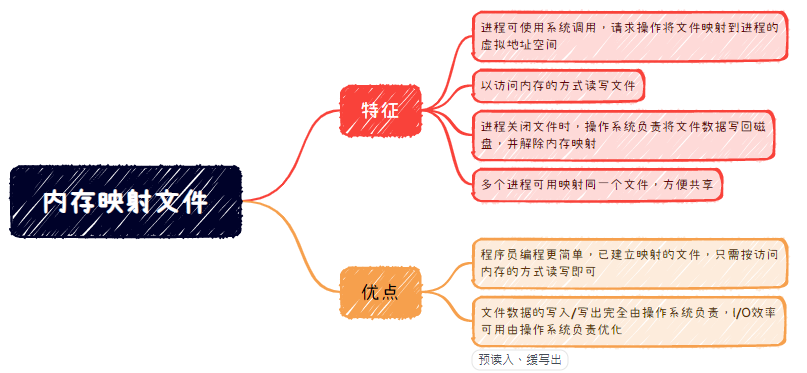

二.请求分段存储管理:#1.数据结构:

段表

(结构) 段号 驻留位 内存基址 外存地址 长度 访问权限 访问位 修改位 增补位