🚀返回专栏总目录

文章目录

- 一、CPUFreq组成

- 二、设备树配置

- 三、原理

沉淀、分享、成长,让自己和他人都能有所收获!😄

📢中央处理器频率调节(Central Processing Unit frequency,CPUFreq)技术可以降低ARM芯片的功耗,例如在系统对任务压力较小时,通过调整处理器工作频率与输入电压的大小降低系统功耗。

一、CPUFreq组成

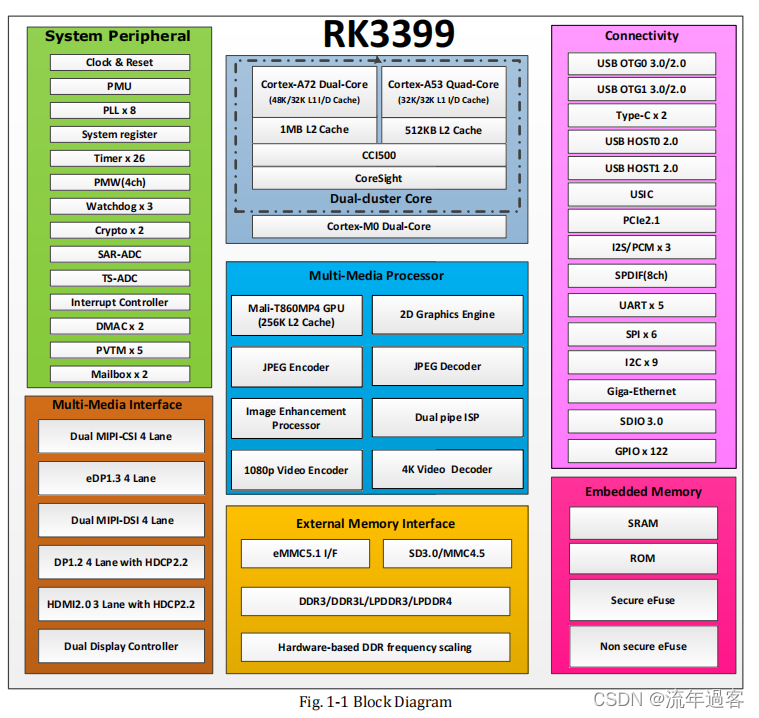

CPUFreq 是一种动态调节处理器电压与频率的框架模型,CPUFreq 技术支持 ARM 的各核心在不同频率下运行,CPUFreq 子系统主要由四部分组成:

CPU-Specific驱动。CPU-Specific驱动是CPUFreq子系统的底层驱动,实现了CP