作者名:Demo不是emo

主页面链接:主页传送门

创作初心:舞台再大,你不上台,永远是观众,没人会关心你努不努力,摔的痛不痛,他们只会看你最后站在什么位置,然后羡慕或鄙夷

座右铭:不要让时代的悲哀成为你的悲哀

专研方向:网络安全,数据结构每日emo:联系人的那一个分组永远等你

这是网安神器专栏的第一篇博客,本专栏主要是为了和大家分享平时遇见的冷门但实用的网安工具或项目,希望能帮助到同学们,今天给大家带来的是wordpress渗透神器——wpscan

目录

一:Wordpress简介

二:WPScan介绍

三:安装

四:获取token

1.注册账号

2.拿到token

五:使用教程

1.常用选项

2.组合命令

1.模糊扫描

2.指定扫描用户

3.插件漏洞扫描

4.主题漏洞扫描

5.TimThumbs文件扫描

六:实战技巧

1.添加token

2.暴力破解

3.初步扫描

七:拓展

一:Wordpress简介

Wordpress作为三大建站模板之一,在全世界范围内有大量的用户,特别是学校网站非常爱用,这也导致白帽子都会去跟踪 WordPress的安全漏洞,Wordpress自诞生起也出现了很多漏洞。Wordpress还可以使用插件、主题。于是Wordpress本身很难挖掘什么安全问题的时候,安全研究者开始研究其插件、主题的漏洞。通过插件,主题的漏洞去渗透Wordpress站点,于是WPScan应运而生,收集 Wordpress的各种漏洞,形成一个Wordpress专用扫描器

二:WPScan介绍

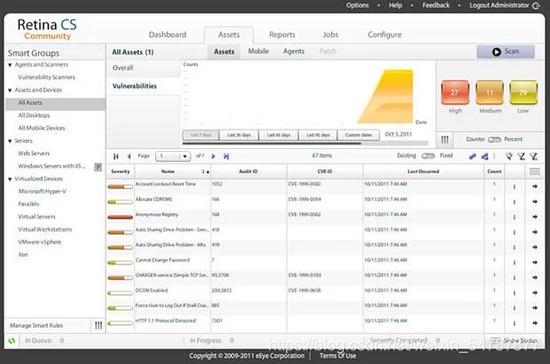

WPScan是Kali Linux默认自带的一款漏洞扫描工具,它采用Ruby编写,能够扫描WordPress网站中的多种安全漏洞,其中包括主题漏洞、插件漏洞和WordPress本身的漏洞。最新版本WPScan的数据库中包含超过18000种插件漏洞和2600种主题漏洞,并且支持最新版本的WordPress。值得注意的是,它不仅能够扫描类似robots.txt这样的敏感文件,而且还能够检测当前已启用的插件和其他功能。

三:安装

下载命令如下:

git clone https://github.com/wpscanteam/wpscan.git但是WPScan一般来说kali都会默认自带,不过有可能只是预装,并没有下载,可以通过下面方法检验

检验方法:你可以打开终端输入wpscan --help

1. 如果回显是没找到wpscan,但是可以下载,那就输入yes 他就会自己开始下载了,下载好了就可以用

2.如果回显的是使用教程(就是很多命令的用法),那就是 安装好了

因为kali上很方便,我们就不多讲了,下面这些linux系统也都预装了WPScan

- BackBox Linux

- Kali Linux

- Pentoo

- SamuraiWTF

- BlackArch

四:获取token

注意:现在使用WPScan需要使用官方的api-token,这个可以自己注册一个免费的账号。如果不使用api-token的话扫描结果就看不到漏洞信息,也是为了防止大家做坏事,下面就教大家如何获取官方的api-token

1.注册账号

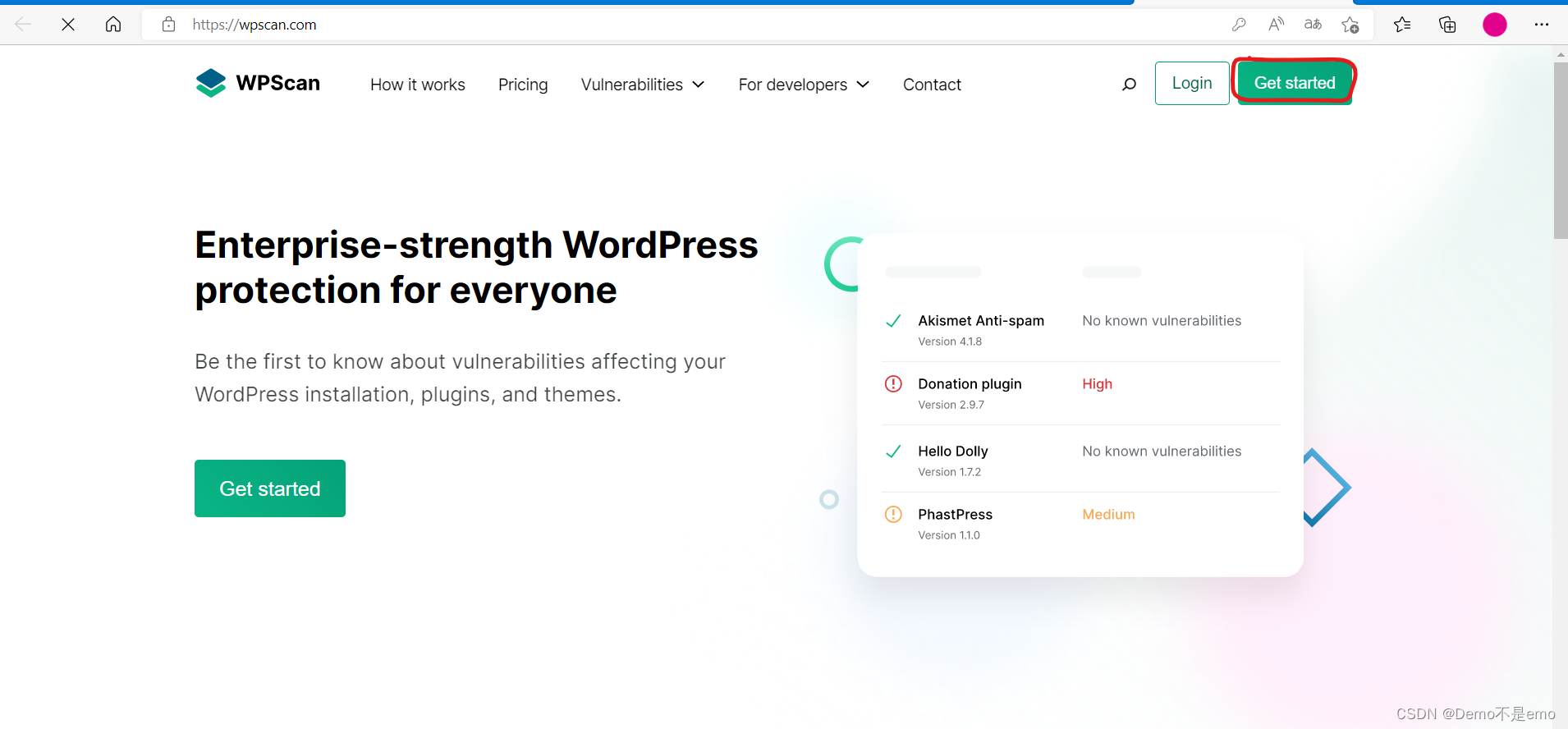

首先我们打开WPScan的官网,点此进入

点击右上角的Get started 即可进入注册页面

2.拿到token

在该页面填写信息后提交即可完成注册,再登录就可以看到下面这个页面

这里直接点击立即开始,就可以看到免费的token了

这里的token复制了留着待会用就可以了 ,只是免费的token的api有上限,不过我们普通人也够用了(比较殷实并且有想法的同学可以买收费的)

五:使用教程

1.常用选项

| 指令 | 功能 |

| --url | 要扫描的目标url,允许的协议http、https,默认使用http协议 |

| --help | 显示简单的帮助 |

| --version | 显示WPScan的版本信息 |

| -o | 输出文件到指定位置 |

| -f | 指定文件输出的格式 |

| --user-agent | 使用指定的ua头 |

| --random-user-agent | 使用随机UA头 |

| --max-threads | 最大线程数,默认最大线程为5 |

| --proxy | 加载代理 |

| --update | 更新漏洞库 |

| --force | 不检测目标是否在运行wordpress |

| --api-token | 使用token用于显示漏洞信息 |

| --wp-content DIR | 自定义指定检测内容 |

| --cookie | 指定cookie |

| vp | 结果中显示有漏洞的插件 |

| ap | 结果中显示目标的所有插件 |

| vt | 结果中显示存在漏洞的主题 |

| at | 结果中显示所有主题 |

| tt | 列举缩略图相关的文件 |

| --enumerate/-e | 枚举 [option](要枚举的目标) |

| u | 枚举用户名 |

| p | 枚举插件 |

| t | 枚举主题 |

2.组合命令

注:下面的wordpress url你们可以理解为wordpress的根目录,比如127.0.0.1/ad/wp-content,此时这里的url就是127.0.0.1/ad

1.模糊扫描

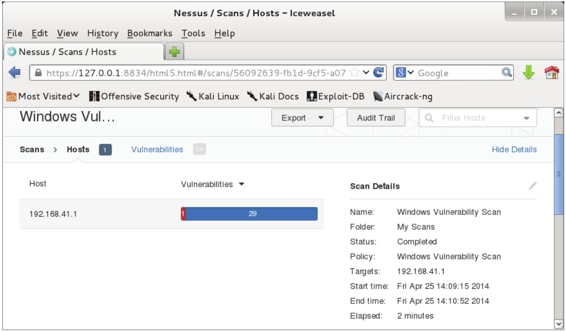

wpscan --url [wordpress url]这里称为模糊扫描的原因是它扫出来的漏洞不一定存在,因为该命令扫描是通过wordpress的版本信息来看的,如果你的版本低于某个漏洞版本,他就认为你存在该漏洞,但其实很多人已经打补丁了,所以这个命令探测出来的漏洞不一定存在

这里爆红的就是他探测的漏洞,可以看到都是基于版本探测的

2.指定扫描用户

wpscan --url https://www.xxxxxxx.com/wordpress --enumerate u3.插件漏洞扫描

wordpress需要使用大量的插件,这也给wordpress网站带来了很大的安全隐患,攻击者可以通过攻击插件的漏洞达到攻击网站的效果,命令格式如下:

wpscan --url https://www.xxxxx.com/wordpress --enumerate p这里扫描的是插件漏洞,这里的p也可以换成ap,vp,联系上面的常用选项,他的功能就很明了了

4.主题漏洞扫描

wpscan --url https://www.xxxxx.com/wordpress --enumerate t5.TimThumbs文件扫描

TimeThumbs也是一种wordpress常用的文件,主要跟缩略图的使用有关,所以WPScan也有对应的扫描格式,格式如下

wpscan --url https://www.xxxxx.com/wordpress --enumerate tt六:实战技巧

1.添加token

注:渗透测试实战中一般要看到目标的漏洞和漏洞的详情,这时候就需要我前面说道的token_api了,所以一般使用语句时都需要加上下面这个选项

--api-token=从官网获得的token加上之后效果如下

可以看到这里他在报告漏洞的同时还给出了漏洞的详细信息,有时甚至会附带漏洞的payload,所以平时的命令都带了token

可以看到这里他在报告漏洞的同时还给出了漏洞的详细信息,有时甚至会附带漏洞的payload,所以平时的命令都带了token

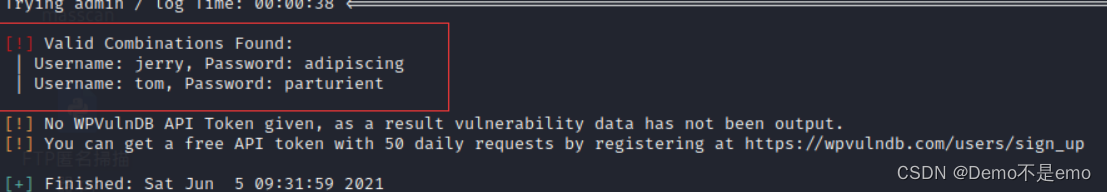

2.暴力破解

WPScan还有一个常用的功能,那就是暴力破解,可以爆破指定用户名密码,格式如下

wpscan --url [wordpress网址] --wordlist [字典文件] --username [要破解的用户] --threads [开启的线程数]

也可以如下这样爆破账密

wpscan --url http://xxxx.com/wordpress -P [密码字典] -U [用户名字典]举个例子 ,像下面这种就是爆破成功了,获取了两个用户账密

3.初步扫描

很多人说,上面讲的命令指定这指定那的,如果刚拿到一个网站怎么办?其实这些命令通常都是拼接起来用,比如下面这个命令

wpscan --url http://dc-2 --enumerate vp,vt,tt,u这就是把涉及到的站点,主题,插件,文件漏洞都扫描了,很多时候这种命令才是拿到一个wordpress站点的首要选择,接下来再去根据探测出来的信息做深一步操作

七:拓展

有时候一些wordpress站点用WPScan扫描根目录也扫不到什么信息,甚至无法扫描,这是因为该站点禁止了wpscan的扫描,当然这也只是部分网站的策略,这时候可以多试试换cookie,挂代理,换UA头这些操作,有时候会有奇效哦

好了今天的神器分享就到这里了,如果有什么疑问或者想讨论的都可以私信我或者发布评论,看到都会回哦(如果有什么网安方面的小问题也可以来讨论讨论),最后,希望今天的内容能对大家有所帮助,感谢大家的阅读,再见啦!