1.环境缺少pyrit

在linux安装pyrit_pinro的博客-CSDN博客_pyrit 安装# WPA/WPA2-PSK# Fluxion依赖网上给的apt资源好像都失效了,可以找个git资源安装1.下载python2及相关依赖apt-get install libpcap-devapt-get install python2.7-dev libssl-dev zlib1g-dev libpcap-dev2.从git上取pyrit资源git clone https://github.com/JPaulMora/Pyrit.git如果该链接失效了可以直接上githubhttps://blog.csdn.net/pinro/article/details/123980886

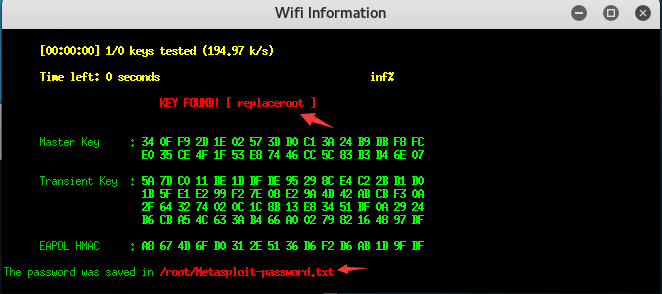

2.抓握手包

使用aireplay-ng抓握手包笔记_pinro的博客-CSDN博客1.查看网卡airmon-ng2.将网卡设置为监听模式airmon-ng start [网卡]设置后网卡名会变成[网卡名mon],这里和下面都用wlan0mon3.扫描wifiairodump-ng wlan0mon可以按a切换到同时看 wifi列表mac地址和客户端mac地址如果想只看某一个wifi的信息可以用airodump-ng --bssid [对方的mac] wlan0mon这样方便获取该wifi下的连接客户端mac用于接下来攻击4.获取握手包https://blog.csdn.net/pinro/article/details/124030444

抓到的cap文件可以用wireshark搜eapol确定是否有握手包

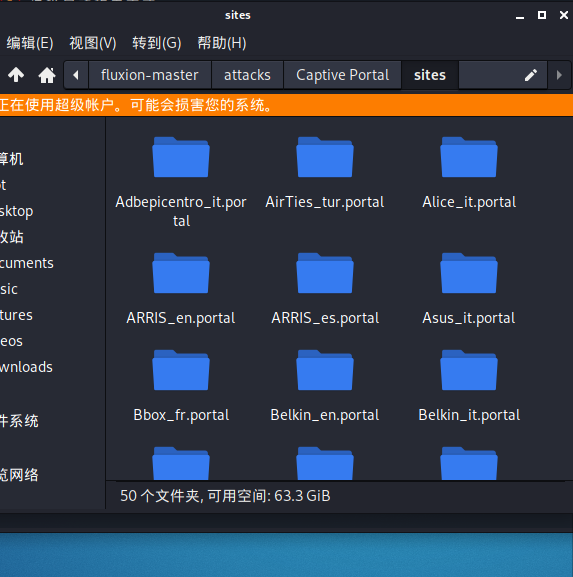

将握手包放到fluxion的目录中方便使用

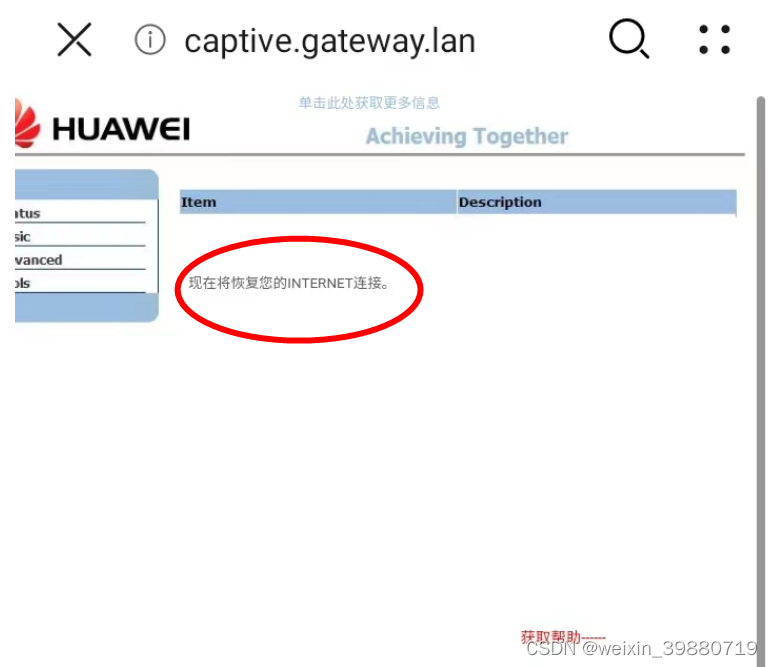

3.伪装攻击后目标wifi不下线

单独使用mdk3测试洪水攻击的效果

暂时还没总结洪水攻击不下线的原因.