一切不以解决问题为目的的小技巧都是耍流氓。

待解决的问题

背景介绍:作为测试人员,抓包工具是不可或缺的,市场上的抓包工具非常多,比如Charles、Fiddler、whistle等等。日常测试工作中,我会使用到多种代理工具,因为每个代理工具的侧重点不一样,所以会在不同的场景使用不同的代理。

- 如果是日常普通的功能接口抓包,我通常会使用

Charles,Charles和Fiddler功能一样,只是Charles是跨平台的,Fiddler不支持Mac而已。 - 如果是一些特殊的要求,比如Map Local的功能,我更喜欢使用

whistle的Values定义,不需要单独创建文件来存储响应数据;比如弱网环境模拟,使用whistle和精准的控制各个接口的请求/响应的延迟。 - 如果涉及到安全测试,普通的抓包工具就无法满足了,基本上是使用

burpsuite,因为它除了抓包功能,还提供了很多内置的安全规则检查。 - 如果是需要结合代码,在代码内集成抓包功能,可以使用

mitemproxy。

这里插句题外话,工具没有最好,只有最合适,不同的工具有不同的场景。

待解决的问题: 回到正题,既然日常工作中会使用到这么多代理工具,大家会不会觉得频繁切换起来很麻烦,那么浏览器是否能一键切换代理呢?

解决问题的方法

今天给大家推荐一个浏览器插件就可以解决这个问题,SwitchyOmega。

第一步 安装SwitchyOmega

-

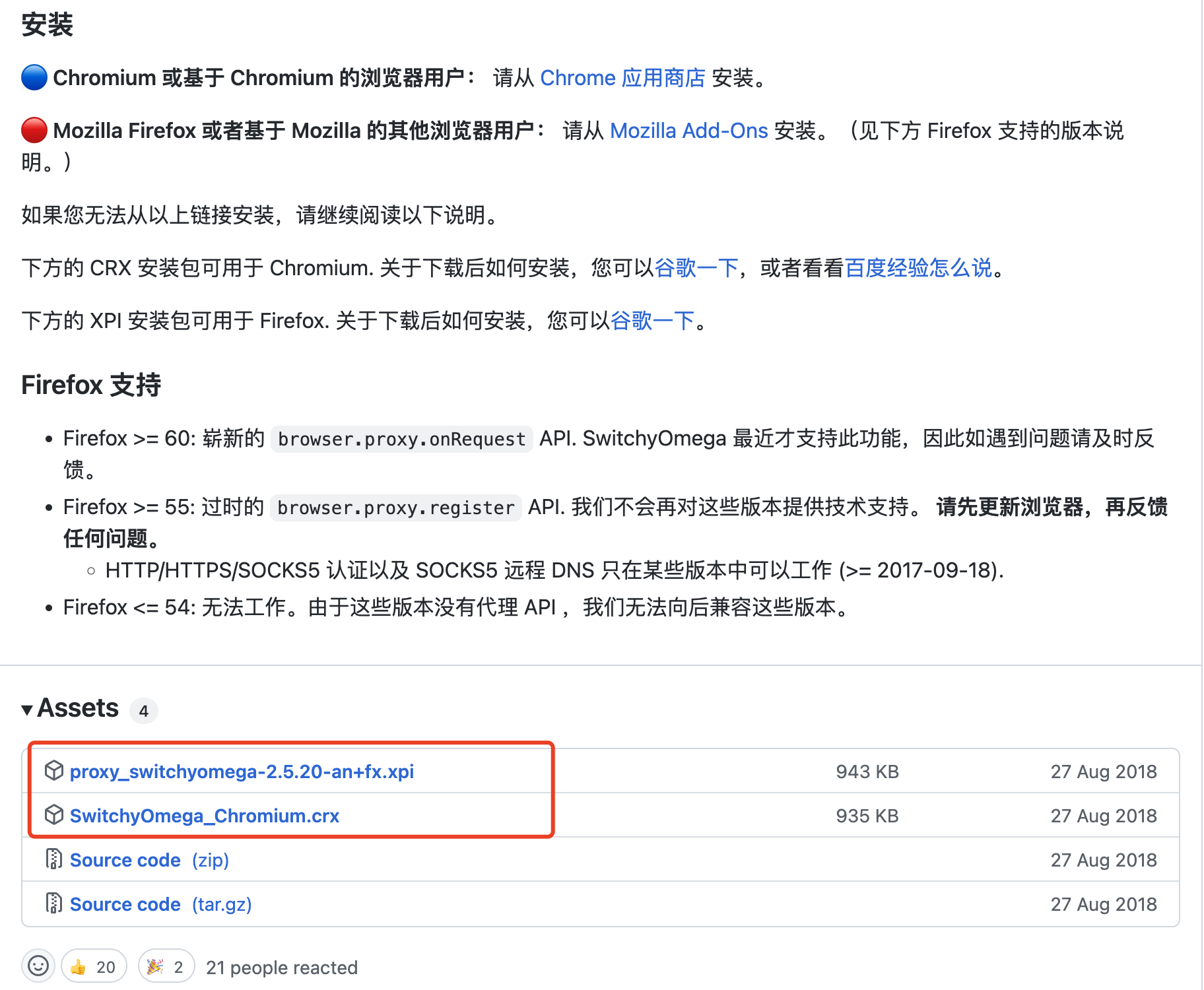

如果是使用Firefox浏览器的伙伴,可以直接应用商店搜索下载;如果是Chrome浏览器的伙伴,这里推荐离线安装。

-

访问SwitchyOmega的仓库地址:https://github.com/FelisCatus/SwitchyOmega/releases,然后选择自己浏览器对应的链接进行下载。

-

篇幅有限,这里只介绍Chrome浏览器的离线安装方式(Windows和Mac均适用)。下载下来后,将.crx后缀修改为.zip,然后使用解压工具解压。

-

在Chrome浏览器地址栏输入

chrome://extensions/,打开扩展程序,点击【加载已解压的扩展程序】,选择上一步解压的文件夹。

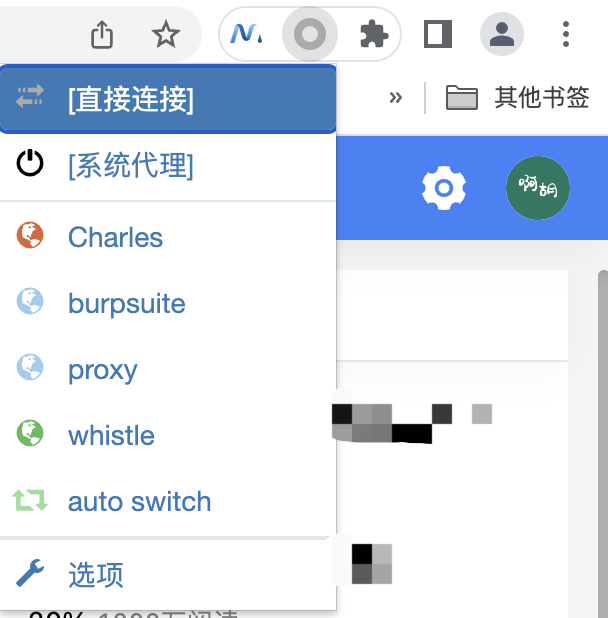

- 安装成功后,就会出现这个面板,然后切换到启动就可以啦。

- 点击Chrome浏览器,右上角插件图标,选择「选项」按钮就可以进入配置界面啦

配置代理服务器

- 安装完成后,首先在「情景模式」中配置不同的代理服务器,例如图中的Charles,配置「代理协议」、「代理服务器」、「代理端口」字段,如果有不需要代理的地址,可以在「不代理的地址列表」中进行配置。截图里是我已经配置号的几个代理服务器,大家按需配置就行。

切换面板

- 全部配置完成后,打开对应的抓包工具,就可以一键切换啦。依旧是点击Chrome浏览器,右上角插件图标,可以看到之前配置的代理服务器都会出现在这里,点击就可以一键切换。除了我们配置的代理服务器之外,还有两个切换按钮,「直接连接」和「系统代理」,「直接连接」就是不使用任何代理,「系统配置」就是使用电脑系统网络配置的代理。

- 当然除了手动切换之后,大家还可以配置

自动切换,在配置页面的auto switch中可以配置满足不同条件的请求,使用不同的代理模式,这样就无需手动切换,SwitchyOmaga会按照配置的规则将请求转发到不同的代理服务器。

写在最后

看完不思考的喵不是一只成熟的测试喵~

大家的测试工作中,一般会使用哪种代理工具呢?欢迎评论区留言~