这篇文章对CAS单点登录具体实现的一些步骤就行讲述,至于CAS单点登录的实现原理分析,请参看下面这篇文章:

CAS单点登录原理分析(一) https://blog.csdn.net/qq_41258204/article/details/84036875

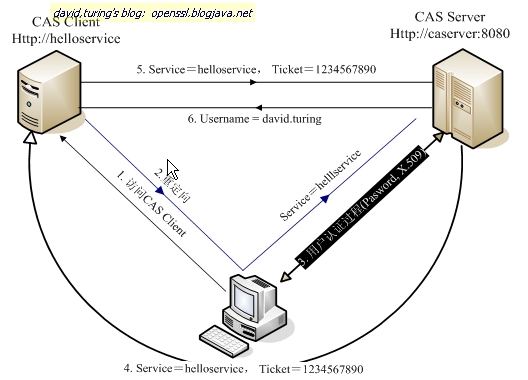

CAS 包含两个部分: CAS Server 和 CAS Client 。

CAS Server :其实就是一个war包,CAS框架已经提供。只需要把部署到web服务器上即可,主要负责对用户的认证工作。 在文章末尾的示例项目中提供。

CAS Client:就是开发过程中的web层, 负责处理对客户端受保护资源的访问请求,需要登录时,重定向到 CAS Server。不需要对这个部分进行过多编码,进行简单配置即可。

一,CAS 服务端部署

本次使用的CAS服务端版本是 cas-server-4.0.0-release,

1.将cas-server-4.0.0-release\cas-server-4.0.0\modules文件夹下cas-server-webapp-4.0.0.war文件放入 tomcat 目录下的 webapps 下,文件改名为cas.war,为了访问时方便。

2.启动tomcat ,tomcat将自动解压 war 包。访问tomcat下这个项目,就能看到它的登录页面。

其实访问的是服务端的首页index.jsp,观察上面的地址栏,发现是对请求地址进行了重写,跳转到了登录页面。有些小伙伴奇怪这个是怎么做到的,通过查看服务端的index.jsp会发现,这个一点也不神奇。

注意:CAS Server服务端的登录界面是可以进行改动的,不然项目上线后,用户的登录体验忒差了点。这个不用担心!

注意:CAS Server服务端的登录界面是可以进行改动的,不然项目上线后,用户的登录体验忒差了点。这个不用担心!

3.用户名和密码配置

在\apache-tomcat-cas\webapps\cas\WEB-INF目录下的deployerConfigContext.xml配置

也可以连接数据库查询用户名和密码,这里先写死。

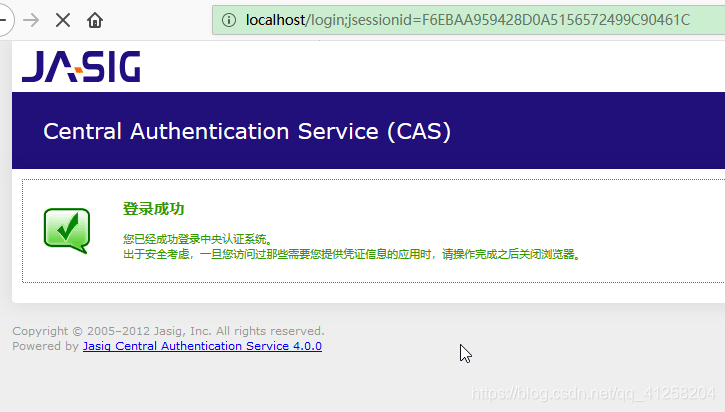

修改配置,重启tomcat服务器,输入用户名,密码,看到success页面

4.服务端访问端口修改

不想使用8080 端口访问 CAS Server服务端, 可以修改访问端口

4.1首先修改tomcat的访问端口

修改\apache-tomcat-cas\conf目录的server.xml文件

80为http协议默认端口,下次再访问tomcat就不用加端口号,修改其它端口也可以。

4.2修改 CAS 配置文件

修改 cas 的 WEB-INF/cas.properties

server.name=http://localhost:80修改cas项目的访问路径(可选)

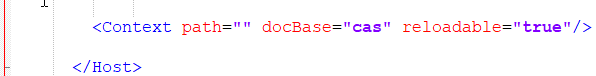

修改apache-tomcat-cas\conf目录下的server.xml文件, 添加如下配置

<Context path="" docBase="cas" reloadable="true"/>

完成上述修改,重启tomcat服务,输入localhost就可以访问到登录页面

6.本地域名解析(可选)

6.本地域名解析(可选)

如果觉得输入localhost觉得别扭,还可以进行域名解析配置,不过这个域名只能在自己电脑上使用。

6.1修改C:\Windows\System32\drivers\etc目录下的hosts文件

快设置一个自己喜欢的域名吧,记得用管理员身份编辑哦!

6.2不过我更习惯用下面这种方式配置本地域名解析

注意:这款软件要以管理员身份运行!

这款软件,在文章末的实例项目中提供。再次访问CAS Server服务端,一切正常。

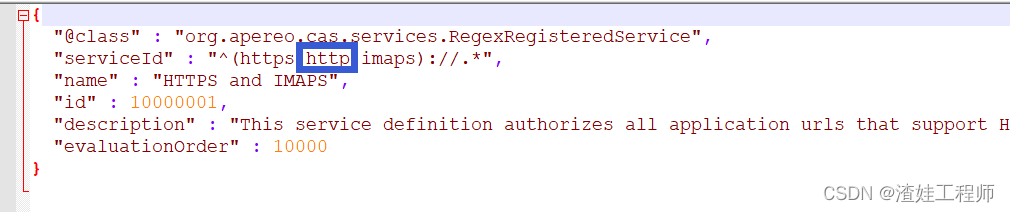

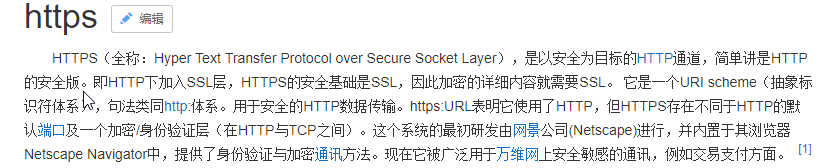

7.去除CAS的 https 认证

使用了https协议的网站

使用了https协议的网站

网站的地址栏前面会有一个小锁,使用https也是为了网站更加安全。

CAS 默认使用的是 HTTPS 协议,如果使用 HTTPS 协议需要 SSL 安全证书(需向特定的机构申请和购买) ,在开发测试阶段可以先使用http协议。

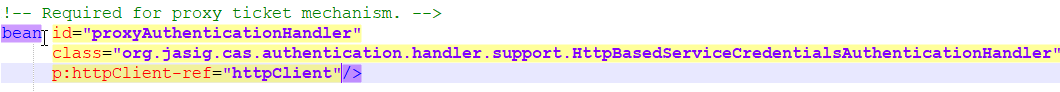

7.1修改 cas 的 WEB-INF/deployerConfigContext.xml

找到如下配置

添加一个属性设置p:requireSecure="false"。默认为true,需要安全验证,使用的是https协议。

bean id="proxyAuthenticationHandler"class="org.jasig.cas.authentication.handler.support.HttpBasedServiceCredentialsAuthenticationHandler" p:httpClient-ref="httpClient" p:requireSecure="false"/>

7.2修改 cas 的/WEB-INF/spring-configuration/ticketGrantingTicketCookieGenerator.xml

p:cookieSecure="false" p:cookieMaxAge="3600" p:cookieName="CASTGC" p:cookiePath="/cas"

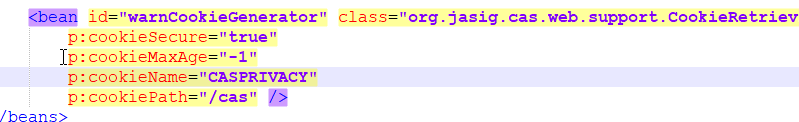

7.3修改 cas 的 WEB-INF/spring-configuration/warnCookieGenerator.xml

找到上述配置,修改如下

p:cookieSecure="false"p:cookieMaxAge="3600"p:cookieName="CASPRIVACY"p:cookiePath="/cas"

修改完配置,重启tomcat,访问CAS Server服务,一切正常。关闭浏览器后,再次打开浏览器访问,直接显示已经登录。说明cookie有效时间设置成功,会话cookie设置成了持久性cookie。

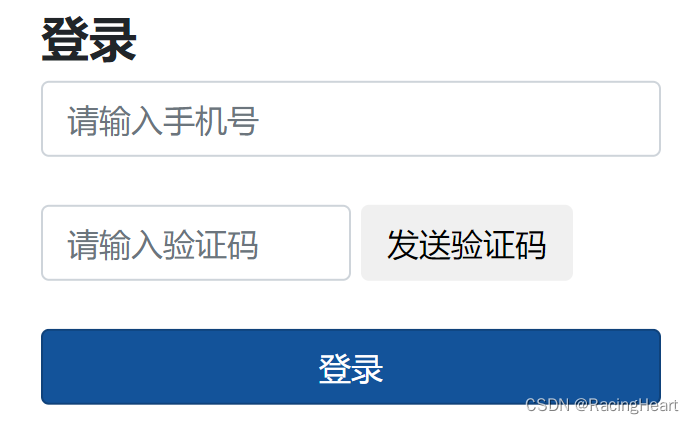

8.CAS 修改服务端登录页面

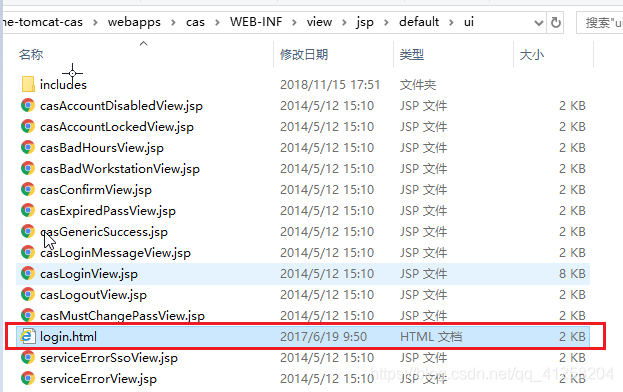

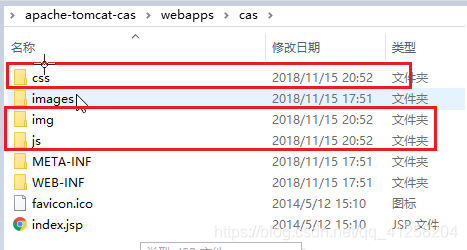

8.1 将准备的登陆页面login.html 拷贝到 cas 的 WEB-INF\view\jsp\default\ui 目录下

8.2 将原来的 casLoginView.jsp 改名,将 login.html 改名为 casLoginView.jsp

8.3 将准备的login.html需要的 css js img 文件夹拷贝到 cas 目录下

8.4 修改准备的登录页面casLoginView.jsp

对照原来的登录页面进行修改,打开原来的登录页面,里面引入了top.jsp页面

在cas的WEB-INF\view\jsp\default\ui\includes目录下找到top.jsp页面

<%@ page pageEncoding="UTF-8" %>

<%@ page contentType="text/html; charset=UTF-8" %>

<%@ taglib prefix="c" uri="http://java.sun.com/jsp/jstl/core" %>

<%@ taglib prefix="spring" uri="http://www.springframework.org/tags" %>

<%@ taglib prefix="form" uri="http://www.springframework.org/tags/form" %>

<%@ taglib prefix="fn" uri="http://java.sun.com/jsp/jstl/functions" %>

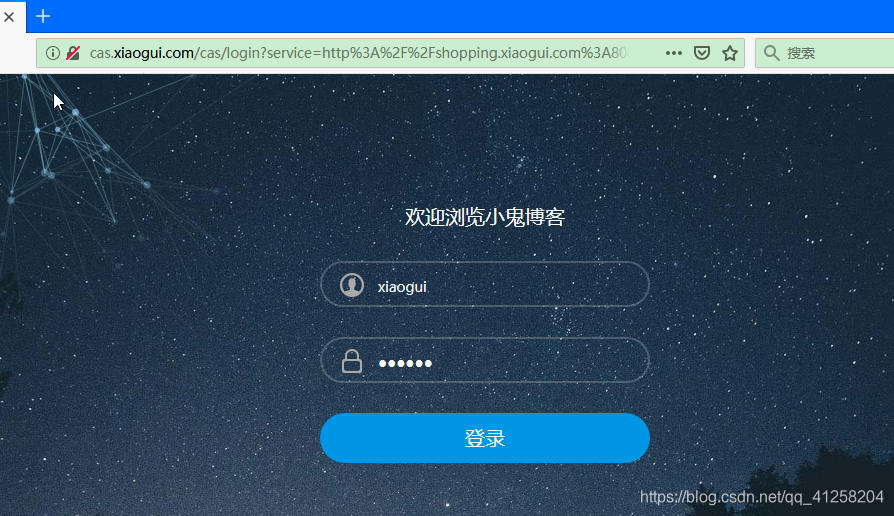

修改完成后,重新访问CAS Server服务端,看到页面修改成功

到这表单看起来都已经修改完成,其实真正的内容还没有修改。form表单,输入框和登录按钮,还需要进一步修改。

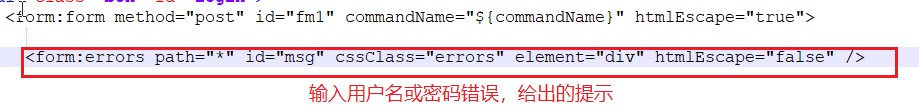

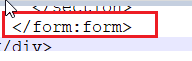

8.5 修改form表单

打开原来的登录页面,找到如下部分

<form:form method="post" id="fm1" commandName="${commandName}" htmlEscape="true">

<form:errors path="*" id="msg" cssClass="errors" element="div" htmlEscape="false" />

</form:form>将上面的form标签复制到准备的登录页面上,将准备的登录页面的form标签删除

8.6 修改用户名输入框

打开原来的登录页面,找到如下部分

<form:input cssClass="required" cssErrorClass="error" id="username" size="25" tabindex="1" accesskey="${userNameAccessKey}" path="username" autocomplete="off" htmlEscape="true" />将上面的input标签复制到准备的登录页面上,删除上面标签中的cssClass,cssErrorClass样式,换成准备的登录页面上用户名输入框的样式

<form:input class="text" style="color: #FFFFFF !important" placeholder="请输入账户" id="username" size="25" tabindex="1" accesskey="${userNameAccessKey}" path="username" autocomplete="off" htmlEscape="true" />

8.7修改密码输入框

打开原来的登录页面,找到如下部分

<form:password cssClass="required" cssErrorClass="error" id="password" size="25" tabindex="2" path="password" accesskey="${passwordAccessKey}" htmlEscape="true" autocomplete="off" />

将上面的password标签复制到准备的登录页面上,删除上面标签中的cssClass,cssErrorClass样式,换成准备的登录页面上密码输入框的样式

<form:password class="text" style="color: #FFFFFF !important; position:absolute; z-index:100;" placeholder="请输入密码" id="password" size="25" tabindex="2" path="password" accesskey="${passwordAccessKey}" htmlEscape="true" autocomplete="off" />

8.8 修改登录按钮

打开原来的登录页面,找到如下部分

<input type="hidden" name="lt" value="${loginTicket}" /><input type="hidden" name="execution" value="${flowExecutionKey}" /><input type="hidden" name="_eventId" value="submit" /><input class="btn-submit" name="submit" accesskey="l" value="<spring:message code="screen.welcome.button.login" />" tabindex="4" type="submit" />

将上面的内容复制到准备的登录页面上,删除上面标签中的 class=“btn-submit”,<spring:message code=“screen.welcome.button.login” />,换成准备的登录页面上按钮的样式

<a class="act-but submit" href="javascript:document.getElementById('fm1').submit()" style="color: #FFFFFF" name="submit" accesskey="l" value="登录" tabindex="4" />登录</a>

访问修改好的登录页面,当输入用户名或密码错误,给出的提示信息不是很友好

8.9 修改错误提示

上面的英文错误提示信息是在cas的 WEB-INF\classes 目录下的 messages.properties 文件中

authenticationFailure.AccountNotFoundException=Invalid credentials.

authenticationFailure.FailedLoginException=Invalid credentials.

第一个是用户名不存在时的错误提示

第二个是密码错误的提示

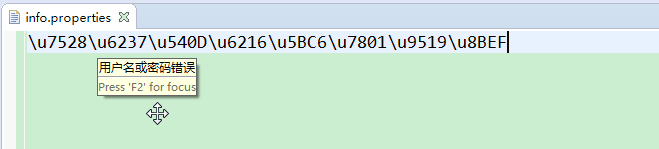

将上面的两行内容复制到 messages_zh_CN.properties 文件中,这个文件主要是配置一些中文信息的,这个里面里面的内容是进行转码提示的

这个跟properties属性文件很类似,所以可以借助properties文件来完成中文提示内容的写入

将上述内容替换掉Invalid credentials英文提示

authenticationFailure.AccountNotFoundException=\u7528\u6237\u540D\u6216\u5BC6\u7801\u9519\u8BEF.

authenticationFailure.FailedLoginException=\u7528\u6237\u540D\u6216\u5BC6\u7801\u9519\u8BEF.

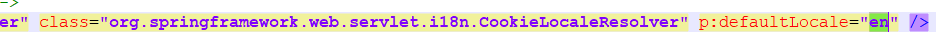

设置国际化为 zn_CN ,修改cas的WEB-INF目录下 cas-servlet.xml,优先使用配置中文提示信息的messages_zh_CN.properties 文件

搜索en关键字,快速找到这行信息,默认使用的是英文国际化

修改为:

<bean id="localeResolver" class="org.springframework.web.servlet.i18n.CookieLocaleResolver"

p:defaultLocale="zh_CN" />

修改完配置后,重启tomcat,再次访问CAS Server服务端

建议每修改一步就刷新页面进行查看,防止出错!

9.CAS server 自定义认证方式

9.1打开cas服务端WEB-INF目录下的deployerConfigContext.xml文件 ,找到如下配置

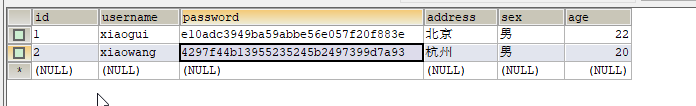

以上就是cas默认的认证方式,把用户名和密码写死在配置文件中。下面自定义认证方式,通过数据库中的用户信息,来认证登录的用户。

9.2自定义认证

主要配置:

数据源dataSource,从数据库中查询用户信息

密码加密方式passwordEncoder,可选配置,可以自定义加密方式

认证方式 dbAuthHandler,主要引用数据源,查询sql和密码加密方式都可以自定义

<bean id="dataSource" class="com.mchange.v2.c3p0.ComboPooledDataSource"p:driverClass="com.mysql.jdbc.Driver"p:jdbcUrl="jdbc:mysql://127.0.0.1:3306/cas?characterEncoding=utf8"p:user="root"p:password="root" /><bean id="passwordEncoder"class="org.jasig.cas.authentication.handler.DefaultPasswordEncoder"c:encodingAlgorithm="MD5"p:characterEncoding="UTF-8" /><bean id="dbAuthHandler"class="org.jasig.cas.adaptors.jdbc.QueryDatabaseAuthenticationHandler"p:dataSource-ref="dataSource"p:sql="select password from t_user where username = ?"p:passwordEncoder-ref="passwordEncoder"/>

把以上三个配置复制到deployerConfigContext.xml文件中最后,修改认证方式为自定义认证方式

<entry key-ref="dbAuthHandler" value-ref="primaryPrincipalResolver" />

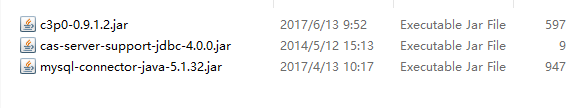

9.3导入相关jar包

由于自定义认证方式使用数据库作为数据源,需要在cas\WEB-INF\lib 目录下导入以下jar包

修改完成后,重启tomcat,使用数据库中的数据进行测试

二, CAS 客户端配置

1.创建Maven工程(war) cas_shoppingclient,引入CAS客户端相关依赖,设置tomcat的访问端口8081

<dependencies><!-- CAS客户端 --><dependency> <groupId>org.jasig.cas.client</groupId> <artifactId>cas-client-core</artifactId> <version>3.3.3</version> </dependency> <!-- servlet --><dependency><groupId>javax.servlet</groupId><artifactId>javax.servlet-api</artifactId><version>3.1.0</version><scope>provided</scope></dependency></dependencies><build><plugins><!-- tomcat插件 --><plugin><groupId>org.apache.tomcat.maven</groupId><artifactId>tomcat7-maven-plugin</artifactId><version>2.2</version><configuration><path>/</path><port>8081</port></configuration></plugin><!-- 设置jdk版本 --><plugin><groupId>org.apache.maven.plugins</groupId><artifactId>maven-compiler-plugin</artifactId><version>3.5.1</version><configuration><source>1.7</source><target>1.7</target><encoding>UTF-8</encoding></configuration></plugin></plugins></build>

2.在webapp目录下创建WEB-INF文件夹,添加web.xml文件。

web.xml文件主要配置:

单点登出过滤器SingleSignOutFilter:执行用户退出时的操作(可选)

认证过滤器AuthenticationFilter:负责用户认证(必须)

ticket验证过滤器Cas20ProxyReceivingTicketValidationFilter:负责检验ticket(必须)

获取用户登录名过滤器

HttpServletRequestWrapperFilter(可选)和AssertionThreadLocalFilter(可选)

<?xml version="1.0" encoding="UTF-8"?>

<web-app xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns="http://java.sun.com/xml/ns/javaee" xsi:schemaLocation="http://java.sun.com/xml/ns/javaee http://java.sun.com/xml/ns/javaee/web-app_2_5.xsd" version="2.5"><listener><listener-class>org.jasig.cas.client.session.SingleSignOutHttpSessionListener</listener-class></listener><!-- 该过滤器用于实现单点登出功能,可选配置。 --><filter><filter-name>CAS Single Sign Out Filter</filter-name><filter-class>org.jasig.cas.client.session.SingleSignOutFilter</filter-class></filter><filter-mapping><filter-name>CAS Single Sign Out Filter</filter-name><url-pattern>/*</url-pattern></filter-mapping><!-- 该过滤器负责用户的认证工作,必须启用它 --><filter><filter-name>CASFilter</filter-name><filter-class>org.jasig.cas.client.authentication.AuthenticationFilter</filter-class><init-param><param-name>casServerLoginUrl</param-name><!-- CAS服务端如果访问端口配置为80,访问路径配置path="" 下面地址可以改成http://cas.xiaogui.com --><param-value>http://cas.xiaogui.com:80/cas</param-value></init-param><init-param><param-name>serverName</param-name><!-- 客户端地址,用于认证成功后,跳转回客户端 --><param-value>http://shopping.xiaogui.com:8081</param-value></init-param></filter><filter-mapping><filter-name>CASFilter</filter-name><url-pattern>/*</url-pattern></filter-mapping><!-- 该过滤器负责对 Ticket 的校验工作,必须启用它 --><filter><filter-name>CAS Validation Filter</filter-name><filter-class> org.jasig.cas.client.validation.Cas20ProxyReceivingTicketValidationFilter</filter-class><init-param><param-name>casServerUrlPrefix</param-name><!-- CAS服务端如果访问端口配置为80,访问路径配置path="" 下面地址可以改成http://cas.xiaogui.com --><param-value>http://cas.xiaogui.com:80/cas</param-value></init-param><init-param><param-name>serverName</param-name><!-- 客户端地址,用于认证成功后,跳转回客户端 --><param-value>http://shopping.xiaogui.com:8081</param-value></init-param></filter><filter-mapping><filter-name>CAS Validation Filter</filter-name><url-pattern>/*</url-pattern></filter-mapping><!-- 该过滤器负责实现 HttpServletRequest 请求的包裹, 比如允许开发者通过

HttpServletRequest 的 getRemoteUser()方法获得 SSO 登录用户的登录名,可选配置。 --><filter><filter-name>CAS HttpServletRequest Wrapper Filter</filter-name><filter-class> org.jasig.cas.client.util.HttpServletRequestWrapperFilter</filter-class></filter><filter-mapping><filter-name>CAS HttpServletRequest Wrapper Filter</filter-name><url-pattern>/*</url-pattern></filter-mapping><!-- 该过滤器使得开发者可以通过 org.jasig.cas.client.util.AssertionHolder 来获取用户

的登录名。 比如 AssertionHolder.getAssertion().getPrincipal().getName()。 --><filter><filter-name>CAS Assertion Thread Local Filter</filter-name><filter-class>org.jasig.cas.client.util.AssertionThreadLocalFilter</filter-class></filter><filter-mapping><filter-name>CAS Assertion Thread Local Filter</filter-name><url-pattern>/*</url-pattern></filter-mapping>

</web-app>

注意:配置CAS Server服务端地址和CAS Client客户端地址一定要对应

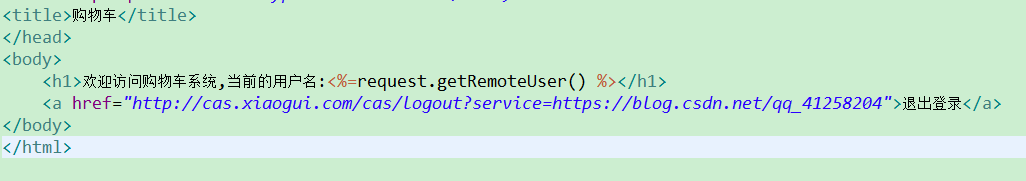

3.编写index.jsp

<%@ page language="java" contentType="text/html; charset=UTF-8"pageEncoding="UTF-8"%>

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>购物车</title>

</head>

<body><h1>欢迎访问购物车系统,当前的用户名:<%=request.getRemoteUser() %></h1>

</body>

</html>

request.getRemoteUser()为获取远程登录名

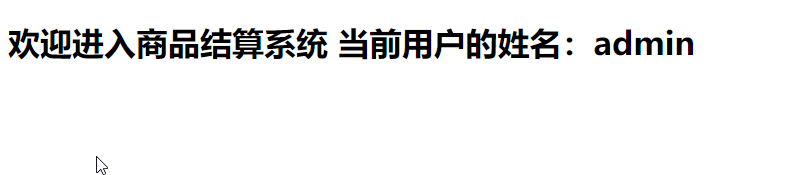

4.创建Maven工程(war) cas_payclient客户端,参照cas_shoppingclient客户端进行配置

5.创建index.jsp

<%@ page language="java" contentType="text/html; charset=UTF-8"pageEncoding="UTF-8"%>

<!DOCTYPE html PUBLIC "-//W3C//DTD HTML 4.01 Transitional//EN" "http://www.w3.org/TR/html4/loose.dtd">

<html>

<head>

<meta http-equiv="Content-Type" content="text/html; charset=UTF-8">

<title>商品结算</title>

</head>

<body><h1>欢迎访问商品结算系统,当前的用户名:<%=request.getRemoteUser() %></h1>

</body>

</html>

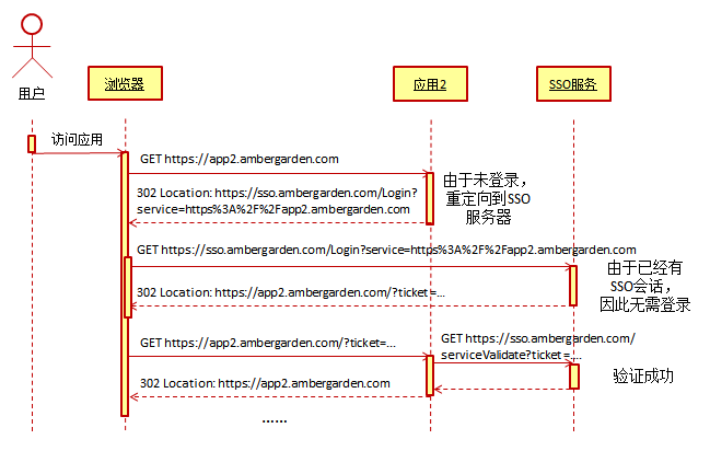

6.单点登录测试

启动cas服务端

启动客户端cas_shoppingclient和客户端cas_payclient

访问cas_shoppingclient客户端

输入帐号,密码登录

访问cas_payclient客户端

访问cas_payclient客户端

直接登录成功!

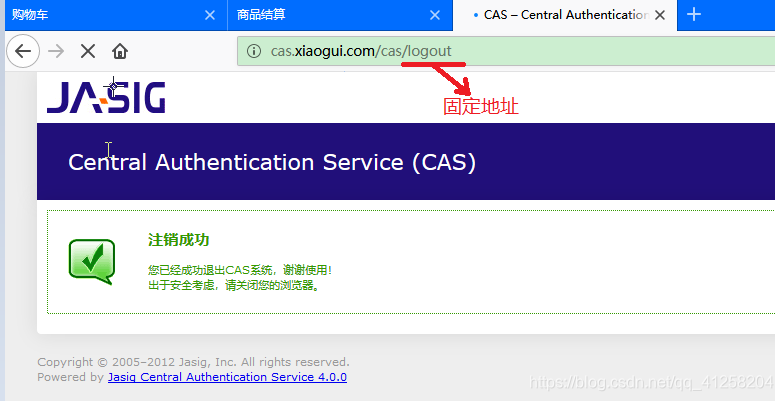

7.cas单点退出登录到指定页面

地址栏输入 xiaogui.com

即可看到退出后的提示页面

自定义退出登录跳转地址

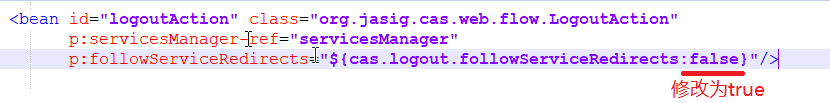

找到如cas服务端 WEB-INF目录的配置文件 cas-servlet.xml如下配置

p:followServiceRedirects="${cas.logout.followServiceRedirects:true}

在cas_shoppingclient客户端index.jsp页面上添加一个退出链接

<a href="http://cas.xiaogui.com/cas/logout?service=https://blog.csdn.net/qq_41258204">退出登录</a>

来源:(57条消息) CAS单点登录的实现(二)_小机灵鬼-CSDN博客_cas单点登录