1-misc

题目描述:无

题目环境:https://download.csdn.net/download/m0_59188912/87094807

- 打开压缩包,提示密码是出题人生日。

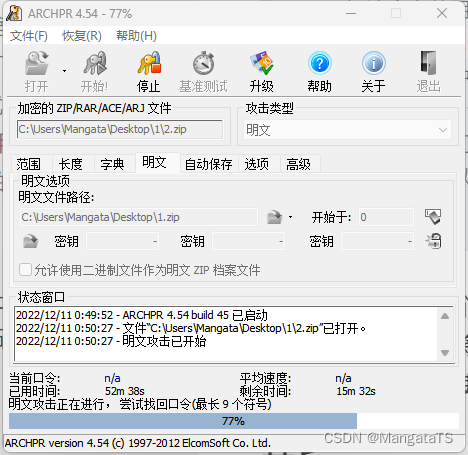

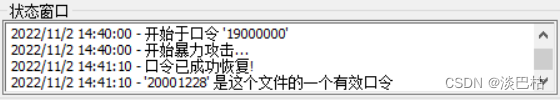

- 使用archpr爆破压缩包。

得到密码:20001228

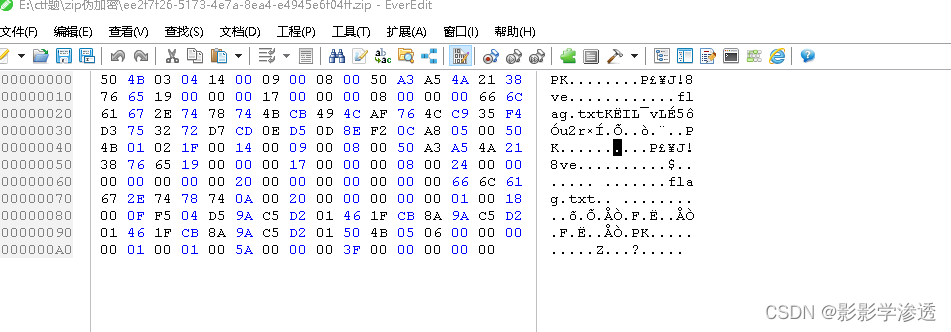

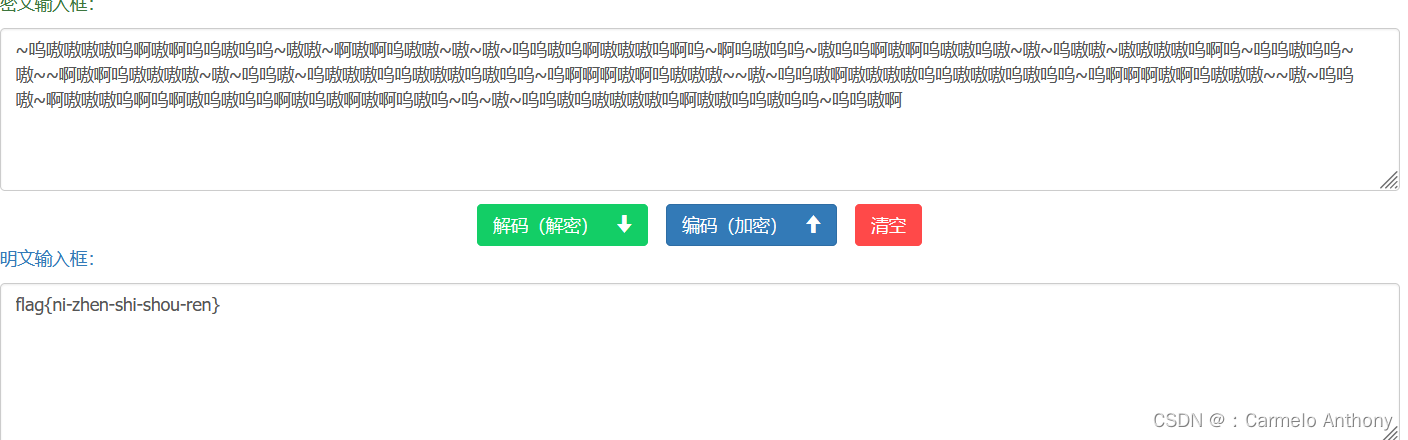

- 解压压缩包,得到两个文件,一个图片一个压缩包,查看压缩包里面还有一个图片一个压缩包,对比一下,发现图片的CRC32相同。

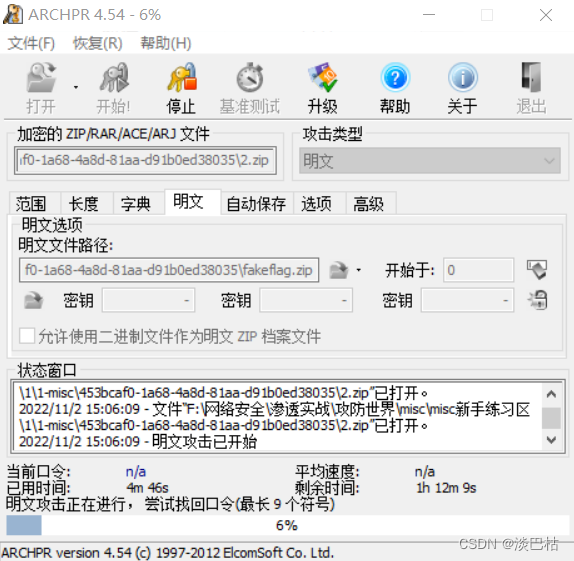

- 创建压缩包进行明文攻击。

2022年12月14日更:

用于明文攻击的压缩包创建软件是winRAR,下载地址为:https://download.csdn.net/download/m0_59188912/87280136

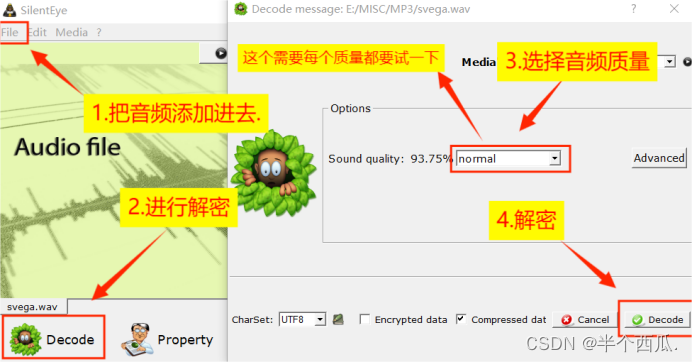

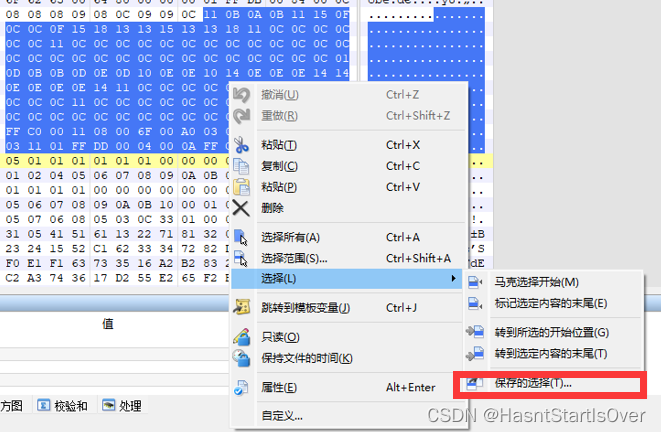

用于明文攻击的压缩包压缩方式是zip,具体如下图:

感谢网友“anquanxiaoxin”提出的问题,现已更新。

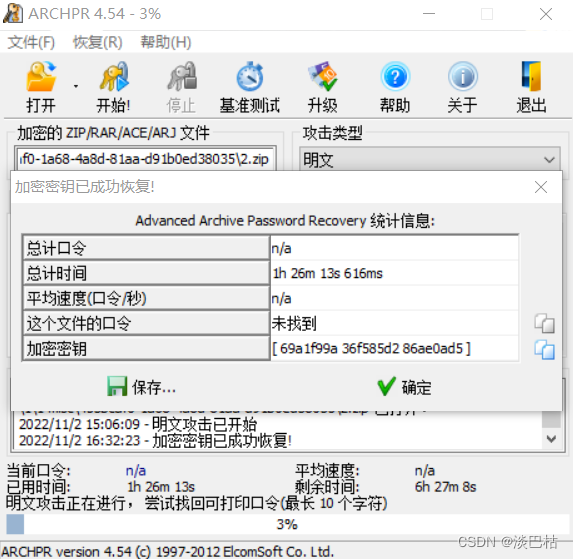

- 攻击完成。

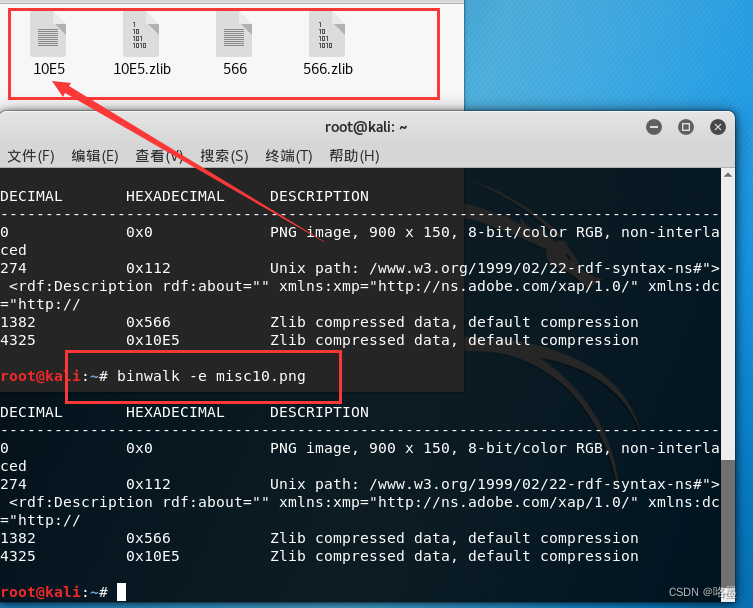

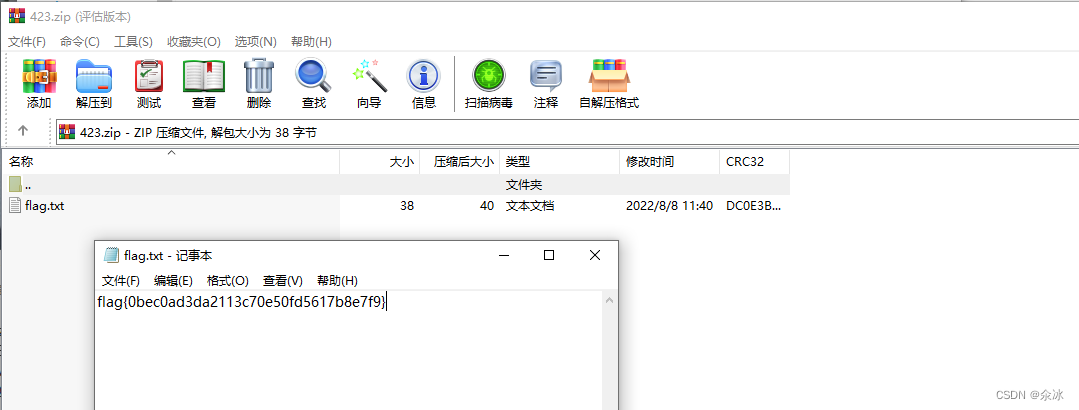

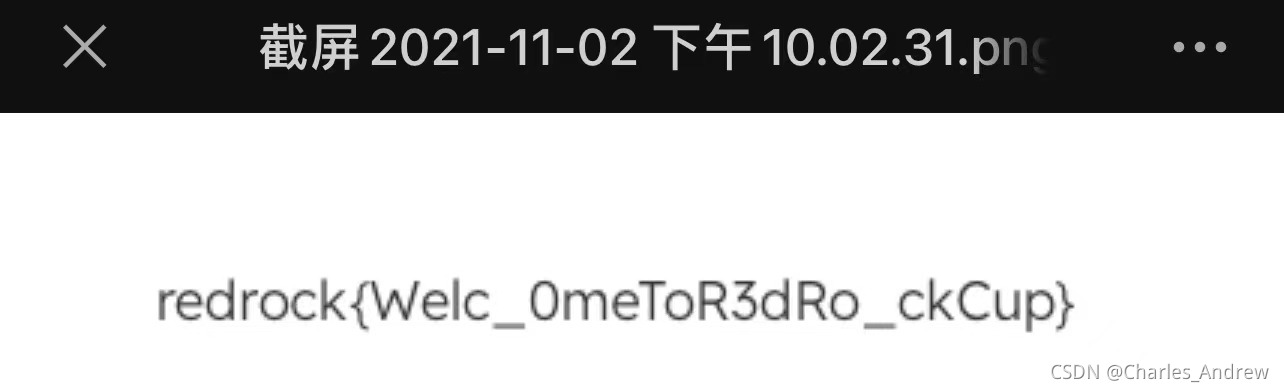

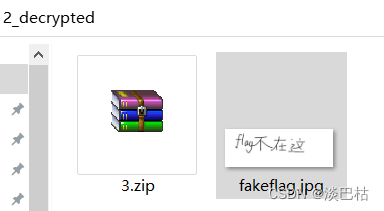

- 解压出两个文件,一个压缩包还有一个图片。

- 推测是伪加密。

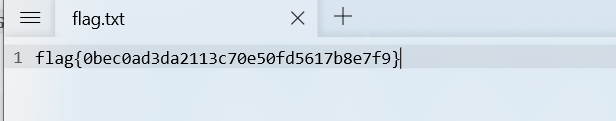

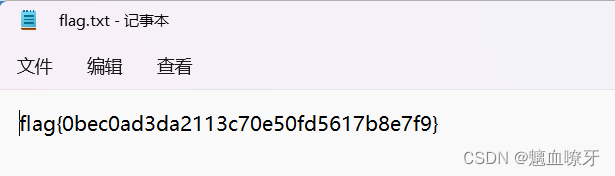

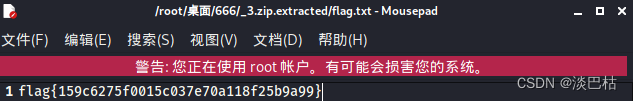

- 强制分离文件,得到flag。

flag{159c6275f0015c037e70a118f25b9a99}

本篇博客为本人解题write up,如有错误之处,还望各位指正。

文章为原创,如要转载请注明出处