Encode

题目描述:套娃?

题目环境:https://download.csdn.net/download/m0_59188912/87094879

- 打开timu.txt文件,猜测是rot13加密。

Rot13在线解码网址:https://www.jisuan.mobi/puzzm6z1B1HH6yXW.html

解密得到:

4B595954494D32515046324757595A534E52415653334357474E4A575955544E4B5A4D46434F4B59474253464D5A444E4D51334557524B5A4F424944473542554B595A44534B324E49565746515532464B49345649564B464E4E494543504A35

- Base16.

Base16在线解密网址:http://www.hiencode.com/base64.html

解密得到:

KYYTIM2QPF2GWYZSNRAVS3CWGNJWYUTNKZMFCOKYGBSFMZDNMQ3EWRKZOBIDG5BUKYZDSK2NIVWFQU2FKI4VIVKFNNIECPJ5

- Base32。

Base32在线解密网址:http://www.hiencode.com/base64.html

- Base64.

Base64在线解密网址:http://www.hiencode.com/base64.html

- Base85。

这里我没有找到比较好的base85解码软件,网址就不放了。

2022年12月14日更:

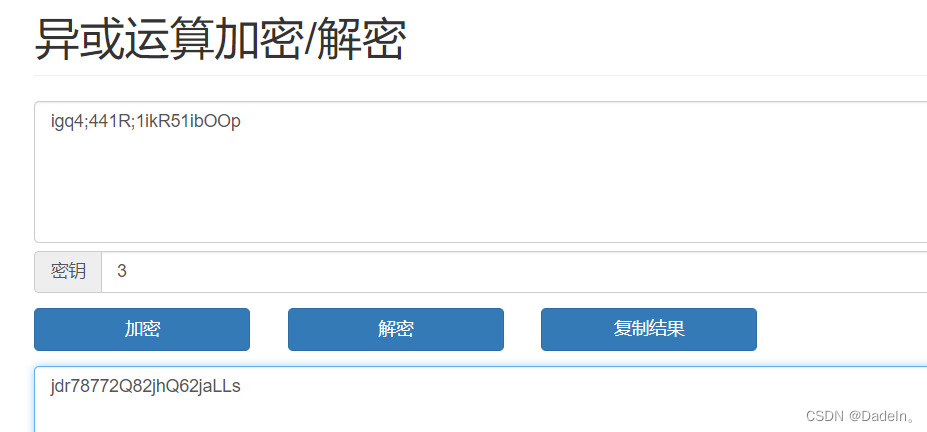

看到下面有评论说base85解不出来,如果是在线网站的话,我把能解base85的在线网站都试了一遍确实都解不出来,这个问题也不能一直放着不解决,下面我写了一个解base85的python脚本。

脚本源码:

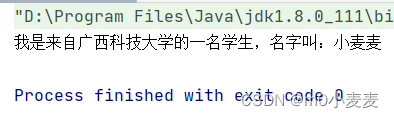

import base64

a = "W^7?+dsi@bUwJTfUt=_GUvgz(F)?{xWo~0IWHD}MA$<"

b = base64.b85decode(a)

print(b)

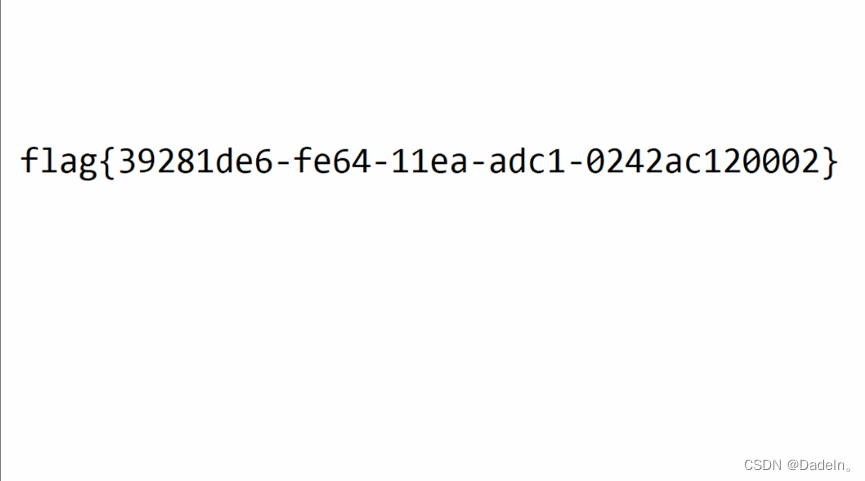

执行后结果:

感谢网友“香菜鸡鸡”提出的问题,现以解决,如有其他问题可在下方评论或私信,大家一起讨论,一起学习。

- 得到flag。

flag{W0w_y0u_c4n_rea11y_enc0d1ng!}

本篇博客为本人解题write up,如有错误之处,还望各位指正。

文章为原创,如要转载请注明出处