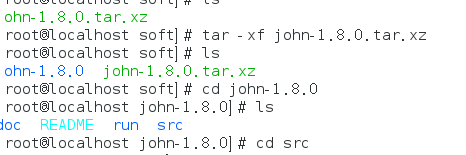

1、环境搭建

使用 Vulhub 在服务器上搭建:

cd /vulhub/tomcat/tomcat8

docker-compose up -d

- 1

- 2

访问127.0.0.1:8080,进入到 Tomcat 默认界面:

2、漏洞复现

使用弱密码用户名:tomcat,密码:tomcat 进入到 Manager 页面:

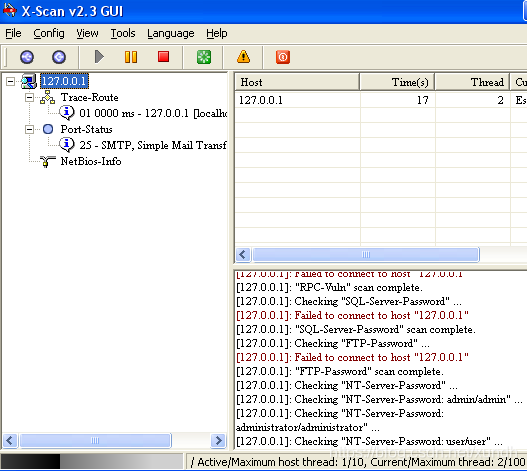

若要爆破用户名密码,使用 BurpSuite 抓取数据包:

使用 Intruder 模块添加变量:

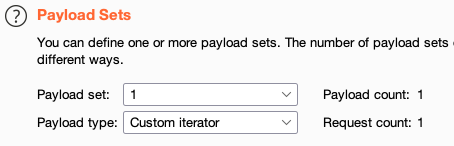

Payload 选择 Custom iterator:

设置 Payload 1 的值为 tomcat,即用户名:

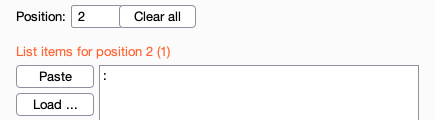

设置 Payload 2 的值为 :,即分隔符:

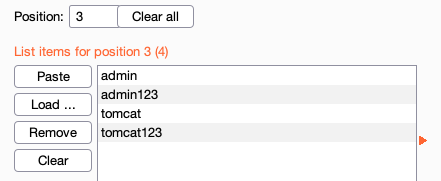

设置 Payload 3 的值为需要爆破的密码:

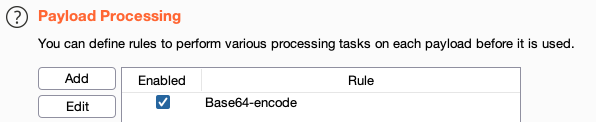

添加 Payload Processing,选择为 Base64 编码:

设置结果如下:

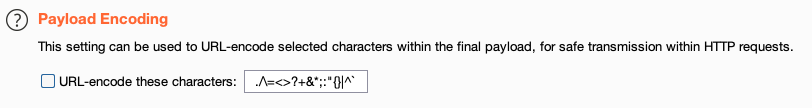

取消勾选 URL 编码:

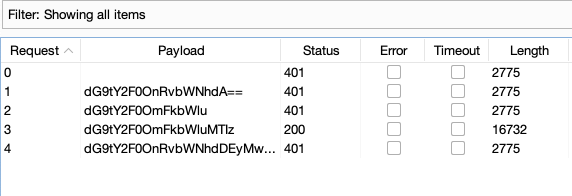

开始爆破:

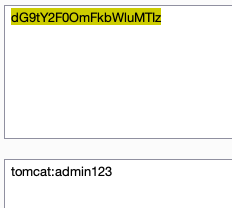

将返回状态200的 Payload 解码,得到密码:

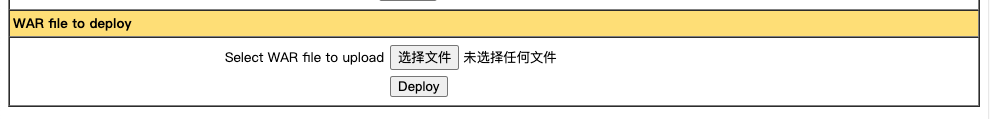

成功登录后,在 Manager 页面上传 war 包即可直接 getshell :

原文出处: Tomcat 弱密码爆破 漏洞复现_Senimo_的博客-CSDN博客_tomcat弱口令爆破