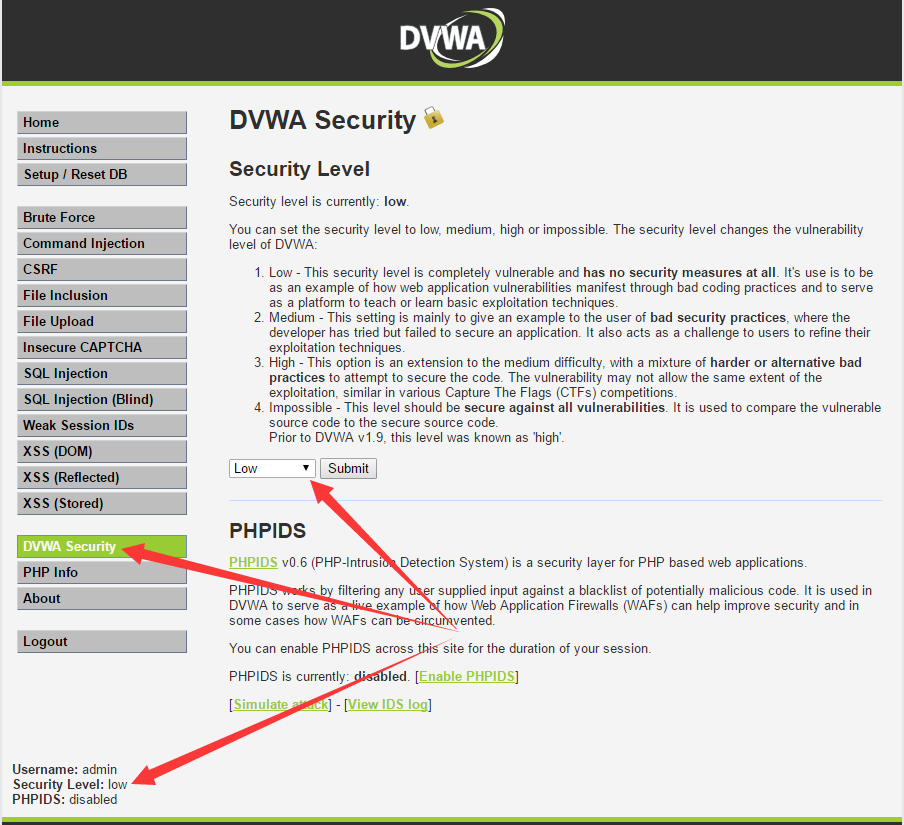

实验目的

网工的日常可能有这样的场景,一个傻瓜交换机接入了一个网管交换机的vlan端口,依然可以正常通信,我们通过实验验证结果,并且总结原因,加深对交换机的三个链路端口的理解。

实验思路

其实验证这样的场景非常简单,我们只需在核心交换机上配置vlan10(例如),并且开启DHCP,下面连了交换机的端口可以正常获取vlan10地址池的IP地址,就说明两台PC可以通信

实验拓补

分析过程

1:假如现在PC1要和PC2通信,我们看下数据帧的过程。

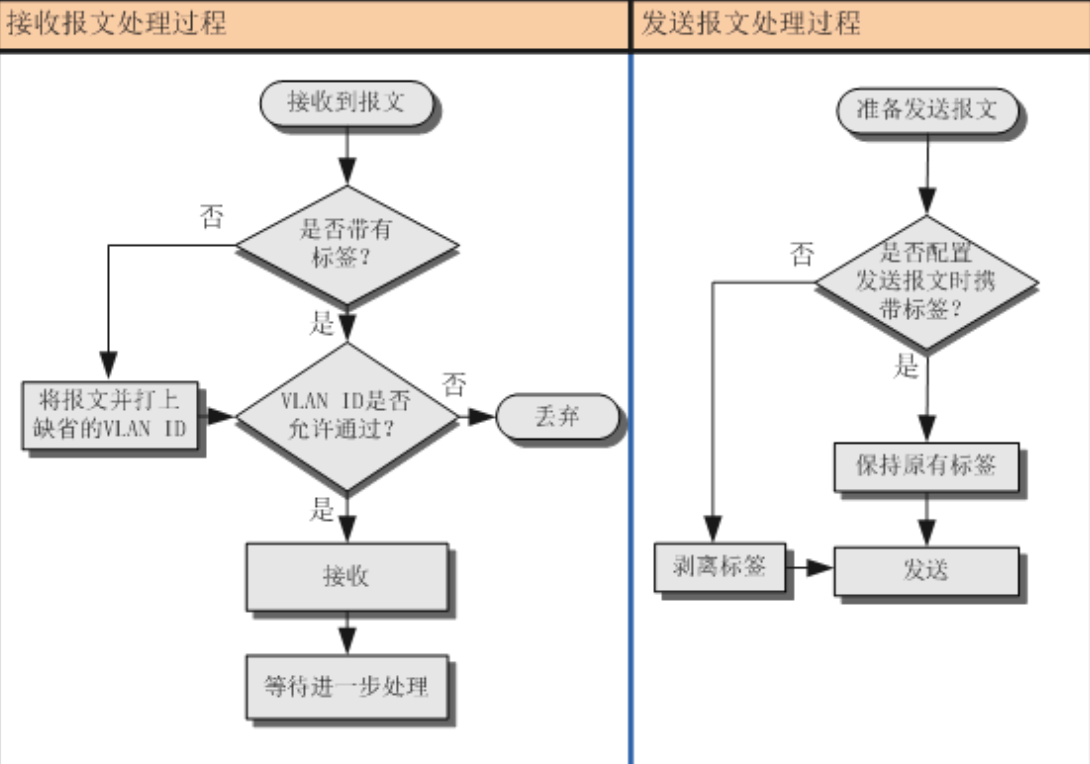

首先,PC1产生了untag数据帧,然后并且从PC1的Eth1开始发送,当它的vlan数据帧到了傻瓜交换机的Eth2端口,由于傻瓜交换机默认vlan都是vlan1(PVID也是1),所以数据帧会被打上vlan1的标签,当这个数据帧从内部交换机的Eth2端口发送到傻瓜交换机的G0/0/1端口的时候,由于PVID1=PVID1,所以傻瓜交换机的G1端口会把这个vlan的标签剥掉,并发送。

此时,G1端口发出的数据帧又变成了untag数据帧(可以被计算机或者路由器识别),当这个untag数据帧到达了网管交换机的G0/0/1也就是Access端口(接入了vlan10),我们知道access端口的原理(接受数据帧的时候,检查这个帧有没有标签,没有标签的话就打上端口的PVID标签进行转发,反之 发送数据的时候,如果对方的PVID=端口的PVID,那么就剥掉标签发送),access端口会将这个untag数据帧打上PVID等于10的标签,变成了tag数据帧。于是这个vlan10的数据帧在网管交换机内转发。

紧接着,G0/0/1端口的tag数据帧开始向G0/0/2端口转发,由于G0/0/2的端口也是access ,并且属于vlan10.然后交换机的端口就会检查这个数据帧,发现它的PVID也是10,由于转发过来的数据帧PVID是10,自己端口的PVID也是10,所以会剥掉标签发送数据,从G0/0/2端口发出,此时这个数据帧再次变成了untag标签,可以被计算机识别,于是它们二台电脑就可以正常通信了。

TIP:以太网链路的三种端口,access,trunk,hybrid。

Access:PVID=vlanID,即接入了vlan10,那么该端口的PVID就是10(此端口类型常用在客户端,或者路由器与路由器通信的时候)

Trunk:PVID=1(默认不设置的情况下),该端口常用在交换机和交换机直接,允许多个vlan标签通过此端口

Hybrid:PVID=1(默认不设置的情况下),该端口和trunk端口一样,唯一的区别是,hybrid端口允许发送多个untag不打标签,trunk只允许自己端口默认的PVID不打标签。

实验代码

<Huawei>system-view

Enter system view, return user view with Ctrl+Z.

[Huawei]undo info-center enable

Info: Information center is disabled.

[Huawei]sysname TEST

[TEST]vlan batch 10

Info: This operation may take a few seconds. Please wait for a moment...done.

[TEST]dhcp enable

Info: The operation may take a few seconds. Please wait for a moment.done.

[TEST]interface Vlanif 10

[TEST-Vlanif10]ip address 192.168.10.254 24

[TEST-Vlanif10]dhcp select interface

[TEST-Vlanif10]quit

[TEST]port-group 1

[TEST-port-group-1]group-member GigabitEthernet 0/0/1 to GigabitEthernet 0/0/2

[TEST-port-group-1]port link-type access

[TEST-port-group-1]port default vlan 10

[TEST-port-group-1]quit

然后两台PC已经获取了正常的IP地址,分别是192.168.10.254地址池的IP地址。

————————————————

版权声明:本文为CSDN博主「疏散一小生」的原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接及本声明。

原文链接:https://blog.csdn.net/NeverGUM/article/details/103667941